Mark Lucas

0

2155

237

El ransomware está en aumento. Los ciberdelincuentes han aumentado las apuestas Más allá de su computadora: 5 formas en que el ransomware lo llevará cautivo en el futuro Más allá de su computadora: 5 formas en las que el ransomware lo llevará cautivo en el futuro El ransomware es probablemente el malware más desagradable que existe, y los delincuentes que lo usan se están volviendo más avanzado, Aquí hay cinco cosas preocupantes que podrían ser tomadas como rehenes pronto, incluidas las casas inteligentes y los automóviles inteligentes. en la batalla por sus datos, presentando franjas de malware avanzado diseñado para cifrar sus datos personales. Su objetivo final es extorsionarle. A menos que se cumplan sus demandas, sus archivos cifrados permanecerán fuera del alcance.

Indisponible. Perdido.

Los ataques a personas no son innovadores. Tampoco acaparan los titulares. Pero en 2015, el FBI recibió poco menos de 2.500 quejas relacionadas directamente con ataques relacionados con ransomware, lo que representa unas pérdidas de aproximadamente $ 24 millones para las víctimas.

Hace poco más de dos semanas, una nueva variante de ransomware, Petia, surgido Sin embargo, tan pronto como los investigadores de seguridad comenzaron a administrar advertencias sobre las capacidades del ransomware y los modos específicos de ataque, un individuo irritado descifró el cifrado Petya. Esto significa que miles de víctimas potenciales pueden descifrar sus archivos de manera segura, ahorrando tiempo, dinero y montañas de frustración..

Por qué Petya es diferente

Las infecciones por ransomware generalmente siguen una ruta lineal ¿Qué es un kit de arranque y Nemesis es una amenaza genuina? ¿Qué es un kit de arranque y es Némesis una amenaza genuina? Los hackers continúan encontrando formas de interrumpir su sistema, como el kit de arranque. Veamos qué es un bootkit, cómo funciona la variante Nemesis y consideremos qué puede hacer para mantenerse alejado. . Una vez que un sistema se ve comprometido, el ransomware escanea todo el equipo. No se caiga de los estafadores: una guía para ransomware y otras amenazas No se caiga de los estafadores: una guía para ransomware y otras amenazas y comienza el proceso de cifrado. Dependiendo de la variante de ransomware Evite caer víctima de estas tres estafas de ransomware Evite caer víctima de estas tres estafas de ransomware Varias estafas de ransomware prominentes están en circulación en este momento; repasemos tres de los más devastadores, para que pueda reconocerlos. , las ubicaciones de red también pueden estar encriptadas. Una vez que se completa el proceso de encriptación, el ransomware entrega un mensaje al usuario informándole sobre sus opciones: pagar o perder No pague - ¡Cómo vencer al ransomware! No pagues - ¡Cómo vencer al ransomware! Imagínese si alguien apareciera en su puerta y le dijera: "Oye, hay ratones en tu casa que no conocías. Danos $ 100 y nos desharemos de ellos". Este es el ransomware ... .

Las variaciones recientes en ransomware han visto ignorados los archivos personales de los usuarios, eligiendo en su lugar cifrar la tabla maestra de archivos (MFT) de la unidad C: haciendo que una computadora sea inútil.

Tabla maestra de archivos

Petya se ha distribuido en gran medida a través de una campaña de correo electrónico malicioso.

“Las víctimas recibirían un correo electrónico diseñado para verse y leerse como una misiva relacionada con el negocio de un “solicitante” buscando un puesto en una empresa. Presentaría a los usuarios un hipervínculo a una ubicación de almacenamiento de Dropbox, lo que supuestamente permitiría al usuario descargar el currículum vitae (CV) de dicho solicitante.”

Una vez instalado, Petya comienza a reemplazar el Registro de arranque maestro (MBR). El MBR es la información almacenada en el primer sector del disco duro, que contiene el código que ubica la partición primaria activa. El proceso de sobrescritura evita que Windows se cargue normalmente, así como también impide el acceso al Modo seguro.

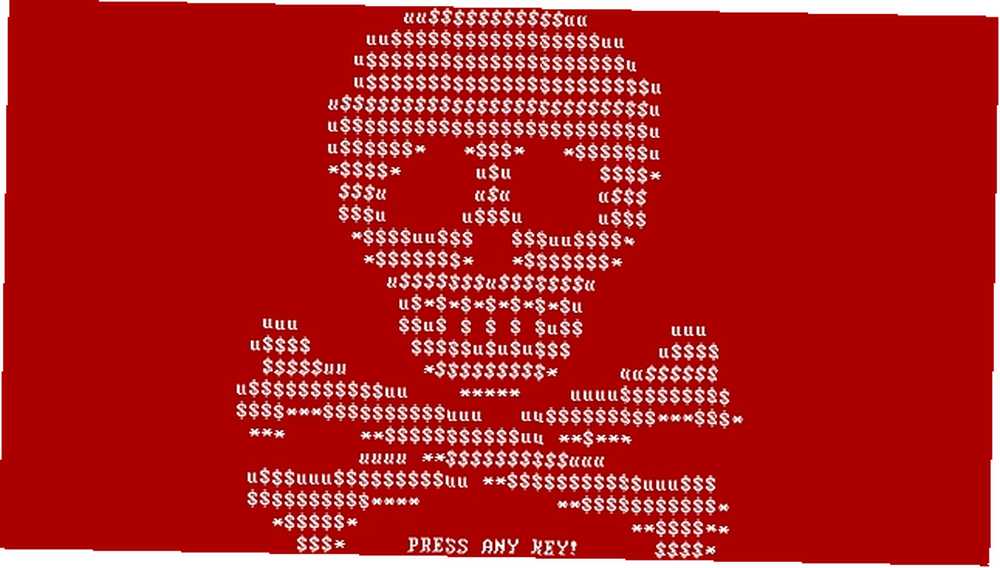

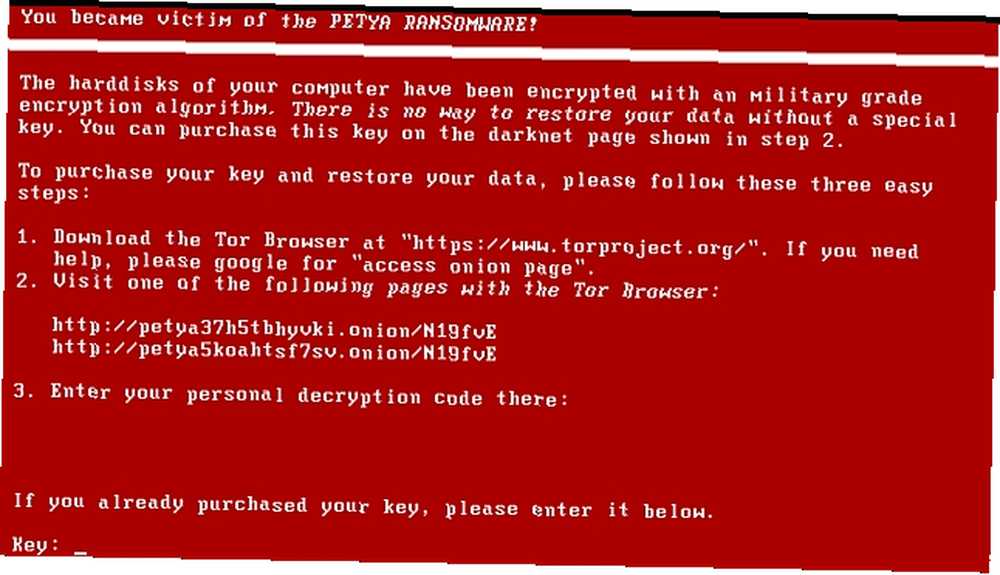

Una vez que Petya ha sobrescrito el MBR, encripta el MFT, un archivo que se encuentra en las particiones NTFS que contiene información crítica sobre todos los demás archivos del disco. Petya luego obliga a reiniciar el sistema. Al reiniciar, el usuario encuentra un escaneo falso de CHKDSK. Si bien la exploración parece garantizar la integridad del volumen, lo contrario es cierto. Cuando el CHKDSK se complete y Windows intente cargar, el MBR modificado mostrará un cráneo ASCII con un ultimátum para pagar un rescate, generalmente en Bitcoin.

El precio de recuperación es de aproximadamente $ 385, aunque esto puede cambiar según el tipo de cambio de Bitcoin. Si el usuario decide ignorar la advertencia, el rescate de Bitcoin se duplica. Si el usuario continúa resistiéndose al intento de extorsión, el autor del ransomware Petya eliminará la clave de cifrado.

Misión Hack-Petya

Donde los diseñadores de ransomware suelen ser extremadamente cuidadosos en su elección de cifrado, el autor de Petya “resbaló.” Un programador no identificado descubrió cómo descifrar el cifrado de Petya después de un “La visita de Pascua a mi suegro me metió [él] en este lío.”

El crack es capaz de revelar la clave de cifrado necesaria para desbloquear el registro de arranque maestro cifrado, liberando los archivos cautivos del sistema. Para recuperar el control de los archivos, los usuarios primero tendrán que quitar el disco duro infectado de la computadora y conectarlo a otra computadora que funcione. Luego pueden extraer una serie de cadenas de datos para ingresar a la herramienta.

Extraer los datos es difícil, ya que requiere herramientas y conocimientos especializados. Afortunadamente, el empleado de Emsisoft, Fabian Wosar, creó una herramienta especial para aliviar este problema, haciendo “el descifrado real más fácil de usar.” Puedes encontrar el Petya Sector Extractor aquí. Descargue y guárdelo en el escritorio de la computadora que se utiliza para la reparación.

¿Podrían los "periodistas" comenzar a hacer su tarea? No soy responsable de que Petya sea descifrable. Crédito @leo_and_stone.

- Fabian Wosar (@fwosar) 15 de abril de 2016

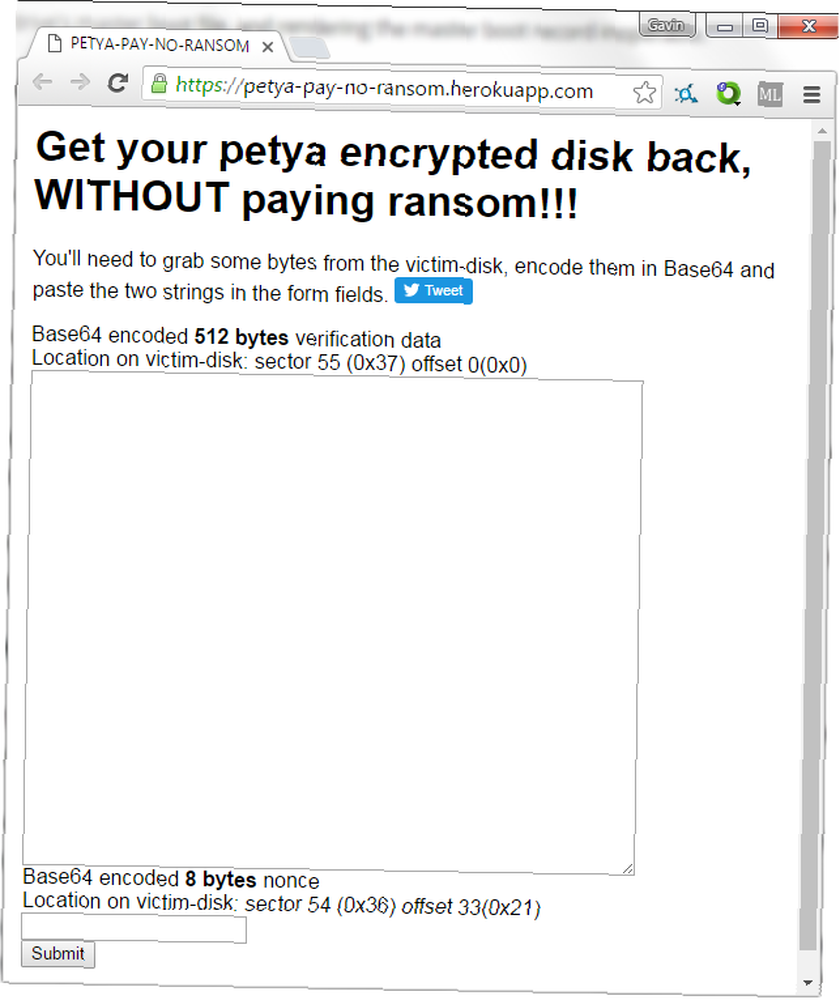

La herramienta de Wosar extrae los 512 bytes necesarios para el crack de Petya, “comenzando en el sector 55 (0x37h) con un desplazamiento de 0 y el byte de 8 bytes del sector 54 (0x36) desplazamiento: 33 (0x21).” Una vez que se extraen los datos, la herramienta los convertirá a la codificación Base64 necesaria. Luego se puede ingresar en el sitio web de petya-no-pay-ransom.

Simplemente proporcioné una pequeña herramienta de ~ 50 líneas que hace que el descifrado real sea más fácil de usar.

- Fabian Wosar (@fwosar) 15 de abril de 2016

Una vez que haya generado la contraseña de descifrado, anótela. Ahora deberá reemplazar el disco duro y luego iniciar el sistema infectado. Cuando aparezca la pantalla de bloqueo de Petya, puede ingresar su clave de descifrado.

Puede encontrar un tutorial detallado sobre la extracción de cadenas de datos, ingresar los datos convertidos en el sitio web y generar la contraseña de descifrado aquí.

Descifrado para todos?

La combinación de la encriptación de leo-stone y el Petya Sector Extractor de Fabian Wosar hacen que la lectura sea feliz. Cualquier persona con el conocimiento técnico para buscar una solución para sus archivos cifrados podría tener la posibilidad de recuperar el control de sus datos..

Ahora que la solución se ha simplificado, aquellos usuarios sin conocimientos técnicos podrían llevar su sistema infectado a un taller de reparación local e informar a los técnicos de lo que necesitan hacer, o al menos lo que creen que necesita hacer..

Sin embargo, incluso como el camino a la fijación esta La variante particular de ransomware se ha vuelto mucho más fácil, el ransomware sigue siendo un problema masivo y en constante desarrollo que enfrenta cada uno de nosotros. Ransomware sigue creciendo: ¿cómo puede protegerse? El ransomware sigue creciendo: ¿cómo puede protegerse? . Y, a pesar de que esa vía es más fácil de encontrar y más fácil de seguir, los autores del ransomware saben que hay una gran mayoría de usuarios que simplemente no tendrán esperanzas de descifrar los archivos, su única posibilidad de recuperación a través de Bitcoin frío, difícil e imposible de rastrear.

A pesar de su codificación inicial paso en falso, Estoy seguro de que los autores de Petya ransomware no están sentados, sintiendo lástima de sí mismos. Ahora que este método de descifrado y crack está ganando terreno, probablemente estén trabajando en actualizar su código para deshabilitar la solución, cerrando la puerta a la recuperación de datos una vez más.

¿Has sido una víctima de ransomware? ¿Conseguiste recuperar tus archivos o pagaste el rescate? Háganos saber a continuación!