Lesley Fowler

0

2979

367

¿Qué puede hacer si alguien está usando su dirección de correo electrónico personal? Si su familia y amigos reciben correos sospechosos de su dirección, puede pensar que ha sido pirateado. Del mismo modo, si recibe spam de alguien que conoce, ¿se ha visto comprometido su sistema??

Este es un proceso llamado suplantación de identidad por correo electrónico. Es sorprendentemente simple de hacer e increíblemente común..

¿Qué es la suplantación de correo electrónico??

Su preocupación inmediata es, por supuesto, que se haya convertido en una víctima de los ciberdelincuentes. Sin embargo, esto a menudo no es el caso; en cambio, alguien está fingiendo tu dirección de correo electrónico.

Todos los correos electrónicos vienen con detalles del destinatario y del remitente, y este último puede ser falsificado (lo que simplemente significa que es una dirección de imitación).

Entonces, ¿por qué has recibido un correo electrónico aparentemente de ti mismo? Hay algunas posibilidades.

La primera instancia es cuando un mensaje no se puede entregar, por lo que es “regresado” a la dirección en el campo del remitente. Esto parecerá especialmente extraño si no envió ese mensaje. Al menos ahora sabes que alguien está fingiendo tu dirección.

Los estafadores pueden conocer su dirección a través de numerosos métodos, que incluyen cuentas de redes sociales y contactos mutuos. También podría ser que su dirección de correo electrónico sea de dominio público de todos modos; Si es una empresa o tiene un boletín informativo, por ejemplo, su dirección probablemente será publicada. Esto hace la vida mucho más fácil para los estafadores que buscan falsificar correos electrónicos.

Muchos de nosotros nos enviamos documentos e imágenes importantes por correo electrónico como un medio para respaldarlos. Esta es una manera simple de mantener sus archivos vitales accesibles donde sea que se encuentre, sin la necesidad de computación en la nube. 6 razones para evitar los servicios en la nube y mantener los pies en el suelo 6 razones para evitar los servicios en la nube y mantener los pies en el suelo Gracias a los servicios como Dropbox y Google Drive, estamos renunciando a mucho más de lo que recibimos cuando usamos el almacenamiento en la nube. Aquí hay un vistazo de por qué debería estar preocupado. .

Los cibercriminales ven esto como una oportunidad: un correo electrónico suyo o de otro contacto puede despertar su curiosidad y hará clic en el enlace adjunto..

Y todos sabemos que no debemos confiar en los enlaces de los correos electrónicos, ¿verdad? Así es como los virus se propagan y obtienen datos privados sobre los usuarios. Es una forma en que los estafadores pueden superar cualquier medida de seguridad que haya tomado. Al hacer clic en un enlace, básicamente está aceptando la descarga de cualquier software incluido, que omite incluso el proceso de sandboxing que utiliza su navegador ¿Cuál es el navegador principal más seguro? ¿Cuál es el navegador principal más seguro? La batalla por el mejor navegador de escritorio nunca se resolverá. ¿Pero cuál es el más seguro? Todos cuentan con una protección superior, pero en 2017, que es el navegador elegido para la seguridad ... para mantener su dispositivo seguro.

¿Cómo se falsifican las direcciones de correo electrónico??

Crédito de imagen: Aaron Escobar / Flickr

Crédito de imagen: Aaron Escobar / Flickr

¿Entonces, cómo funciona? ¿Cómo puede falsificar, y posteriormente enviar spam, una dirección de correo electrónico??

Todo lo que necesita un estafador es un servidor de Protocolo simple de transferencia de correo (SMTP), es decir, un servidor que pueda enviar correos electrónicos y el equipo de correo correcto. Esto podría ser simplemente Microsoft Office Outlook.

Debe proporcionar un nombre para mostrar, una dirección de correo electrónico e información de inicio de sesión: básicamente, un nombre de usuario y contraseña. Este último le permite ingresar a su propia cuenta de correo electrónico, pero su nombre y dirección de correo electrónico pueden ser lo que quiera.

Las bibliotecas de códigos como PHPMailer agilizan el proceso; simplemente tienes que completar el “Desde” campo, escriba su mensaje y agregue la dirección del destinatario.

Obviamente, no le aconsejamos que haga esto porque, según su jurisdicción, es ilegal.

La mayoría de los clientes de correo electrónico no son compatibles con la práctica. Por lo general, le piden que verifique que puede iniciar sesión en la dirección desde la que pretende enviar mensajes..

Hay formas de evitar esto, pero los estafadores lo evitan usando “botnets” como servidores de correo ¿Su PC es un zombi? ¿Y qué es una computadora zombie? [MakeUseOf explica] ¿Su PC es un zombi? ¿Y qué es una computadora zombie? [MakeUseOf explica] ¿Alguna vez te has preguntado de dónde proviene todo el spam de Internet? Probablemente reciba cientos de correos electrónicos no deseados con filtro de spam todos los días. ¿Eso significa que hay cientos y miles de personas ahí afuera, sentadas ...? Una botnet es un sistema de computadoras infectadas, que generalmente actúa sin el conocimiento de los usuarios para enviar virus, spam y gusanos a otros dispositivos.

¿Por qué extraños recibieron correos electrónicos de mí??

En casos raros, es posible que reciba un mensaje de enojo de un extraño que afirma que le envió un virus. Sí, esto se debe a la suplantación de correo electrónico.

Cuando una máquina se ve comprometida, el software malicioso rastrea la libreta de direcciones y envía software malicioso a los contactos que usan ese cliente de correo electrónico. Estos a menudo afirman ser de un amigo del usuario de la computadora infectada.

Ni siquiera necesita conocer a esta persona; su nombre se usa únicamente porque tiene un contacto mutuo!

Un virus' modus operandi es prosperar Se propagan e infectan la mayor cantidad de máquinas posible para obtener tanta información personal y, por lo tanto, influir lo más que puedan. En particular, esto es a través del malware instalado en un dispositivo a través de subterfugios, como un caballo de Troya que pretende ser algo útil al pasar los datos por encima..

Si recibe un mensaje de un extraño iracundo, explique que esto no es su culpa. Tal vez reenviarlos a esta página para que sepan qué se puede hacer. Luego, puede tratar de aislar qué contacto tiene en común, de modo que pueda alertarlos de que su sistema se ha visto comprometido. Eso es un poco como una aguja en un pajar, sin embargo ...

Qué hacer si recibe un correo electrónico sospechoso

#Phishing es el intento de obtener información confidencial, como nombres de usuario, contraseñas y detalles de tarjetas de crédito (y dinero) que generalmente se realiza mediante falsificación de correo electrónico o mensajería instantánea, y a menudo dirige a los usuarios a ingresar información personal en un sitio web falso. pic.twitter.com/mghL2Ngmyr

- Normas comerciales (@Bucks_SurreyTS) 12 de febrero de 2018

Si hay un enlace en el correo electrónico, no hagas clic. Del mismo modo, no descargue ningún archivo adjunto a menos que sepa que son originales. No importa si proviene de alguien en quien crees que puedes confiar o no.

Lea sobre detectar un correo electrónico falso 5 ejemplos para ayudarlo a detectar un fraude o correo electrónico falso 5 ejemplos para ayudarlo a detectar un correo electrónico fraudulento o falso El cambio de spam a ataques de phishing es notable, y está en aumento. Si hay un solo mantra a tener en cuenta, es este: la defensa número uno contra el phishing es la conciencia. y no ignore las prácticas básicas 7 consejos importantes sobre seguridad de correo electrónico que debe conocer 7 Consejos importantes sobre seguridad de correo electrónico que debe conocer sobre la seguridad de Internet es un tema que todos sabemos que es importante, pero a menudo se encuentra en los recovecos de nuestro mentes, engañándonos para creer que "no me va a pasar". Si ... si el correo electrónico supuestamente es de alguien que conoces. Tendemos a ser inmediatamente escépticos con respecto a correos inesperados de nuestra propia dirección, pero no a mensajes no solicitados de amigos.

Por otra parte, el hecho de que conozca al remitente debería darle una ventaja. Usted sabe si es probable que envíen un enlace por sí solo sin otro texto a su alrededor; si sus mensajes son largos y divagantes; o si siempre cometen errores ortográficos.

Si nada es inmediatamente obvio, revise los correos electrónicos anteriores y los patrones de notas. ¿Tienen una firma que aparece en todos sus mensajes? ¿Normalmente envían correos electrónicos a través de su teléfono? “Enviado desde mi iPhone”, por ejemplo, en la parte inferior?

Si aún no está seguro, simplemente pregúntele al supuesto remitente.

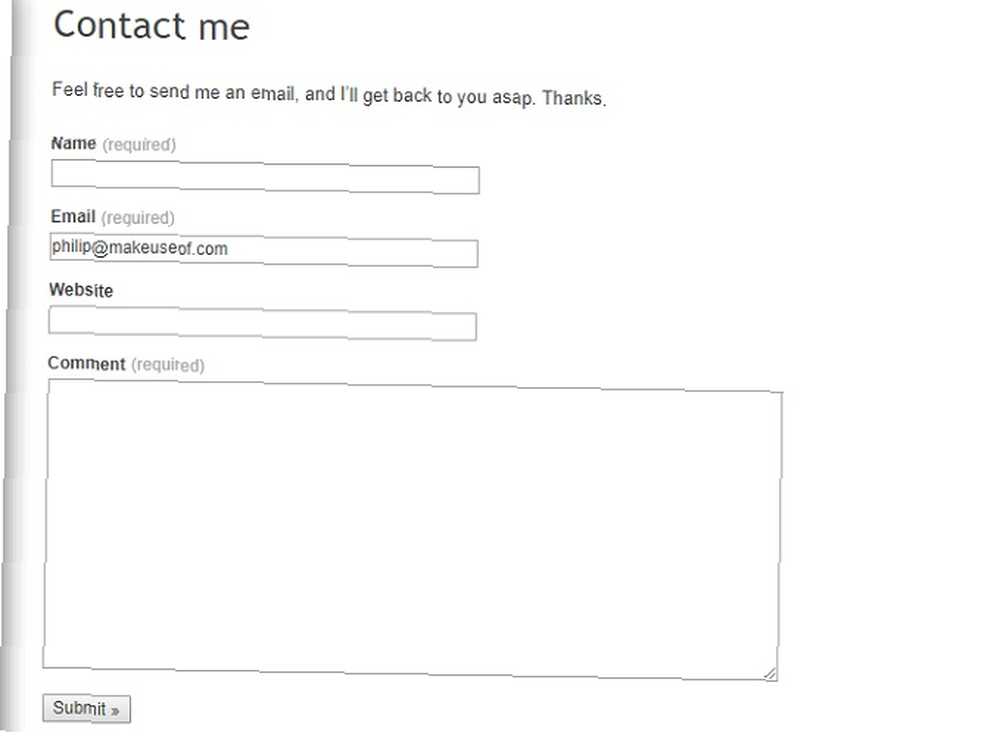

Qué hacer si alguien está usando su dirección de correo electrónico

Crédito de la imagen: Sarah Deer / Flickr

Crédito de la imagen: Sarah Deer / Flickr

Siempre le recomendamos que no haga clic en nada que considere malicioso. Ciertamente, no haga clic en nada si el correo electrónico parece ser de su propia dirección y no recuerda haberlo enviado..

Si el mensaje dice ser de usted, verifique su carpeta Enviados. Si está allí, pero no lo envió, es probable que su cuenta se haya visto comprometida. Igualmente, si miras en Gmail, puedes ver “Última actividad de la cuenta”, lo que podría darle una indicación sobre si alguien más está iniciando sesión en su cuenta.

Debe cambiar su contraseña de inmediato. Eche un vistazo a estos consejos para crear una contraseña más segura. 7 maneras de inventar contraseñas seguras y memorables. 7 maneras de inventar contraseñas seguras y memorables. Tener una contraseña diferente para cada servicio es imprescindible en el mundo en línea de hoy, pero hay Una terrible debilidad para las contraseñas generadas al azar: es imposible recordarlas todas. Pero, ¿cómo puedes recordar ... .

Desafortunadamente, hay muy poco que puedas hacer sobre la suplantación de identidad, además de ser más inteligente sobre el spam.

Pero no necesita sentirse completamente inútil porque puede determinar la dirección del Protocolo de Internet (IP) desde un correo electrónico. Puede rastrear el origen del correo electrónico aprendiendo a abrir encabezados y buscando la dirección IP. Esto puede parecer intimidante, pero a partir de ahí, puede rastrearlo a una PC Cómo rastrear una dirección IP a una PC y cómo encontrar su propia Cómo rastrear una dirección IP a una PC y cómo encontrar la suya Quiere ver la dirección IP de tu computadora? ¿Quizás quiera descubrir dónde está situada otra computadora? Hay varias herramientas gratuitas disponibles que le brindan más información sobre una computadora y su dirección IP. .

¿De qué otra forma puedes protegerte??

Alguien intentó usar mi correo electrónico no deseado y un nombre falso para engañarme para que pagara sus cosas de manzana. Sí, porque me inscribí totalmente como "Jay Moe"

- jmo (@ jmonumber3) 16 de abril de 2016

Puede ser una situación frustrante encontrarse, pero afortunadamente, más personas reconocen la suplantación de identidad por correo electrónico como una estafa, enviando inmediatamente dichos artículos a la basura.

Sirven como un recordatorio oportuno de que siempre debemos mantener seguros todos los aspectos de nuestra vida en línea, lo que significa que las redes sociales, sus navegadores y sus cuentas de correo electrónico. Debe familiarizarse con los protocolos comunes de seguridad de correo electrónico. Y hablando de direcciones falsificadas, averigüe si los escaneos web oscuros valen la pena..

Para tener en cuenta un truco de correo electrónico más, no caigas en esta estafa de correo electrónico de sitio web para adultos Estafa de correo electrónico de sitio web para adultos: No le des Bitcoin a los ladrones Estafa de correo electrónico de sitio web para adultos: No le des Bitcoin a los ladrones Recibí un correo electrónico de alguien tener acceso a tu cuenta? Aquí hay un desglose de la estafa de correo electrónico del sitio web para adultos. .