Owen Little

0

1450

39

La protección de datos e información personal suele ser el centro de atención gracias a incidentes como el escándalo de Facebook y Cambridge Analytica. Pero la mayoría de las filtraciones de información no se deben a que las empresas venden voluntariamente sus datos. Más bien, son el resultado de infracciones y hacks.

Para empeorar las cosas, a menudo solo escuchas sobre estas violaciones de datos años después. Las empresas están creando mejores herramientas para combatir el delito cibernético. Cómo la inteligencia artificial combatirá a los hackers modernos y el delito cibernético. Con inteligencia artificial! , pero esto no parece un problema que desaparecerá pronto.

Afortunadamente, hay varias herramientas en línea que pueden ayudarlo a determinar si sus cuentas son seguras. Estas son algunas de las mejores herramientas para verificar si sus cuentas en línea han sido pirateadas o comprometidas.

He sido Pwned

Have I Been Pwned es una de las mejores maneras de verificar si sus cuentas en línea se han visto comprometidas. La herramienta utiliza su dirección de correo electrónico para verificar si está asociada con datos pirateados. El experto en seguridad Troy Hunt creó el sitio web, que permite a los usuarios hacer referencias cruzadas de su información con bases de datos de credenciales violadas que se hicieron públicas en sitios como Pastebin.

Todo lo que necesita hacer es escribir su dirección de correo electrónico en la barra de búsqueda del sitio web. El sitio identificará si su correo electrónico apareció en datos comprometidos.

Si su dirección de correo electrónico está asociada con una violación de datos, el sitio web especifica la fecha de la violación, el servicio o la empresa afectada y los detalles de los datos filtrados.

También puede usar Have I Been Pwned para suscribirse a un servicio de notificación que le informará si su cuenta aparece en alguna nueva violación de datos.

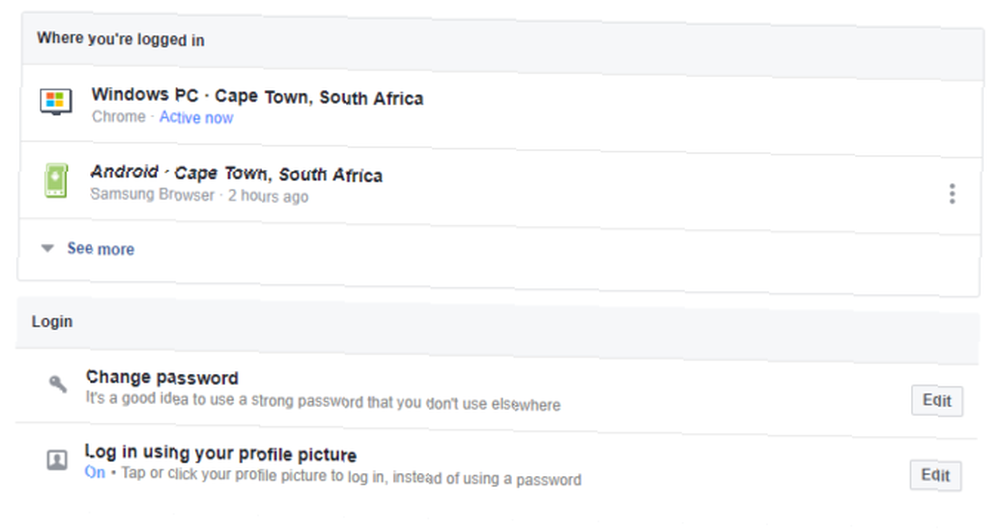

Historial de inicio de sesión de Facebook

Con el tiempo, Facebook ha lanzado más herramientas para que los usuarios verifiquen si su cuenta es segura. La última herramienta de este tipo le permite verificar si Facebook vendió sus datos Cómo verificar si sus datos de Facebook se vendieron Cómo verificar si sus datos de Facebook se vendieron Ahora puede verificar si se accedió a sus datos durante el escándalo de Cambridge Analytica sin tener esperar a que Facebook publique la información en sus noticias ... a Cambridge Analytica.

Sin embargo, el panel de su cuenta de Facebook puede ayudarlo a controlar la seguridad de su cuenta al brindarle detalles sobre las ubicaciones de inicio de sesión y las sesiones activas actuales. Puedes encontrar esta herramienta en debajo Configuración> Seguridad e inicio de sesión.

Facebook proporciona una lista de ubicaciones y dispositivos con sesiones activas en una pestaña llamada “Donde has iniciado sesión”. Si ve algo fuera de lo común, como un dispositivo no reconocido o una ubicación que no ha visitado, puede informarlo o cerrar sesión en la sesión utilizando el menú desplegable junto a cada lista. La lista también le permite ver la última fecha de inicio de sesión para darle más contexto.

Si tiene toneladas de sesiones activas en dispositivos que no está utilizando, le recomendamos que cierre sesión para aumentar la seguridad general de su cuenta.

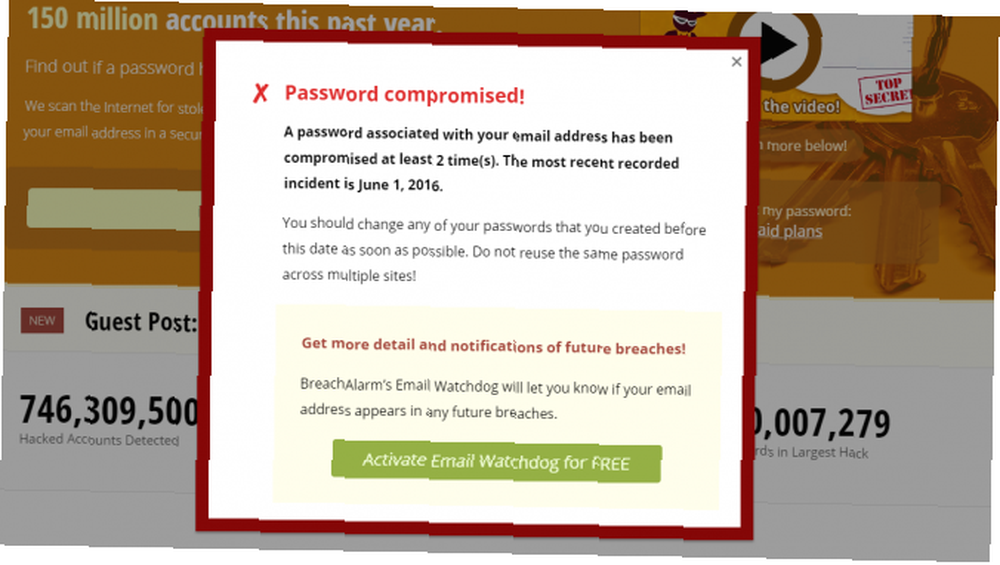

InfracciónAlarma

BreachAlarm es una herramienta alternativa a Have I Been Pwned, que utiliza un proceso similar para verificar si una dirección de correo electrónico está asociada con datos pirateados. También proporciona datos sobre contraseñas filtradas.

La principal diferencia entre BreachAlarm y Have I Been Pwned es que la primera ofrece un servicio pago para las empresas. Este servicio permite a los usuarios suscribirse a notificaciones sobre violaciones de datos donde han aparecido sus cuentas de correo electrónico y credenciales de empleados.

También puede suscribirse a otros planes que ofrecen diferentes niveles de soporte por correo electrónico de los empleados de BreachAlarm.

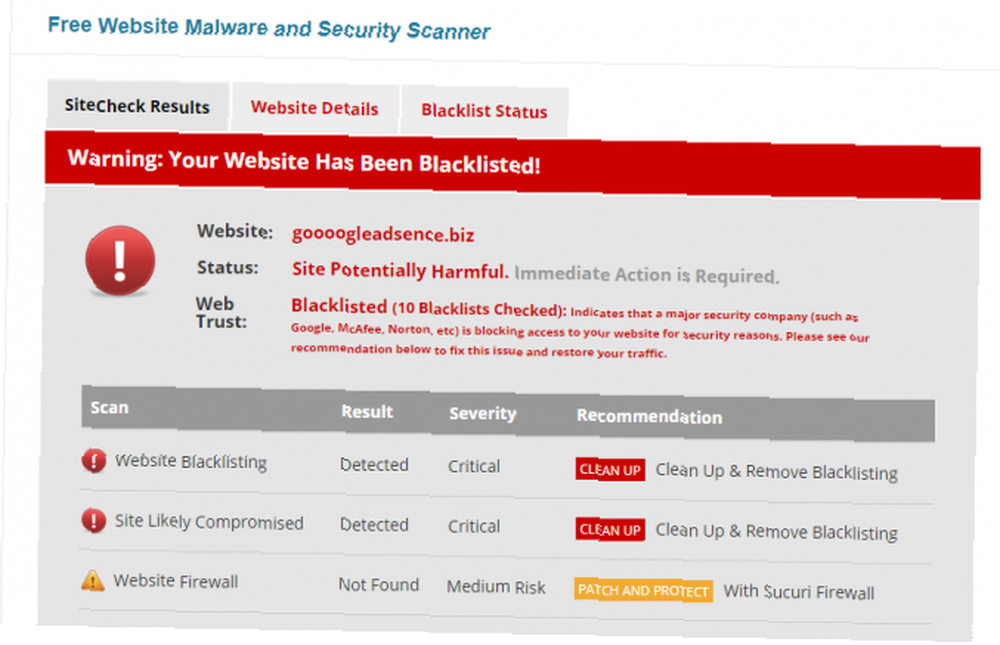

Sucuri SiteCheck

Los hackers no solo se dirigen a cuentas personales en línea, como las redes sociales, sino también a sitios web. Si bien los sitios web más grandes tienen una serie de medidas de seguridad, los sitios web de pequeñas empresas o blogueros a menudo sufren ataques informáticos..

Puede verificar su propio sitio web en busca de malware con Sucuri SiteCheck, una herramienta gratuita de escaneo de malware de dominio. Sucuri busca en una dirección de dominio cualquier malware conocido, su estado en la lista negra, errores en el sitio web y cualquier software desactualizado. También identificará si tiene un firewall de sitio web.

Probamos la herramienta con sitios de malware conocidos versus sitios que sabemos que son seguros para confirmar que la herramienta puede identificar con precisión un sitio comprometido.

Si bien SiteCheck ofrece a los usuarios la opción de suscribirse a los servicios de Sucuri para abordar vulnerabilidades, la herramienta es gratuita.

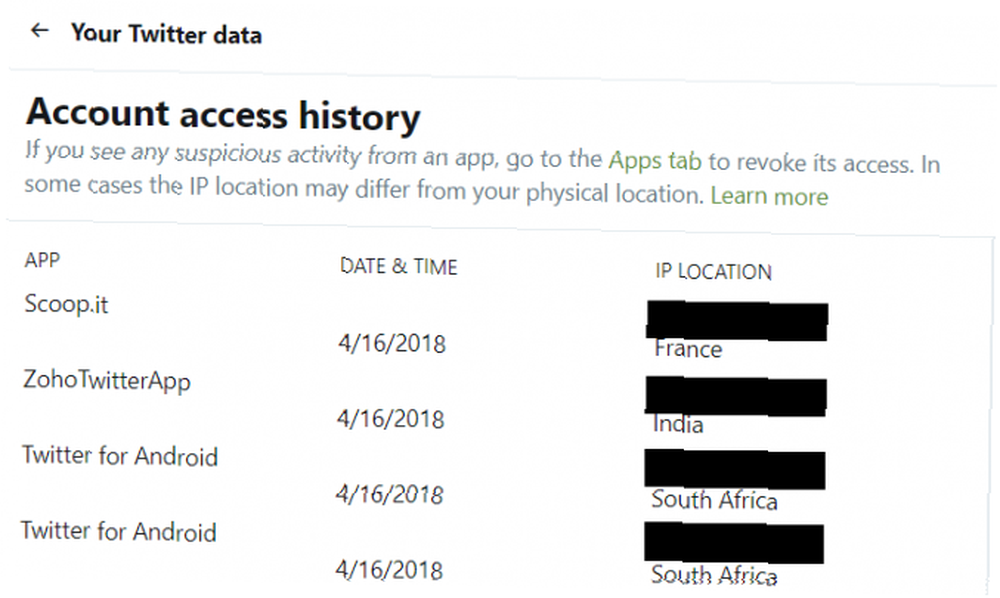

Historial de acceso a la cuenta de Twitter y permisos

Al igual que Facebook, Twitter permite a los usuarios monitorear ubicaciones de inicio de sesión y sesiones activas. Esto puede ayudarlo a determinar si un tercero no autorizado está accediendo a su cuenta.

Para hacer esto, simplemente abra el menú Sus datos de Twitter dentro de su configuración de Twitter. Aquí puede encontrar un historial de inicio de sesión para su cuenta. Este historial incluye una lista de ubicaciones desde donde se accedió a su cuenta, así como la aplicación que accedió a su cuenta.

Si utiliza aplicaciones de programación como Zoho Social o Buffer, puede esperar ver algunas ubicaciones extranjeras en el historial de su cuenta. Esto se debe a que Twitter está notando la ubicación IP de la aplicación, en lugar de la ubicación física donde está usando la aplicación.

Si ve un país extranjero en su historial de ubicaciones, verifique debajo de los nombres de las aplicaciones para ver si es un servicio que ha autorizado. Si ve una aplicación que no reconoce, o una que ya no usa, puede revocar el acceso en la pestaña Aplicaciones de Twitter.

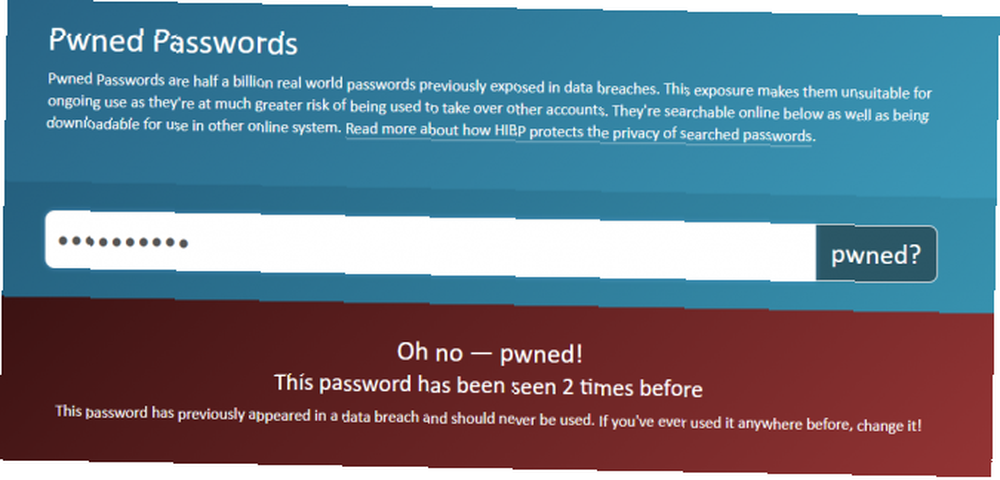

Contraseñas Pwned

Contraseñas Pwned es parte de Have I Been Pwned, pero en lugar de verificar las direcciones de correo electrónico, la herramienta verifica las listas de contraseñas filtradas. Esto es particularmente útil para saber, ya que muchos piratas informáticos usan relleno de credenciales para acceder a las cuentas de usuario.

Si es una persona que recicla su contraseña o usa la misma contraseña en todas las cuentas, es esencial saber si su contraseña es realmente segura. Contraseñas Pwned incluye medio billón de contraseñas expuestas por infracciones.

La herramienta nota que incluso si su contraseña no ha aparecido en ninguna violación, esto no significa que sea una buena contraseña. Por lo tanto, incluso si lo aclara todo, debe asegurarse de crear contraseñas seguras Mejore la seguridad web mediante el uso de contraseñas autogeneradas de Chrome Mejore la seguridad web mediante el uso de contraseñas autogeneradas de Chrome ¿Sabía que Chrome tiene un generador de contraseñas incorporado? para todas tus cuentas.

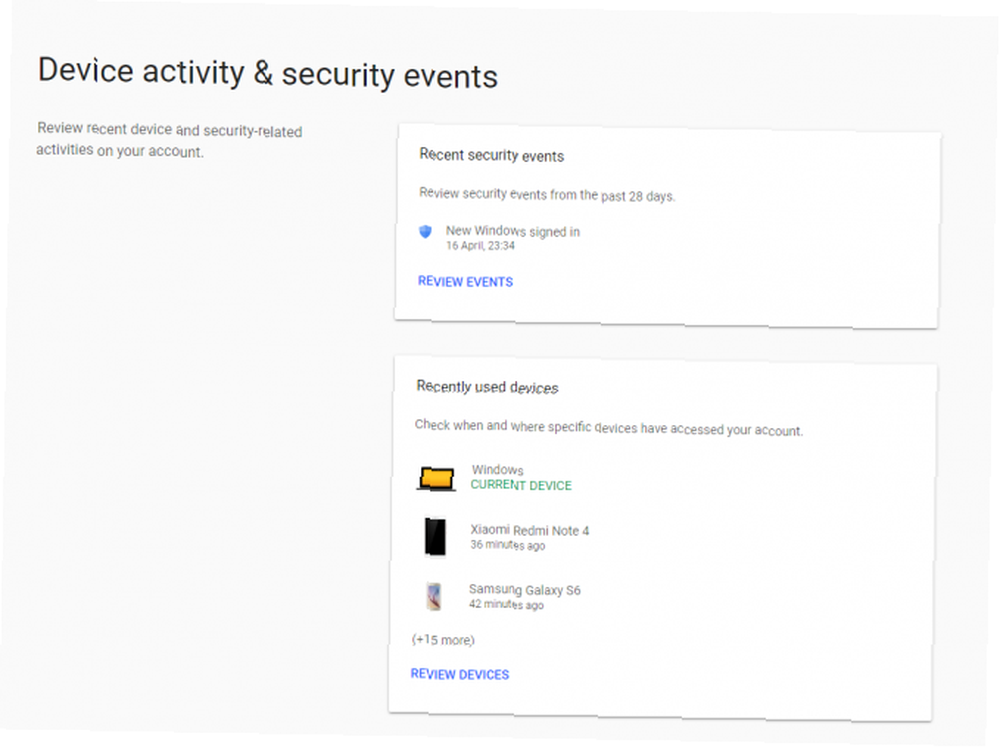

Cuentas de Google: actividad del dispositivo y eventos de seguridad

La herramienta de seguridad de Google permite a los usuarios verificar la actividad y las ubicaciones de inicio de sesión para todas las aplicaciones y cuentas relacionadas con Google. Para acceder a este historial, simplemente inicie sesión en su perfil de Google y seleccione “actividad del dispositivo y eventos de seguridad”. En esta pestaña, verá los cambios en la contraseña o las opciones de recuperación agregadas que hayan tenido lugar en los últimos 28 días..

También puede verificar cuántos dispositivos están actualmente conectados a sus cuentas de Google. Cualquier evento de seguridad también tendrá una etiqueta de ubicación geográfica, lo que significa que puede verificar exactamente dónde sucedió.

Si nota algo sospechoso, debe seleccionar la opción para asegurar su cuenta.

Para administrar las aplicaciones que tienen acceso a su cuenta de Google, vaya a Inicio de sesión y seguridad> Aplicaciones con acceso a su cuenta> Administrar aplicaciones. Aquí puede revisar sus aplicaciones y revocar permisos si es necesario.

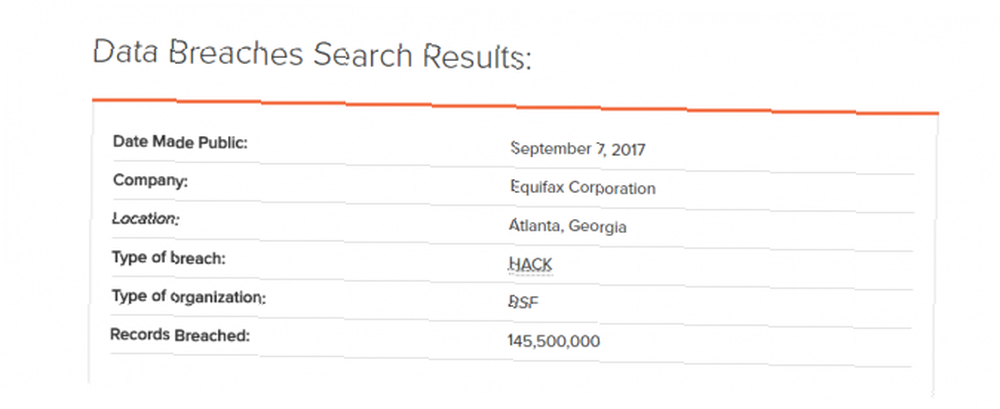

Verificar manualmente las brechas de datos

Si bien muchas de las herramientas en esta lista son bastante completas, solo le permiten verificar ciertas credenciales o cuentas específicas. Es por eso que usar una herramienta como PrivacyRights.org puede ser útil para determinar la seguridad de su cuenta.

El sitio web tiene un registro de todas las violaciones de datos en los EE. UU. Desde 2005. Esto representa un total de más de 8,000 violaciones..

Privacy Rights actúa como un motor de búsqueda de violación de datos, lo que le permite filtrar los resultados de acuerdo con los nombres de la compañía, la industria, la fecha de las violaciones y más. Esto requiere un poco más de esfuerzo que las otras herramientas en esta lista, pero aborda algunos de los vacíos. Por ejemplo, BreachAlarm y Have I Been Pwned no podrán informarle sobre violaciones de datos de cuentas que no incluyen su dirección de correo electrónico, como cuentas bancarias en línea o cuentas universitarias en línea.

Pero con la herramienta de búsqueda de Derechos de privacidad, puede verificar si su banco o universidad ha sufrido una violación de datos en la última década. Simplemente busque el nombre de su institución para ver si fue pirateado.

El sitio no podrá decirle si sus datos específicos se vieron comprometidos. Sin embargo, al identificar si se violó una institución, puede saber si debe cambiar sus detalles de inicio de sesión. Por ejemplo, la búsqueda de Equifax mostrará detalles sobre la infame violación de datos de Equifax. Cómo verificar si sus datos fueron robados en Equifax Breach Cómo verificar si sus datos fueron robados en Equifax Breach News acaba de aparecer en una violación de datos de Equifax que afecta hasta el 80 por ciento de todos los usuarios de tarjetas de crédito de EE. UU. ¿Es usted uno de ellos? Aquí le mostramos cómo verificar. .

No se piratee mientras ve si ha sido pirateado

Es increíblemente importante mantener sus cuentas seguras y asegurarse de que sus datos no se vean comprometidos. Al mismo tiempo, su afán de hacer esto no debería ser la fuente de una violación..

Algunas herramientas disponibles en la web no son seguras. O peor, se hacen pasar por herramientas de seguridad, pero en realidad están intentando obtener credenciales. Esta es solo una de las formas en que los hackers acceden a sus cuentas.

Cuando verifiques la seguridad de tu cuenta, asegúrate de usar solo herramientas que otros hayan confirmado. Si un sitio de terceros requiere que proporcione más que una simple dirección de correo electrónico, evítelo.

Incluso si no ha sido afectado por una violación, siempre debe considerar aumentar la seguridad de su cuenta en línea. Para obtener consejos sobre cómo hacer esto, lea nuestra guía sobre cómo configurar la autenticación de dos factores Cómo configurar la autenticación de dos factores en todas sus cuentas sociales Cómo configurar la autenticación de dos factores en todas sus cuentas sociales Veamos qué plataformas de redes sociales admite autenticación de dos factores y cómo puede habilitarla. para tus cuentas sociales.