Owen Little

0

2082

460

Ah, protección contra copia. Esta tecnología, también conocida como Gestión de Derechos Digitales (DRM) es una parte necesaria pero a menudo exagerada de nuestro mundo digital. En teoría, el software de protección de copia de DVD o CD es una herramienta que protege a los creadores de contenido de la pérdida de ventas debido a la piratería. En realidad, es una técnica a veces molesta que puede alienar a los clientes.

Ah, protección contra copia. Esta tecnología, también conocida como Gestión de Derechos Digitales (DRM) es una parte necesaria pero a menudo exagerada de nuestro mundo digital. En teoría, el software de protección de copia de DVD o CD es una herramienta que protege a los creadores de contenido de la pérdida de ventas debido a la piratería. En realidad, es una técnica a veces molesta que puede alienar a los clientes.

Pero dejando de lado las opiniones, puede que se pregunte cómo funciona el software de protección contra copia. La respuesta a esa pregunta varía de un disco a otro, pero hay varias categorías generales en las que se puede agrupar el software de protección de copia.

Protección de copia bloqueada de la región

Los medios ópticos, en particular en forma de DVD y Blu-Ray, Historia de la tecnología de Blu-Ray y los discos DVD [Explicación de la tecnología] Historia de la tecnología Blu-Ray y los discos DVD [Explicación de la tecnología], a menudo son “región bloqueada”. Esto significa que contienen una forma de protección contra copia que evita que un disco se reproduzca si se inserta en un reproductor que contiene un código de región diferente al disco..

Hay algunos “región libre”?? reproductores, y en el caso de reproductores como computadoras, a veces es posible cambiar el código de región de su unidad óptica. Los reproductores como PowerDVD le pedirán que cambie su región si inserta un DVD con región bloqueada, y reproductores como VLC Player El VLC Media Player: ¿realmente reproduce todo? El VLC Media Player: ¿realmente reproduce todo? ignore los bloqueos de región por completo (si el firmware de su unidad óptica lo permite).

Cifrado de disco

Una forma increíblemente popular de protección contra copias, el cifrado de disco protege el contenido mediante el cifrado mediante una de las varias claves de cifrado establecidas. El cifrado solo puede romperse (en teoría) si se usa una clave válida para descifrar el contenido, de modo que esté disponible para su visualización. Si no se utiliza una clave válida, el contenido no se podrá reproducir o codificar. Esto también evita que los usuarios copien un disco o lo graben en otro dispositivo de almacenamiento, como un disco duro.

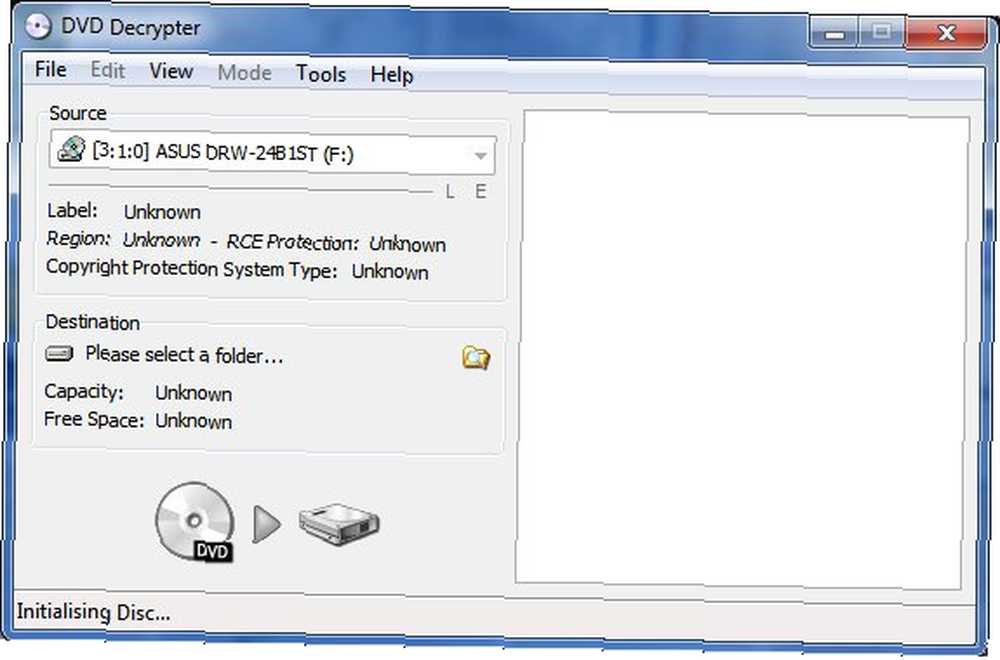

Sin embargo, el cifrado es un juego en ejecución. Las claves de cifrado utilizadas pueden verse comprometidas, a menudo mediante ingeniería inversa. El cifrado también puede volverse vulnerable a los ataques de fuerza bruta a medida que aumenta la potencia informática. Los estándares de cifrado acordados a menudo no cambian tan rápido como avanza el hardware de la computadora. La creación de software capaz de eludir la protección contra copias es ilegal en muchas partes del mundo, pero todavía hay programas de descifrado disponibles..

Claves de registro y activación de producto en línea

El software de la computadora es muy difícil de proteger contra la piratería debido a su naturaleza; el software debe instalarse en una computadora para que funcione, y una vez instalado, puede copiarse o modificarse.

Las claves de registro solían ser el método estándar para proteger el software, ya sea en disco o descargado, pero esas claves también son vulnerables a verse comprometidas. Las claves generalmente se generan usando un algoritmo, y ese algoritmo puede ser revertido o comprometido. Esta es la razón por “generadores clave” son capaces de crear una clave de registro válida para algunos programas.

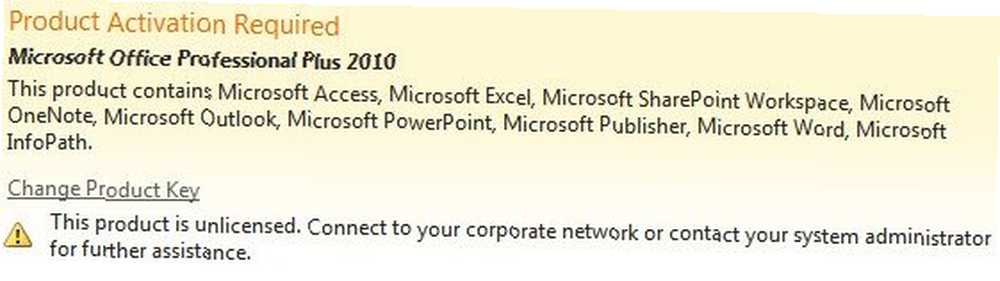

Como resultado, compañías como Microsoft se han movido hacia la activación de producción en línea. Cuando compra un disco de Microsoft Windows 7 15 Best Windows 7 Tips and Hacks 15 Best Windows 7 Tips and Hacks, por ejemplo, recibe una clave en la caja. Esta clave se activa a través de un servidor en línea que no solo verifica que la clave sea válida, sino que también verifica que la clave no se haya utilizado antes. Si la clave se ha utilizado antes, el servidor intenta determinar si la clave está siendo utilizada por el comprador original..

Este tipo de activación sigue siendo controvertido. Algunas formas, como la utilizada por Ubisoft, requieren que una PC esté conectada a Internet durante todo el uso del software. De ahí la controversia; muchos usuarios sienten que no deberían estar restringidos a usar su software solo cuando están en línea.

Protección de copia del controlador de dispositivo

Otra forma de protección de copia que se relaciona principalmente con el software de la computadora, la protección de copia del controlador del dispositivo, instala un nuevo controlador en una computadora como parte del proceso de instalación de un programa. La responsabilidad de esta unidad es validar el software y también protegerlo de los intentos de eludirlo o ejecutarlo sin una clave o disco de registro adecuado. Algunos ejemplos de esta tecnología incluyen Starforce y SafeDisc.

Estas formas de protección de copia son controvertidas porque el controlador del dispositivo puede interferir con el funcionamiento normal de una computadora en algunos casos. Los usuarios de software protegido a través de este método a veces han experimentado una degradación del rendimiento de la unidad óptica. Los controladores de dispositivo también pueden ser un riesgo de seguridad; en 2007, Microsoft parchó una vulnerabilidad relacionada con SafeDisc en Windows XP. El controlador podría ser explotado por malware para obtener acceso administrativo.

Protección de contenido digital de alto ancho de banda

Desarrollado por Intel Cómo funciona Intel Turbo Boost Cómo funciona Intel Turbo Boost La función Turbo Boost de Intel es bastante útil pero puede no ser tan fácil de entender para aquellos que nunca la han usado. Esto es lo que necesitas saber. , HDCP es una forma relativamente reciente de protección contra copia. Evita los problemas tradicionales asociados con el cifrado de contenido al trasladar la responsabilidad del cifrado del contenido en sí (el disco, archivo u otro medio) a los dispositivos que reproducen el contenido..

HDCP está diseñado para proteger el contenido que viaja a través de una conexión digital como DisplayPort, DVI o HDMI. El dispositivo que envía el contenido y el dispositivo que muestra el contenido debe tener claves de cifrado HDCP válidas y debe autenticarse. Como habrás adivinado, esta es la forma de protección de contenido utilizada para controlar Blu-Ray. Al igual que otras formas de cifrado anteriores, HDCP se ha descifrado mediante el lanzamiento de una clave maestra HDCP, que probablemente fue diseñada por ingeniería inversa..

Conclusión

Recuerde, estas son solo las formas de protección de derechos de autor que se aplican más comúnmente a los CD y DVD. Existen otras formas de autenticación y cifrado que se utilizan con frecuencia para proteger el contenido digital, como la música descargada de la tienda iTunes.