Brian Curtis

0

3436

170

Cada vez es más fácil detectar un correo electrónico fraudulento Cómo detectar un correo electrónico de suplantación de identidad Cómo detectar un correo electrónico de suplantación de identidad ¡Atrapar un correo electrónico de suplantación de identidad es difícil! Los estafadores se hacen pasar por PayPal o Amazon, tratando de robar su contraseña y la información de su tarjeta de crédito, su engaño es casi perfecto. Te mostramos cómo detectar el fraude. que dice ser de su banco, o de Amazon, o incluso de un amigo. Y las estafas de extraños son fáciles de detectar.

O son?

Una nueva estafa de correo electrónico que actualmente está barriendo el Reino Unido (y que parece extenderse a los EE. UU., Canadá y más allá) es engañosa en su simplicidad. En resumen, no pretende provenir de una empresa o institución a la que está conectado. No se hace pasar por un mensaje de un amigo o familiar.

De hecho, es bastante explícito al admitir que el remitente tiene información sobre usted. El truco aquí está en la presentación y el archivo adjunto..

La estafa que sabe dónde vives

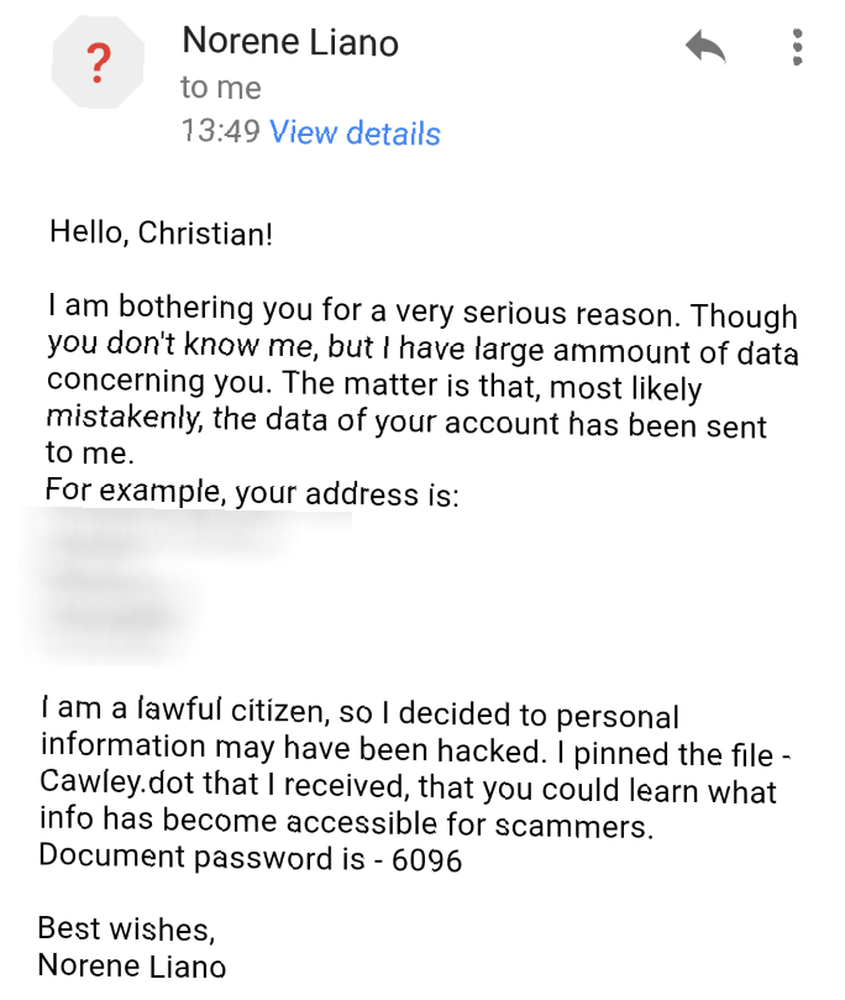

Hace unos días, en mi bandeja de entrada apareció un correo electrónico inusual. Mi herramienta de escaneo de correo electrónico no la detuvo ni destacó como spam, y parecía originarse en una persona de buen corazón que intentaba ayudarme ...

Hola cristiano!

Te estoy molestando por una razón muy seria. Aunque no me conoces, tengo una gran cantidad [sic] de datos que te conciernen. El asunto es que, muy probablemente por error, los datos de su cuenta me han sido enviados..

Por ejemplo, su dirección es:

[MI DIRECCIÓN CORRECTA, ELIMINADA]

Soy un ciudadano legítimo, así que decidí que la información personal podría haber sido pirateada. Anclé el archivo - Cawley.dot que recibí, para que pudieras saber qué información se ha vuelto accesible para los estafadores.

La contraseña del documento es - 6096

Apuesta deseos

Norene Liano

Es una lectura fascinante, ¿no? Aquí tenemos, a primera vista, un útil correo electrónico de Norene Liano (que puede ser un nombre falso o el nombre de una cuenta de correo electrónico controlada por botnet), que le envía algunos de sus datos personales. No quieren que los estafadores te afecten.

Que amable!

Pero si miramos de cerca, podemos ver algo más sucediendo; algo que identifica esto como una estafa inteligente.

Por supuesto, es una estafa!

Ahora, cuando recibí este correo electrónico por primera vez, estaba fuera de casa, así que fue recogido por la aplicación Gmail en mi dispositivo Android. Es claramente una estafa (todo el concepto de alguien “enviando” mis datos fueron suficientes para regalar); sin embargo, el hecho de que el correo electrónico presentara mi dirección real era algo preocupante.

Sin embargo, la investigación demuestra que hay muchos lugares en los que puedes encontrar mi dirección. La parte que concierne es la correspondencia de mi dirección de correo electrónico con mi dirección postal. Esto sugiere que una tienda en línea, banco, empresa de servicios públicos u otro negocio con el que tengo una relación de consumo ha sido pirateada.

Con tantos hacks ocurriendo a lo largo de los años, es difícil reducir cuál, pero en esta etapa voy a sugerir eBay. Es una de las pocas cuentas en línea que tiene mi dirección, y ha sido el objetivo de algunos hacks importantes en los últimos años. La violación de datos de eBay: lo que necesita saber La violación de datos de eBay: lo que necesita saber. La seguridad fue tal desastre que una vez recomendamos abandonar por completo la tienda de subastas en línea. 7 razones de seguridad por las que debe evitar eBay. 7 razones de seguridad por las que debe evitar eBay. En los últimos años, eBay ha sido golpeado con hacks aparentemente interminables, violaciones de datos, y fallas de seguridad, con las que han luchado para lidiar. ¿Es digno de confianza eBay o debe evitar comprar con ellos?? .

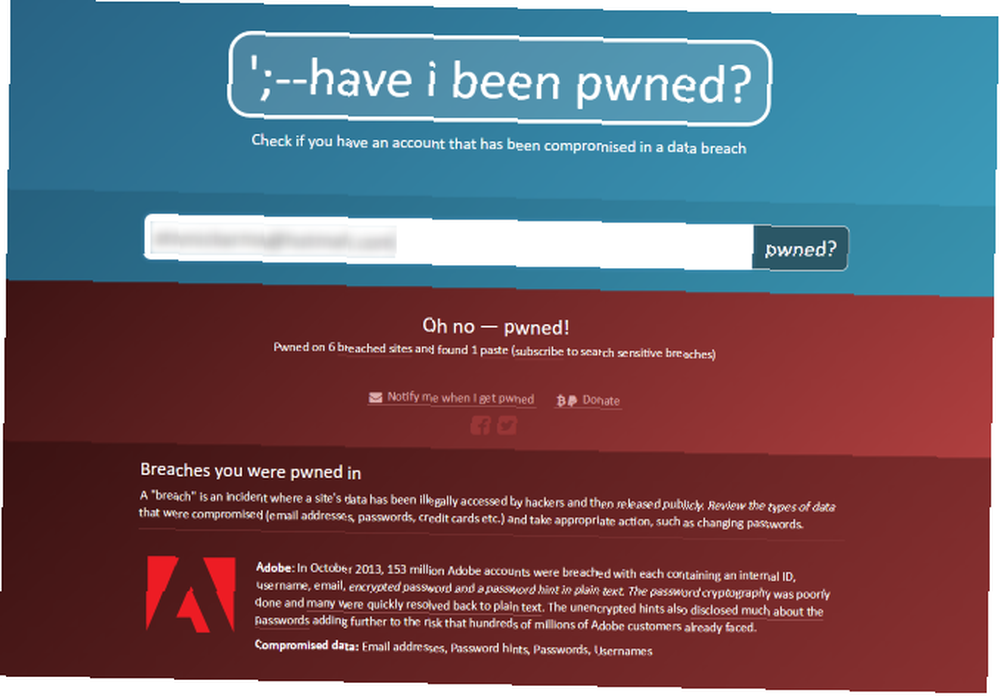

¿Has sido pwned?

El origen de los datos de la dirección continúa despertando mi interés. Algunos han sugerido el censo electoral del Reino Unido, o una organización benéfica. Sin embargo, la falta de informes de piratería recientes en torno a estas instituciones significa que sigo sospechando de eBay.

Y esto significa que la estafa no se centrará en el Reino Unido. Tarde o temprano, llegará a Canadá, los Estados Unidos, Europa, Australia ... y luego a todas partes del mundo..

Si los datos provienen de un hack de eBay o no, debe consultar el sitio web ¿Me han pwned? Use el formulario para ingresar su dirección de correo electrónico y verificar qué violaciones involucraron sus datos. ¿Las herramientas de verificación de cuentas de correo electrónico pirateadas son genuinas o una estafa? ¿Las herramientas de verificación de cuentas de correo electrónico pirateadas son genuinas o una estafa? Algunas de las herramientas de verificación de correo electrónico después de la supuesta violación de los servidores de Google no eran tan legítimas como los sitios web que los vinculaban podrían haber esperado. .

Si encuentra algo, asegúrese de cambiar sus contraseñas.

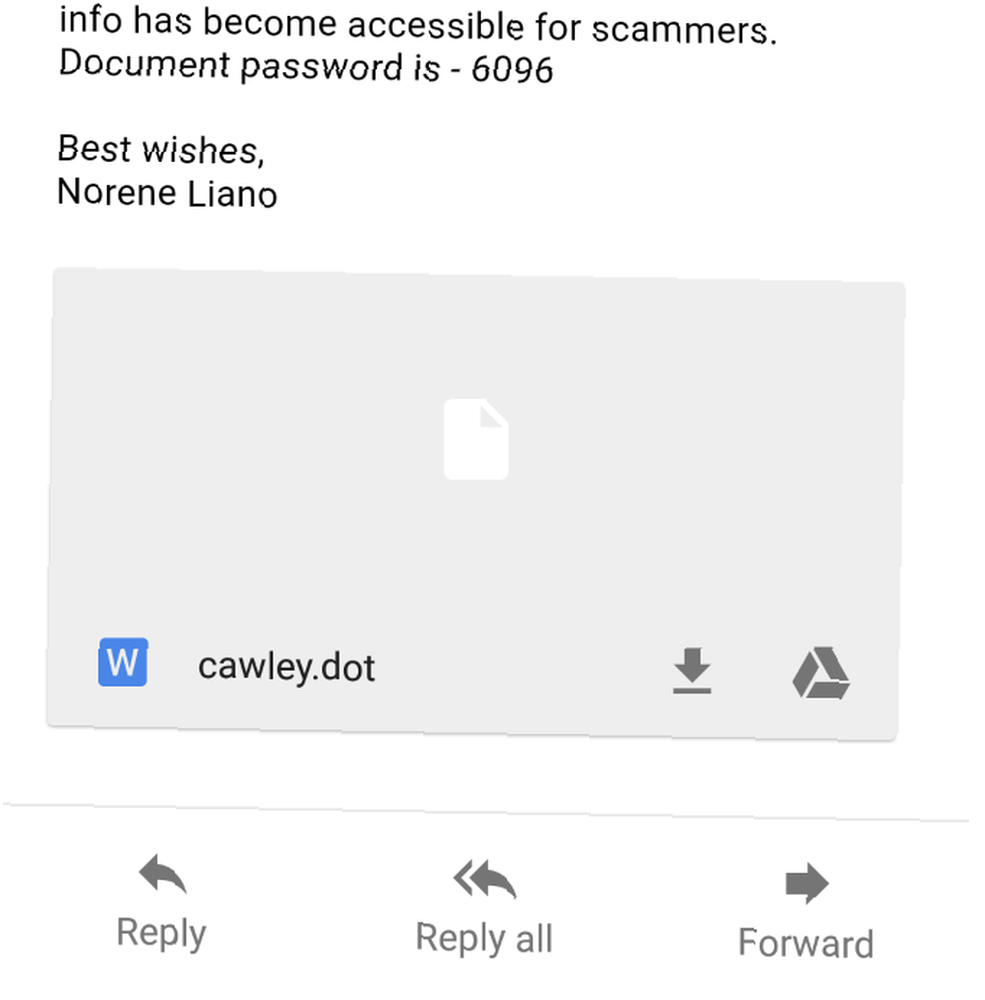

El adjunto

Ahora, la presencia de mi dirección postal es realmente una zanahoria colgante con la que atraerme. Si recibiera este mensaje de un extraño, con su dirección postal, querría verificar qué otra información se filtró, ¿no??

El archivo adjunto que se envía con estos mensajes está en formato DOT, utilizado para documentos de plantilla de Microsoft Word. Este es un tipo de archivo útil que puede usar para crear una plantilla de documento estándar, tal vez una carta, que puede reutilizarse una y otra vez Guardar documentos de Word como plantillas para una edición más fácil Guardar documentos de Word como plantillas para una edición más fácil Guardar un archivo de Office como plantilla significa que puede hacer rápidamente múltiples versiones de un maestro sin sobrescribirlo accidentalmente. Así es cómo. . También es capaz de ejecutar macros Cómo protegerse del software malicioso de Microsoft Word Cómo protegerse del software malicioso de Microsoft Word ¿Sabía que su computadora puede estar infectada por documentos maliciosos de Microsoft Office o que podría ser engañado para habilitar la configuración que necesitan? infectar su computadora? .

Los scripts de macros han sido la causa de muchos problemas de seguridad en el pasado, tanto que están deshabilitados de forma predeterminada. Algunos investigadores de seguridad recomiendan evitar Microsoft Office por completo, debido a la amenaza de las macros.

Si abrió el archivo adjunto y Word instaló en su PC, verá un mensaje para ingresar la contraseña indicada en el correo electrónico (en mi caso, 6096). Esto mostraría un estándar Este documento esta protegido! pantalla, que exige que habilites las macros. Para hacer esto, debe hacer clic en el Contenido disponible botón.

No hagas esto!

Este es el punto en el que se lanza la trampa. Si habilita la macro, se infectará con el malware zombie Troj / Agent-AURH. Esto es botware; el malware se comunicará con su red de comando y control para esperar instrucciones. Tal vez obligará a su computadora a participar en un DDOS. ¿Cómo puede protegerse contra un ataque DDoS? ¿Cómo puede protegerse contra un ataque DDoS? Los ataques DDoS, un método utilizado para sobrecargar el ancho de banda de Internet, parecen estar en aumento. Le mostramos cómo puede protegerse de un ataque de denegación de servicio distribuido. . O bien, el malware podría descargar otro software malicioso a su PC, desde gusanos hasta una infección de ransomware que encripta datos. le ayudará a desbloquear y recuperar sus archivos perdidos. ¡No esperes ni un minuto más! es probable.

Nunca abra archivos adjuntos de correo electrónico extraños!

Por ahora, las herramientas de escaneo de correo electrónico deben actualizarse con los datos de perfil de este escaneo. Si no, ya sabes qué buscar. Le sugerimos que permanezca alerta con la seguridad en línea y de la computadora. 5 Consejos vitales de seguridad informática que necesita aprender hoy 5 Consejos vitales de seguridad informática que necesita aprender hoy No es suficiente con querer estar seguro; debe garantizar activamente su seguridad digital, día tras día. Estos cinco consejos te ayudarán. y evite abrir archivos adjuntos de correo electrónico no solicitados.

De hecho, evite todos los archivos adjuntos de correo electrónico con extensiones de archivo inusuales. En esta era de almacenamiento en la nube, no hay una razón real por la que alguien deba enviar un documento cuando pueda compartirlo desde la nube.

Si recibes un correo electrónico con el que estás confundido, lo mejor que puedes hacer es dejarlo hasta que puedas encontrar a alguien que conozcas y en quien confíes para que te dé su opinión. Si esa persona es más inteligente tecnológicamente que tú, incluso mejor. No le pidas consejo al remitente. Es probable que te digan que abras el archivo adjunto!

En caso de duda, eliminar. Nadie le envía dinero por correo electrónico, por lo que no se perderá nada al ignorarlo.

¿Has recibido un correo electrónico de este tipo? ¿Abriste o borraste? Cuéntanos sobre eso en los comentarios.

Crédito de imagen: wk1003mike a través de Shutterstock.com