Michael Cain

0

4355

691

Ayer echamos un vistazo a algunos de los virus informáticos de alto perfil más dañinos. Una breve historia de los 5 peores virus informáticos de todos los tiempos Una breve historia de los 5 peores virus informáticos de todos los tiempos La palabra "virus" y su asociación con las computadoras fue colocado por el científico informático estadounidense Frederick Cohen, quien lo usó para describir "un programa que puede 'infectar' otros programas modificándolos para incluir un posible ... en la historia, y hoy exploraremos algunos de los más oscuros. término “virus” no se unió al malware hasta 1983, pero los virus como los conocemos datan de principios de los 70.

Ayer echamos un vistazo a algunos de los virus informáticos de alto perfil más dañinos. Una breve historia de los 5 peores virus informáticos de todos los tiempos Una breve historia de los 5 peores virus informáticos de todos los tiempos La palabra "virus" y su asociación con las computadoras fue colocado por el científico informático estadounidense Frederick Cohen, quien lo usó para describir "un programa que puede 'infectar' otros programas modificándolos para incluir un posible ... en la historia, y hoy exploraremos algunos de los más oscuros. término “virus” no se unió al malware hasta 1983, pero los virus como los conocemos datan de principios de los 70.

Estos virus no necesariamente aparecieron en la primera plana de la misma manera que Sasser, MyDoom o Storm Worm, pero muchos fueron los primeros de su tipo. También vale la pena señalar que muchos no fueron destructivos, con el objetivo real de crear un programa autorreplicante en lugar de causar pérdida de datos. 5 formas de clonar y copiar su disco duro 5 formas de clonar y copiar su disco duro .

1971: enredadera

Creeper fue escrito en 1971 por Bob Thomas, quien trabajó para BBN, y es ampliamente considerado como el primer ejemplo de un gusano informático. El programa se autorreplicaba en la naturaleza y no era destructivo para los datos, ya que su propósito principal era probar la efectividad de dicho código..

La enredadera técnicamente no era un virus debido a su naturaleza más bien pasiva. El autor comentó en respuesta a este artículo:

“... la aplicación creeper no estaba explotando una deficiencia del sistema operativo. El esfuerzo de investigación tenía como objetivo desarrollar mecanismos para llevar las aplicaciones a otras máquinas con la intención de mover la aplicación a la computadora más eficiente para su tarea.”

Creeper no aprovechó una vulnerabilidad en los sistemas DEC PDP-10 TENEX DEC (en la foto) con los que entró en contacto, y finalmente se detuvo con un programa llamado Reaper, que fue diseñado específicamente para detener la propagación.

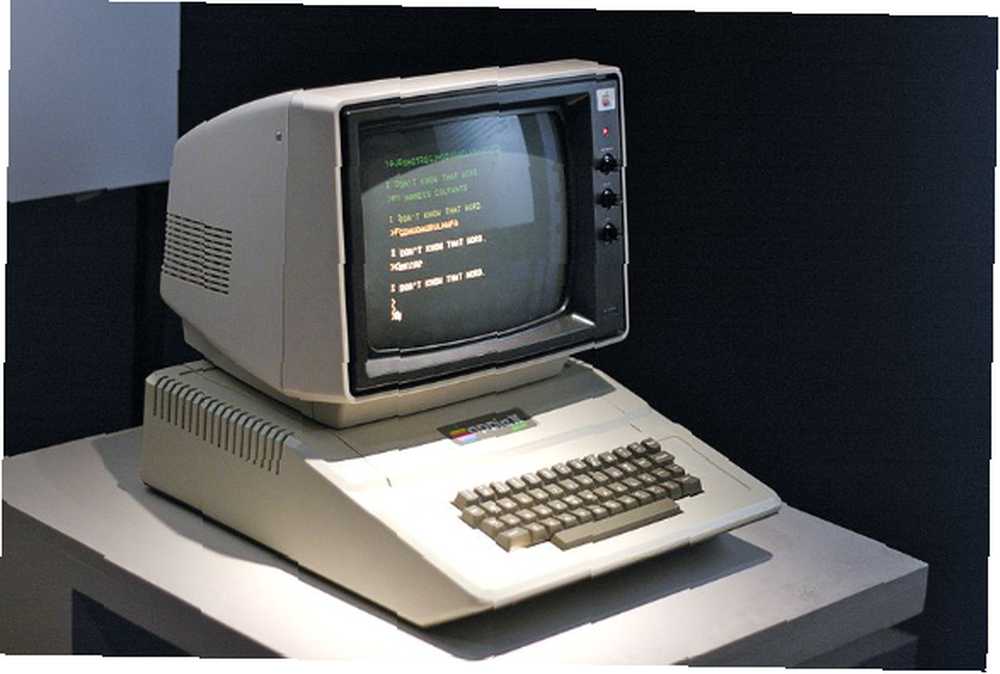

1981: Elk Cloner

En 1981, un niño de 15 años llamado Rich Skrenta se topó con el primer virus del sector de arranque del mundo. 7 tipos de virus informáticos a los que debe prestar atención y qué hacen 7 tipos de virus informáticos a los que prestar atención y qué hacen Muchos tipos de virus informáticos pueden robar o destruir sus datos. Estos son algunos de los virus más comunes y lo que hacen. , Elk Cloner para Apple II 5 sitios para jugar viejos juegos de computadora una vez más 5 sitios para jugar viejos juegos de computadora una vez más. En ese momento, el Apple II usaba disquetes para iniciar el sistema operativo, lo que lo hacía particularmente vulnerable a los ataques.

Si un usuario arranca en el sistema operativo desde un disquete infectado, el virus se copiará en la memoria de la computadora. Cualquier otro disquete que se insertara en la computadora una vez que Elk Cloner estuviera en la memoria también se infectaría. Si bien el código no era malicioso, el usuario vería un poema en cada 50 arranque.

El virus de Skrenta no solo fue el primero en dirigirse específicamente al sector de arranque, sino también uno de los primeros en propagarse “En la naturaleza” - es decir, fuera del entorno en el que se escribió originalmente.

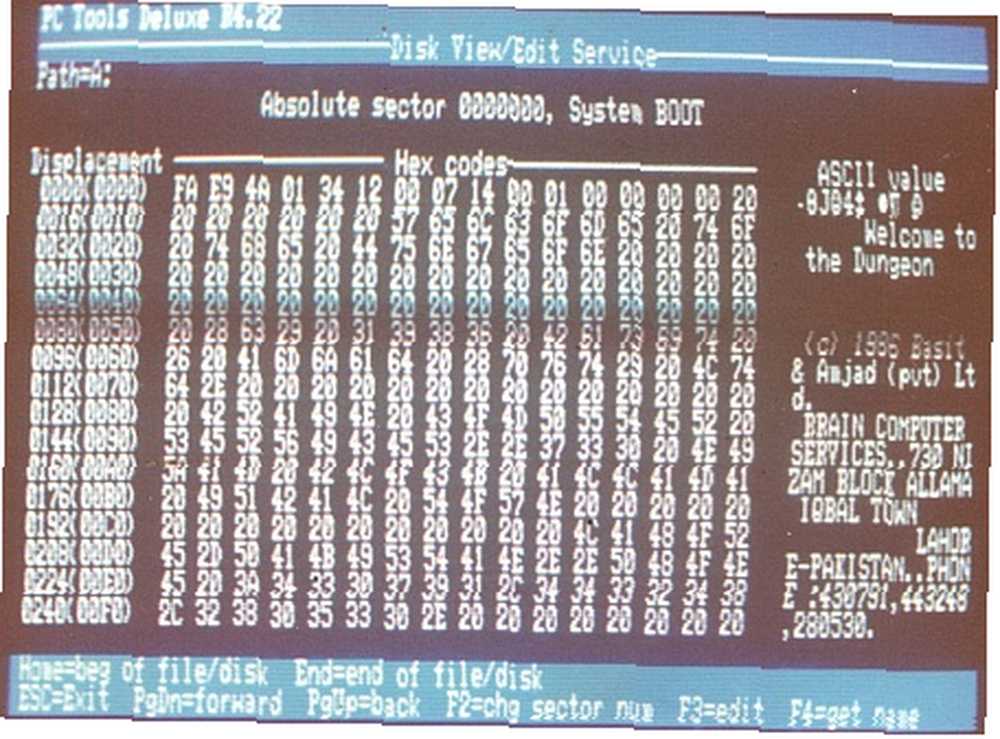

1986: cerebro

Considerado por muchos como el primer virus informático escrito para MS-DOS Cómo hacer que los viejos juegos informáticos de DOS se ejecuten en Windows 7 Cómo hacer que los viejos juegos informáticos de DOS se ejecuten en Windows 7 (y, por lo tanto, el estándar de IBM para PC), los disquetes afectados por Brain más específicamente el sector de arranque de la Tabla de asignación de archivos de DOS (FAT), moviendo el sector de arranque real a otro lugar y marcándolo como “malo”. Una copia del virus reemplazó al sector de arranque real, pero los discos duros se evitaron específicamente.

El virus se remonta a dos hermanos de Lahore, Pakistán: Basit y Amjad Iqbal, que incluyeron el siguiente mensaje:

Bienvenido a Dungeon © 1986 Basit * Amjad (pvt) Ltd. SERVICIOS DE COMPUTADORAS CEREBRALES 730 NIZAM BLOCK ALLAMA IQBAL TOWN LAHORE-PAKISTAN TELÉFONO: 430791,443248,280530. Cuidado con este VIRUS ... Contáctenos para la vacunación ...

El virus se escribió originalmente como una protección de derechos de autor para el software médico en el que estaban trabajando. Recibieron llamadas telefónicas de todo el mundo que exigían la inoculación, y todavía operan hoy como Brain NET, un proveedor de servicios de Internet..

1987: SCA

Otra novedad, SCA fue el virus informático inaugural del comodoro Amiga, escrito por el “Asociación Suiza de Cracking” o “Mega-Mighty SCA”. El grupo se especializó principalmente en eliminar la protección contra copias de los disquetes, y por lo tanto, el virus SCA apuntó al sector de arranque de los discos habilitados para escritura.

Cada 15 reinicios se mostraba el siguiente mensaje, advirtiéndole al usuario que estaban infectados:

Algo maravilloso ha sucedido. ¡Tu AMIGA está viva! y, aún mejor ... ¡algunos de sus discos están infectados por un VIRUS! Otra obra maestra de The Mega-Mighty SCA !!

El virus solo afectaba a los disquetes habilitados para escritura, pero arruinaría los bloques de arranque personalizados, como los que usan los juegos. El virus SCA llevó al mismo grupo a lanzar el primer escáner de virus Amiga para eliminar la infección..

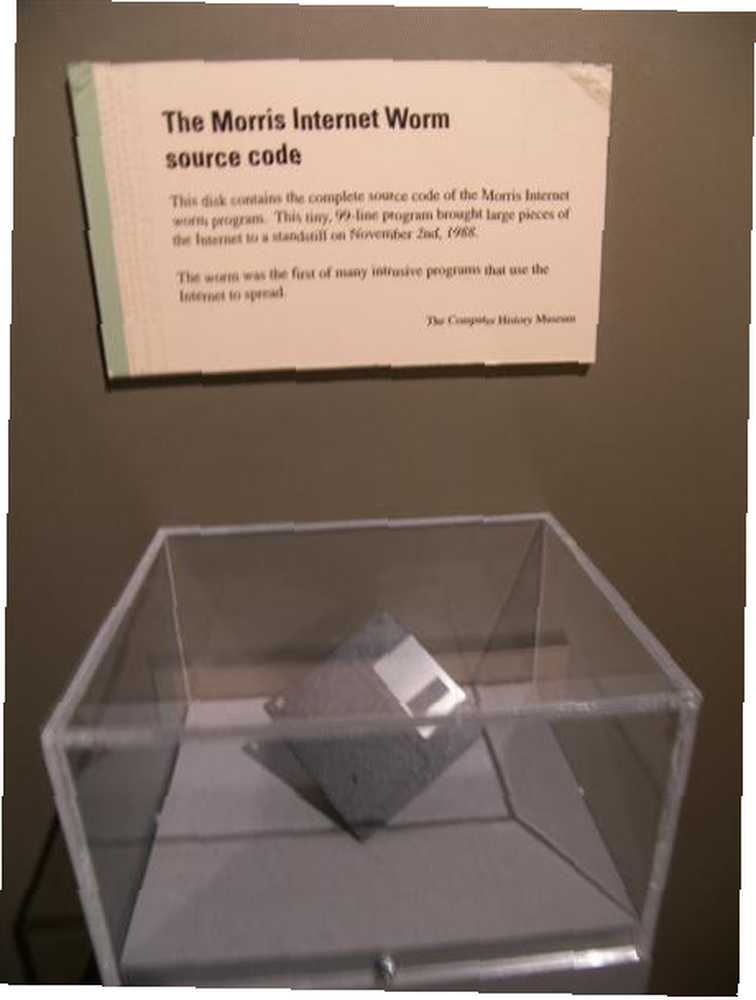

1988: gusano Morris

Con su código fuente preservado en un disquete polvoriento en el Museo de Ciencia de Boston, el gusano Morris es uno de los brotes más famosos de la historia, principalmente debido a un error de su autor. El gusano Morris fue, de hecho, uno de los primeros que se propagó a través de Internet y explotó vulnerabilidades conocidas dentro del sistema operativo UNIX..

Originalmente, el gusano no fue escrito para ser malicioso, sino para tratar de recopilar información sobre el tamaño de Internet según su autor, Robert Tappan Morris. Lo que hizo que el gusano fuera un problema fue su método de propagación, que volvería a infectar cada 1 de cada 7 PC que afirmaban estar infectadas.

Esto resultó ser excesivo y se cree que de las 60,000 máquinas conectadas a Internet en ese momento, el 10% se vio afectado. Morris estaba estudiando en la Universidad de Cornell en ese momento, pero decidió liberar el gusano del MIT para evitar ser detectado. Más tarde fue la primera persona en ser declarada culpable en virtud de la Ley de fraude y uso indebido de computadoras de 1986 de EE. UU..

https://www.youtube.com/watch?v=G2i_6j55bS0

Recibió tres años de libertad condicional, 400 horas de servicio comunitario y una multa de $ 10,000. Se cree que el gusano causó daños entre $ 10 millones y $ 100 millones y, sin duda, cambió la seguridad de Internet para siempre.

2006: salto

Leap, también conocido como el virus Oompa-Loompa, fue el primero en infectar el preciado sistema operativo OS X de Apple. Si bien no fue un brote en toda regla y ni siquiera se transfirió a través de Internet, Leap demostró que no importa cuán estricta sea la seguridad, siempre habrá vulnerabilidades potenciales ¿Son necesarios los programas antivirus para Mac? ¿Son necesarios los programas antivirus para Mac?? .

El virus se transfirió a través de la lista de amigos Bonjour de iChat, pero solo a través de redes de área local. Para que una máquina se infecte, el usuario tuvo que aceptar el latestpics.tgz archivar, abrirlo y ejecutar el ejecutable (que dice ser una imagen del próximo sistema operativo de Apple) dentro de.

El virus infectaría aplicaciones que no son del sistema propiedad del usuario, pero debido a un error en el virus, cualquier programa infectado se negó a ejecutarse después de la exposición a Leap. La eliminación del virus no requirió una reinstalación completa del sistema operativo y, por lo tanto, Leap siempre se considerará un virus de baja amenaza, aunque sea uno que cambie el mundo.

Conclusión

Espero que hayas disfrutado aprendiendo sobre algunos de mis “favorito” virus, sus orígenes y, por supuesto, los efectos colaterales. Si bien las infecciones como Elk-Cloner y Creeper no fueron particularmente dañinas, fueron muy innovadoras y ciertamente proporcionaron una muestra de lo que vendrá.

¿Conoces algún otro brote de virus interesante? ¿Recuerdas esa sensación de hundimiento una vez que tu máquina estaba infectada? Tener una diatriba debajo!

Créditos de imagen: Shutterstock, DEC PDP-10, Apple II, Virus cerebral