Owen Little

0

2049

344

Los teléfonos inteligentes se han vuelto omnipresentes, lo que lleva a un aluvión de formas en que violan su privacidad. Si bien puede instalar aplicaciones centradas en la privacidad para mejorar la situación, seamos realistas: al usar un teléfono inteligente, renuncia a casi toda la privacidad.

Veamos las principales formas en que su teléfono inteligente está traicionando su privacidad.

1. Metadatos de ubicación de fotos

¿Sabía que, de forma predeterminada, cada foto que toma en Android e iOS tiene información de ubicación incrustada en su interior? Esto significa que cada foto que tome tiene el potencial de revelar fotos en línea y privacidad personal: 4 cosas para verificar antes de cargar fotos en línea y privacidad personal: 4 cosas para verificar antes de cargar Le encanta compartir sus mejores fotos en línea, pero cuánto ¿Estás realmente revelando al mundo? Podrías compartir más de lo que piensas con extraños. donde has estado y donde vas a menudo.

El desarrollador Felix Krause creó una aplicación de prueba de concepto que mostró cuán peligroso es esto. Cualquier aplicación que permita acceder a sus fotos puede obtener ubicaciones de ellas. Usando esto, pueden decir dónde comienza y termina los viajes, dónde trabaja y más.

? Cualquier aplicación obtiene acceso completo a donde has estado los últimos años en un segundo, cuando otorgas acceso a las fotos https://t.co/cLAMzibRrj pic.twitter.com/vRaUxdAxds

- Felix Krause (@KrauseFx) 27 de septiembre de 2017

Geoetiquetar fotos es útil para recordar dónde las tomó, pero diríamos que los inconvenientes superan los beneficios.

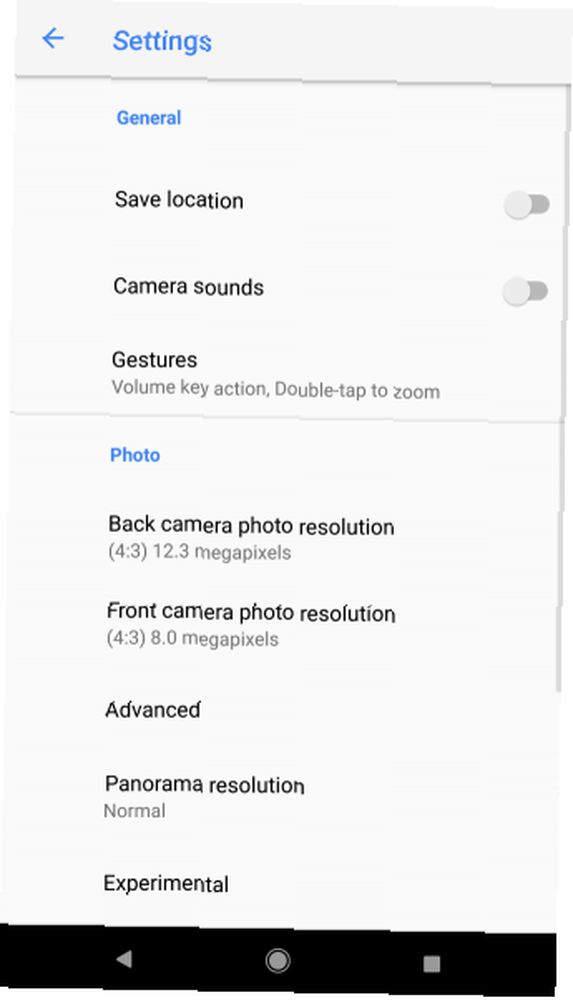

Para deshabilitar este etiquetado en Android, abra la aplicación Cámara. Toca los tres puntos Menú abotone y elija Configuraciones. Deshabilitar el Guardar dirección opciones aquí.

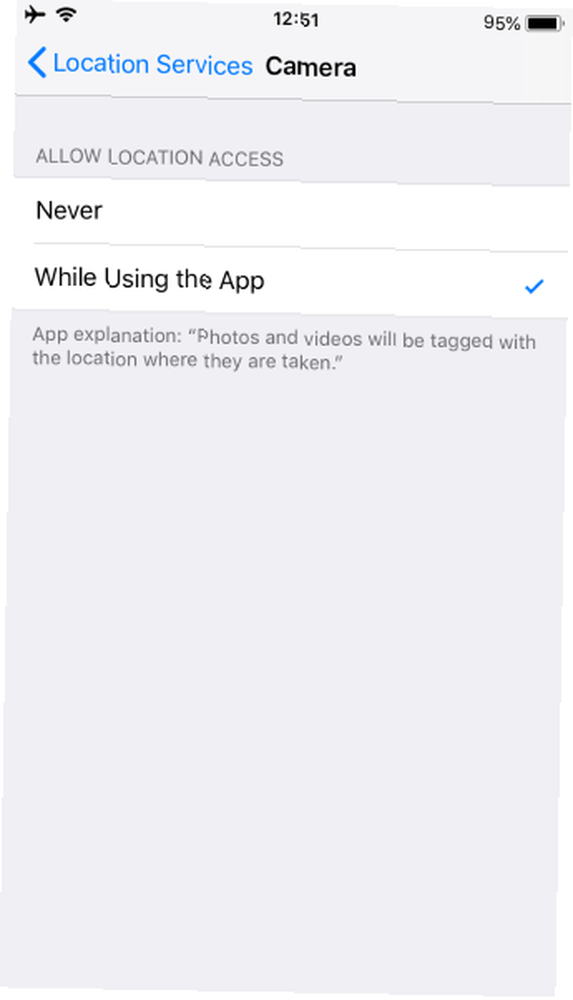

Para iOS, vaya a Configuración> Privacidad> Servicios de ubicación. Seleccionar Cámara de la lista y elige Nunca para deshabilitar el etiquetado de ubicación.

2. Grabación de pantalla secreta

Es un temor común que las aplicaciones estén usando el micrófono de su teléfono para grabar todo lo que dice. Pero, ¿qué pasa con las aplicaciones que graban lo que está en la pantalla??

Desafortunadamente, este móvil equivalente al keylogging es una realidad..

A mediados de 2018, Alphr informó que los investigadores de seguridad descubrieron que muchas aplicaciones de Android enviaban capturas de pantalla y videos de las pantallas de los usuarios a terceros. En iOS, ZDNet habló sobre los investigadores que encontraron código en la aplicación Uber que le permitía grabar las pantallas de las personas..

Puedes imaginar el tipo de daño que esto podría causar. Se muestra mucha información en la pantalla de su teléfono todos los días que prefiere no compartir con otros. Las conversaciones de texto privadas, las búsquedas embarazosas en la web, las contraseñas, las fotos indecentes y similares podrían estar a la vista..

3. Permisos de aplicaciones

Hemos escrito antes cómo los permisos de la aplicación pueden comprometer su privacidad. 5 Permisos de la aplicación para teléfonos inteligentes que debe verificar hoy 5 Permisos de la aplicación para teléfonos inteligentes que necesita verificar hoy Los permisos de Android e iOS pueden ser abusados de varias maneras. No permita que su teléfono filtre datos a los anunciantes. Aquí le mostramos cómo tomar el control de los permisos de la aplicación. . Cuando las aplicaciones desean usar información confidencial como su ubicación o micrófono, primero debe otorgar permiso.

Tanto Android como iOS te permiten alternar permisos individuales, lo cual es genial. Pero dado que las aplicaciones pueden acceder a esa información para cualquier cosa una vez que lo permita, no se sabe qué violaciones de privacidad cometen las aplicaciones.

Puede permitir que una aplicación use su micrófono para grabar mensajes de voz, pero escucha en secreto los programas de TV que ve para ayudar a los anunciantes a construir un perfil a su alrededor. O las aplicaciones con acceso a sus contactos podrían subirlas a listas de spam.

Es aconsejable leer la política de privacidad de una empresa antes de instalar su aplicación, pero eso no siempre es factible. Las aplicaciones son fantásticas, pero darles a las aplicaciones gratuitas acceso completo a la información personal sin verificar su propósito es una violación importante de la privacidad.

4. Seguimiento del navegador

Su teléfono inteligente no es inmune al seguimiento generalizado que ocurre en toda la web. Cada vez que visita sitios web, recopilan información sobre su ubicación 4 Ejemplos de cómo el seguimiento de ubicación de teléfonos inteligentes puede violar su privacidad 4 Ejemplos de cómo el seguimiento de ubicación de teléfonos inteligentes puede violar su privacidad La conveniencia del seguimiento de ubicación tiene un alto costo: su privacidad y seguridad. , navegador, sistema operativo y similares. El seguimiento de las balizas y los botones de las redes sociales te vigilan, sin importar a dónde vayas.

Y eso ni siquiera incluye lo que tu navegador rastrea. Como Chrome es de Google, utiliza su información de navegación para crear un mejor perfil publicitario. Y algunas de las aplicaciones de Android más populares (que no debe instalar) No instale estas 10 aplicaciones populares de Android No instale estas 10 aplicaciones populares de Android Estas aplicaciones de Android son extremadamente populares, pero también comprometen su seguridad y privacidad. Si los tiene instalados, querrá desinstalarlos después de leer esto. son navegadores que envían información a terceros.

5. Sensores en su teléfono

Su teléfono contiene una tonelada de sensores que miden información física sobre el dispositivo. Éstos incluyen:

- El acelerómetro, que puede medir hacia dónde apunta su teléfono, qué tan rápido se está moviendo y sus pasos para las aplicaciones de acondicionamiento físico.

- Giroscopio, que rastrea pequeños movimientos. Esto es importante para algunos juegos y fotos panorámicas..

- Un magnetómetro, que le permite a su teléfono saber en qué dirección está el norte cuando usa aplicaciones de mapas o brújulas.

- GPS, que obviamente le permite a su teléfono averiguar dónde se encuentra en el mundo.

- Otros sensores pequeños, como el sensor de proximidad para detectar cuando su teléfono está cerca de su oído, o el sensor de luz ambiental para brillo automático.

Una variedad de aplicaciones (y el sistema operativo de su dispositivo) pueden acceder a estos sensores para diversos fines. Como se mencionó anteriormente con permisos, no se sabe qué aplicaciones registran esta información y la usan en su contra. Usando el acelerómetro, las aplicaciones pueden determinar con qué frecuencia su teléfono se queda quieto o cuándo lo tiene en su bolsillo.

No solo los datos de su teléfono están disponibles; es información física sobre el teléfono en sí.

6. Redes Wi-Fi públicas gratuitas

Las redes Wi-Fi gratuitas y abiertas están disponibles en casi todas partes. Si bien son ciertamente convenientes, hemos hablado antes sobre los peligros del Wi-Fi público. 5 formas en que los piratas informáticos pueden usar el wifi público para robar su identidad 5 maneras en que los hackers pueden usar el wifi público para robar su identidad. Wi-Fi público, pero también lo hacen los hackers. Aquí hay cinco formas en que los ciberdelincuentes pueden acceder a sus datos privados y robar su identidad, mientras disfruta de un café con leche y un bagel. .

Puede protegerse de muchos de estos mediante el uso de una VPN, pero a menudo están bloqueados en estas redes. Si de todos modos usa el Wi-Fi porque no tiene otra opción, se está abriendo a las fugas de privacidad (más allá de los riesgos de seguridad típicos).

Dado que el negocio en el que se encuentra configura la red Wi-Fi, tiene el control de la misma. Esto significa que podría rastrear cada sitio web que visita, crear un perfil en usted, inyectar nuevos anuncios y más. Confías mucho en las empresas cuando conectas tu dispositivo a su Wi-Fi; no se sabe qué datos recopilan.

7. Seguimiento de proveedores de servicios móviles

Hemos hablado de violaciones de privacidad de aplicaciones y su sistema operativo, pero tampoco se olvide de su proveedor de servicios inalámbricos. Empresas como Verizon y AT&T pueden obtener información sobre usted en función de cómo utiliza sus servicios..

Por ejemplo, a qué torres celulares se conecta puede revelar a dónde va a menudo o dónde se encuentra. Al igual que el ISP de su hogar, su proveedor de servicios móviles también tiene acceso a su navegación a través de sus datos móviles..

Peor aún, en 2016, Verizon recibió una gran multa por rastrear a los clientes con supercookies ¿Qué son las Supercookies y por qué son peligrosas? ¿Qué son las supercookies y por qué son peligrosas? Verizon ha sido multado por rastrear a los clientes con un encabezado de identificador único (UIDH), también conocido como "supercookie". Pero, ¿qué es un supercookie? ¿Y por qué es peor que una galleta normal? . Es un problema cuando los servicios gratuitos violan su privacidad, pero ¿qué pasa con el servicio por el que está pagando mucho efectivo??

Los teléfonos inteligentes son una pesadilla de privacidad

No tenemos la intención de convertirte en un frenesí. Gran parte de este seguimiento se realiza de forma anónima y es parte del uso de dispositivos modernos. Sin embargo, mantenerse al tanto de lo que su teléfono es capaz de hacer es aconsejable. Debe saber qué aplicaciones de información, sitios web, el sistema operativo y su proveedor de servicios están recopilando y qué hacen con él.

Para tomar medidas, consulte las formas de proteger su privacidad en Android y la configuración para aumentar la privacidad del iPhone.

Tenga en cuenta un problema de privacidad, pero una molestia es la muesca del teléfono inteligente Muescas de teléfonos inteligentes: por qué son tan populares y por qué se están yendo lejos Muescas de teléfonos inteligentes: por qué son tan populares y por qué se están yendo lejos ¿Qué es una muesca de teléfono inteligente, ¿Y por qué tu teléfono necesita uno? He aquí por qué algunos teléfonos tienen una muesca y por qué no lo harán en el futuro. . Descubre por qué está allí y cómo va a desaparecer de nuevo: