Brian Curtis

0

2252

294

Las unidades USB son muy comunes en el mundo tecnológico actual, pero cuando se estrenó por primera vez, revolucionaron el intercambio de datos. Las primeras unidades flash USB tenían una capacidad de 8 MB, que no es mucho para los estándares actuales, pero mucho mejor que las alternativas: el disquete de 1,44 MB o el CD que requería una grabación permanente. Hoy en día tenemos unidades USB que son más grandes que los discos duros tradicionales. Pero para toda la conveniencia y potencia de la unidad USB, hay un serio peligro de unidad USB de la que se debe tener cuidado. //Www.makeuseof.com/tag/6-types-of-computer-crimes/

Las unidades USB son muy comunes en el mundo tecnológico actual, pero cuando se estrenó por primera vez, revolucionaron el intercambio de datos. Las primeras unidades flash USB tenían una capacidad de 8 MB, que no es mucho para los estándares actuales, pero mucho mejor que las alternativas: el disquete de 1,44 MB o el CD que requería una grabación permanente. Hoy en día tenemos unidades USB que son más grandes que los discos duros tradicionales. Pero para toda la conveniencia y potencia de la unidad USB, hay un serio peligro de unidad USB de la que se debe tener cuidado. //Www.makeuseof.com/tag/6-types-of-computer-crimes/

8 videos impresionantes de Angry Birds para los adictos 8 videos impresionantes de Angry Birds para los adictos 8 videos impresionantes de Angry Birds para los adictos Odio admitirlo, pero soy un poco adicto a Angry Birds. Sé que muchas personas odian el juego en todas sus diferentes iteraciones: es para jugadores casuales, apesta, no tiene sentido ...

Por qué las memorias USB son peligrosas y cómo protegerse Por qué las memorias USB son peligrosas y cómo protegerse Por qué las memorias USB son peligrosas y cómo protegerse Las unidades USB son tan comunes en el mundo de la tecnología actual, pero cuando se estrenaron por primera vez, revolucionaron los datos intercambiar. Las primeras unidades flash USB tenían una capacidad de 8 MB, que no es mucho para los estándares actuales, pero ...

¿Están todos estafando los diseños de Apple? [Opinión] ¿Están todos estafando los diseños de Apple? [Opinión] ¿Están todos estafando los diseños de Apple? [Opinión] Todos los productos de Apple tienen un cierto aspecto para ellos. Steve Jobs y Jonathan Ive no lo tendrían de otra manera. La pregunta es si todo el mundo está arrancando los diseños de Apple en este momento ...

Todo lo que siempre quiso saber sobre CAPTCHA pero tuvo miedo de preguntar [Explicación de la tecnología] Todo lo que siempre quiso saber acerca de CAPTCHA pero tuvo miedo de preguntar [Explicación de la tecnología] Todo lo que siempre quiso saber sobre CAPTCHA pero tuvo miedo de preguntar [Explicación de la tecnología ] Ámalos u odialos: los CAPTCHA se han vuelto omnipresentes en Internet. ¿Qué demonios es un CAPTCHA de todos modos, y de dónde vino? Responsable de la fatiga visual en todo el mundo, el humilde CAPTCHA ...

The Listserve - Cómo podría ser una fuerza para el bien The Listserve - Cómo podría ser una fuerza para el bien The Listserve - Cómo podría ser una fuerza para el bien ¿Qué le dirías a 1 millón de personas? Esa es la pregunta intrigante detrás de The Listserve, que puede describirse con precisión como un servidor de listas gigante, un juego social, una lotería de palabras y una cruz ...

10 videos divertidos de parodia de anuncios de Apple para los no fanboys y fanáticos 10 videos divertidos de parodia de anuncios de Apple para los no fanáticos y fanáticos 10 videos divertidos de parodia de anuncios Apple para los no fanáticos y fanáticos Si eres fanático o fanático de Apple, entonces Apple No puedo hacer nada malo. Y sus comerciales son perfectos trozos de genio del marketing que rayan en ser obras de arte. El resto de nosotros encontramos más ...

Los 10 mejores tesoros escondidos de Google Los 10 mejores tesoros escondidos de Google Los 10 mejores tesoros escondidos de Google

1Cast: mira las últimas noticias de los canales de noticias mundiales [solo en EE. UU.] 1Cast: mira las últimas noticias de los canales de noticias mundiales [solo en los EE. UU.] 1Cast: mira las últimas noticias de los canales mundiales de noticias [solo en los EE. UU.]

Cómo crear tus propios tonos de llamada únicos para iPhone usando Garageband [solo Mac] Cómo crear tus propios tonos de llamada únicos para iPhone usando Garageband [solo Mac] Cómo crear tus propios tonos de llamada únicos para iPhone usando Garageband [solo Mac]

Sexting y el estudiante universitario [INFOGRAPHIC] Sexting y el estudiante universitario [INFOGRAPHIC] Sexting y el estudiante universitario [INFOGRAPHIC] MakeUseOf ha publicado previamente varias infografías sobre mensajes de texto, como cuando los mensajes de texto celebraban su decimonoveno cumpleaños, cuando mostramos a los adolescentes y sus hábitos de mensajes de texto y cómo la mensajería SMS está cambiando el mundo. Pero uno relacionado con mensajes de texto ...

Las 5 formas más efectivas de lidiar con los trolls de Internet arrogantes Las 5 formas más efectivas de lidiar con los trolls de Internet arrogantes Las 5 formas más efectivas de lidiar con los trolls de Internet arrogantes Internet es sin duda un gran invento. Desafortunadamente, hasta ahora nadie ha podido desarrollar un dispositivo anti-trol que ayude a convertirlo en un lugar más civilizado. Puede que hayas venido ...

8 Cuentas esenciales de Twitter para Apple Fanboys 8 Cuentas esenciales de Twitter para Apple Fanboys 8 Cuentas esenciales de Twitter para Apple Fanboys No soy fanático de Apple, pero conozco algunas. No merecen el tratamiento que reciben, y lo han hecho a lo largo de la historia. Todavía son humanos, y aún personas que necesitan amor y atención ...

El secreto para la impresión rentable con su chorro de tinta en tres sencillos pasos El secreto para la impresión rentable con su chorro de tinta en tres sencillos pasos El secreto para la impresión rentable con su chorro de tinta en tres sencillos pasos Irónicamente, mientras que la tinta de la impresora cuesta más que el champán, los consumidores expertos en costos en realidad puede ganar dinero usando su inyección de tinta. Solo toma tres pasos simples, ninguno de los cuales lleva a la cárcel. Además de ahorrar dinero a los consumidores, vender ...

10 de los videos de reacción de Hitler más divertidos (parodias de caída) con tecnología 10 de los videos de reacción de Hitler más divertidos (parodias de caída) con tecnología 10 de los videos de reacción de Hitler más divertidos (parodias de caída) con tecnología Downfall, o Der Untergang en alemán, es una película detallando los últimos días de la Segunda Guerra Mundial en abril y mayo de 1945. Es una representación a menudo incómoda de un dictador que se enfrenta al final; de…

Proteja sus archivos: 3 alternativas cifradas de Dropbox Proteja sus archivos: 3 alternativas cifradas de Dropbox Proteja sus archivos: 3 alternativas cifradas de Dropbox Dropbox llevó la sincronización y el almacenamiento de archivos basados en la nube a las masas, pero se ha visto obstaculizado por problemas de seguridad de alto perfil. Afortunadamente, tiene otra opción: un servicio alternativo que asegura sus archivos con cifrado local y ...

Las 5 formas más efectivas de lidiar con los trolls de Internet arrogantes Las 5 formas más efectivas de lidiar con los trolls de Internet arrogantes Las 5 formas más efectivas de lidiar con los trolls de Internet arrogantes Internet es sin duda un gran invento. Desafortunadamente, hasta ahora nadie ha podido desarrollar un dispositivo anti-trol que ayude a convertirlo en un lugar más civilizado. Puede que hayas venido ...

3 razones por las que no deberías comprar un monitor IPS barato 3 razones por las que no deberías comprar un monitor IPS barato 3 razones por las que no deberías comprar un monitor IPS barato La tecnología de monitor de computadora ha tenido un campeón durante mucho tiempo, y se llama In- Conmutación de plano, o IPS. Esta tecnología de panel de visualización a menudo ha sido elogiada porque es capaz de solucionar muchos problemas encontrados en TN más barata ...

La guía de marketing de Facebook La guía de marketing de Facebook La guía de marketing de Facebook Cualquiera que intente comercializar un negocio sabe que necesita “obtener una presencia en Facebook” porque “Facebook es enorme”. Eso es genial, pero ¿cómo empezar??

StupidFight: una nueva forma de divertirse con Twitter StupidFight: una nueva forma de divertirse con Twitter StupidFight: una nueva forma de divertirse con Twitter

Las 5 formas más efectivas de lidiar con los trolls de Internet arrogantes Las 5 formas más efectivas de lidiar con los trolls de Internet arrogantes Las 5 formas más efectivas de lidiar con los trolls de Internet arrogantes Internet es sin duda un gran invento. Desafortunadamente, hasta ahora nadie ha podido desarrollar un dispositivo anti-trol que ayude a convertirlo en un lugar más civilizado. Puede que hayas venido ...

Una Lista de verificación de limpieza de primavera para su PC Parte 1: Limpieza de hardware Una Lista de verificación de limpieza de primavera para su PC Parte 1: Limpieza de hardware Una Lista de verificación de limpieza de primavera para su PC Parte 1: Limpieza de hardware Con la llegada de Spring al hemisferio norte, casas en todo el mundo Obtenga una buena limpieza para eliminar la suciedad y el desorden acumulado durante el año pasado. Polvo y basura también ...

¿Debería prestar más atención a los informes de errores de software de Windows? [Los geeks pesan] ¿Debería prestar más atención a los informes de errores del software de Windows? [Los geeks pesan] ¿Debería prestar más atención a los informes de errores del software de Windows? [Geeks Weigh In] Windows rastrea cada bloqueo de aplicación y se congela en su sistema. Registra información detallada sobre los bloqueos e incluso intenta proporcionar una solución a cada informe de error, ayudándole a solucionar problemas. Con eso en ...

Geekli.st te permite mostrar tu talento geek y conocer más geeks Geekli.st te permite mostrar tu talento geek y conocer más geeks Geekli.st te permite mostrar tu talento geek y conocer más geeks si eres un poco geek y estás en línea la mayor parte del tiempo, probablemente hayas oído hablar de Github. Pero si la codificación no es su truco, es posible que no tenga mucho que soportar ...

La guía de marketing de Facebook La guía de marketing de Facebook La guía de marketing de Facebook Cualquiera que intente comercializar un negocio sabe que necesita “obtener una presencia en Facebook” porque “Facebook es enorme”. Eso es genial, pero ¿cómo empezar??

El impacto negativo de los sitios de redes sociales en la sociedad [Opinión] El impacto negativo de los sitios de redes sociales en la sociedad [Opinión] El impacto negativo de los sitios de redes sociales en la sociedad [Opinión] Tengo cuentas en varios sitios de redes sociales, y paso demasiado tiempo en ellos escribiendo mis propias actualizaciones y leyendo las actualizaciones de otros. Me gusta hacerlo, poder interactuar con amigos, ...

3 Herramientas de administración de documentos PDF para organizar su investigación 3 Herramientas de administración de documentos PDF para organizar su investigación 3 Herramientas de administración de documentos PDF para organizar su investigación La web ha visto crecer su parte de herramientas amigables para la investigación en los últimos años. Analicemos algunas herramientas que lo ayudan a mantener su biblioteca de artículos PDF ordenada y catalogada para su uso cuando tenga ...

La ubicuidad de la unidad USB nos ha hecho confiar demasiado en la tecnología. Los conectamos, los sacamos y los volvemos a conectar sin pensarlo dos veces en cuestiones de seguridad y protección. Y no solo estoy hablando de “eyección segura” para prevenir la corrupción de datos. Estoy hablando de virus, malware y todas esas molestias molestas que aman infectar cada rincón de nuestros sistemas..

Desafortunadamente para todos nosotros, debemos ser diligentes con respecto a la seguridad USB tanto como lo somos con respecto a la seguridad del disco duro y la red. Sigue leyendo para aprender más sobre este problema y cómo puedes protegerte adecuadamente contra él..

Las unidades USB son como los mosquitos

Cuando escuchamos sobre la seguridad de la red y la computadora, a menudo escuchamos consejos y trucos que de alguna manera están relacionados con Internet. No hagas clic en enlaces de correo electrónico aleatorios. No visite sitios web sospechosos. Mantenga sus firewalls y sus bases de datos antivirus actualizadas. Use contraseñas seguras 5 Errores de seguridad comunes que pueden poner en riesgo su privacidad y dinero 5 Errores de seguridad comunes que pueden poner en riesgo su privacidad y dinero ¿Cuán vulnerable es? Pregúntale a cualquier persona que haya sido robada si fue una sorpresa, te garantizo que lo hizo. Como dice el refrán, el ladrón siempre viene por la noche cuando estás ... y mantente alerta contra las infecciones del keylogger No caigas víctima de los keyloggers: usa estas importantes herramientas anti-keylogger No caigas víctima de los keyloggers: usa estos importantes anti -Herramientas Keylogger En casos de robo de identidad en línea, los keyloggers juegan uno de los roles más importantes en el acto real de robo. Si alguna vez le han robado una cuenta en línea, ya sea para ... .

Ahora considere este escenario: una sede central de alta seguridad donde se está haciendo mucho trabajo confidencial con datos confidenciales. Lugares como este a menudo están aislados de Internet, en lugar de depender de una intranet de circuito cerrado para el intercambio de datos y la comunicación. Y cuando considera un lugar que está completamente separado de la malicia de los hackers de Internet, pensaría que la seguridad sería de primera categoría.

Y en realidad, la seguridad es bueno. Es casi imposible piratear o corromper una red interna como esa sin realizar el tipo de acrobacias impresionantes que verías en la próxima Misión Imposible. Aun así, los piratas informáticos fueron lo suficientemente inteligentes como para encontrar formas de infiltrarse en compuestos seguros a distancia: al infectar las unidades USB que los empleados usarían para transferir archivos desde el exterior al interior del edificio.

Hay muchos casos en los que los virus se montan en dispositivos USB para propagarse como un incendio forestal en todo el mundo. ¿Recuerdas el temido gusano Conficker? El ejército de los Estados Unidos terminó teniendo problemas con el gusano agent.btz que se introdujo a través de una unidad USB infectada. Y más recientemente, estaba el gusano Stuxnet de armas cibernéticas..

Y así, las unidades USB son como los mosquitos. Tienen el potencial de contraer infecciones cuando se conectan a una computadora infectada y pueden propagar esas infecciones casi instantáneamente a medida que se conectan a otros dispositivos. Es por eso que es tan importante que mantenga no solo sus computadoras limpias, sino también sus dispositivos USB, así como también escaneos regulares y programas antivirus. Comparación gratuita de antivirus: 5 opciones populares Ir Comparación directa de antivirus gratuita: 5 opciones populares Ir de punta a punta ¿Cuál es el mejor antivirus gratuito? Esta es una de las preguntas más comunes que recibimos en MakeUseOf. Las personas quieren estar protegidas, pero no quieren tener que pagar una tarifa anual o usar ... .

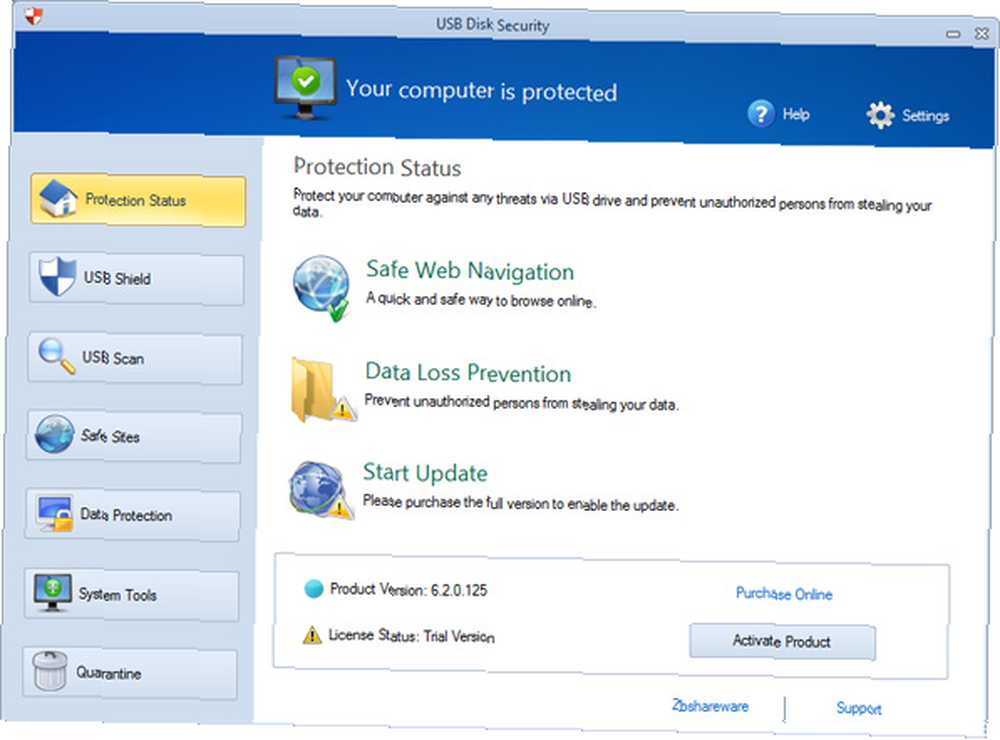

Disco usb de seguridad

USB Disk Security es una herramienta de Zbshareware Lab que es lo más parecido a una protección USB todo en uno Cómo cifrar una unidad flash: 5 herramientas de protección con contraseña Cómo cifrar una unidad flash: 5 herramientas de protección con contraseña Desea aprender a cifrar una unidad flash? Aquí están las mejores herramientas gratuitas para proteger con contraseña y asegurar una memoria USB. suite como puedas conseguir. Proporciona una gran cantidad de características y opciones de seguridad para mantenerlo tan protegido como pueda en todo lo relacionado con las unidades USB. La mayoría de las herramientas de seguridad USB se centrarán en las unidades USB, pero USB Disk Security va mucho más allá de eso.

USB Disk Security tiene las siguientes características:

- Escudo USB, que lo protege en tiempo real contra dispositivos USB conectados.

- Escaneo USB, que escanea los dispositivos USB conectados en busca de software malicioso.

- Control de acceso USB, lo que evita que los datos de su computadora se copien en dispositivos USB.

- Control de unidad USB, lo que evita que los dispositivos USB incluso se conecten a su computadora en primer lugar.

USB Disk Security es compatible con Windows XP, 2003, 2008, Vista y 7, pero puede interferir con otros programas antivirus ya instalados en su sistema. Es gratis con funciones limitadas. Una licencia de por vida le costará $ 55 USD que desbloquea todas las funciones e incluye todas las actualizaciones futuras del software.

Inmunizador USB BitDefender

Como puede haber deducido de la descripción de los peligros de USB, la mayoría de los virus dependen de corriendo automáticamente cuando la unidad USB está conectada a una computadora. Esto está en gran parte determinado por la presencia de un autorun.inf archivo que, como las sugerencias de nombre, se ejecuta automáticamente al conectarse.

BitDefender Manténgase seguro en línea con el nuevo Bitdefender Total Security 2013 [Sorteo] Manténgase seguro en línea con el nuevo Bitdefender Total Security 2013 [Sorteo] Bitdefender Total Security 2013 está repleto de características sin la curva de aprendizaje imposible. Este es un paquete de software gigantesco que tiene todo lo que necesitará cuando se trata de seguridad informática. Esta semana, ..., una compañía de software de seguridad que he elogiado en el pasado, tiene una herramienta gratuita llamada Inmunizador USB que inmuniza su dispositivo USB elegido contra archivos autorun.inf maliciosos creando su propio archivo autorun.inf especial que no puede ser eliminado o reemplazado.

BitDefender USB Immunizer funciona en Windows XP, Vista y 7 en dispositivos USB formateados con sistemas de archivos FAT, FAT32 y NTFS.

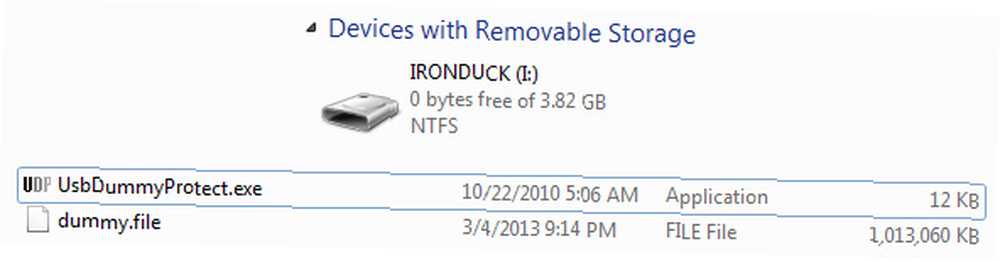

USB Dummy Protect

El programa USB Dummy Protect tiene una teoría interesante detrás de la forma en que protege sus dispositivos USB. En pocas palabras: los virus y el malware requieren espacio de memoria disponible para existir en una unidad USB, por lo tanto, si llena una unidad USB por completo y no deja espacio en absoluto, entonces los virus y el malware no pueden entrar sin importar qué.

Entonces eso es lo que hace USB Dummy Protect. Crea un Archivo de prueba archivo en su dispositivo USB que ocupa hasta el último bit de espacio libre. Cuando desee eliminar esa protección, simplemente elimine el archivo. Fácil. Si tiende a transferir archivos desde y hacia su unidad USB con frecuencia, esta puede no ser la solución más elegante, pero si tiene una unidad USB cuyo contenido rara vez cambia, esto podría ser fantástico para usted.

Sin embargo, debido a la forma en que están diseñados los sistemas de archivos FAT, este método no funcionará si su dispositivo USB tiene más de 4 GB de espacio libre (ya que los tamaños de archivo en los sistemas FAT tienen un máximo de 4 GB). Para las unidades NTFS, no debería experimentar ningún problema.

Conclusión

Los peligros de la unidad USB requieren vigilancia constante. Puede usar la misma unidad USB durante años sin problemas, luego un día podría tomar un archivo de la computadora de su amigo y terminar infectando su red doméstica con algo serio. La seguridad de USB no suele estar en la mente de los usuarios de computadoras, incluso de los expertos en tecnología, pero siempre que lo sepa y tome medidas proactivas contra la posible propagación de virus que se acumulan en dispositivos USB, estará bien.

Si tiene alguna otra sugerencia para el software destinado a la seguridad relacionada con USB, compártala con nosotros en los comentarios.

Créditos de imagen: USB de virus a través de Shutterstock, USB seguro a través de Shutterstock