Joseph Goodman

0

2551

196

Fisgonear en las computadoras ha sido un problema durante décadas. El llamado Caballo de Troya Cómo deshacerse de un virus de Caballo de Troya que no desaparecerá , ha existido desde los años 80. Los keyloggers son otra área de preocupación, y se les ha prestado cierta atención en los medios populares de vez en cuando. Pero como quiera que lo llames, espiar en una PC es un riesgo aceptado, y los usuarios a menudo buscan.

Fisgonear en las computadoras ha sido un problema durante décadas. El llamado Caballo de Troya Cómo deshacerse de un virus de Caballo de Troya que no desaparecerá , ha existido desde los años 80. Los keyloggers son otra área de preocupación, y se les ha prestado cierta atención en los medios populares de vez en cuando. Pero como quiera que lo llames, espiar en una PC es un riesgo aceptado, y los usuarios a menudo buscan.

¿Pero qué hay de tu teléfono inteligente? Los dispositivos modernos son esencialmente pequeñas PC que también hacen llamadas telefónicas, y los posibles efectos negativos de espiar teléfonos inteligentes podrían ser mucho peores. Los teléfonos inteligentes transmiten datos de ubicación y almacenan listas de todas las personas que conoce, junto con sus números de teléfono. Obviamente, esta información no debe estar en las manos equivocadas, pero ¿qué puede hacer para evitar espiar teléfonos inteligentes??

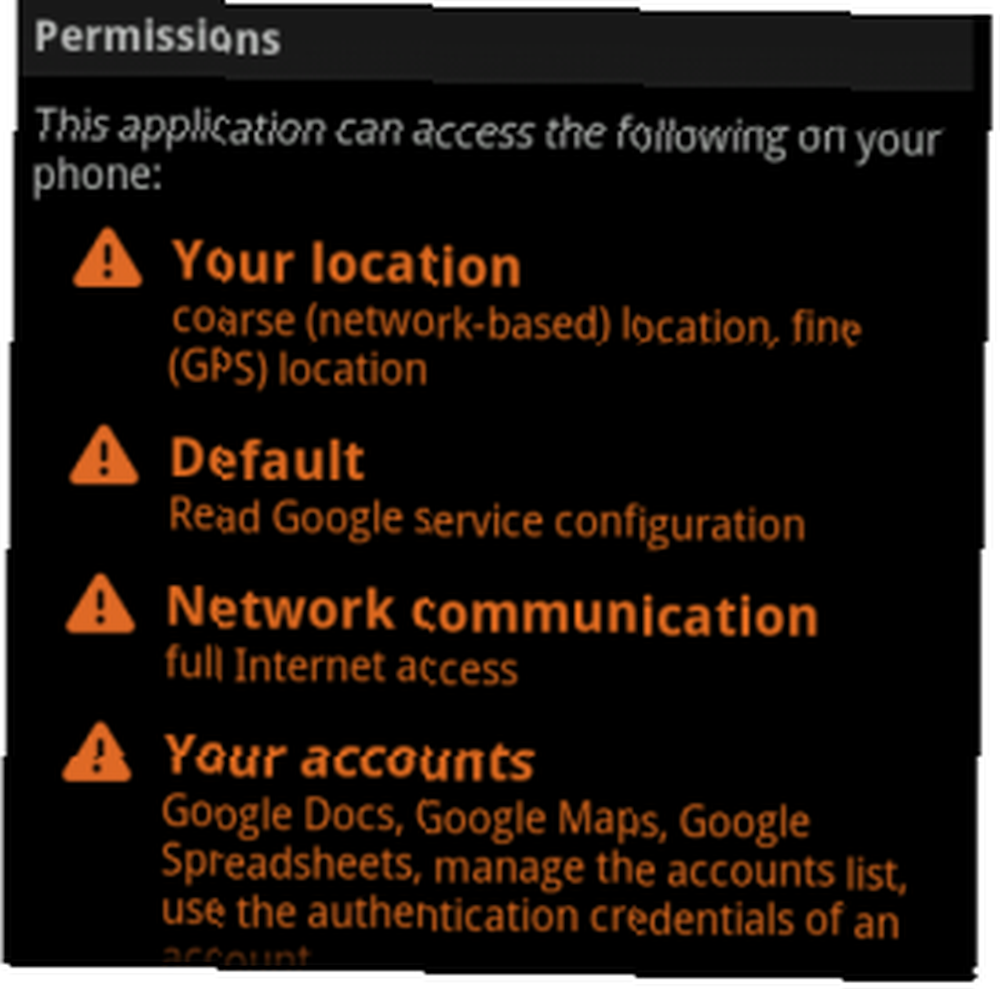

Supervisar los permisos con cuidado (Android)

Si está utilizando un teléfono inteligente Android, se le presentará una lista de permisos cada vez que instale una nueva aplicación (los usuarios de iPhone pueden pasar a la siguiente sección). Las listas de permisos, en detalle, las funciones que la aplicación busca acceder en su teléfono. Van desde cosas bastante inocuas, como el acceso de lectura / escritura de la tarjeta SD hasta funciones más ominosas como la capacidad de leer y editar sus contactos.

Me gustaría tener una regla rápida y fácil para los permisos, pero no hay una. Mi mejor consejo es asegurarse de que los permisos tengan sentido para la aplicación. Obviamente, una aplicación que mejore sus contactos necesitará acceso a los datos de contacto. Eso tiene sentido. Pero puede que no tenga sentido que la aplicación tenga acceso a su ubicación precisa de GPS Google Maps es la única aplicación de guía turística simple que necesita Google Maps es la única aplicación de guía turística simple que necesita Si viaja, necesita el GPS- funciones habilitadas que proporciona Google Maps. Aquí hay algunos de ellos que lo ayudan a encontrar las mejores articulaciones en cualquier ciudad. , a menos que haya alguna característica que lo requiera. Si tiene dudas, pero realmente desea la aplicación, intente visitar el sitio web del desarrollador o comuníquese directamente con el desarrollador. Muchos le proporcionarán las razones por las cuales su aplicación necesita varios permisos.

No asuma que una aplicación está en el nivel solo porque es popular. Pandora, por ejemplo, fue acusado recientemente de adquirir datos sobre los usuarios (incluida la ubicación, el cumpleaños y el sexo) a través de su aplicación y luego enviar esos datos a los servidores de anuncios.

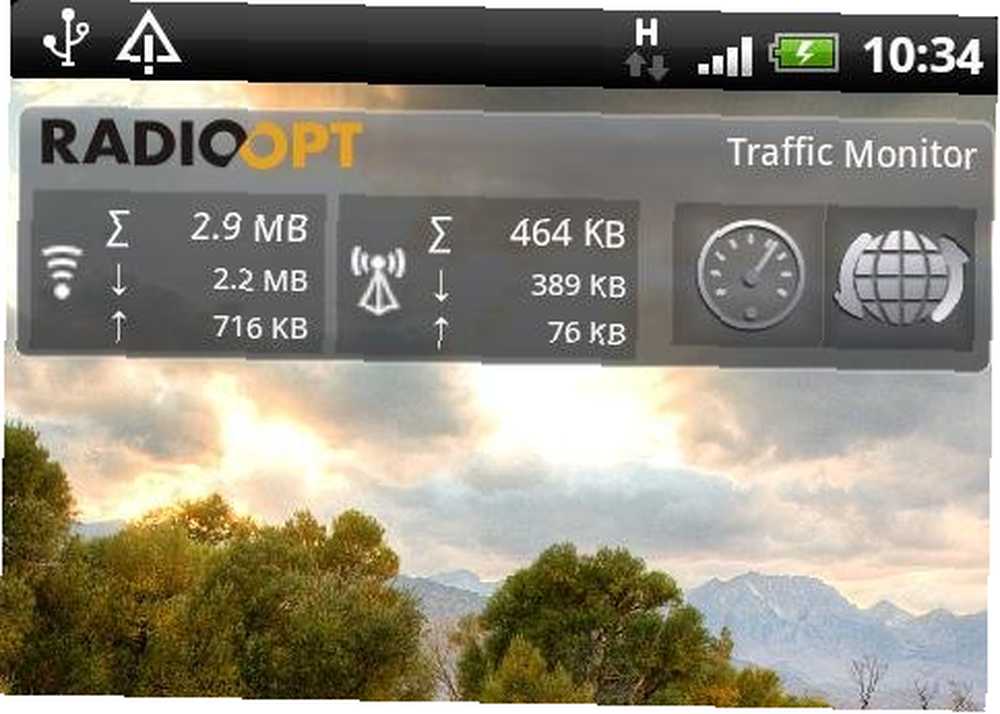

Use un monitor de datos

Una de las indicaciones más obvias de que algo puede estar gravemente mal con la seguridad de su teléfono inteligente es un aumento repentino en el uso de datos. Teóricamente, el malware y otro software de espionaje de teléfonos inteligentes pueden hacer todo tipo de cosas con su dispositivo sin su conocimiento. Una prueba reciente de concepto sugiere que las botnets de teléfonos inteligentes podrían estar a la vuelta de la esquina.

Un monitor de datos puede ayudarlo a controlar su uso de datos. Hay demasiadas aplicaciones de este tipo para hacer una revisión en profundidad de ellas aquí. Personalmente, me gusta el Monitor de tráfico RadioOpt para Android, pero su kilometraje puede variar.

También es aconsejable verificar ocasionalmente su uso de datos a través de su operador. Aunque un monitor de tráfico debería descubrir algún problema, siempre es posible que una amenaza encuentre una forma de disfrazarse. También debe considerar un monitor de mensajes de texto SMS, si hay uno disponible para su sistema operativo móvil.

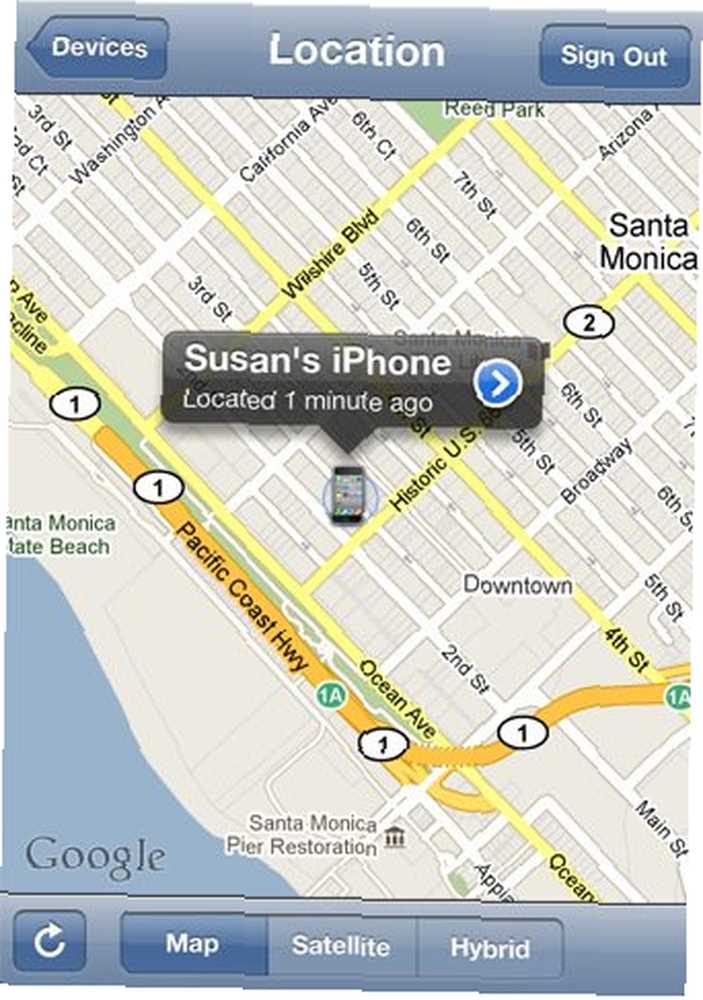

Instale un rastreador de teléfono remoto y un Nuker de datos

Como mencioné cuando discutí la seguridad de la computadora portátil, el robo físico de un dispositivo móvil puede ser un problema de seguridad real. Los teléfonos inteligentes son aún peores, porque son fáciles de perder de vista, y la mayoría de los usuarios ni siquiera protegen su dispositivo con una frase de contraseña. Sería trivial que alguien acceda a los datos en un teléfono una vez que tenga el teléfono físico.

Sin embargo, los teléfonos inteligentes tienen una ventaja sobre las computadoras portátiles. Prácticamente todos ellos tienen GPS, lo que significa que es fácil obtener la ubicación precisa del dispositivo si se pierde pero permanece encendido. Además, los teléfonos inteligentes tienen conexiones de datos que siempre están activadas a menos que estén específicamente apagadas, lo que significa que es fácil enviar un comando de borrado remoto.

Hay varias aplicaciones de Android que ofrecen esta funcionalidad: recientemente vimos un ejemplo, llamado Defensa móvil Defensa móvil: un sistema de seguimiento gratuito para teléfonos móviles [Android] Defensa móvil: un sistema gratuito de seguimiento para teléfonos móviles [Android]. El iPhone de Apple ofrece una funcionalidad similar a través de Find My iPhone Encuentra tu iPhone, iPad o iPod Touch perdido o robado con Find My iPhone Encuentra tu iPhone, iPad o iPod Touch perdido o robado con la función Find My iPhone.

Considere una aplicación antivirus

El campo antivirus para dispositivos móviles aún es inmaduro. Apple ni siquiera permite el software antivirus en el iPhone, mientras que el mercado de antivirus de Android está saturado de muchas aplicaciones, muchas de las cuales tienen credenciales francamente cuestionables.

Aun así, una aplicación antivirus de calidad podría tener algún uso. Como mínimo, debería ser capaz de señalar la configuración del teléfono que podría comprometer su seguridad, y muchas aplicaciones antivirus también incluyen rastreadores de teléfonos. El antivirus también debería ser muy efectivo, al menos teóricamente, porque el mercado de aplicaciones utilizado en dispositivos móviles sirve como puerta de entrada al software. Esto hace que sea más difícil para el malware reintroducirse en el ecosistema de la aplicación una vez que se descubre.

El problema es que nadie parece saber cómo probar estas aplicaciones antivirus móviles todavía. No hay una fuente definitiva y objetiva que proporcione datos sobre la efectividad del antivirus móvil. Además, los dispositivos móviles, Android en particular, están listos para ataques de software falso. Fakeware es un llamado programa antivirus que en realidad es spyware o malware, pero engaña a los usuarios al proporcionar informes falsos que afirman que la aplicación ha encontrado y abordado amenazas de seguridad. Sugiero investigar mucho sobre cualquier aplicación antivirus antes de instalarla.

Conclusión

La seguridad de los teléfonos inteligentes es un tema que recientemente se ha convertido en un problema. A medida que los teléfonos inteligentes se vuelvan más potentes y populares, el malware que los ataca ciertamente aumentará. Esa es solo la forma de seguridad: si vale la pena robar algo, alguien probablemente tratará de robarlo.

Sin embargo, no tome esto como alarmismo. Los pasos anteriores ayudarán a protegerlo y, con vigilancia, debería poder evitar cualquier problema.