Peter Holmes

0

3628

784

La vulnerabilidad GHOST es una falla en una parte vital de cada distribución principal de Linux. En teoría, podría permitir a los hackers tomar el control de las computadoras sin la necesidad de un nombre de usuario o contraseña.

Dicho esto, hay algunos puntos clave a tener en cuenta:

- La falla nunca ha sido explotada en la naturaleza, solo en experimentos de investigadores de seguridad.

- Hay parches, ahora mismo, para cada distribución principal de Linux.

- Si instala actualizaciones de seguridad con regularidad o usa una distribución de lanzamiento continuo Cómo beneficiarse de los avances de Linux ahora en lugar de más adelante Cómo beneficiarse de los avances de Linux ahora en lugar de más adelante El desarrollo de Linux puede ser emocionante a veces, especialmente cuando hay algunos cambios importantes en una pieza de software Sin embargo, es posible que evite beneficiarse al no tomar las decisiones correctas. , no tienes nada de qué preocuparte. Instale las últimas actualizaciones y estará cubierto (las actualizaciones requerirán un reinicio, pero no lo posponga).

- Si utiliza una versión desactualizada de una distribución de Linux, que ya no recibe actualizaciones de seguridad, es probable que sea vulnerable a GHOST (y a una variedad de otras vulnerabilidades).

Es extraño, pero las vulnerabilidades de seguridad modernas tienen nombres de marca destinados a crear conciencia. Heartbleed es un ejemplo reciente Heartbleed: ¿qué puede hacer para mantenerse a salvo? Heartbleed: ¿qué puede hacer para mantenerse a salvo? , con su llamativo nombre y logotipo rojo. Las marcas ayudan a hacer errores de otro modo oscuros en las noticias, lo que ayuda a garantizar que los problemas se reparen rápidamente.

GHOST trae esta tendencia al mundo Linux, gracias a un esfuerzo de Qualys. Contrataron a un equipo de relaciones públicas para dar a conocer su papel en la búsqueda del error, y muchos sienten que se exageró..

Llegaremos a eso. Primero, esto es lo que es este error, lo que afecta y lo que nos puede enseñar sobre cómo ocurren las actualizaciones de seguridad de Linux.

¿Qué es el FANTASMA??

GHOST es una falla en glibc, una biblioteca que viene con la mayoría de las distribuciones de Linux y es necesaria para ejecutar básicamente todo el software. GHOST en sí mismo es un defecto en el “gethostbyname * ()” función de glibc, que aplicaciones usan para convertir una dirección web a una IP.

Aquí es donde GHOST obtuvo su nombre: GetHOSTname.

El error crea un desbordamiento del búfer, que permite a los posibles hackers ejecutar código sin credenciales. La prueba de concepto de Qualys hizo esto enviando el código a un servidor de correo electrónico; podrían ser posibles otros casos de uso.

Curiosamente, la falla se corrigió en 2013, pero no se identificó como un riesgo de seguridad en ese momento.

Si el error se solucionó hace años, ¿por qué es un problema ahora??

Básicamente, porque nadie notó que el error era un problema de seguridad, lo que significa que la actualización no se envió a muchos usuarios.

Las distribuciones de Linux son una compilación de una amplia variedad de paquetes diferentes. Para el usuario, esto significa software como Firefox y entornos de escritorio como Gnome, pero eso es realmente solo la punta del iceberg. Muchos otros softwares y bibliotecas, incluido glibc, hacen de Linux lo que es detrás de escena. Todos estos proyectos tienen sus propios equipos, que regularmente publican sus propias actualizaciones..

Hay muchas distribuciones de Linux por ahí Las mejores distribuciones de funcionamiento de Linux Las mejores distribuciones de funcionamiento de Linux Las mejores distribuciones de Linux son difíciles de encontrar. A menos que lea nuestra lista de los mejores sistemas operativos Linux para juegos, Raspberry Pi y más. , y todos tienen enfoques diferentes para enviar estas actualizaciones a sus usuarios. Las distribuciones de lanzamiento continuo, por ejemplo, se actualizan constantemente, lo que significa que los usuarios de distribuciones como Arch han estado seguros desde 2013.

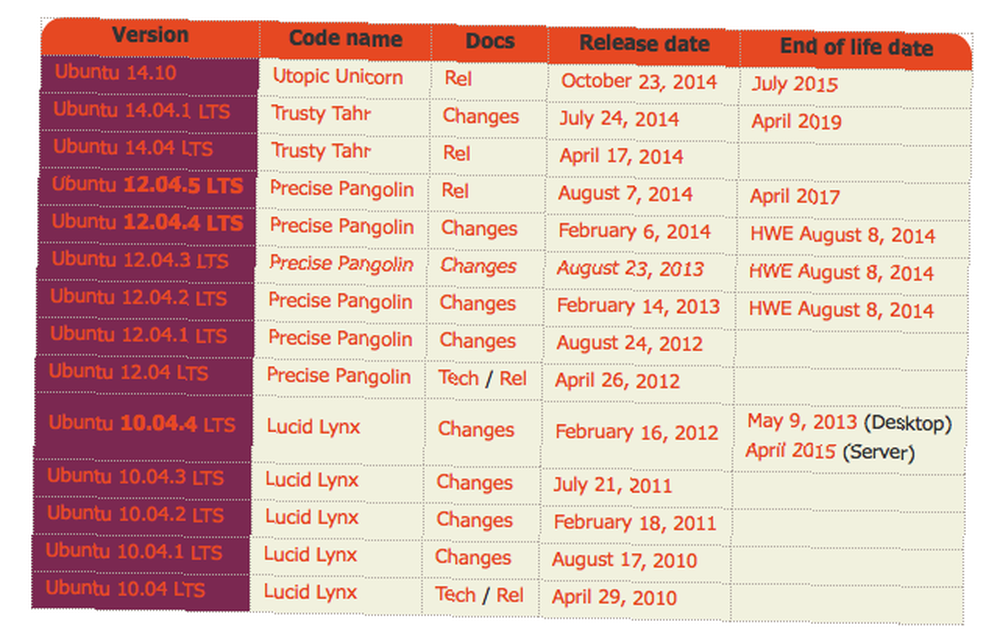

Ubuntu, para usar otro ejemplo, ve una nueva versión lanzada cada seis meses. Estas versiones generalmente actualizan todos los paquetes, que solo obtienen actualizaciones de seguridad después de eso. Esto significa que las versiones de Ubuntu lanzadas en 2014 o posterior nunca fueron vulnerables a GHOST, pero los usuarios de Ubuntu 12.04 LTS lo fueron (al menos, hasta que una actualización de seguridad parcheó el error).

Según Symantec, las versiones vulnerables incluyen:

- Ubuntu 12.04 LTS

- Ubuntu 10.04 LTS

- Red Hat Enterprise Linux 5

- S.u.S.E. Linux 7.1

- Debian Linux 6.0

Curiosamente, los desarrolladores de ChromeOS notaron la falla a principios de 2014 y la repararon por esa razón. El mundo de Linux aparentemente no se dio cuenta.

Deberia estar preocupado?

Probablemente no: las actualizaciones se han enviado a todas las distribuciones principales, y el error en sí fue sobrevalorado según los expertos en seguridad. Para citar a Pawan Kinger en Trend Micro:

“En conjunto, el riesgo de explotaciones reales dirigidas a GHOST es relativamente pequeño en comparación con otras vulnerabilidades como Shellshock o Heartbleed.” - Pawan Kinger

Y para citar a Jake Edge de LWN.net:

“Si bien la vulnerabilidad glibc de GHOST es grave, también parece ser bastante difícil de explotar, y se ha sobrevalorado seriamente.” - Jake Edge

Ciertamente era una vulnerabilidad que necesitaba ser reparada, pero probablemente no necesitaba un nombre de marca y un logotipo, y no debería perder mucho sueño sobre ella..

¿Qué pueden aprender los usuarios de esto??

Si hay un mito de seguridad que necesita morir 4 Mitos de seguridad cibernética que deben morir 4 Mitos de seguridad cibernética que deben morir, es que los usuarios de Linux no necesitan preocuparse por su seguridad. Todos los sistemas operativos tienen fallas de seguridad, y Linux (aunque bastante seguro) no es una excepción.

Y en todos los sistemas, una de las mejores maneras de protegerse es mantener todo actualizado. Entonces, para resumir:

- Siempre instale parches de seguridad.

- Asegúrese de que la versión de Linux que se ejecuta en su computadora personal o en su servidor todavía reciba parches de seguridad. Si no es así, actualice a una versión más nueva.

Haz estas cosas y deberías estar bien.

Quiero saber: ¿ya has instalado las actualizaciones?? Si no, ¡hazlo! Regrese cuando haya terminado, y podemos hablar sobre esto y más en los comentarios a continuación. Recuerde: el hecho de que no ejecute Windows no significa que esté completamente seguro 5 Mitos del software de seguridad que pueden resultar peligrosos 5 Mitos del software de seguridad que pueden demostrar que el malware peligroso sigue siendo una cosa. Decenas de millones de PC siguen infectadas en todo el mundo. El daño varía desde computadoras inestables hasta robo de identidad. ¿Qué hace que las personas no tomen en serio el malware? Descubramos los mitos.. !