Brian Curtis

0

3331

664

El teléfono inteligente se ha convertido en una parte integral de la vida. Piénselo, ¿cuántas veces usa su teléfono para alguna tarea en un solo día? Numerosas veces, supongo. Sin embargo, para un dispositivo que es tan importante, a menudo me sorprenden los errores que cometen las personas en sus teléfonos inteligentes y me expongo innecesariamente a riesgos de seguridad..

El siguiente es un resumen de diez de los errores más comunes de los teléfonos inteligentes..

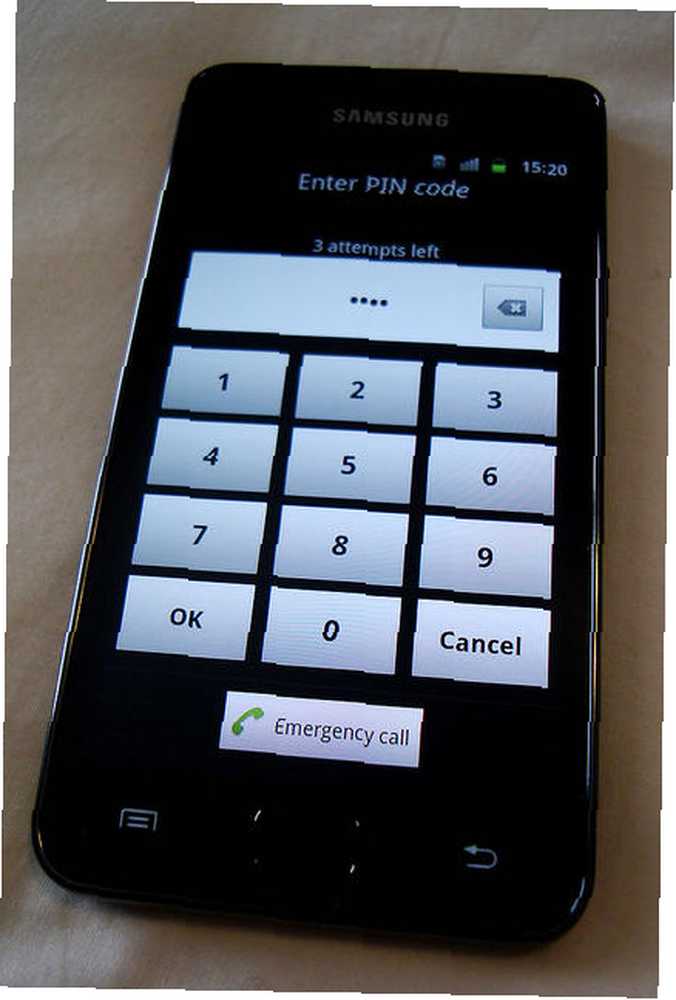

No bloquear ese teléfono

Puede ser un poco irritante tener que ingresar una contraseña de bloqueo de pantalla cada vez que quiera usar su teléfono, pero esta es una de las formas más fáciles de evitar el acceso y / o uso no autorizado de su teléfono. Si bien los villanos expertos en tecnología pueden romper cualquier seguridad de bloqueo de pantalla con el tiempo, la implementación de esta medida le brinda al menos alguna forma básica de seguridad que evitará que la mayoría de las personas accedan a su teléfono.

El mejor tipo de bloqueo de pantalla es un PIN o contraseña. Evite los patrones de bloqueo de pantalla ¿Qué es más seguro, una contraseña o un patrón de bloqueo? ¿Qué es más seguro, una contraseña o un patrón de bloqueo? Nuestros teléfonos inteligentes llevan mucha información personal. Todos sus mensajes de texto, correos electrónicos, notas, aplicaciones, datos de aplicaciones, música, imágenes y mucho más están ahí. Si bien es una gran comodidad para ... que puede ser pirateado fácilmente. Configure el teléfono para bloquear la pantalla después de un minuto de estar inactivo.

Unirse a redes públicas de Wi-Fi

Las redes Wi-Fi públicas pueden ser baratas, pero también representan un riesgo de seguridad importante. La información enviada a través de redes públicas de Wi-Fi es visible para cualquier persona en la red si saben cómo verla. Los hackers pueden robar fácilmente su información y acceder de forma remota a su dispositivo. Si debe utilizar una red Wi-Fi pública, conéctese a Internet mediante una VPN. VPN significa Virtual Private Network y es un método para conectarse a sitios web de forma segura incluso en redes públicas. De lo contrario, use su red de datos móviles.

No usar un antivirus y otro software de seguridad

Muchas personas no se dan cuenta de que un teléfono inteligente es en realidad una computadora y sigue siendo propenso a los mismos riesgos de malware. Harán todo lo posible para asegurarse de que tienen el antivirus más reciente y más actualizado para su PC, pero no tienen protección para su teléfono inteligente. Según el Journal of Information Systems Technology and Planning, más del 96% de los teléfonos inteligentes no tienen software de seguridad preinstalado. Pocos usuarios de teléfonos inteligentes se toman la molestia de instalar antivirus y otro software de seguridad.

Algunos buenos antivirus gratuitos para teléfonos Android incluyen; Bitdefender, AVG y Avast. Apple dice que sus iPhones son prácticamente impermeables al malware, pero solo el tiempo lo dirá.

Al instalar un antivirus en su teléfono inteligente, también evita transferir un virus a su computadora a través de USB, que es un problema común en estos días. Además de eso, también es una buena idea instalar un software antirrobo que impida el acceso a su teléfono después de que haya sido robado. Una aplicación como Prey Use Prey & Never Lose Your Laptop or Phone Again [Multiplataforma] Use Prey & Never Lose Your Laptop o Phone Again [Multiplataforma] Esto es lo que pasa con los dispositivos móviles y portátiles: ya que no están atados en cualquier caso, es casi demasiado fácil perderlos o, peor aún, que se los roben justo debajo de la nariz. Quiero decir, si tú ... borras tus datos de forma remota si te roban tu teléfono.

Para rastrear su teléfono con GPS, también puede instalar una aplicación como Where's My Droid para Android o Find My iPhone para iPhone.

Olvidar instalar esas actualizaciones

Los fabricantes de teléfonos inteligentes y los desarrolladores de aplicaciones emiten regularmente actualizaciones de software para mejorar la funcionalidad y corregir las brechas de seguridad. En general, debe aceptar las actualizaciones del sistema operativo de su teléfono tan pronto como se le notifique. Lo mismo ocurre con las aplicaciones que se ejecutan en su teléfono. Acostúmbrese a actualizar regularmente el software que se ejecuta en su teléfono inteligente.

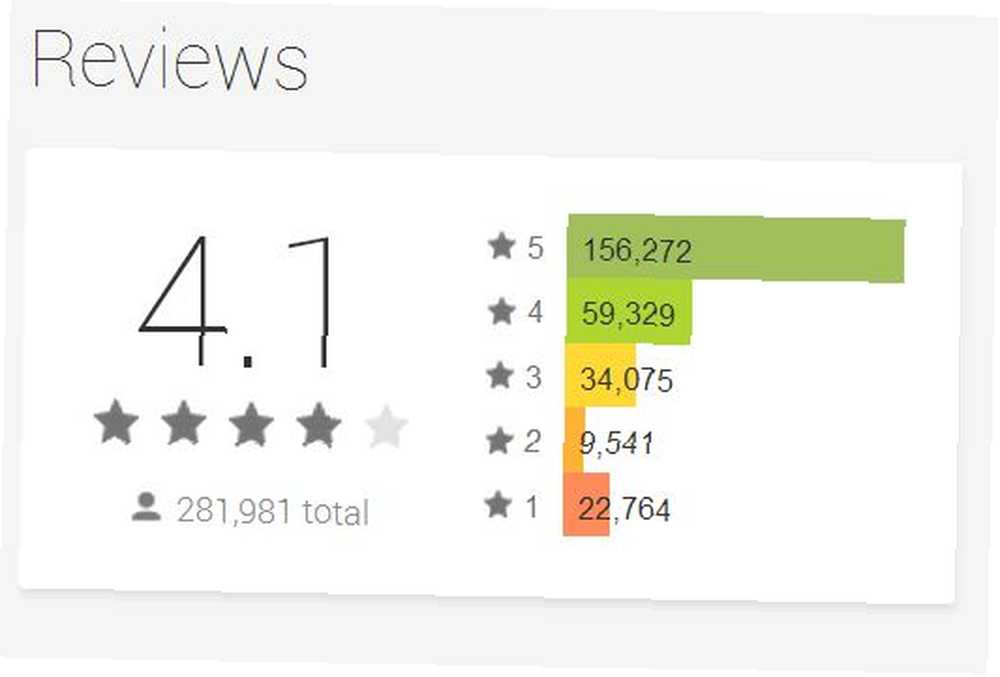

No verificar tus aplicaciones

Pocas personas verifican las aplicaciones antes de descargarlas e instalarlas. Al verificar, me refiero a verificar para ver el historial del desarrollador, productos anteriores, revisiones y conectarse en línea para llevar a cabo una investigación básica antes de instalar una aplicación. Muchos usuarios de teléfonos inteligentes descargan e instalan aplicaciones que vienen empaquetadas con malware que les da acceso a un hacker remoto. El problema es principalmente con los teléfonos Android debido a las reglas relajadas requeridas para alojar una aplicación en Play Store. Los usuarios de iPhone están más seguros debido a la política de muro cerrado de Apple.

Simplemente tocando enlaces

Según los expertos en seguridad cibernética de RSA, los usuarios de teléfonos inteligentes son más susceptibles a los ataques de phishing que los usuarios de computadoras de escritorio. Tienden a estar menos atentos a la seguridad. Es más difícil detectar una página de inicio de sesión falsa en un teléfono inteligente que en una computadora. Además, las URL acortadas dificultan la detección de direcciones ilegítimas. La mejor defensa es evitar hacer clic en los enlaces enviados por SMS o aplicaciones de mensajería instantánea. Además, siempre abra enlaces de correo electrónico usando su computadora.

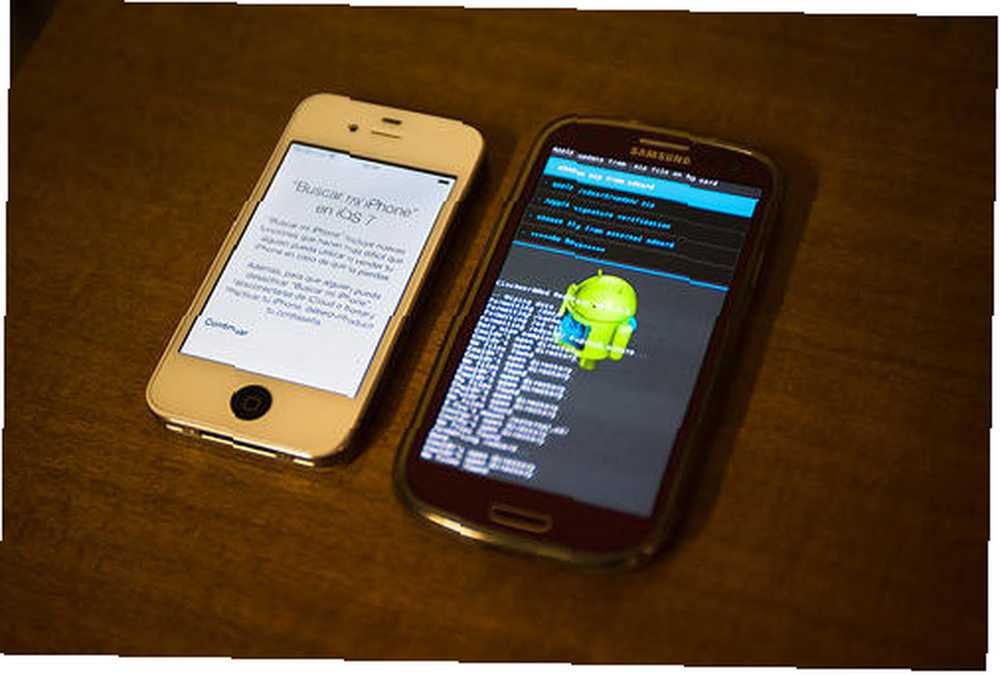

Jailbreak o enraizamiento

Sé que recibiré muchas críticas por esto de los 'jailbreakers' y 'rooters' hardcore de este. El hecho es que los dispositivos Android no rooteados y los iPhone sin jailbreak tienen garantías de seguridad que limitan la cantidad de acceso que un usuario tiene a partes vitales del sistema operativo del teléfono. Hacer jailbreak o rootear te da acceso a configuraciones ocultas del sistema que te permiten hacer mucho más con tu teléfono. Por supuesto, el precio que paga es un mayor riesgo de seguridad.

Pero no estoy diciendo que no debas hacer jailbreak o rootear tu teléfono. Todo lo que digo es que si eliges hacerlo, asegúrate de saber lo que estás haciendo. Si eres nuevo en estos conceptos, lee nuestra Guía de rooteo de Android y nuestro artículo sobre Jailbreaking para novatos Una guía para novatos sobre Jailbreak [iPhone / iPod Touch / iPad] Una guía para novatos sobre Jailbreak [iPhone / iPod Touch / iPad] .

No apaga Bluetooth

¿Has oído hablar de los términos bluejacking, bluebugging o bluesnarfing? Todos estos describen una situación en la que un hacker obtiene acceso a su teléfono utilizando su conexión Bluetooth. Con esta técnica, el hacker solo necesita estar al menos a 30 pies de distancia de ti y nunca sabrás qué te golpeó. En cuestión de segundos, un Bluesnarfer puede robar datos como información confidencial e incluso datos de inicio de sesión en varios sitios. Entonces, a menos que esté transfiriendo o recibiendo un archivo, apague su conexión Bluetooth.

Olvidarse de cerrar sesión

Si siempre ha iniciado sesión en PayPal, Amazon, eBay y otros sitios confidenciales donde sus finanzas están al alcance de la mano, también podría dejar su tarjeta de crédito sobre la mesa en su restaurante local. No mantenga su teléfono conectado permanentemente a dichos sitios web. No marque la casilla en la aplicación que le pide guardar su nombre de usuario y contraseña. Es conveniente no tener que iniciar sesión en la aplicación cada vez, pero lo expone a un riesgo financiero considerable. Si su teléfono fuera robado, un ladrón tendría acceso irrestricto a sus finanzas y podría terminar con una factura masiva por cosas que nunca compró.

Lo mismo vale para un navegador. Si inicia sesión en sitios confidenciales como los mencionados anteriormente, no le dé permiso al navegador para guardar su nombre de usuario y contraseña. Además, asegúrese de borrar el historial de su navegador después de navegar por material sensible. Chris Hoffman publicó un excelente artículo sobre cómo eliminar el historial del navegador de Android Cómo eliminar el historial de navegación en Android Cómo eliminar el historial de navegación en Android A continuación se explica cómo eliminar el historial de navegación en los navegadores populares de Android, incluidos Chrome, Firefox, Dolphin y Más. y para los usuarios de iPhone, lea “Cómo eliminar cualquier y todo el historial en su iPhone Cómo eliminar cualquier y todo el historial en su iPhone Cómo eliminar cualquier y todo el historial en su iPhone Ya sea que desee eliminar selectivamente algunos registros o eliminar de manera indiscriminada todo el lote, así es como usted hazlo. ” por Joshua Lockhart.

Almacenar datos confidenciales en su teléfono

Nunca he entendido por qué algunas personas almacenan inseguramente los PIN de las tarjetas de crédito, las contraseñas bancarias en línea, los números de seguridad social y otros datos confidenciales en sus teléfonos. En el caso de que le roben su teléfono, no sería necesario darse cuenta de que un número de cuatro dígitos almacenado como contacto telefónico es un PIN para una de sus cuentas. Con un poco más de excavación, un ladrón inteligente puede arruinar tu vida.

La comida para llevar

Las garantías para todos los errores enumerados aquí son fáciles y simples de implementar. El problema es que muchas personas dan por sentado la seguridad y asumen que lo peor no les sucederá. La seguridad se trata de 'cuando'te golpean no'Si'te golpean. Al final del día, debe hacerse cargo de la seguridad de su teléfono inteligente.

Ahora, para ti, ¿eres culpable de alguno de estos errores? ¿Qué otras recomendaciones de seguridad tienes? Por favor comparte con nosotros en los comentarios a continuación.

Créditos de imagen: warrenski a través de Flickr, Rocco Lucia a través de Flickr, quinn.anya a través de Flickr, ryanne a través de Flickr, Ícono del carrito de compras a través de Shutterstock