Edmund Richardson

0

2655

551

Un puerto de enrutador abierto es el término utilizado para referirse a una puerta virtual que permite la entrada o salida de datos específicos de su enrutador. Un ejemplo de puerto es el puerto 80 más popular. El puerto 80 se usa para el tráfico HTTP o web. Si el puerto 80 está cerrado para su computadora, entonces no podrá acceder a Internet. Piensa en un puerto como una puerta. Y la puerta tiene reglas que permiten a las personas pasar por un lado, en ambos sentidos o les prohíbe pasar.

Un puerto de enrutador abierto es el término utilizado para referirse a una puerta virtual que permite la entrada o salida de datos específicos de su enrutador. Un ejemplo de puerto es el puerto 80 más popular. El puerto 80 se usa para el tráfico HTTP o web. Si el puerto 80 está cerrado para su computadora, entonces no podrá acceder a Internet. Piensa en un puerto como una puerta. Y la puerta tiene reglas que permiten a las personas pasar por un lado, en ambos sentidos o les prohíbe pasar.

De acuerdo con Wikipedia: A puerto de software (generalmente llamado "puerto") es una conexión de datos virtual / lógica que los programas pueden usar para intercambiar datos directamente, en lugar de pasar por un archivo u otra ubicación de almacenamiento temporal. Los más comunes son los puertos TCP y UDP, que se utilizan para intercambiar datos entre computadoras en Internet..

La mayoría de la gente sabe qué es FTP. FTP es el protocolo de transferencia de archivos. Está designado para ejecutarse en el puerto 21.

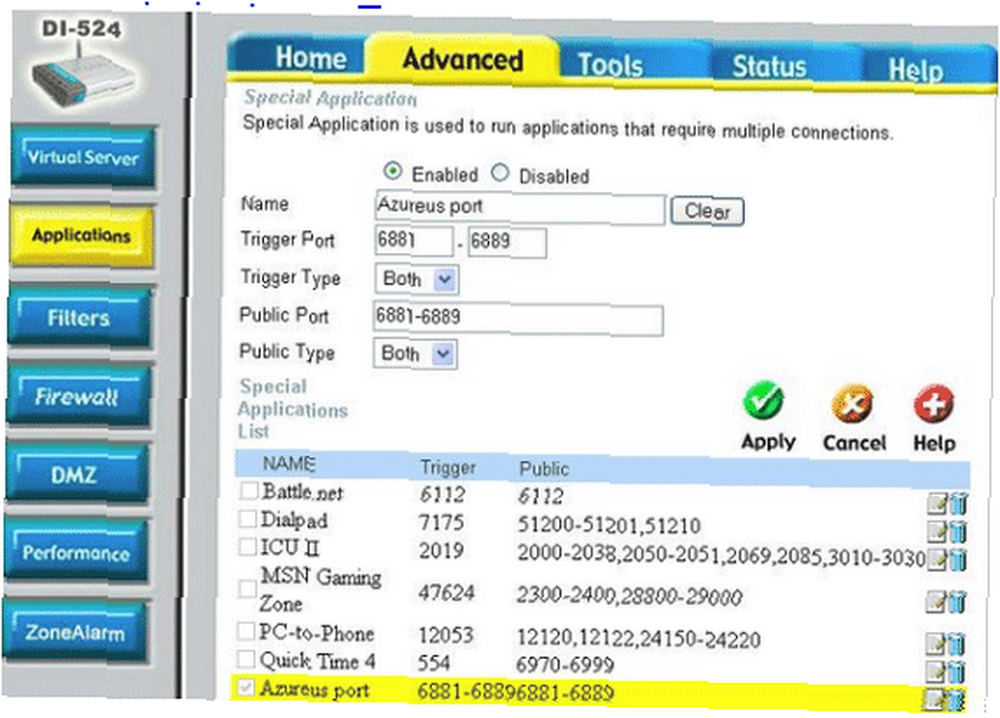

Ahora pensemos en esto. Si desea tener un servidor FTP en su computadora que sea accesible para el mundo exterior, deberá abrir el puerto 21 en su enrutador o firewall. Bittorrent Client Azerus utiliza los puertos entrantes y salientes 6881-6889 a continuación, así es como los abrí en mi enrutador Dlink.

Para abrir un puerto en su red, debe iniciar sesión en su enrutador o firewall. Necesitará esta dirección IP y nombre de usuario / contraseña para conectarse. Una vez que esté dentro, buscaría la parte de firewall de su interfaz. Si esto se te pasa por alto, ve a Port Forward y te guiarán. Todo lo que necesita es la marca y modelo de su enrutador. Su firewall o enrutador podría llamarlo Aplicaciones, Reglas, Servidores virtuales o Reglas de firewall.

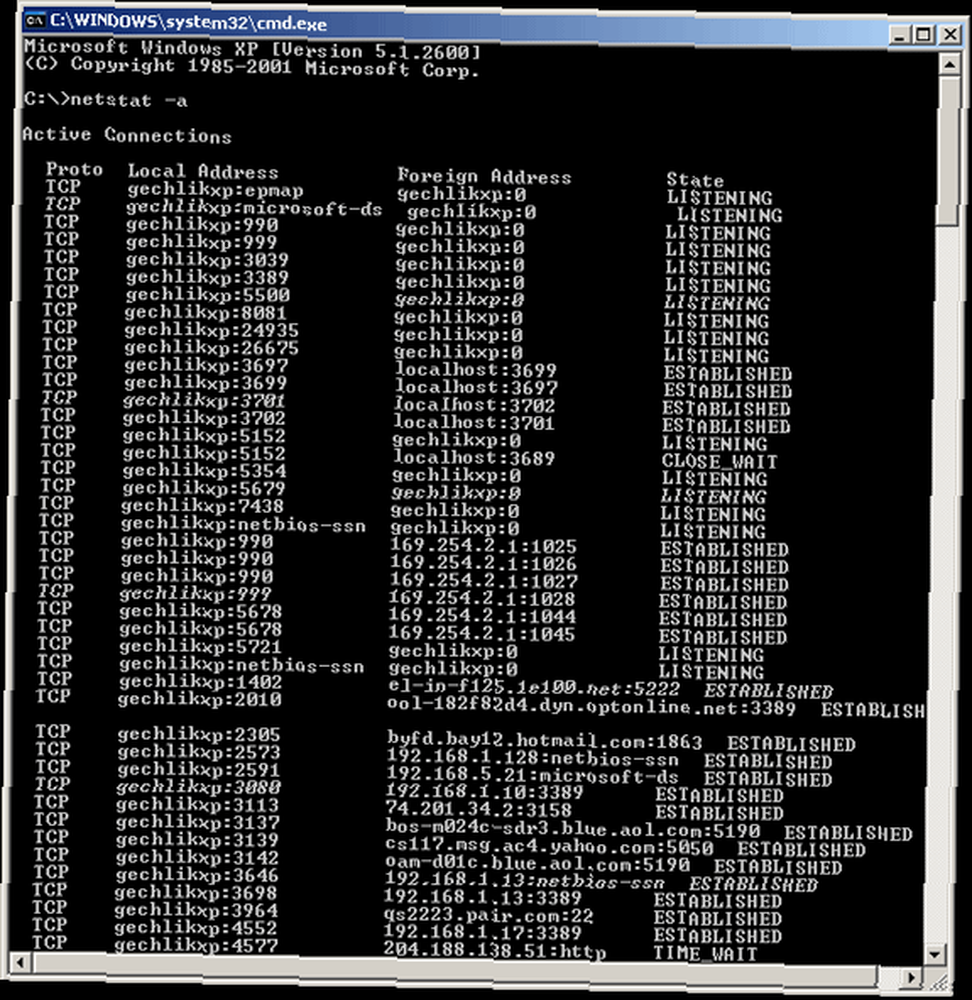

Con los años, más y más aplicaciones funcionan a través de Internet o de la red. Hace unos 7 años necesitaba abrir puertos en mi enrutador Linksys y no fue fácil. Fue confuso para mí y en ese momento estaba abriendo puertos de izquierda a derecha en los firewalls Cisco PIX y creando manualmente reglas entrantes y salientes. Para ver todas las computadoras que están conectadas a su computadora y los puertos a los que están conectados, vaya al símbolo del sistema y escriba Netstat -a.

Las columnas tercera y cuarta son lo que estamos viendo. La tercera columna tiene la dirección de la máquina que está conectada a su máquina, luego hay dos puntos y el número de puerto que esta máquina ha conectado o está intentando conectar. La última columna dice Escuchando o Establecida. Escuchar significa que el puerto está abierto y en espera y Establecido significa que la máquina está conectada.

La razón por la que los fabricantes dificultaban tanto la apertura de puertos era por problemas de seguridad. Al abrir puertos en su enrutador, esencialmente está desbloqueando una ventana o puerta de su hogar. Los chicos malos pueden no saber que está desbloqueado, pero al intentarlo, pueden descubrirlo.

Para darle un ejemplo de cómo abrir puertos puede dañarlo, compartiré con usted mi primera vez que fui pirateado. No fue un momento de orgullo. Fue humillante y una revelación. Llegué a casa del trabajo para verificar por qué no podía acceder a mi FTP en la computadora de mi casa desde el trabajo. Mi máquina estaba encendida y parecía que el disco duro se estaba volviendo loco. Una vez que inicié sesión en la máquina, vi que mi espacio libre era inferior al 1% y que mi máquina se estaba arrastrando debido a problemas de espacio libre..

Aparentemente, alguien usó mi puerto abierto 21 para obtener acceso a mi servidor FTP basado en IIS y cargar montones de pornografía. Rápidamente desconecté mi máquina y revisé los archivos de registro, entraba y salía de la máquina todo el día y la noche con un nuevo usuario configurado.

Al abrir el puerto 21 había una forma de entrar en mi máquina y usar algún exploit lo tomaron. Vi que los hackers se conectaban desde direcciones IP específicas: bloqueé las de mi enrutador y luego modifiqué mis reglas.

Todas mis reglas ahora tienen direcciones IP de origen. Ya no abriré un puerto para todos, agregaré la dirección IP de mi oficina y evitaré eso. Otro consejo ingenioso es usar números de puerto diferentes a los puertos habituales. Cuando digo puertos habituales, quiero decir que el puerto 80 se usa normalmente para acceder a la web, pero puede cambiar el puerto que usa su servidor web a 8888 a través de IIS. Tendrían que escribir http://www.yoururl.com:8888 si el usuario no conocía el puerto, no podía encontrar el sitio web.

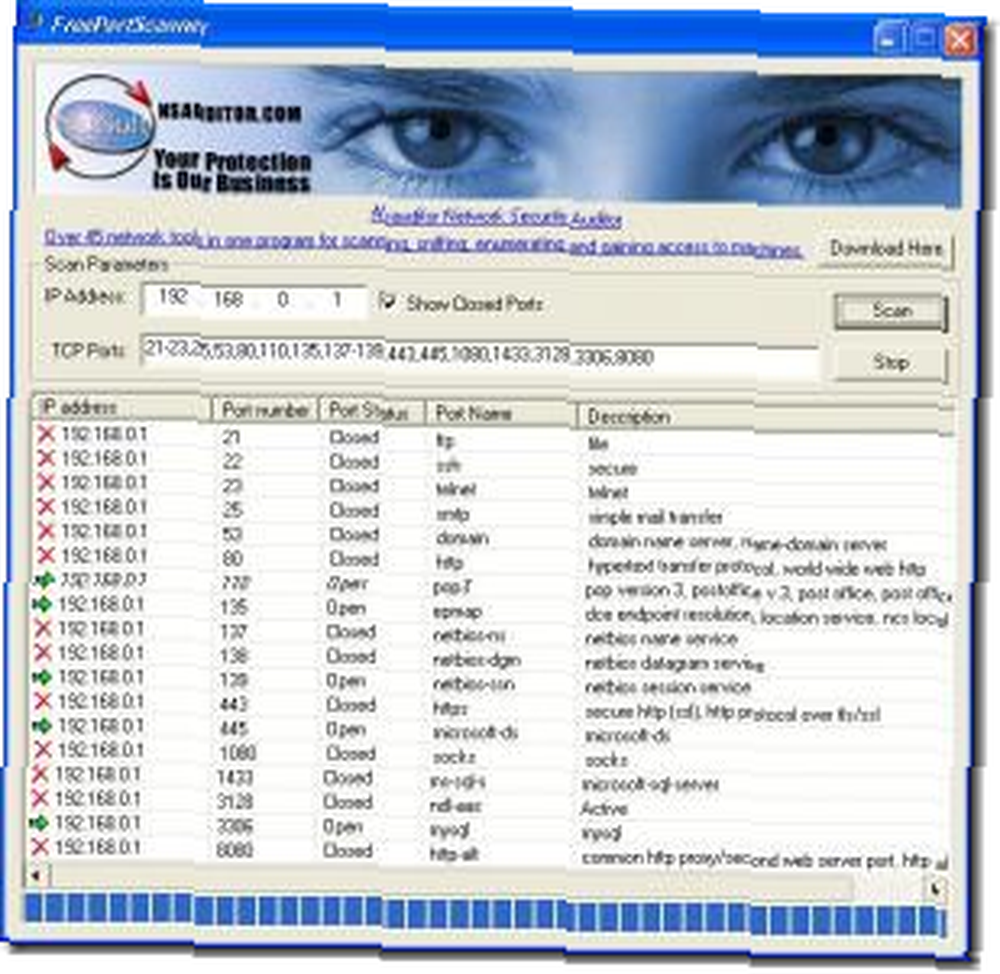

Usé 3737 para FTP por un tiempo. La razón por la que esto ayuda es que los hackers escanean las redes en busca de puertos abiertos. El escaneo de puertos lleva tiempo, por lo que escanean puertos como 21,22,80,8080 y otros puertos de uso común. Si puede cambiar sus puertos, hágalo. En este caso, accedí a mi sitio FTP utilizando mi IP y el puerto de esta manera:

ftp://172.23.33.211:3737 (¡esa es una dirección IP falsa para sus piratas informáticos!)

La mayoría de los clientes FTP también le permiten cambiar el puerto con el que se conecta su cliente. Puede usar un escáner de puertos gratuito desde una computadora externa como esta o puede usar un servicio como Can You See Me para escanear puertos individuales.

El sitio web externo es una mejor prueba, ya que muestra lo que está abierto desde afuera en.

Una vez que confirme que tiene puertos abiertos que desea cerrar, necesitará ir a su enrutador y encontrar las reglas y eliminarlas o puede activar su Firewall de Windows desde su administrador de servicios. Para un control total, descargue la oferta gratuita de Zone Alarm. El firewall le proporcionará protección contra amenazas dentro y fuera de su red..

¿Cómo abrir puertos de forma segura y protegerse de las amenazas? Comparte tus opiniones con nosotros en los comentarios!