Michael Cain

0

5140

875

El cifrado no es solo para los teóricos de la conspiración paranoica. 8 Sitios web más extraños de teoría de la conspiración en el planeta 8 Sitios web más extraños de la teoría de la conspiración en el planeta ¿No es una locura los pocos sitios escépticos y de verificación de hechos que existen, sin embargo, hay tanta abundancia de sitios de basura conspiración locos, mal investigados? He decidido compartir algunas de mis mejores selecciones ..., y tampoco es solo para geeks tecnológicos. El cifrado es algo de lo que todos los usuarios de computadoras pueden beneficiarse. Los sitios web de tecnología escriben sobre cómo puede encriptar su vida digital, pero todos hemos hecho un mal trabajo al explicar por qué realmente debería importarle.

El cifrado no es solo para los teóricos de la conspiración paranoica. 8 Sitios web más extraños de teoría de la conspiración en el planeta 8 Sitios web más extraños de la teoría de la conspiración en el planeta ¿No es una locura los pocos sitios escépticos y de verificación de hechos que existen, sin embargo, hay tanta abundancia de sitios de basura conspiración locos, mal investigados? He decidido compartir algunas de mis mejores selecciones ..., y tampoco es solo para geeks tecnológicos. El cifrado es algo de lo que todos los usuarios de computadoras pueden beneficiarse. Los sitios web de tecnología escriben sobre cómo puede encriptar su vida digital, pero todos hemos hecho un mal trabajo al explicar por qué realmente debería importarle.

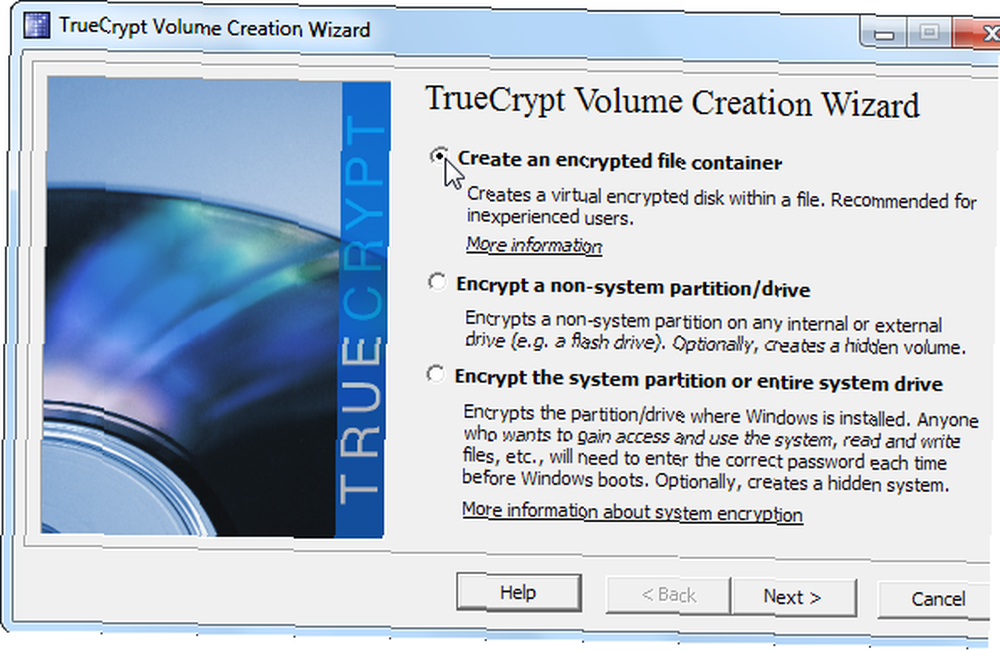

Hemos cubierto una variedad de formas de encriptar todo en su computadora, encriptar archivos que almacena en la nube. 5 maneras de encriptar de manera segura sus archivos en la nube. 5 maneras de encriptar sus archivos en la nube. Sus archivos pueden estar encriptados en tránsito y en los servidores del proveedor de la nube, pero la empresa de almacenamiento en la nube puede descifrarlos, y cualquiera que tenga acceso a su cuenta puede ver los archivos. Del lado del cliente ..., tenga conversaciones en línea encriptadas Cómo asegurar y encriptar sus chats de mensajería instantánea Cómo asegurar y encriptar sus chats de mensajería instantánea y hacer muchas otras cosas con encriptación 4 formas sorprendentes de encriptar sus datos 4 formas sorprendentes de encriptar sus datos El cifrado a menudo se considera el campo de juego de los geeks solos, pero no tiene que ser así. El cifrado solo significa que la información está codificada y que solo puede acceder a la información real con una contraseña especial o ... Ahora volveremos a lo básico y explicaremos las numerosas amenazas que el cifrado puede ayudar a protegerlo de.

Proteja sus datos de ladrones

Cifrar su almacenamiento protege los datos de los ladrones. Si alguien roba su computadora portátil Rastree y recupere su computadora portátil robada con presa Rastree y recupere su computadora portátil robada con presa, teléfono inteligente o tableta, el cifrado puede evitar que acceda a los datos confidenciales en su disco duro. Los medios están llenos de informes de empleados de negocios que pierden computadoras portátiles que contienen información confidencial de los clientes, incluidos los números de tarjetas de crédito; si solo hubieran utilizado el cifrado, no habrían avergonzado a sus empleadores y entregado la información de sus clientes a ladrones de identidad.

Este es un ejemplo dramático, pero es cierto incluso para la persona promedio. Si almacena datos financieros, planes comerciales u otros documentos confidenciales, como escaneos de declaraciones de impuestos con su número de seguro social y otros datos confidenciales en ellos, debe asegurarse de que el disco duro de su computadora, o al menos los archivos confidenciales, estén almacenados en Una forma encriptada. El cifrado también puede ayudar a proteger cualquier otro tipo de datos privados que no desea que otra persona vea.

Almacene archivos de forma segura en la nube

El almacenamiento en la nube nos brinda una excelente manera de mantener nuestros archivos sincronizados en todos nuestros dispositivos, almacenando una copia de respaldo en los servidores de la corporación de almacenamiento en la nube para que no lo perdamos. También es una excelente manera de compartir archivos con otras personas.

Sin embargo, almacenar datos confidenciales, como documentos financieros y otra información personal, en una cuenta de almacenamiento en la nube podría ser un error. Dropbox una vez permitió que cualquiera iniciara sesión en cualquier cuenta sin contraseña durante cuatro horas, y esto habría permitido que cualquiera acceda a su cuenta de Dropbox y vea sus archivos. También se puede acceder a sus archivos si alguien obtiene acceso a su cuenta a través de otros medios, como el uso de una contraseña filtrada que reutilizó en varios sitios web

Cifrar archivos confidenciales evita que se acceda a ellos sin la clave de cifrado, incluso en el peor de los casos, cuando la seguridad de su proveedor de almacenamiento en la nube falla o alguien más obtiene acceso a su cuenta. Encrypthion también le permite compartir de manera segura datos confidenciales con otras personas: solo acuerde una clave de cifrado con anticipación (incluso podría hacerlo en persona) y luego use esa clave para compartir archivos confidenciales por correo electrónico o un servicio de almacenamiento en la nube sin otros poder acceder a ella.

Incluso hay servicios de almacenamiento en la nube que cifran automáticamente sus datos antes de cargarlos. Proteja sus archivos: 3 alternativas cifradas de Dropbox Proteja sus archivos: 3 alternativas cifradas de Dropbox Dropbox llevó la sincronización y el almacenamiento de archivos basados en la nube a las masas, pero se ha visto obstaculizado por problemas de seguridad del perfil. Afortunadamente, tiene otra opción: un servicio alternativo que asegura sus archivos con cifrado local y ..., descifrándolo localmente cuando accede a él. Ni siquiera los empleados del proveedor de almacenamiento en la nube pueden acceder a su

Evite que otros vean su navegación y conversaciones privadas

Su banco y los sitios web de compras en línea como Amazon utilizan conexiones encriptadas (la URL HTTPS Qué es HTTPS y cómo habilitar conexiones seguras por defecto Qué es HTTPS y cómo habilitar conexiones seguras por defecto Las preocupaciones de seguridad se están extendiendo por todas partes y han llegado a la vanguardia de la mayoría de la mente de todos. Los términos como antivirus o firewall ya no son vocabulario extraño y no solo se entienden, sino que también son utilizados por ... con un bloqueo en su navegador indica que es seguro, “encriptado” conexión). Cuando accede a un sitio web HTTP, su actividad de navegación se puede ver en texto sin formato. Por ejemplo, si está sentado en un café usando Wi-Fi público y realizando búsquedas en Google sin estar conectado, cualquier persona en la red Wi-Fi podría monitorear sus búsquedas en Google y cualquier otra actividad del sitio web que tenga lugar a través de HTTP. Incluso si usó HTTPS para acceder a sitios web, las personas aún podrían ver el sitio web HTTPS al que accede.

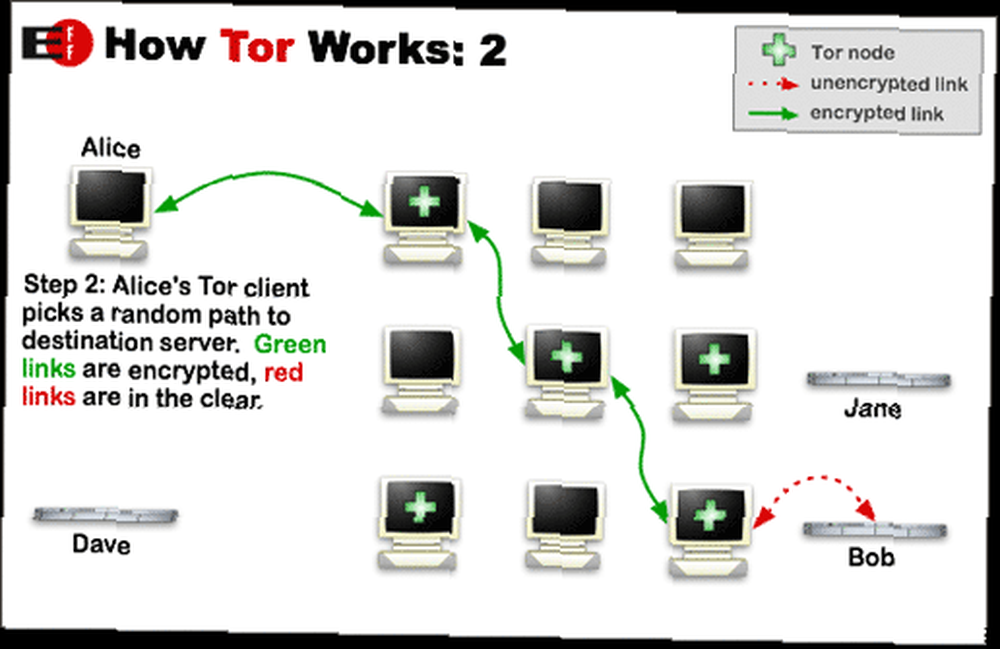

Para evitar que su actividad de navegación sea rastreada en Wi-Fi público, puede usar una VPN Qué es un túnel VPN y cómo configurar uno Qué es un túnel VPN y cómo configurar uno o Tor para “túnel” su actividad de navegación a través de una conexión cifrada Cómo el Proyecto Tor puede ayudarlo a proteger su propia privacidad en línea Cómo el Proyecto Tor puede ayudarlo a proteger su propia privacidad en línea La privacidad ha sido un problema constante con prácticamente todos los sitios importantes que visita hoy, especialmente aquellos que manejar información personal de manera regular. Sin embargo, aunque la mayoría de los esfuerzos de seguridad se dirigen actualmente hacia ... .

El cifrado también se puede utilizar para proteger correos electrónicos y mensajes instantáneos contra miradas indiscretas. El correo electrónico se envía por cable en forma de texto sin formato, por lo que los datos especialmente confidenciales se deben enviar por correo electrónico cifrado, o no por correo electrónico. Si envía un archivo importante por correo electrónico, puede cifrar el archivo antes de enviarlo por correo electrónico. Las 5 mejores formas de cifrar archivos de forma fácil y rápida antes de enviarlos por correo electrónico [Windows] Las 5 mejores formas de cifrar archivos de manera fácil y rápida antes de enviarlos por correo electrónico [Windows A principios de este año, me enfrenté a una situación en la que tenía un escritor que trabajaba para mí en el extranjero en China, donde ambos estábamos seguros de que todas nuestras comunicaciones por correo electrónico estaban siendo monitoreadas. YO… .

La batalla sobrepasa la vigilancia del gobierno

El gobierno te está mirando. Esto puede parecer un poco paranoico, pero es la realidad del mundo en que vivimos. Nuestras vidas digitales están siendo cada vez más controladas por nuestros gobiernos Cómo protegerse de la vigilancia gubernamental de teléfonos celulares [Android] Cómo protegerse usted mismo de la vigilancia gubernamental de teléfonos celulares [Android ] Enfrentémoslo, en estos días la probabilidad de que alguien lo esté monitoreando aumenta constantemente. No estoy diciendo que todos, en todas partes, se enfrentan a la amenaza de la vigilancia de los teléfonos celulares, pero hay muchos ..., a menudo sin garantías u otras protecciones legales típicas. No somos abogados, pero aquí hay algunas anécdotas que pueden darle una idea del alcance de lo que está sucediendo:

- En los EE. UU., Se consideran sus correos electrónicos “abandonado” después de abrirlos o después de 180 días si permanecen sin abrir. Esto le permite al gobierno de los Estados Unidos ver sus correos electrónicos personales sin una orden judicial. Si cifró sus correos electrónicos, el gobierno requeriría una orden para obligarlo a revelar la clave de cifrado. (En cualquier parte del mundo, sus correos electrónicos pueden almacenarse en los EE. UU. Y también estar sujetos a dicho acceso).

- La Corte Suprema de California dictaminó que la policía puede buscar a través de su teléfono inteligente sin una orden judicial después de arrestarlo. Si encriptaste el almacenamiento de tu teléfono inteligente, la policía requeriría una orden para obligarte a decirles la clave de encriptación. (Fuente)

- Según la EFF, el gobierno de EE. UU. Y los principales operadores de telecomunicaciones tienen “participó en un programa masivo de vigilancia ilegal de redes domésticas y registros de comunicaciones de millones de estadounidenses comunes desde al menos 2001.” Sus correos electrónicos, llamadas telefónicas y otras comunicaciones están disponibles para el gobierno sin una orden judicial gracias a estas escuchas telefónicas sin orden judicial. (Fuente)

- La versión de Skype distribuida en China tiene una puerta trasera que permite al gobierno chino espiar las conversaciones de sus ciudadanos. Microsoft se ha negado a responder si la versión de Skype distribuida en otro lugar contiene puertas traseras similares. (Fuente 1, Fuente 2)

Esto es solo EE. UU., La situación es aún peor en países como China Cómo verificar rápidamente si su sitio es visible detrás del gran firewall de China Cómo verificar rápidamente si su sitio es visible detrás del gran firewall de China El gran firewall de China , oficialmente conocido como el proyecto Golden Shield, utiliza una variedad de métodos para bloquear sitios web extranjeros que no le gustan al gobierno chino. El gobierno chino no publica una lista de ... o Irán, donde los gobiernos represivos monitorearán todas las comunicaciones no encriptadas que puedan tener en sus manos..

No es paranoico darse cuenta de que los gobiernos están construyendo bases de datos masivas de nuestras comunicaciones y datos personales. El cifrado puede ser una forma de ayudar a evitar que se acceda a sus datos sin una orden judicial o que se registre automáticamente en una base de datos.

¿Utiliza cifrado para su disco duro, almacenamiento en la nube, teléfono inteligente, correos electrónicos o cualquier otro tipo de comunicaciones? Deja un comentario y dinos por qué.

Crédito de la imagen: icono de candado a través de Shutterstock, robo de automóviles a través de Shutterstock, diagrama de Tor a través de Electronic Frontier Foundation, cámaras CCTV a través de Shutterstock