William Charles

0

5119

2

La autenticación de dos factores es la forma inteligente de proteger sus cuentas en línea Qué es la autenticación de dos factores y por qué debe usarla Qué es la autenticación de dos factores y por qué debe usarla La autenticación de dos factores (2FA) es un método de seguridad eso requiere dos formas diferentes de probar su identidad. Se usa comúnmente en la vida cotidiana. Por ejemplo, pagar con una tarjeta de crédito no solo requiere la tarjeta, ... usar algo que usted sabe (como una contraseña) y algo que tiene (como un teléfono inteligente). También conocida como verificación en dos pasos, implica ingresar un código al iniciar sesión en nuevos dispositivos y proporciona un excelente nivel de protección.

Con la autenticación de dos factores, incluso si su contraseña no es particularmente segura, su cuenta aún es relativamente segura, ya que deberá autorizar cualquier intento de inicio de sesión. Hoy veremos algunos de los servicios que puede bloquear con mayor seguridad.

Como funciona?

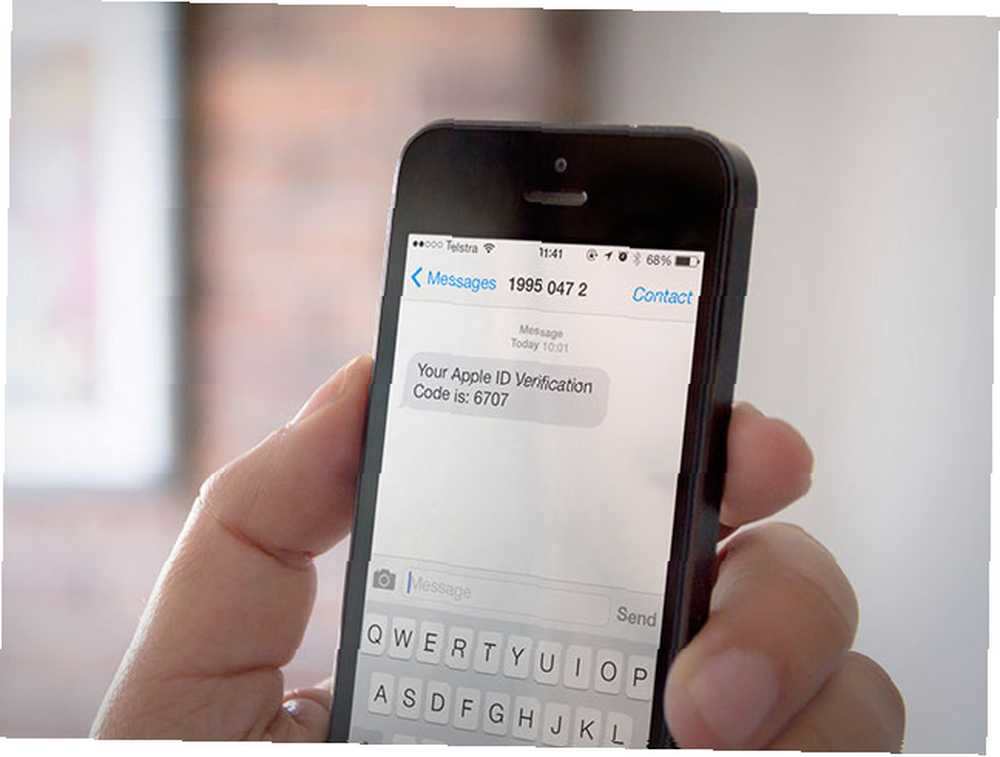

Ya hemos echado un vistazo a las complejidades de la autenticación de dos factores ¿Qué es la autenticación de dos factores y por qué debe usarla? ¿Qué es la autenticación de dos factores y por qué debe usarla? La autenticación de dos factores (2FA) es un método de seguridad que requiere dos formas diferentes de demostrar su identidad. Se usa comúnmente en la vida cotidiana. Por ejemplo, pagar con una tarjeta de crédito no solo requiere la tarjeta, ..., y si un servicio del que depende depende de ella; deberías habilitarlo. Con la autenticación de dos factores, cada nuevo intento de inicio de sesión requerirá que ingrese un código que se le envió, normalmente por mensaje de texto a un número móvil estándar, antes de permitirle ingresar.

Técnicamente, la única forma en que este método puede ser derrotado es si alguien más se apodera de su dispositivo o logra leer el código sobre su hombro. Estos códigos solo duran unos minutos (los tres últimos de Google en el mejor de los casos) antes de que necesite crear uno nuevo. Si estás acostumbrado a revisar el “recuérdame en este sitio web” botones para que inicies sesión automáticamente, tus hábitos de navegación no deberían verse afectados; solo tendrás que iniciar sesión nuevamente una vez al mes más o menos.

Debido a la naturaleza de la autenticación de dos factores, ocasionalmente se deben crear contraseñas de un solo uso para software como clientes de correo electrónico, lo que facilita la revocación del acceso a los dispositivos en una fecha posterior si necesita hacerlo. La autenticación de dos factores ofrece protección incluso cuando alguien conoce su contraseña, aunque aún debe elegir contraseñas seguras. Los 5 mejores generadores de contraseñas en línea para contraseñas aleatorias seguras. Los 5 mejores generadores de contraseñas en línea para contraseñas aleatorias seguras. ? Pruebe uno de estos generadores de contraseñas en línea. y siempre tenga en cuenta los ataques de ingeniería social ¿Qué es la ingeniería social? [MakeUseOf explica] ¿Qué es la ingeniería social? [MakeUseOf explica] Puede instalar el firewall más potente y costoso de la industria. Puede educar a los empleados sobre los procedimientos básicos de seguridad y la importancia de elegir contraseñas seguras. Incluso puede bloquear la sala de servidores, pero cómo ... .

Tu cuenta de Google es tu correo electrónico. Es muy posible que esté conectado a su dispositivo Android o iPhone, sincronizando sus calendarios y contactos, manteniendo un registro de su historial de ubicaciones, sus datos de Google Now y su información personal en forma de hojas de cálculo y otros documentos de Google. Simplemente no puede permitirse perder el acceso a este.

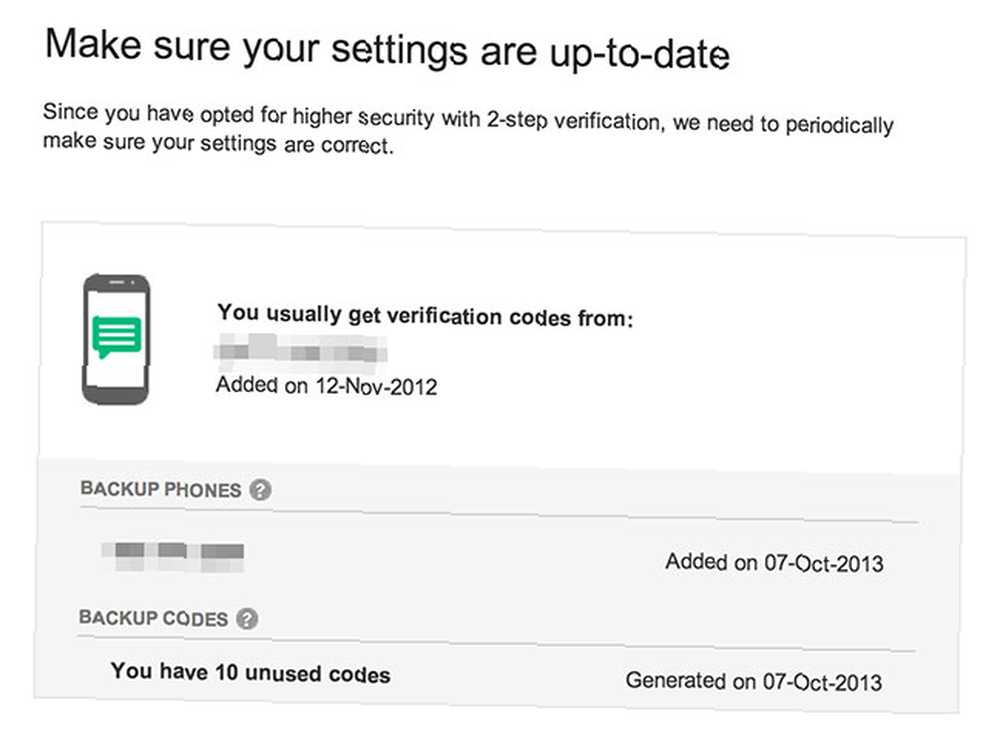

Mientras inicia sesión, diríjase a la configuración de su cuenta de Google, ingrese su contraseña y verá la página para habilitar lo que Google denomina “Verificación en 2 pasos” así como un tablero para manejar contraseñas específicas de la aplicación. Google ofrece códigos por SMS o la aplicación Google Authenticator, permite agregar números de teléfono de respaldo e incluso descargar códigos sin conexión.

Estos le permitirán recuperar su cuenta si pierde el acceso a su teléfono inteligente.

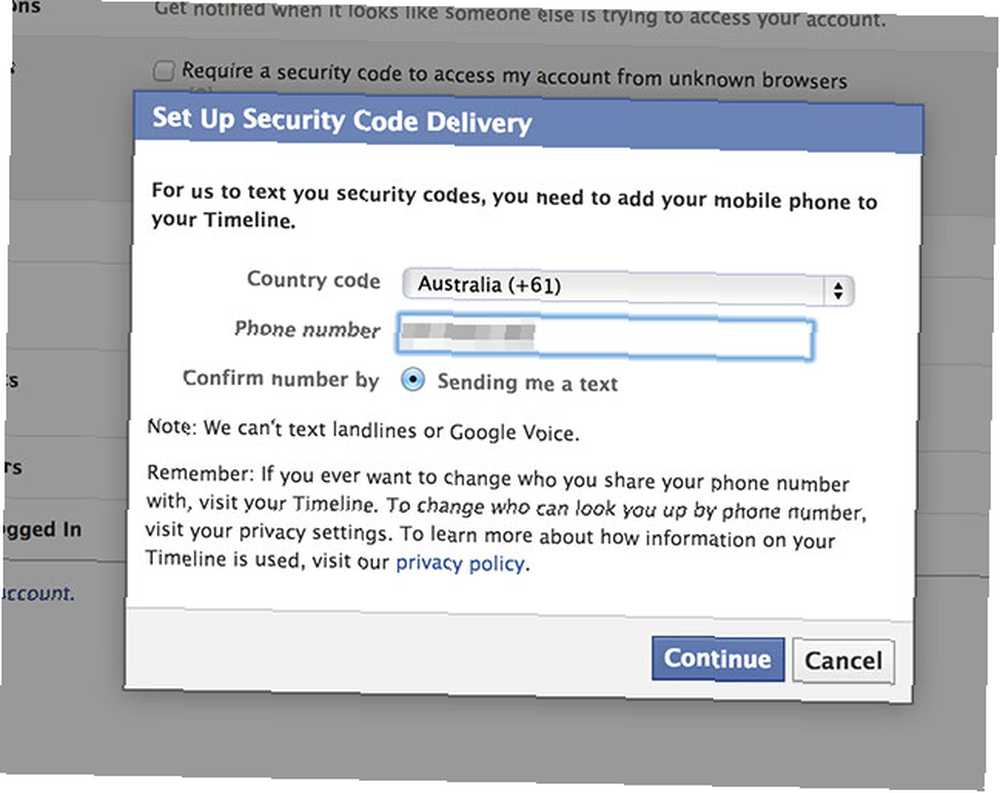

Facebook es un doble golpe, ya que las cuentas a menudo están mal protegidas con contraseñas débiles, a menudo tienen una gran demanda entre “hackers” y puede ser notoriamente difícil de recuperar una vez que alguien ha forzado la entrada. Facebook usa un desorden de correo electrónico, verificación de amigos e identificación con foto para ayudar a volver a conectar a los usuarios con sus cuentas, pero en primer lugar, puede intentar no perder el acceso en primer lugar.

Dirígete a la configuración de Facebook y asegúrate de haber agregado y verificado un número de teléfono en Configuraciones móviles. Luego haga clic en Seguridad pestaña a la izquierda y siga las instrucciones debajo Notificaciones de acceso. Puede generar contraseñas de aplicaciones individuales usando Contraseñas de aplicaciones o ir a Generador de códigos para cubrir el uso sin conexión.

ID de apple

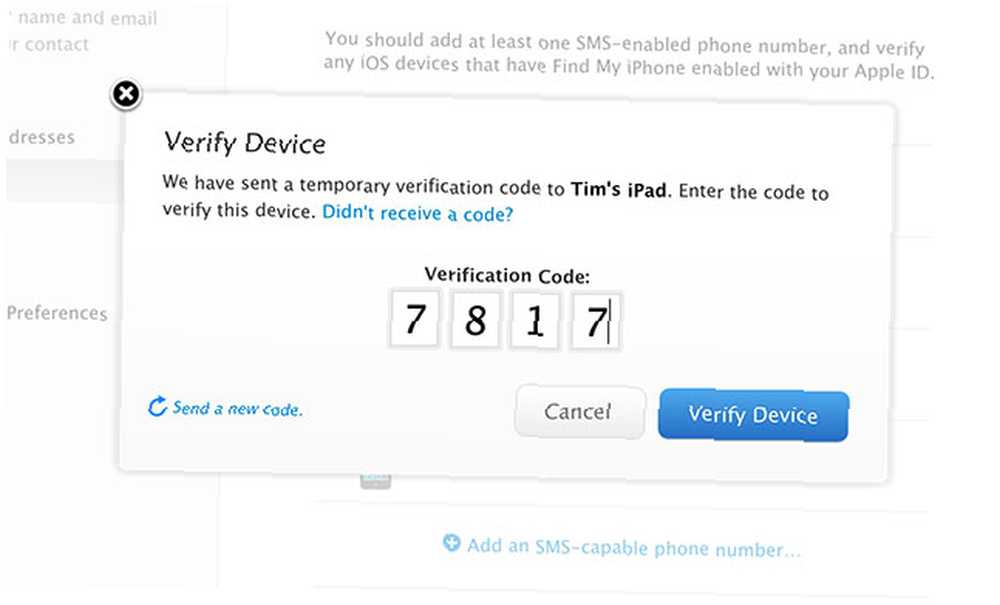

Si usa iOS u OS X, su ID y contraseña de Apple es lo único que mantiene su dispositivo a salvo de daños graves. Su contraseña de ID de Apple es la clave para sus dispositivos caros, y usarla un ladrón puede borrar su iPhone de forma remota, leer su correo de iCloud e incluso tomar el control (y borrar) su Mac si tiene De vuelta a mi Mac habilitado Si usa iTunes, cada aplicación, película o álbum que haya comprado está vinculado a esta cuenta, sin mencionar el método de pago utilizado.

Puede realizar cambios en su ID de Apple en appleid.apple.com donde primero debe iniciar sesión y luego dirigirse a Contraseña y seguridad pestaña, que requiere respuestas a las preguntas de seguridad que estableció hace años. Una vez que hayas superado ese obstáculo puede habilitar la verificación en dos pasos en la parte superior de la página. Apple te proporciona un “Recuperación de claves” que se puede usar en caso de que su teléfono inteligente se vuelva loco.

¿No ve el enlace de autenticación de dos factores en la página de su cuenta? Tenga en cuenta que, como medida de seguridad básica, Apple no permite que continúe la configuración de verificación en dos pasos si se han realizado cambios significativos en la información de su cuenta. Vaya a la página de Soporte de Apple y lea lo que tienen que decir debajo - ¿Por qué me pidieron que esperara antes de configurar la verificación en dos pasos??

Microsoft

El cuarto de los “cuatro grandes” - Windows 8 fue el primer impulso real de Microsoft para una cuenta de Microsoft que no tenía una marca extraña como “ventanas viven” o “.Pasaporte NETO” y proporcionó algunos beneficios tangibles a los usuarios reales de PC. Pero no olvide que muchos de nosotros también tenemos cuentas de Skype y Xbox, y ahora son lo mismo. Contraseñas robadas de Xbox en particular son muy buscados y contienen catálogos completos de compras en línea, egos y reputaciones.

Dirígete al panel de tu cuenta de Microsoft y haz clic Información de seguridad para encontrar una opción para configurar la verificación en dos pasos. Los usuarios de Windows Phone pueden usar Microsoft Authenticator, otros dispositivos solo pueden usar Google Authenticator.

Servicios sociales

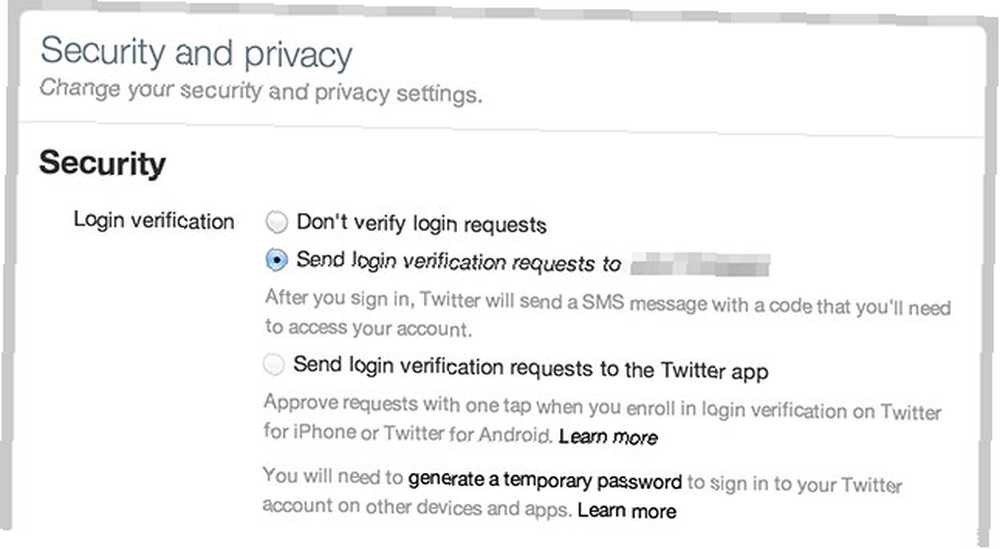

Además del monstruo social antes mencionado de Zuk, hay una buena cantidad de otros servicios sociales en los que habilitar la autenticación de dos factores, particularmente aquellos que autoriza publicar en su nombre. Twitter es uno, y puede dirigirse a la configuración de seguridad de Twitter, agregar y verificar su número de teléfono y luego elegir verificar las solicitudes de inicio de sesión utilizando el número proporcionado en el Seguridad y privacidad lengüeta. También puede optar por verificar utilizando la aplicación móvil de Twitter.

Buffer tuvo un incidente de seguridad no hace mucho tiempo, y los gerentes sociales de todo el mundo colectivamente apretaron y prepararon el impacto. Esto podría suceder cualquier día de la semana, así que asegure su cuenta de Buffer eligiendo Habilitar inicio de sesión en 2 pasos de la configuración de seguridad de Buffer. El popular administrador social HootSuite también ofrece protección, utilizando la herramienta Autenticador de Google.

Profesionalmente, su reputación puede verse afectada si un alborotador se apodera de sus credenciales de LinkedIn, un servicio en sí que ha sido víctima de ataques en el pasado. Desde entonces, la red ha introducido una mejor seguridad que incluye dos factores, diríjase a la configuración de LinkedIn para habilitarla a través de Cuenta entonces Administrar seguridad opción. Por último, pero no menos importante, Yahoo también ofrece cierta protección a través de la configuración de la cuenta.

Servicios de juegos

Los jugadores a menudo son objetivos para los piratas informáticos, sus cuentas personales están llenas hasta el último entretenimiento y su información de pago se almacena perfectamente lista para la próxima compra. Afortunadamente, los distribuidores de contenido se han dado cuenta de las amenazas que enfrentan los clientes y ahora ofrecen una mayor seguridad. Steam ahora ofrece la autenticación de dos factores por defecto, puedes leer todo aquí..

Las cuentas de Battle.net también son muy solicitadas y puedes mantener a los delincuentes fuera de tu World of Warcraft utilizando el Autenticador Battle.net o el autenticador móvil. Incluso EA agregó la protección a Origin's Seguridad ajustes, accedidos a través de Verificación de acceso opción. Y si tu no lo hagas desea encontrarse haciendo la mayor promesa la próxima vez, incluso el Humble Bundle admite protección en dos pasos. Si eres un jugador de Xbox, no olvides proteger tu cuenta de Microsoft (las instrucciones se pueden encontrar arriba).

Almacenamiento en línea y más

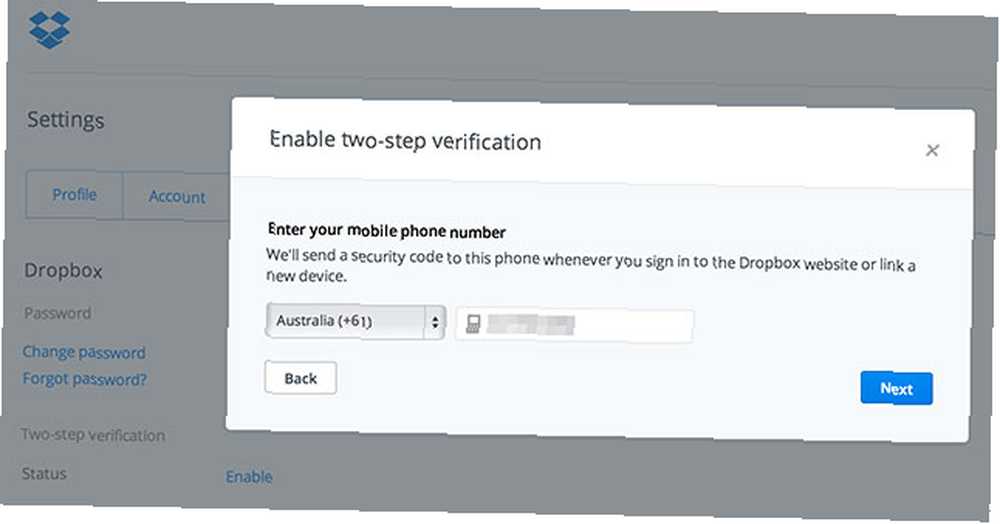

Los archivos en su almacenamiento en la nube en línea probablemente no deberían contener demasiada información personal, pero protegerlos contra todos los nuevos intentos de inicio de sesión es una gran idea de todos modos. Dropbox fue uno de los primeros servicios en admitir la autenticación de dos factores, habilitarlo desde Cuenta inicia sesión en la configuración de Dropbox. Box también ofrece niveles similares de protección, vaya a la configuración de la cuenta de Box para habilitarlo.

La idea de que alguien ingrese a mi cuenta de Evernote me llena de temor, y también debería ser lo mismo para ti. Habilite la protección en dos pasos iniciando sesión y cambiando la configuración de seguridad de Evernote. La verificación en dos pasos a través de un dispositivo móvil (SMS) requiere una prima, pero aún puede usar Google Authenticator en iOS, Android o Blackberry de forma gratuita.

Si sus servicios favoritos aún no son compatibles con la autenticación de dos factores, es posible que desee informar a los desarrolladores que existe una demanda. Las infracciones de información personal pueden ser tan costosas como las credenciales de su tarjeta de crédito podrían filtrarse, por lo que vale la pena no correr riesgos en el mundo de la seguridad en línea. Si la opción está ahí, úsela.

Evan Hahn es un blogger que se ha encargado de mantener una lista de servicios que admiten la autenticación de dos factores, y debe consultar su lista si está buscando servicios particularmente conscientes de la seguridad. Puedes recomendar otros servicios en los comentarios, a continuación.