Joseph Goodman

0

4925

525

Los informes de que una fuga masiva de cuentas de correo web incluye una gran cantidad de credenciales nunca antes vistas se ha encontrado con una mezcla de pánico ... y dudas. Qué tan precisas son las noticias y si sus credenciales de Gmail, Hotmail / Outlook o Yahoo Mail podrían estar en la mezcla?

272 millones de direcciones de correo electrónico únicas

No, no hay nada malo con tu vista. Realmente lee “272 millones”. Ese es el total de pares únicos de direcciones de correo electrónico y contraseñas obtenidas de un pirata informático por Hold Security, una empresa de seguridad de la información que previamente obtuvo una colección de 1.200 millones de nombres de pandillas cibernéticas rusas en 2014. Russian Hacking Gang captura 1.2 mil millones de credenciales: lo que debe hacer. parecería, entonces, que la compañía tiene buena forma en esta área, y puede considerarse confiable.

Pero volveremos a eso.

La cifra de 272 millones es realmente alta, y aparentemente es una colección de cuentas de Gmail, Hotmail, Yahoo Mail y Mail.ru, un servicio de correo web ruso y de Europa del Este. Hold Security afirma que de los 272 millones de cuentas, 42,5 millones son nuevas; nunca se han incluido en ninguna violación de datos anterior.

Si es cierto, esto pone la fuga a la altura de algunas de las más grandes de todos los tiempos, como la fuga masiva de 150 millones de cuentas de usuario de Adobe y la fugas increíblemente dañinas de Ashley Madison. ¿Fuga de Ashley Madison? Piense de nuevo Ashley Madison Fuga ¿No es gran cosa? El sitio de citas en línea discreto Ashley Madison (dirigido principalmente a los cónyuges infieles) ha sido pirateado. Sin embargo, este es un problema mucho más grave de lo que se ha presentado en la prensa, con considerables implicaciones para la seguridad del usuario.. .

Al igual que con todas las grandes filtraciones, puede averiguar si sus credenciales están en manos de piratas informáticos visitando www.haveibeenpwned.com. Este sitio, presentado anteriormente en MUO, es una base de datos de búsqueda de datos de todos los hacks más grandes. Si encuentra sus credenciales allí y reconoce la contraseña como actual, es hora de cambiarla. Mientras tanto, si la cuenta ahora no se usa, vale la pena cerrarla.

Ahora, ¿qué pasa con estos 42 millones de cuentas??

Quién filtró los datos?

La historia detrás de esta filtración parece envuelta en misterio. La publicación del blog de Hold Security sobre el asunto sugiere que fueron contactados anónimamente con más de 900 millones de credenciales recopiladas de múltiples infracciones durante un período de tiempo, un archivo de 10 gigabytes en total.

No conocemos a la persona que filtró los datos, aparte de que se describe como “este chico de un pequeño pueblo en Rusia” y que le pagaban en los gustos de las redes sociales. No realmente.

Cómo los piratas informáticos pueden utilizar las infracciones de datos

Entonces, ¿qué significa realmente? ¿Cómo puede alguien usar 10 gigabytes de credenciales de correo electrónico filtradas? Bueno, piense: en cuántos sitios web inicia sesión con su cuenta de correo electrónico?

En declaraciones a la BBC, el jefe de seguridad de la información de Hold Security, con sede en Milwaukee, Alex Holden, explicó cómo “hay sitios de hackers que anuncian servicios populares de 'fuerza bruta' y frentes de tiendas al tomar una gran cantidad de credenciales y ejecutarlas una por una contra el sitio.”

Una por una, se intenta una contraseña tras otra en servicios como Amazon, eBay, quizás Xbox Live y PlayStation Network, utilizando la técnica de fuerza bruta ¿Qué son los ataques de fuerza bruta y cómo puede protegerse? ¿Qué son los ataques de fuerza bruta y cómo puede protegerse? Probablemente hayas escuchado la frase "ataque de fuerza bruta". Pero, ¿qué significa eso exactamente? ¿Como funciona? ¿Y cómo puedes protegerte contra eso? Esto es lo que necesitas saber. , demostrado aquí:

Peor aún, las credenciales probablemente ya se han compartido en todo el mundo, admite Holden:

“Lo que hace que este descubrimiento sea más significativo es la voluntad del pirata informático de compartir estas credenciales prácticamente de forma gratuita, aumentando el número de ... personas malintencionadas que podrían tener esta información.”

Pero las infracciones de seguridad también pueden ser utilizadas por las compañías de seguridad. En 2014, Hold Security intentó sacar provecho de la violación que informó esa vez, ofreciendo un servicio de suscripción a los propietarios de sitios web (pero no a individuos). Algunos investigadores afirman que su momento anterior en el centro de atención fue un caso de estilo sobre sustancia, pero Holden negó que este fuera el caso, alegando que era “En realidad perder dinero. No estamos tratando de hacerlo con fines publicitarios en absoluto desde la perspectiva de las ganancias, no estamos impulsando nuestros servicios. De hecho, estamos tratando de no ir a la quiebra.”

Sin embargo, si crees que Holden no es el punto. El punto es que la fuga incluye datos que podrían ser suyos. Qué puedes hacer al respecto?

Debo cambiar mi contraseña, a la derecha?

Si es el propietario de una cuenta de Hotmail, Outlook, Gmail, Yahoo Mail o Mail.ru, probablemente esté pensando que ahora es el mejor momento para cambiar la contraseña de su cuenta. Bueno, por un momento, sostengan sus caballos. El reconocido investigador de seguridad, el profesor Alan Woodward, le dijo a la BBC que “no había "necesidad de entrar en pánico" o que las personas cambiaran sus contraseñas en este momento.”

Ahora, no estamos diciendo que no debas cambiar tu contraseña; puedes hacerlo en cualquier momento, ya que es tu cuenta. Sin embargo, si la violación es tan grave como se afirma, su proveedor de correo web le solicitará que cambie su contraseña la próxima vez que intente iniciar sesión.

El profesor Woodward está siendo bastante astuto aquí, aconsejando a los usuarios que esperen las instrucciones de su proveedor de correo web. ¿Por qué? Bueno, para empezar, son Gmail, Hotmail / Outlook, Yahoo Mail y Mail.ru quienes tienen los recursos para investigar la legitimidad de la violación, y son esas compañías las que tienen el poder de iniciar restablecimientos masivos de contraseñas..

Además, los proveedores de correo web tienen herramientas para detectar inicios de sesión sospechosos. En general, tienen la situación bajo control..

La amenaza del phishing y el spam

Un gran problema con las violaciones de seguridad de alto perfil es que traen consigo amenazas adicionales. Al igual que los peces piloto, los delincuentes nunca están lejos del gran pago, listos para recoger los restos que se desechan. Existe una gran amenaza de phishing después de esta noticia en particular.

En primer lugar, si usa Gmail, Hotmail o Outlook, Yahoo Mail o Mail.ru, puede notar un aumento en los mensajes de correo electrónico no deseado. Algunos pueden provenir de nuevas fuentes y pueden ser difíciles de manejar para su proveedor de correo web de la manera habitual (es decir, mantenerlo en la carpeta de correo no deseado / basura, fuera de su vista). Como resultado, se necesita vigilancia adicional.

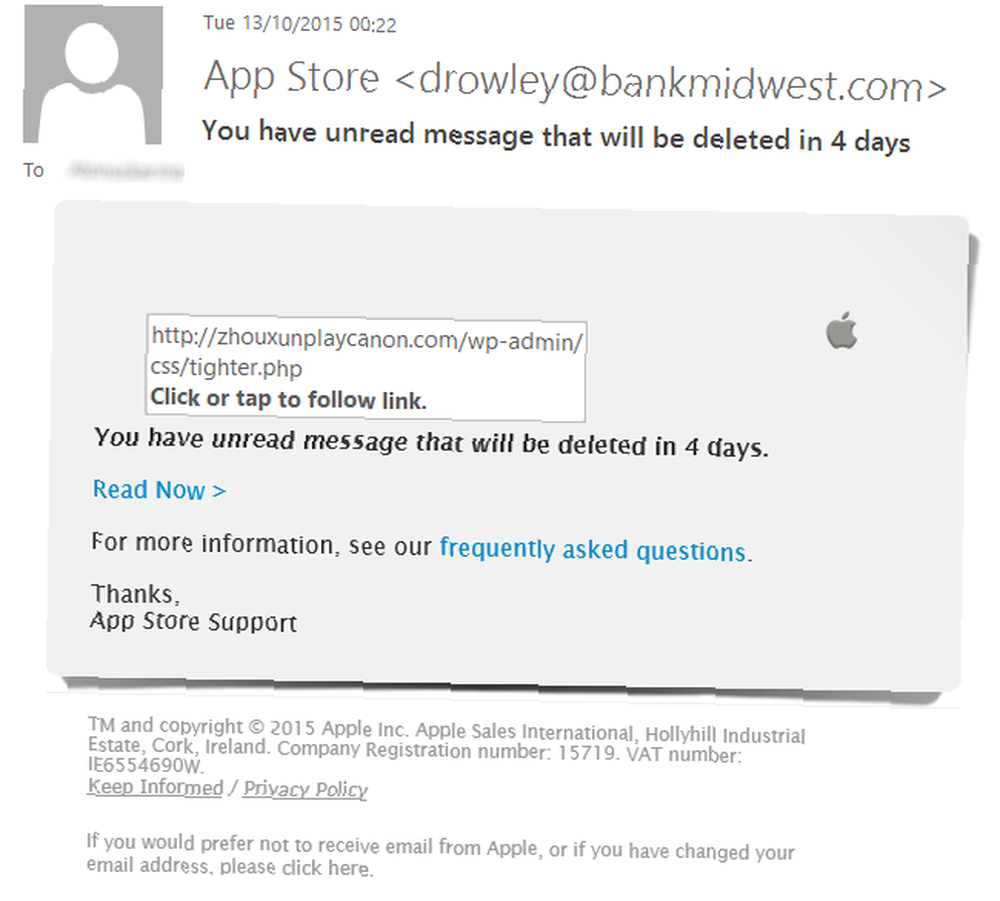

Quizás lo más importante es que debe ser consciente de la probabilidad de correos electrónicos de phishing Cómo detectar un correo electrónico de phishing Cómo detectar un correo electrónico de phishing ¡Atrapar un correo electrónico de phishing es difícil! Los estafadores se hacen pasar por PayPal o Amazon, tratando de robar su contraseña y la información de su tarjeta de crédito, su engaño es casi perfecto. Te mostramos cómo detectar el fraude. que dice ser del proveedor de correo web y le pide que haga clic en un enlace para restablecer su contraseña. El enlace, por supuesto, será a un sitio web fraudulento Cómo los estafadores apuntan a su cuenta de PayPal y cómo nunca caer en ella Cómo los estafadores apuntan a su cuenta de PayPal y cómo nunca caer en ella PayPal es una de las cuentas más importantes que tiene en línea. No me malinterpretes, no soy un gran fanático de PayPal, pero cuando se trata de tu dinero, no quieres jugar. Mientras ..., listo para recopilar sus credenciales actuales.

Es probable que ninguno de los proveedores de correo web en cuestión le envíe un correo electrónico de este tipo..

Manténgase seguro y evite los correos electrónicos de phishing

Parece que estamos viviendo en una era dorada de violaciones de seguridad (al menos para los piratas informáticos), y no muestra signos de ceder. Mientras haya sistemas en línea y se obtengan ganancias, habrá personas con las habilidades y la motivación para violar esos sistemas..

Combatir esto requiere una mejor vigilancia de las empresas y servicios con los que compartimos nuestras direcciones de correo electrónico y datos personales; También necesita que estemos atentos a las amenazas y a cómo podrían ejecutarse. Correos electrónicos no deseados, suplantación de identidad (phishing), sitios web falsos: todos son vectores de ataque que probablemente se dirigen a su bandeja de entrada.

¿Cómo te sientes acerca de esta última violación de seguridad? ¿Se está cansando de escuchar sobre filtraciones en línea que podrían evitarse con una seguridad más estricta?? Cuéntanos qué te parece: inicia la conversación en el cuadro de comentarios.

Créditos de imagen: robar un bolso de Volkova Vera a través de Shutterstock, Brian Senic a través de Shutterstock.com, JMiks a través de Shutterstock.com