Joseph Goodman

0

3184

209

Todos sabemos que cuidar nuestra propia higiene personal es importante para nuestra salud y bienestar. En el mundo digital, debemos ser conscientes y cuidar nuestra higiene cibernética. Si bien el término es inusual, significa realizar controles regulares y modificar algunos comportamientos para asegurarnos en línea. Es el tipo de consejo que aquí en MakeUseOf ofrecemos regularmente ante una nueva fuga o ataque..

Permítanos guiarlo a través de cinco pasos sencillos para mejorar su higiene cibernética..

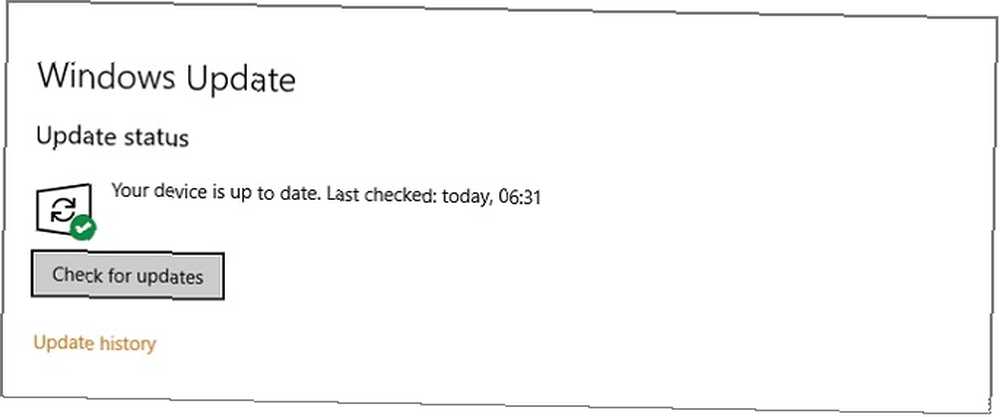

1. Mantenga el software actualizado

El software en el que todos confiamos todos los días no es perfecto. Casi todos los sistemas operativos y aplicaciones tienen fallas ocultas en algún lugar de su código. A medida que se conoce la falla, los desarrolladores la reparan rápidamente y eliminan las actualizaciones de software. Como usuarios, estas actualizaciones constantes pueden ser frustrantes, pero sin ellas, los defectos conocidos pueden explotarse y usarse para atacarte.

Los ataques globales de ransomware como WannaCry y NotPetya explotaron defectos conocidos para difundir su malware. En el caso de WannaCry, Microsoft había publicado una solución para ese exploit meses antes, pero muchas computadoras no habían sido actualizadas, lo que provocaba infecciones masivas..

Afortunadamente, el proceso de mantener actualizado su software nunca ha sido tan fácil. Windows Update se actualizó a sí mismo en Windows 10 para ser menos invasivo Cómo administrar Windows Update en Windows 10 Cómo administrar Windows Update en Windows 10 Para los fanáticos del control, Windows Update es una pesadilla. Funciona en segundo plano y mantiene su sistema seguro y funcionando sin problemas. Te mostramos cómo funciona y qué puedes personalizar. . MacOS de Apple se puede actualizar directamente desde Mac App Store. Una guía completa para actualizar el software de su Mac. Una guía completa para actualizar el software de su Mac. No hay una solución de mantenimiento única para todos, por lo que vale la pena comprender cómo se actualizan su Mac y su software. trabajo. junto con tus otras aplicaciones. Con muchos de nosotros ahora usando nuestros teléfonos inteligentes como nuestro dispositivo principal, es importante asegurarse de que iOS y Android estén completamente actualizados. Asegúrese de instalar las actualizaciones de la aplicación con la mayor frecuencia posible, especialmente para aplicaciones sensibles como la banca en línea.

2. Realizar copias de seguridad regulares

Hace solo unos pocos años, había pocas opciones en las opciones de copia de seguridad fáciles de usar, configurar y olvidar. Ahora hay opciones prácticas y fáciles de usar para casi todos los dispositivos y sistemas operativos..

Windows 10 tiene una gama de opciones de copia de seguridad integradas directamente en el sistema operativo La Guía de copia de seguridad de datos definitiva de Windows 10 La Guía de copia de seguridad definitiva de datos de Windows 10 Hemos resumido todas las opciones de copia de seguridad, restauración, recuperación y reparación que pudimos encontrar en Windows 10. Uso ¡nuestros simples consejos y nunca más desesperes por la pérdida de datos! , y eso sin todo el excelente software de terceros El mejor software de respaldo para Windows El mejor software de respaldo para Windows Sus datos son frágiles: solo se necesita un pequeño accidente para perderlo todo. Cuantas más copias de seguridad realice, mejor. Aquí presentamos el mejor software de copia de seguridad gratuito para Windows. disponible. Por supuesto, Apple superó a Microsoft al incorporar Time Machine. Cómo restaurar datos de las copias de seguridad de Time Machine. Cómo restaurar datos de las copias de seguridad de Time Machine. Es realmente fácil configurar Time Machine, el software de respaldo que viene con cada Mac, pero ¿cómo recuperas tus archivos cuando las cosas salen mal? en 2007. Incluso nuestros teléfonos inteligentes ahora se respaldan automáticamente en iCloud. Cómo hacer una copia de seguridad de su iPhone y iPad Cómo hacer una copia de seguridad de su iPhone y iPad ¿Qué haría si perdiera su iPhone mañana? Necesita tener un plan de respaldo, y le mostraremos cómo hacer una copia de seguridad en iCloud o iTunes. o Google Drive Cómo transferir fácilmente todos sus datos a un nuevo dispositivo Android Cómo transferir fácilmente todos sus datos a un nuevo dispositivo Android Cuando llegue el momento de mudarse a un nuevo teléfono, ¿cómo va a mover todos sus datos? Estos consejos facilitarán el proceso y asegurarán que no te pierdas nada. .

Almacenamiento en la nube ¿Qué es la nube? ¿Qué es la nube? La nube. Es un término que se usa mucho en estos días. ¿Qué es exactamente la nube? ha proliferado recientemente con ofertas disponibles de casi todas las grandes compañías tecnológicas Dropbox vs. Google Drive vs. OneDrive: ¿Qué almacenamiento en la nube es mejor para usted? Dropbox vs. Google Drive vs. OneDrive: ¿Qué almacenamiento en la nube es mejor para usted? ¿Ha cambiado su forma de pensar sobre el almacenamiento en la nube? Las opciones populares de Dropbox, Google Drive y OneDrive se han unido a otras. Le ayudamos a responder qué servicio de almacenamiento en la nube debe usar. . En un esfuerzo por competir entre sí, los servicios varían entre gratis y $ 10 / mes. Puede usar sus ofertas generosamente espaciadas para hacer una copia de seguridad de sus archivos, y tenerlos a su alcance sin importar dónde se encuentre..

Servicios como Amazon Cloud Drive Cómo compartir fotos ilimitadas con su familia en Amazon Prime Cómo compartir fotos ilimitadas con su familia en Amazon Prime ¡Amazon Prime tiene una nueva función llamada Family Vault que le permite compartir fotos ilimitadas con su familia! Aquí se explica cómo aprovecharlo ahora. y Google Photos Obtenga almacenamiento de fotos ilimitado gratis y más con Google Photos Obtenga almacenamiento de fotos ilimitado gratis y más con Google Photos Si no está utilizando estas funciones ocultas de Google Photos, realmente se está perdiendo. (Sugerencia: ¡hay almacenamiento de fotos gratuito e ilimitado!) Incluso le permitirá almacenar fotos ilimitadas sin costo adicional. Por supuesto, si prefiere una copia de seguridad local, siempre puede usar un dispositivo de almacenamiento conectado a la red (NAS) para depositar todos sus archivos. Los dispositivos NAS incluso le permitirán utilizar múltiples unidades para una redundancia mejorada. Cosas que debe saber sobre la redundancia y las copias de seguridad Cosas que debe saber sobre la redundancia y las copias de seguridad La redundancia se confunde con frecuencia con las copias de seguridad. De hecho, los conceptos son relativamente similares, aunque con algunas diferencias importantes.. .

3. Use un antivirus

Para los usuarios de Windows, es casi seguro que haya tenido un virus, malware u otro software malintencionado en su computadora sin su consentimiento. Durante los días de Internet Explorer 6 y Windows XP, la susceptibilidad del sistema operativo a la infección era algo así como una broma en funcionamiento 3+ Mitos contados sobre Windows que no son verdaderos (más) 3+ Mitos contados sobre Windows que no son verdaderos (más ) A los que odian Windows les gusta contar mitos sobre el gigante del sistema operativo de Microsoft. Veamos si hay algo de verdad en estos estereotipos. . Tres iteraciones más tarde y Windows 10 finalmente tiene un antivirus robusto e integrado en Windows Defender 4 Razones para usar Windows Defender en Windows 10 4 Razones para usar Windows Defender en Windows 10 En el pasado, Windows Defender estaba eclipsado por otras opciones, pero ahora Es un gran contendiente. Aquí hay algunas razones por las que debería considerar dejar su suite de seguridad a favor de Windows Defender. . Puede seguir con el valor predeterminado, pero hay mejores opciones disponibles. El 8 mejor software de seguridad para Windows 10 Malware Protection El 8 mejor software de seguridad para Windows 10 Malware Protection ¿Quiere reforzar la seguridad en su PC? Es una buena idea, así que eche un vistazo a estas fantásticas opciones de antivirus para Windows 10. si desea estar completamente protegido.

La idea errónea de que las Mac son inmunes a los virus y al malware se ha demostrado muchas veces que está equivocada. Es por eso que debe ejecutar el software antivirus en su Mac 9 Opciones de antivirus para Mac de Apple que debe considerar hoy 9 Opciones de antivirus de Apple Mac que debe considerar hoy En este momento, debe saber que las Mac necesitan software antivirus, pero ¿cuál debería elegir? Estas nueve suites de seguridad lo ayudarán a mantenerse libre de virus, troyanos y todo tipo de malware. No es una mala idea. A medida que los teléfonos inteligentes han seguido proliferando, los atacantes maliciosos han trasladado algunos de sus recursos hacia sus dispositivos móviles. Su teléfono inteligente contiene parte de su información más sensible, por lo que debe tomar precauciones ¿Necesita su teléfono inteligente software de seguridad y antivirus? ¿Su teléfono inteligente necesita software de seguridad y antivirus? ¿Tu teléfono Android necesita un antivirus? ¿Qué hay de tu iPad? ¿Tu BlackBerry o Windows Phone? La respuesta es en realidad un poco complicada. Echemos un vistazo a sus opciones. ahí también.

4. Use una mejor contraseña

Dada la cantidad de cuentas que todos usamos todos los días, no es de extrañar que muchos de nosotros confiemos en contraseñas simples y fáciles de recordar, como “123456” Keeper revela las 25 peores contraseñas de 2016 Keeper revela las 25 peores contraseñas de 2016 2016 fue notable por la cantidad de violaciones de datos que se hicieron públicas. Lo que nos da una idea de las peores contraseñas que puede usar en este momento. . Estas contraseñas, que a menudo siguen los patrones de nuestros teclados, se descifran fácilmente en caso de pérdida de datos..

El uso de una contraseña más fuerte y compleja puede ayudar, pero el problema de recordarla fácilmente permanece. Las contraseñas complejas que se olvidan fácilmente a menudo terminan escritas, lo que socava la seguridad de usar la mejor contraseña. Mientras crea un patrón para sus contraseñas 6 consejos para crear una contraseña irrompible que pueda recordar 6 consejos para crear una contraseña irrompible que pueda recordar Si sus contraseñas no son únicas e irrompibles, puede abrir la puerta principal e invitar Los ladrones en el almuerzo. puede ayudar, no es una solución a prueba de balas.

En su lugar, debe recurrir a un administrador de contraseñas. Estos útiles programas funcionan como una bóveda digital segura para todas sus contraseñas. Cómo los administradores de contraseñas mantienen sus contraseñas seguras. Cómo los administradores de contraseñas mantienen sus contraseñas seguras. Las contraseñas difíciles de descifrar también son difíciles de recordar. ¿Quieres estar a salvo? Necesitas un administrador de contraseñas. Así es como funcionan y cómo lo mantienen a salvo. , a menudo bloqueado con un Contraseña maestra. Esto significa que solo tiene una contraseña para recordar antes de que su administrador de contraseñas desbloquee su tienda segura.

Muchos administradores de contraseñas incluso tienen una función para generar y almacenar automáticamente contraseñas seguras. 7 Superpotencias de Clever Password Manager. Debe comenzar a usar 7 Superpotencias de Clever Password Manager. Debe comenzar a usar. Los administradores de contraseña tienen muchas funciones excelentes, pero ¿sabía esto? Aquí hay siete aspectos de un administrador de contraseñas que debe aprovechar. para ti, eliminando la necesidad de crear uno en primer lugar. Si bien hay muchos beneficios para los administradores de contraseñas, tenga en cuenta que no son perfectos 4 razones por las que los administradores de contraseñas no son suficientes para mantener sus contraseñas seguras 4 razones por las que los administradores de contraseñas no son suficientes para mantener sus contraseñas seguras batalla continua contra hackers, pero no ofrecen suficiente protección por sí mismos. Estas cuatro razones muestran por qué los administradores de contraseñas no son suficientes para mantener sus contraseñas seguras. .

5. Cuidado con las amenazas en línea

Nos hemos acostumbrado a la amenaza siempre presente de personas que intentan manipularnos, engañarnos o engañarnos en nuestras vidas. A pesar de los primeros ideales utópicos de internet, esta tendencia se extendió en línea. La mayoría de nosotros probablemente hemos encontrado una variación de la estafa de correo electrónico nigeriano ¿Los correos electrónicos de estafa nigerianos esconden un secreto terrible? [Opinión] ¿Los correos electrónicos de estafa nigerianos esconden un secreto terrible? [Opinión] Otro día, otro correo electrónico no deseado cae en mi bandeja de entrada, de alguna manera trabajando alrededor del filtro de correo no deseado de Windows Live que hace un buen trabajo al proteger mis ojos de todos los demás no solicitados ..., pero hay muchas otras amenazas más insidiosas por ahí también.

Los estafadores siempre están buscando nuevas formas de aprovechar nuestros hábitos y rutinas. Esto ha llevado a la popularización de técnicas como el phishing. Cómo detectar un correo electrónico de phishing Cómo detectar un correo electrónico de phishing ¡Atrapar un correo electrónico de phishing es difícil! Los estafadores se hacen pasar por PayPal o Amazon, tratando de robar su contraseña y la información de su tarjeta de crédito, su engaño es casi perfecto. Te mostramos cómo detectar el fraude. , vishing y smishing Nuevas técnicas de phishing para tener en cuenta: Vishing y Smishing Nuevas técnicas de phishing para tener en cuenta: Vishing y Smishing Vishing y smishing son nuevas variantes peligrosas de phishing. ¿Qué deberías estar buscando? ¿Cómo sabrás un intento de vishing o smishing cuando llegue? ¿Y es probable que seas un objetivo? . Los tres ataques intentan engañarlo para que haga clic en enlaces fraudulentos o divulgue información personal mediante correo electrónico, voz o SMS. Ser capaz de detectar un correo electrónico de phishing Cómo detectar un correo electrónico de phishing Cómo detectar un correo electrónico de phishing ¡Atrapar un correo electrónico de phishing es difícil! Los estafadores se hacen pasar por PayPal o Amazon, tratando de robar su contraseña y la información de su tarjeta de crédito, su engaño es casi perfecto. Te mostramos cómo detectar el fraude. o estafa SMS Cómo detectar una estafa SMS y qué hacer a continuación Cómo detectar una estafa SMS y qué hacer a continuación El phishing SMS (o SMiShing) es el acto de phishing utilizando mensajes SMS. Son comunes, por lo que debe ser una línea de ataque exitosa para los estafadores en línea. Pero, ¿cómo puede detectar una estafa de SMS? puede ser invaluable en el esfuerzo por proteger sus datos.

Limpieza cibernética

A veces puede parecer que no pasa un día sin otra fuga, pirateo o ataque global de malware. No es de extrañar que terminemos con fatiga de seguridad 3 formas de vencer la fatiga de seguridad y estar seguros en línea 3 formas de vencer la fatiga de seguridad y estar seguros La fatiga de seguridad en línea, un cansancio para lidiar con la seguridad en línea, es real y está haciendo que muchas personas menos seguro. Aquí hay tres cosas que puede hacer para vencer la fatiga de seguridad y mantenerse a salvo. . Afortunadamente, al administrar su higiene cibernética, ha creado un obstáculo adicional para cualquier atacante explotador.

Si desea llevar sus protecciones de seguridad más allá, puede agregar la autenticación de dos factores ¿Qué es la autenticación de dos factores y por qué debe usarla? ¿Qué es la autenticación de dos factores y por qué debe usarla? La autenticación de dos factores (2FA) es Un método de seguridad que requiere dos formas diferentes de demostrar su identidad. Se usa comúnmente en la vida cotidiana. Por ejemplo, pagar con tarjeta de crédito no solo requiere la tarjeta, ... (2FA) para sus cuentas en línea. Usar una red privada virtual (VPN) es una de las mejores cosas que puede hacer para mejorar su seguridad en línea. 11 razones por las que debería estar usando una VPN. 11 razones por las que debería estar usando una VPN. Aquí hay algunas razones por las que debería usar una VPN si aún no lo está. y mantén alejados a los espías. Todos publicamos una gran cantidad de información en línea, pero si desea mantenerse protegido, hay cosas que nunca debe compartir 5 Ejemplos de información que nunca debe publicar en línea 5 Ejemplos de información que nunca debe publicar en línea ¿Qué publica en línea? ¿Comparte su ubicación, su casa, sus datos bancarios? ¿Quizás los compartes sin darse cuenta? Si no está seguro, consulte nuestros consejos y trucos para evitar publicar información personal en línea. .

¿Cómo manejas tu Cyber Hygiene? ¿Realizas regularmente todas estas tareas? ¿Hay alguna que creas que nos hemos perdido? Háganos saber en los comentarios!