Michael Fisher

0

4050

1168

Los correos electrónicos pueden ser peligrosos. La lectura del contenido de un correo electrónico debe ser segura si tiene los últimos parches de seguridad, pero los archivos adjuntos de correo electrónico pueden ser perjudiciales. Cualquier tipo de archivo se puede adjuntar a un correo electrónico, incluidos los archivos de programa .exe. Muchos servidores de correo electrónico realizarán análisis de virus y eliminarán archivos adjuntos potencialmente peligrosos, pero no puede confiar en esto. Busque las señales de advertencia comunes para evitar virus, gusanos y troyanos. ¿Cuál es la diferencia entre un gusano, un troyano y un virus? [MakeUseOf explica] ¿Cuál es la diferencia entre un gusano, un troyano y un virus? [MakeUseOf explica] Algunas personas llaman a cualquier tipo de software malicioso un "virus informático", pero eso no es exacto. Los virus, gusanos y troyanos son diferentes tipos de software malicioso con diferentes comportamientos. En particular, se extendieron en muy ... .

Así llamado “campañas de phishing” que van después de que los objetivos corporativos y gubernamentales de alto valor han utilizado archivos adjuntos de correo electrónico para aprovechar vulnerabilidades de seguridad previamente desconocidas. Los archivos adjuntos de correo electrónico pueden ser peligrosos para cualquier persona.

Extensiones de archivo peligrosas

La forma más fácil de identificar si un archivo es peligroso es por su extensión de archivo, que le indica el tipo de archivo que es. Por ejemplo, un archivo con la extensión de archivo .exe es un programa de Windows y no debe abrirse. Muchos servicios de correo electrónico bloquearán dichos archivos adjuntos. 4 formas de enviar archivos adjuntos por correo electrónico cuando se bloquea la extensión del archivo. 4 formas de enviar archivos adjuntos por correo electrónico cuando se bloquea la extensión del archivo .

Sin embargo, .exe no es el único tipo de extensión de archivo peligrosa. Otras extensiones de archivo potencialmente peligrosas que pueden ejecutar código incluyen: .msi, .bat, .com, .cmd, .hta, .scr, .pif, .reg, .js, .vbs, .wsf, .cpl, .jar y Más. Esta no es una lista exhaustiva: hay muchas extensiones de archivo diferentes en Windows que ejecutarán código en su computadora cuando se ejecute.

Los archivos de Office con macros también son potencialmente peligrosos. Si una extensión de documento de Office termina con una m, puede contener, y probablemente sí, macros. Por ejemplo, .docx, .xlsx y .pptx deben ser seguros, mientras que .docm, .xlsm y .pptm pueden contener macros y pueden ser dañinos. Por supuesto, algunas empresas utilizan documentos habilitados para macros. Tendrás que ejercer tu propio juicio.

En general, solo debe abrir archivos con archivos adjuntos que sepa que son seguros. Por ejemplo, .jpg y .png son archivos de imagen y deben ser seguros ... pdf, .docx, .xlsx y .pptx son archivos de documentos y también deben ser seguros, aunque es importante tener los últimos parches de seguridad ¿Por qué las aplicaciones me molestan? actualizar y debo escuchar? [Windows] ¿Por qué las aplicaciones me molestan para actualizar y debo escuchar? [Windows] Las notificaciones de actualización de software parecen ser un compañero constante en cada computadora. Cada aplicación quiere actualizarse regularmente, y nos molestan con notificaciones hasta que cedemos y actualizamos. Estas notificaciones pueden ser inconvenientes, especialmente ... por lo que los tipos maliciosos de estos archivos no pueden infectarlo a través de agujeros de seguridad en Adobe Reader o Microsoft Office.

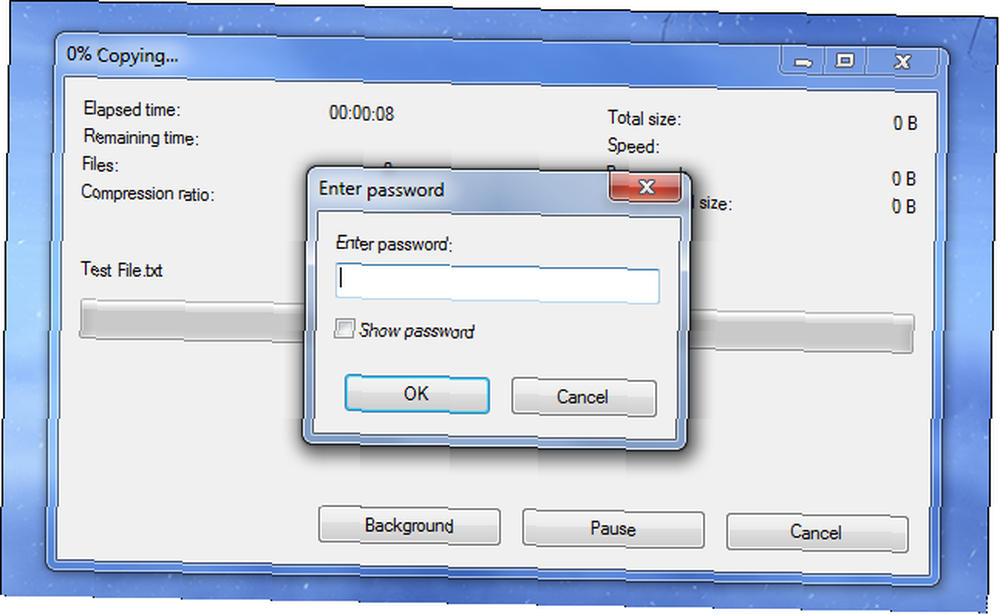

Archivos, especialmente los cifrados

En un intento de evitar los filtros de correo electrónico, alguien puede enviarle por correo electrónico archivos adjuntos maliciosos en un archivo, especialmente uno cifrado. Por ejemplo, puede recibir un correo electrónico con un archivo .zip, .rar o .7z y su contraseña. Debería descargar el archivo y extraer su contenido con la contraseña para acceder a ellos..

La protección con contraseña, o cifrado, en el archivo impide que los analizadores de correo electrónico y los programas antivirus lo examinen, por lo que es muy posible que el archivo pueda contener malware. Por supuesto, los archivos protegidos con contraseña también son una forma efectiva de enviar archivos confidenciales por correo electrónico. Las 5 mejores maneras de encriptar archivos de manera fácil y rápida antes de enviarlos por correo electrónico [Windows] Las 5 mejores formas de encriptar archivos de manera fácil y rápida antes de enviarlos por correo electrónico [Windows] año, me enfrenté a una situación en la que tenía un escritor trabajando para mí en el extranjero en China, donde ambos estábamos seguros de que todas nuestras comunicaciones por correo electrónico estaban siendo monitoreadas. YO… . Tendrás que usar tu juicio una vez más.

El remitente

Ver quién envió un correo electrónico puede ayudarlo a identificar si un archivo adjunto de correo electrónico es malicioso o no. Cuidado: ¡un archivo adjunto puede ser malicioso incluso si conoce al remitente! Si se han infectado, un programa de malware puede enviarle correos electrónicos desde su dirección de correo electrónico, disfrazados de correos electrónicos que enviarían.

Si recibe un correo electrónico de alguien que no conoce con un archivo adjunto de aspecto cuestionable, probablemente sea malware. Si recibe un documento de Office habilitado para macros de alguien de quien no espera uno, tenga mucho cuidado.

Por otro lado, si su jefe le dice en persona que le enviará por correo electrónico una hoja de cálculo de Excel habilitada para macros y usted recibirá un correo electrónico de ella con un archivo .xlsm ese mismo día, el archivo adjunto probablemente sea seguro.

Si no está seguro de si alguien le envió un archivo adjunto de correo electrónico de aspecto sospechoso, puede llamarlo por teléfono o preguntarle en persona. Si no enviaron el archivo adjunto, apreciarán la advertencia de que su computadora está infectada o que su dirección de correo electrónico ha sido secuestrada.

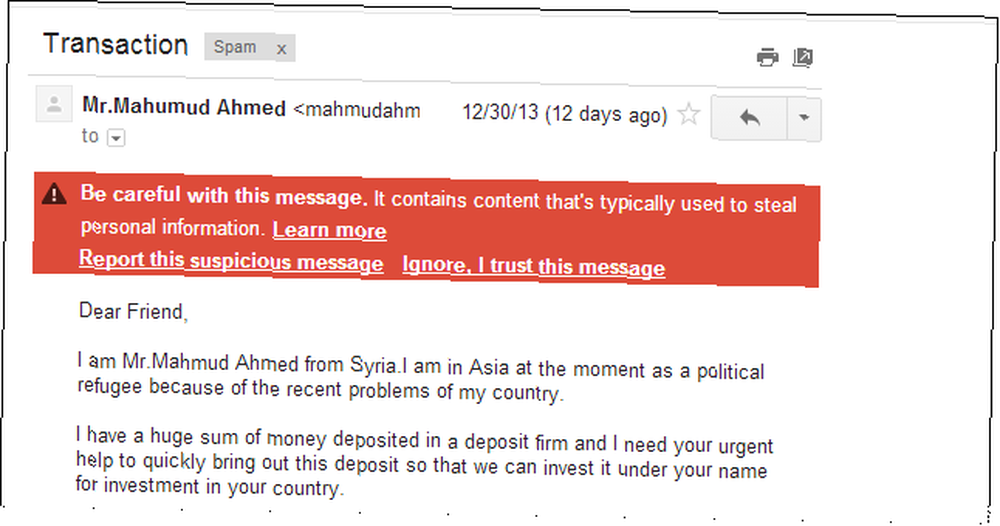

El correo electrónico mismo

El contenido del correo electrónico también puede ofrecer pistas. Si recibes un correo electrónico de alguien que conoces y algo parece estar mal, puede ser escrito por malware o un secuestrador. Dichos correos electrónicos también podrían ser correos electrónicos de phishing sin ningún archivo adjunto peligroso, por ejemplo, si recibe un correo electrónico de alguien que conoce diciendo que está atrapado y necesita que transfiera dinero con Western Union Cómo casi me conectó a través de una estafa de transferencia de Western Union Cómo casi me engañan a través de una estafa de transferencia de Western Union Aquí hay una pequeña historia sobre la última "estafa nigeriana", que es demasiado obvia en retrospectiva y, sin embargo, tan creíble cuando estás enganchado. , esto podría ser fácilmente una estafa de phishing ¿Qué es exactamente el phishing y qué técnicas utilizan los estafadores? ¿Qué es exactamente el phishing y qué técnicas utilizan los estafadores? Nunca he sido fanático de la pesca, yo mismo. Esto se debe principalmente a una expedición temprana en la que mi primo logró atrapar dos peces mientras yo pescaba zip. Similar a la pesca en la vida real, las estafas de phishing no son ... .

Si recibe un correo electrónico de FedEx o UPS y le pide que descargue un archivo adjunto de correo electrónico y lo ejecute, esa es otra señal de alerta. Las empresas legítimas nunca le pedirán que descargue y ejecute programas adjuntos a un correo electrónico.

Alertas antivirus

Si está utilizando un servicio de correo web como Gmail, Outlook.com o Yahoo! Mail, su servicio de correo web escaneará automáticamente los archivos adjuntos entrantes en busca de malware y le informará si los archivos adjuntos son peligrosos. Por supuesto, si ve una advertencia de que un archivo adjunto es malicioso, ¡no debe descargarlo! El texto del correo electrónico puede pedirle que ignore cualquier problema y le asegure que el archivo adjunto está realmente bien, pero esto probablemente sería un truco..

Si descarga un archivo adjunto de correo electrónico y su programa antivirus de escritorio Comparación gratuita de antivirus: 5 opciones populares Ir de la punta a punta Comparación gratuita de antivirus: 5 opciones populares Ir de la punta a la punta ¿Cuál es el mejor antivirus gratuito? Esta es una de las preguntas más comunes que recibimos en MakeUseOf. Las personas quieren estar protegidas, pero no quieren tener que pagar una tarifa anual o usar ... lo señalan, deténgase allí. No haga clic en la advertencia y ejecútela de todos modos: confíe más en su programa antivirus que en el archivo adjunto del correo electrónico.

Tenga en cuenta que los programas antivirus no son perfectos. Omitirán cosas ocasionalmente, por lo que no solo puede confiar en su antivirus. Un archivo adjunto podría ser peligroso incluso si ningún antivirus lo marca.

Tener una sospecha saludable

Cuando se trata de archivos adjuntos de correo electrónico, debe tener mucho cuidado y asumir lo peor. En realidad, no descargue ni ejecute un archivo adjunto a menos que tenga una buena razón para hacerlo. Si no espera un archivo adjunto, trátelo con sospecha saludable. Si se trata de un archivo adjunto de imagen, probablemente esté bien. Los archivos PDF deberían estar bien si también tiene los últimos parches de seguridad. Pero si no estás seguro de qué es algo, no debes ejecutarlo.

Las características de vista previa de su cliente de correo web también pueden ayudar. Puede obtener una vista previa de archivos PDF, documentos, imágenes y otros tipos de archivos en su navegador sin descargarlos en su computadora.

¿Tiene algún otro consejo para esquivar archivos adjuntos de correo electrónico peligrosos? Deja un comentario abajo!

Crédito de imagen: Mark en Flickr