Brian Curtis

0

2921

712

Hay buenas noticias para cualquier persona afectada por el ransomware CrypBoss, HydraCrypt y UmbreCrypt. Fabian Wosar, investigador de Emsisoft, ha logrado realizar ingeniería inversa en ellos, y en el proceso ha lanzado un programa que puede descifrar archivos que de otro modo se perderían..

Estos tres programas de malware son muy similares. Esto es lo que necesita saber sobre ellos y cómo puede recuperar sus archivos.

Conociendo a la familia CrypBoss

La creación de malware siempre ha sido una industria artesanal de mil millones de dólares. Los desarrolladores de software mal intencionados escriben nuevos programas de malware y los subastan a delincuentes organizados en los confines más oscuros de la web oscura. Viaje a la web oculta: una guía para nuevos investigadores. Viaje a la web oculta: una guía para nuevos investigadores. en un recorrido por los muchos niveles de la web profunda: bases de datos e información disponibles en revistas académicas. Finalmente llegaremos a las puertas de Tor.. .

Estos delincuentes los distribuyen a lo largo y ancho, en el proceso infectando miles de máquinas y haciendo una cantidad de dinero impía ¿Qué motiva a las personas a hackear computadoras? Sugerencia: dinero ¿Qué motiva a las personas a hackear computadoras? Sugerencia: Money Criminals puede usar la tecnología para ganar dinero. Tú lo sabes. Pero se sorprendería de lo ingeniosos que pueden ser, desde piratear y revender servidores hasta reconfigurarlos como mineros lucrativos de Bitcoin. .

Parece que eso es lo que sucedió aquí..

Tanto HydraCrypt como UmbreCrypt son variantes ligeramente modificadas de otro programa de malware llamado CrypBoss. Además de tener una ascendencia compartida, también se distribuyen a través del Angler Exploit Kit, que utiliza el método de descargas automáticas para infectar a las víctimas. Dann Albright ha escrito extensamente sobre kits de exploits. Así es como te piratean: El mundo turbio de los kits de explotación. Así es como te piratean: El mundo turbio de los kits de explotación. Los estafadores pueden usar suites de software para explotar vulnerabilidades y crear malware. Pero, ¿qué son estos kits de exploits? ¿De dónde vienen? ¿Y cómo se pueden detener? en el pasado.

Ha habido mucha investigación sobre la familia CrypBoss por algunos de los nombres más importantes en la investigación de seguridad informática. El código fuente de CrypBoss se filtró el año pasado en PasteBin y la comunidad de seguridad lo devoró casi de inmediato. A fines de la semana pasada, McAfee publicó uno de los mejores análisis de HydraCrypt, que explicaba cómo funciona en sus niveles más bajos..

Las diferencias entre HydraCrypt y UmbreCrypt

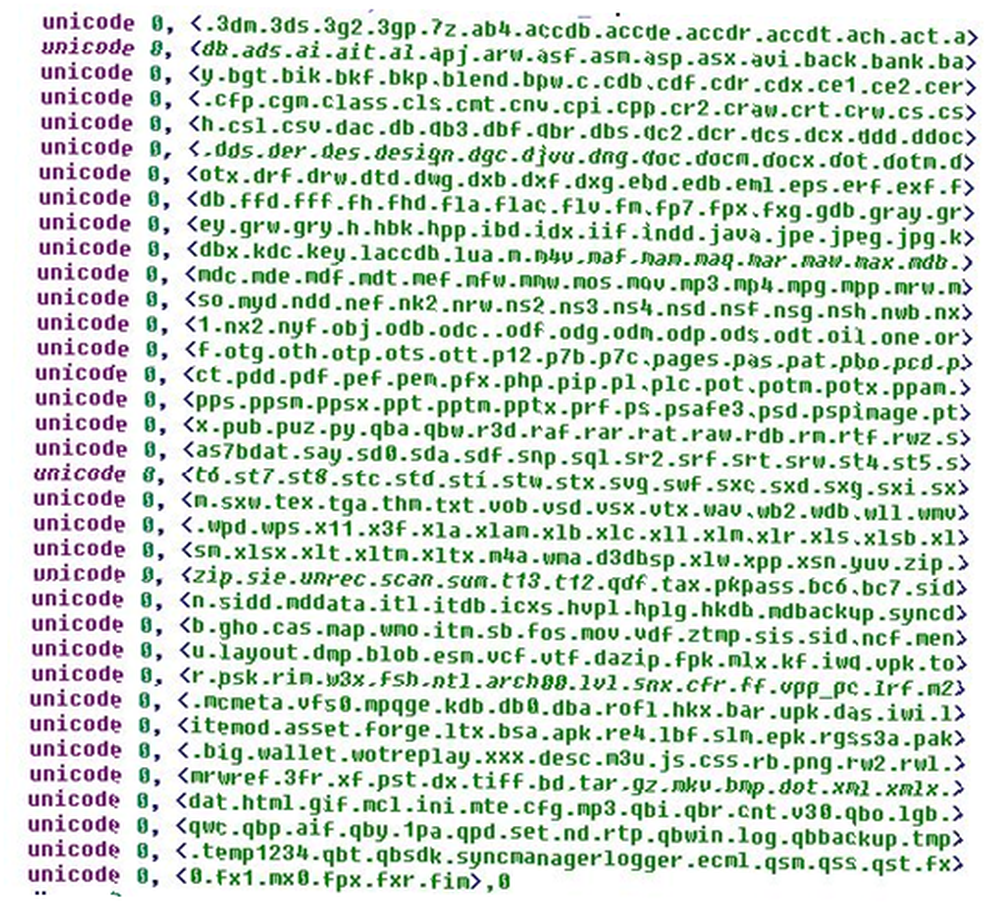

En términos de su funcionalidad esencial, HydraCrypt y UmbreCrypt hacen lo mismo. Cuando infectan por primera vez un sistema, comienzan a cifrar archivos en función de su extensión de archivo, utilizando una forma fuerte de cifrado asimétrico.

También tienen otros comportamientos no básicos que son bastante comunes dentro del software ransomware.

Por ejemplo, ambos permiten al atacante cargar y ejecutar software adicional en la máquina infectada. Ambos eliminan las instantáneas de los archivos cifrados, por lo que es imposible restaurarlos.

Quizás la mayor diferencia entre los dos programas es la forma en que “rescate” los archivos de vuelta.

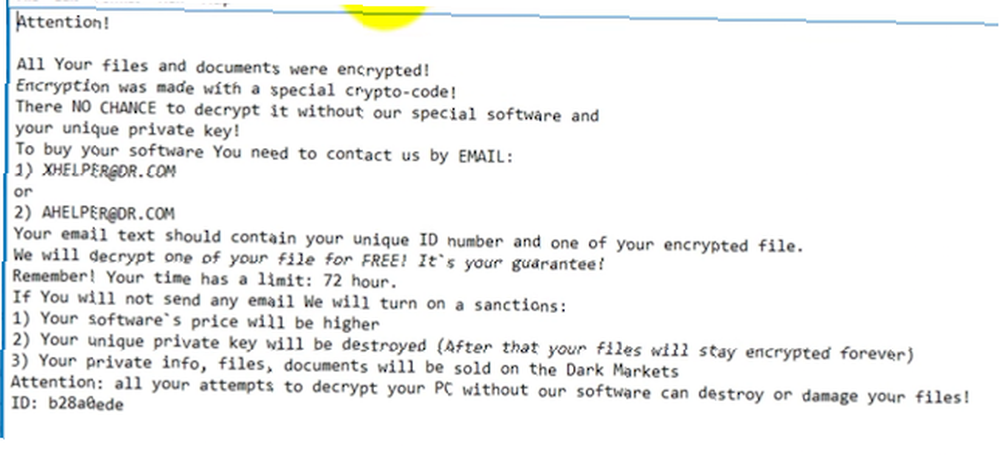

UmbreCrypt es muy práctico. Les dice a las víctimas que han sido infectadas y que no hay posibilidad de que recuperen sus archivos sin cooperar. Para que la víctima comience el proceso de descifrado, debe enviar un correo electrónico a una de las dos direcciones. Estos están alojados en “engineer.com” y “consultant.com” respectivamente.

Poco después, alguien de UmbreCrypt responderá con información de pago. El aviso de ransomware no le dice a la víctima cuánto van a pagar, aunque sí le dice a la víctima que la tarifa se multiplicará si no paga dentro de las 72 horas.

Hilarantemente, las instrucciones proporcionadas por UmbreCrypt le dicen a la víctima que no les envíe correos electrónicos con “amenazas y rudeza”. Incluso proporcionan un formato de correo electrónico de muestra para que las víctimas lo usen.

HydraCrypt difiere ligeramente en la forma en que su nota de rescate es lejos más amenazante.

Dicen que a menos que la víctima no pague en 72 horas, emitirá una sanción. Esto puede ser un aumento en el rescate o la destrucción de la clave privada, lo que hace que sea imposible descifrar los archivos.

También amenazan con divulgar la información privada. Esto es lo que su identidad podría valer en la Dark Web. Esto es lo que su identidad podría valer en la Dark Web. Es incómodo pensar en usted como una mercancía, pero todos sus datos personales, de El nombre y la dirección de los detalles de la cuenta bancaria valen algo para los delincuentes en línea. ¿Cuanto vales? , archivos y documentos de no pagadores en la web oscura. Esto hace que sea un poco raro entre el ransomware, ya que tiene una consecuencia que es mucho peor que no recuperar sus archivos.

Cómo recuperar tus archivos

Como mencionamos anteriormente, Fabian Wosar de Emisoft ha podido romper el cifrado utilizado y ha lanzado una herramienta para recuperar sus archivos, llamada DecryptHydraCrypt.

Para que funcione, debe tener dos archivos a mano. Estos deben ser cualquier archivo cifrado, más una copia sin cifrar de ese archivo. Si tiene un documento en su disco duro que hizo una copia de seguridad en Google Drive o en su cuenta de correo electrónico, use esto.

Alternativamente, si no tiene esto, solo busque un archivo PNG encriptado y use cualquier otro archivo PNG aleatorio que usted mismo cree o descargue de Internet.

Luego, arrástrelos y suéltelos en la aplicación de descifrado. Luego entrará en acción y comenzará a tratar de determinar la clave privada.

Debe advertirse que esto no será instantáneo. El descifrador realizará cálculos matemáticos bastante complicados para resolver su clave de descifrado, y este proceso podría llevar varios días, dependiendo de su CPU.

Una vez que haya resuelto la clave de descifrado, abrirá una ventana y le permitirá seleccionar las carpetas cuyo contenido desea descifrar. Esto funciona de forma recursiva, por lo que si tiene una carpeta en una carpeta, solo tendrá que seleccionar la carpeta raíz.

Vale la pena señalar que HydraCrypt y UmbreCrypt tienen un defecto, en el que los 15 bytes finales de cada archivo cifrado están dañados irremediablemente.

Esto no debería molestarlo demasiado, ya que estos bytes generalmente se usan para rellenar o metadatos no esenciales. Pelusa, básicamente. Pero si no puede abrir sus archivos descifrados, intente abrirlos con una herramienta de restauración de archivos.

Sin suerte?

Existe la posibilidad de que esto no funcione para usted. Eso podría ser por varias razones. Lo más probable es que intentes ejecutarlo en un programa de ransomware que no sea HydraCrypt, CrypBoss o UmbraCrypt.

Otra posibilidad es que los creadores del malware lo modificaron para usar un algoritmo de cifrado diferente.

En este punto, tienes un par de opciones.

La apuesta más rápida y prometedora es pagar el rescate. Esto varía bastante, pero generalmente oscila alrededor de la marca de $ 300, y verá sus archivos restaurados en unas pocas horas..

No hace falta decir que se trata de delincuentes organizados, por lo que no hay garantías de que realmente descifren los archivos, y si no está satisfecho, no tiene posibilidad de obtener un reembolso.

También debe considerar el argumento de que pagar estos rescates perpetúa la propagación del ransomware y continúa haciendo que sea financieramente lucrativo para los desarrolladores escribir programas de ransomware.

La segunda opción es esperar con la esperanza de que alguien lance una herramienta de descifrado para el malware con el que te has visto afectado. Esto sucedió con CryptoLocker CryptoLocker está muerto: ¡así es como puede recuperar sus archivos! CryptoLocker está muerto: ¡así es como puede recuperar sus archivos! , cuando las claves privadas se filtraron de un servidor de comando y control. Aquí, el programa de descifrado fue el resultado del código fuente filtrado.

Sin embargo, no hay garantía para esto. Muy a menudo, no hay una solución tecnológica para recuperar sus archivos sin pagar un rescate.

Prevenir es mejor que una cura

Por supuesto, la forma más efectiva de lidiar con los programas de ransomware es asegurarse de que no esté infectado en primer lugar. Al tomar algunas precauciones simples, como ejecutar un antivirus completamente actualizado y no descargar archivos de lugares sospechosos, puede mitigar sus posibilidades de infectarse.

¿Se vio afectado por HydraCrypt o UmbreCrypt? ¿Has logrado recuperar tus archivos? Déjame saber abajo en los comentarios.

Créditos de imagen: uso de una computadora portátil, dedo en el panel táctil y el teclado (Scyther5 a través de ShutterStock), Bitcoin en el teclado (AztekPhoto a través de ShutterStock)