Michael Cain

0

2178

488

Todos somos cada vez más conocedores del robo de identidad en línea..

No pasan muchos días sin escuchar que una empresa importante sufre alguna forma de violación de datos; simplemente no siempre escuchamos sobre la gravedad, a menos que implique cantidades sustanciales de datos de clientes. Del mismo modo, tratamos nuestros registros de atención médica con la misma privacidad. Contienen información sensible y personal que podría usarse contra nosotros en las manos equivocadas.

Hace tiempo que conocemos y entendemos la necesidad de privacidad con respecto a los registros médicos, y afortunadamente nuestros médicos y enfermeras han jurado mantener esa privacidad. En el mundo de papel de antaño, el acceso no autorizado a los registros médicos sería mediante un juego de manos o un trabajo interno.

Pero ahora, la industria médica mundial ahora está digitalizada, y también nuestros registros. Tener una historia clínica digitalizada tiene enormes ventajas, pero vale la pena poner sus datos personales en la línea de fuego.?

Robo de identidad médica

No hay duda de que el robo de identidad médica está en aumento 5 razones por las que aumenta el robo de identidad médica 5 razones por las que aumenta el robo de identidad médica Los estafadores quieren sus datos personales y la información de su cuenta bancaria, pero ¿sabía que sus registros médicos también son de interés para usted? ¿ellos? Descubre qué puedes hacer al respecto. . Los estafadores que tradicionalmente buscaron detalles de cuentas bancarias y en línea 3 Consejos de prevención de fraude en línea que necesita saber en 2014 3 Consejos de prevención de fraude en línea que necesita saber En 2014 recurren cada vez más a los registros médicos. ¿Por qué? Bueno, por un lado, están llenos de la información más personal relacionada con algo que todos apreciamos: nuestras vidas.

Su historial médico tiene todos de su información personal: nombre, dirección, fecha de nacimiento, número de seguro social (o equivalente) y, en algunos casos, contendrá información de facturación y detalles de la tarjeta de crédito o débito. Obviamente, esto hace que un historial médico sea muy valioso, más valioso que su cuenta bancaria. Esto es lo que su identidad podría valer en la Dark Web. Esto es lo que su identidad podría valer en la Dark Web. Es incómodo pensar en usted como un producto básico, pero Todos sus datos personales, desde el nombre y la dirección hasta los detalles de la cuenta bancaria, valen algo para los delincuentes en línea. ¿Cuanto vales? detalles (bueno, ¡dependiendo de la cantidad de ceros en su cuenta!).

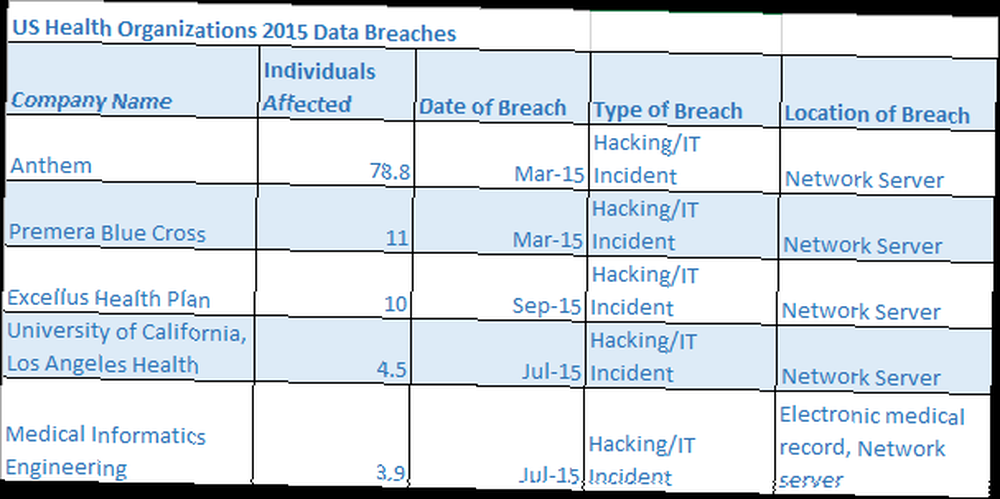

La facilidad con la que los hackers acceden a los registros médicos los convierte en un objetivo aún más atractivo. A pesar de años de conocimiento previo de que los registros médicos en algún momento serían digitalizados, muchas instalaciones médicas no están equipadas de ninguna manera para hacer frente a la amenaza omnisciente del delito cibernético. Por lo tanto, no es de extrañar que el porcentaje de organizaciones de atención médica de EE. UU. Que informaron ataques potenciales aumentó del 20% en 2009 al 40% en 2013. Solo en 2015 vimos un informe oficial de 108.8 millones de registros individuales que violaron The FCC Preserves Net Neutrality, Hackers Attack Health Insurer [Tech News Digest] La FCC conserva la neutralidad de la red, los piratas informáticos Attack Health Insurer [Tech News Digest] Reglas de neutralidad de la red, Anthem sufre un revés en la salud, BT compra EE, tweets en Google, Netflix aterriza en Japón y el Super Bowl más grande los comerciales se rehicieron en LEGO. en cinco organizaciones de salud separadas; cada organización informó que su servidor de red había sido violado:

NÓTESE BIEN: La tabla anterior presenta a las personas afectadas en millones.

¿Qué podemos esperar??

Además del problema obvio de que su historial médico cae en manos desconocidas, otro espectro se avecina. Los avances recientes en hardware médico son milagrosos, pero tienen una diferencia significativa con sus precursores: su estado en red. Muchos dispositivos ahora están conectados a la red del hospital, dando a los hackers la oportunidad de acceder directamente a ciertos dispositivos..

En un informe verdaderamente sorprendente titulado 'Predicciones 2016: La seguridad cibernética cambia a la prevención'vemos la predicción de que en 2016 se verá el comienzo de los equipos médicos afectados por el ransomware El cibercrimen se desconecta: el papel de Bitcoins en rescate y extorsión El cibercrimen se desconecta: el papel de Bitcoins en rescate y extorsión .

El riesgo proviene de una falta básica de conocimiento en torno a la seguridad de la red. En 2012, Scott Erven, entonces Jefe de Seguridad de la Información de Essentia Health (ahora Director Asociado de Protoviti) tuvo la tarea de evaluar la seguridad de una gran cadena de centros de atención médica del Medio Oeste. Entre la lista de cuestiones planteadas, estaba claro que las instalaciones médicas todavía usaban contraseñas de red codificadas como “administración” o “1234,” corroborando informes anteriores e ICS-ALERT-13-164-01, donde los investigadores Billy Rios y Terry McCorkle de Cylance informaron que aproximadamente 300 dispositivos médicos aún usaban contraseñas codificadas.

Estos pasos básicos de autenticación están creando problemas de seguridad masivos que podrían evitarse fácilmente, o al menos dificultarían la tarea para atacantes. Así es como te piratean: El mundo turbio de los kits de explotación. Así es como te piratean: El mundo turbio de Kits de explotación Los estafadores pueden utilizar suites de software para explotar vulnerabilidades y crear malware. Pero, ¿qué son estos kits de exploits? ¿De dónde vienen? ¿Y cómo se pueden detener? . En el mejor de los casos, veremos un aumento de la extorsión financiera..

En el peor de los casos, la gente muere..

MEDJACK

TrapX, una empresa de ciberseguridad basada en el engaño, identificó una amplia ola de ataques contra instalaciones médicas, principalmente dirigida a dispositivos médicos hospitalarios. En tres hospitales separados, TrapX encontró “amplio compromiso de una variedad de dispositivos médicos que incluía equipos de rayos X, archivo de imágenes y sistemas de comunicaciones (PACS) y analizadores de gases en sangre (BGA).”

Sin embargo, este no es el límite del vector de ataque MEDJACK. TrapX cree (se requiere registro):

“Hay muchos otros dispositivos que presentan objetivos para MEDJACK. Esto incluye equipos de diagnóstico (escáneres PET, escáneres CT, máquinas de resonancia magnética, etc.), equipos terapéuticos (bombas de infusión, láseres médicos y máquinas quirúrgicas LASIK) y equipos de soporte vital (máquinas de corazón y pulmón, ventiladores médicos, máquinas de oxigenación con membrana extracorpórea y máquinas de diálisis) y mucho más.”

El informe explica que muchos de los dispositivos médicos que se explotan son dispositivos de sistema cerrado, que ejecutan sistemas operativos desactualizados 7 formas en que Windows 10 es más seguro que Windows XP 7 formas en que Windows 10 es más seguro que Windows XP Incluso si usted no lo hace A diferencia de Windows 10, ya debería haber migrado desde Windows XP. Le mostramos cómo el sistema operativo de 13 años ahora está plagado de problemas de seguridad. como Windows 2000 o Windows XP. Los sistemas operativos a menudo se modifican y están llenos de agujeros de seguridad. Cada versión de Windows se ve afectada por esta vulnerabilidad: lo que puede hacer al respecto. Todas las versiones de Windows se ven afectadas por esta vulnerabilidad: qué puede hacer al respecto. ¿Qué diría si le dijéramos que su versión de Windows está afectada por una vulnerabilidad que data de 1997? Lamentablemente, esto es cierto. Microsoft simplemente nunca lo parchó. ¡Tu turno! , presentando una vulnerabilidad masiva en la red de cualquier hospital. En la mayoría de los casos, el personal médico que usa y despliega estos dispositivos no tiene acceso al funcionamiento interno, lo que significa que dependen totalmente de los fabricantes para que se instalen al día. y muros de seguridad resistentes, y actualmente no está sucediendo.

Tampoco se limita a unos pocos hospitales. Con una variedad de fabricantes que suministran gamas masivas de equipos a instalaciones médicas en todo el mundo, es difícil determinar exactamente dónde estará expuesta la próxima vulnerabilidad.

Por ejemplo, cuando la FDA emitió una recomendación para los fabricantes de reforzar la seguridad de los equipos médicos, el Departamento de Seguridad Nacional (DHS) reveló su investigación en curso en 24 casos de sospechas de fallas de ciberseguridad, que incluyen “una bomba de infusión de Hospira Inc. y dispositivos cardíacos implantables de Medtronic Inc. y St Jude Medical Inc.”

La investigación del DHS continúa.

Ventas de registros médicos

Si bien no son tan mortales como los aparatos médicos secuestrados, los registros médicos privados se venden cada vez más a compañías de minería de datos, a veces junto con códigos postales para hacer que los datos sean más útiles y, por lo tanto, más valiosos.

Sin embargo, una vez que los datos han salido del centro médico, aumentan las posibilidades de que su información caiga en manos nefastas. Ya en agosto de 2013, hasta 11 agencias de salud habían comenzado o ya tenían revisiones de políticas de recopilación de datos en curso, incluido cómo se produce el proceso de venta de datos y qué responsabilidades deberían implementarse para las empresas de minería de datos. ¿Cuánto sabe realmente Google sobre ¿Usted? ¿Cuánto sabe realmente Google sobre usted? Google no defiende la privacidad de los usuarios, pero es posible que se sorprenda de lo mucho que saben. .

Marc Probst, director de información de Intermountain Healthcare, Salt Lake City, afirma “La única razón para comprar esos datos es para que puedan facturar fraudulentamente” los registros médicos respectivos con la esperanza de que alguien entre en pánico y pague. Este uso fraudulento de los registros médicos (junto con los registros médicos que se están robando en primer lugar, la seguridad laxa que se encuentra en innumerables instalaciones y los esfuerzos continuos para proporcionar una mejor seguridad cibernética general a toda la industria de la salud) es uno de los muchos costos que se entregan directamente a Ciudadanos estadounidenses a través de su prima de atención médica.

Puedes detenerlo?

Desafortunadamente, en el caso de los registros médicos digitalizados mantenidos directamente por un proveedor de atención médica, no podemos hacer mucho al respecto..

Su proveedor retiene sus datos, e incluso si solicita una copia (que puede ser relativamente costosa), es muy poco probable que su proveedor elimine sus registros por capricho. Quién sabe cuándo podría ser trasladado a la sala de emergencias, solo para descubrir que no tienen información médica relacionada con su alergia a la penicilina.

Una medida proactiva es configurar un sistema de alerta con DataLossDB.org, un sitio web general que detalla la mayor cantidad posible de violaciones de datos. Otra estrategia de mitigación podría incluir monitorear su informe de crédito, pero esto generalmente conlleva una tarifa mensual. Sin embargo, sin duda notaría si su calificación cayó en picada 6 Señales de advertencia de robo de identidad digital que no debe ignorar 6 Señales de advertencia de robo de identidad digital que no debe ignorar El robo de identidad no es muy raro en estos días, sin embargo, a menudo caemos en la trampa de pensar que siempre le sucederá a "alguien más". No ignores las señales de advertencia. , y podría atraparlo antes de que se volviera irrecuperable. Si nota algo particularmente nefasto y lo detecta a tiempo, puede emitir una alerta de fraude, bloqueando cualquier solicitud de crédito nueva o cuentas que se abran a su nombre durante 90 días..

Es difícil ser tan proactivo con la seguridad de los registros médicos como lo es con sus datos bancarios, pero eso no significa que tenga que sentarse y esperar.

¿Preocupado por el fraude en la atención médica? ¿Le han robado sus registros médicos? ¿O qué prácticas de seguridad tienes implementadas? Háganos saber a continuación!

Créditos de imagen: sosteniendo un estetoscopio por nimon a través de Shutterstock, registro médico a través de Pixabay, Holding Heart a través de Pixabay, mano enguantada a través de Freerange Stock