Peter Holmes

0

3639

611

Es un dilema que todos hemos enfrentado en algún momento. Tu jefe te ha enviado un archivo por correo electrónico.

Por un lado, te conoces tener para mirarlo Pero por otro lado, sabes cómo es tu jefe. Su navegador está cubierto por 25 barras de herramientas diferentes 4 Barras de herramientas molestas del navegador y Cómo deshacerse de ellas 4 Barras de herramientas del navegador molestas y Cómo deshacerse de ellas Las barras de herramientas del navegador simplemente no parecen desaparecer. Veamos algunas molestias comunes y detallemos cómo eliminarlas. y tu jefe tiene no idea de cómo llegaron allí. Casi semanalmente, el departamento de TI debe poner en cuarentena, desinfectar y enjuagar la computadora..

¿Realmente puedes confiar en ese archivo? Probablemente no. usted podría ábralo en su computadora y corra el riesgo de contraer una infección desagradable. O bien, puede ejecutarlo en una máquina virtual.

¿Qué es una máquina virtual??

Si quiere pensar en una computadora como una colección de componentes físicos de hardware, una máquina virtual ¿Qué es una máquina virtual? Todo lo que necesita saber ¿Qué es una máquina virtual? Todo lo que necesita saber Las máquinas virtuales le permiten ejecutar otros sistemas operativos en su computadora actual. Esto es lo que debes saber sobre ellos. Es una colección de componentes simulados. En lugar de tener un disco duro físico, RAM física y una CPU física, cada uno de estos se simula en hardware de computadora ya existente.

Dado que los componentes de una computadora son simulados, entonces es posible instalar un sistema operativo de computadora en ese hardware simulado, como Windows, Linux o FreeBSD Linux vs. BSD: ¿Cuál debe usar? Linux vs. BSD: ¿Cuál debería usar? Ambos se basan en Unix, pero ahí es donde terminan las similitudes. Aquí está todo lo que necesita saber sobre las diferencias entre Linux y BSD. .

Las personas usan máquinas virtuales para una amplia variedad de cosas, como ejecutar servidores (incluidos servidores web), jugar juegos antiguos. Cómo ejecutar juegos y software antiguos en Windows 8 Cómo ejecutar juegos y software antiguos en Windows 8 Una de las grandes fortalezas de Microsoft: - y debilidades - es su enfoque en la compatibilidad con versiones anteriores. La mayoría de las aplicaciones de Windows funcionarán bien en Windows 8. Esto es especialmente cierto si funcionaban en Windows 7, ... que luchan por ejecutarse correctamente en los sistemas operativos modernos y para el desarrollo web.

Pero crucialmente, es importante recordar que lo que sucede en esa máquina virtual no cae en cascada hacia la computadora host. Podría, por ejemplo, instalar intencionalmente el virus CryptoLocker. CryptoLocker es el malware más desagradable de la historia y esto es lo que puede hacer CryptoLocker es el malware más desagradable y lo que puede hacer. todos tus archivos Luego exige un pago monetario antes de que se le devuelva el acceso a su computadora. en una máquina virtual, y la máquina host no se vería afectada. Esto es especialmente útil cuando se le ha enviado un archivo sospechoso y necesita determinar si es seguro abrirlo..

Obteniendo una VM

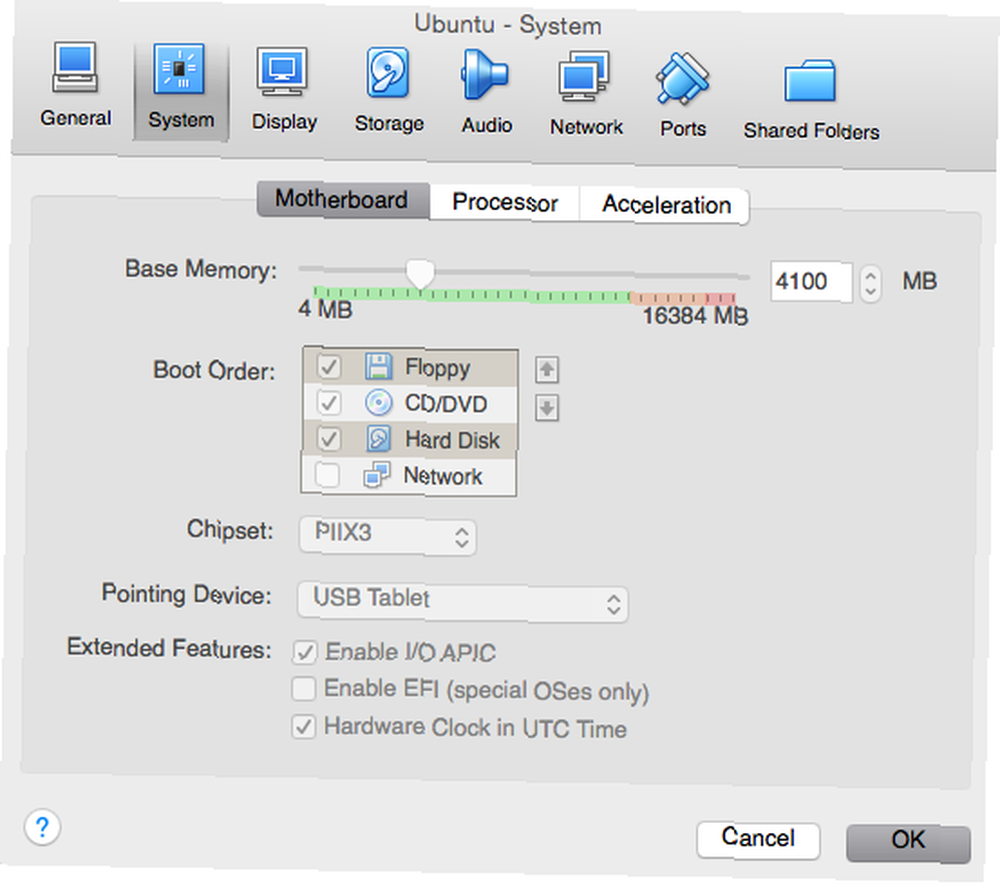

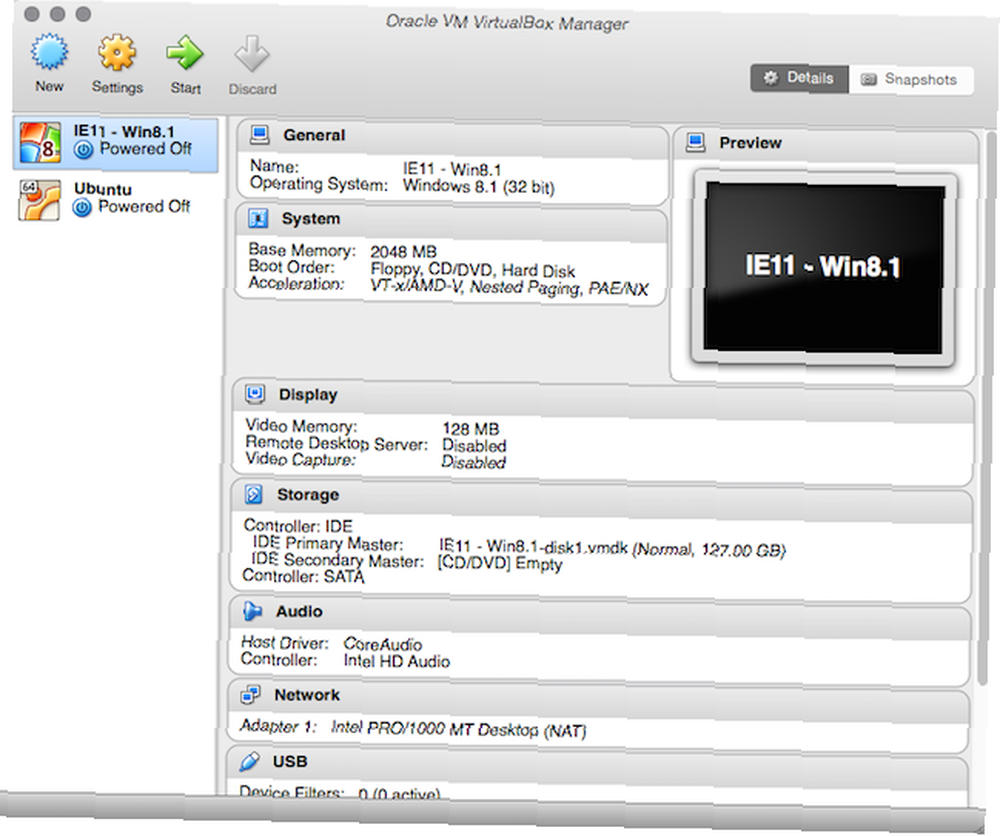

No hay escasez de plataformas VM disponibles. Algunos de estos son productos patentados de propiedad, como Parallels para Mac. Pero también hay una serie de paquetes gratuitos de código abierto que funcionan igual de bien. Uno de los más destacados es VirtualBox de Oracle. Cómo usar VirtualBox: Guía del usuario Cómo usar VirtualBox: Guía del usuario Con VirtualBox puede instalar y probar fácilmente múltiples sistemas operativos. Le mostraremos cómo configurar Windows 10 y Ubuntu Linux como una máquina virtual. , que está disponible para Windows, Linux y Mac.

Una vez que haya elegido su software VM, deberá elegir el sistema operativo que se ejecutará en su máquina. Obtener una copia de Linux es simplemente cuestión de descargar un ISO, pero ¿qué pasa con Windows??

Windows no suele ser gratuito, incluso para las personas que solo buscan construir un banco de pruebas de VM. Pero hay una solución alternativa, con modern.ie.

VM gratis?

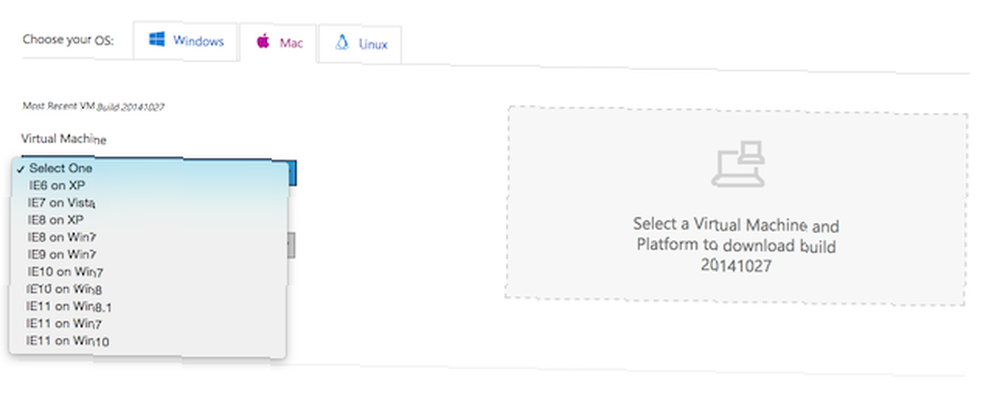

Modern.ie permite a cualquier persona descargar una versión de Microsoft XP de Windows XP por tiempo limitado, gratis, sin registro. Al regalar versiones gratuitas, aunque paralizadas, de Windows, Microsoft espera recuperar el interés de los desarrolladores web, muchos de los cuales se han lanzado a Mac y Linux.

Pero no es necesario ser un desarrollador web para descargar una máquina virtual de modern.ie. Esto le permite probar software sospechoso, pero sin el riesgo de dañar irreparablemente su instalación de Windows.

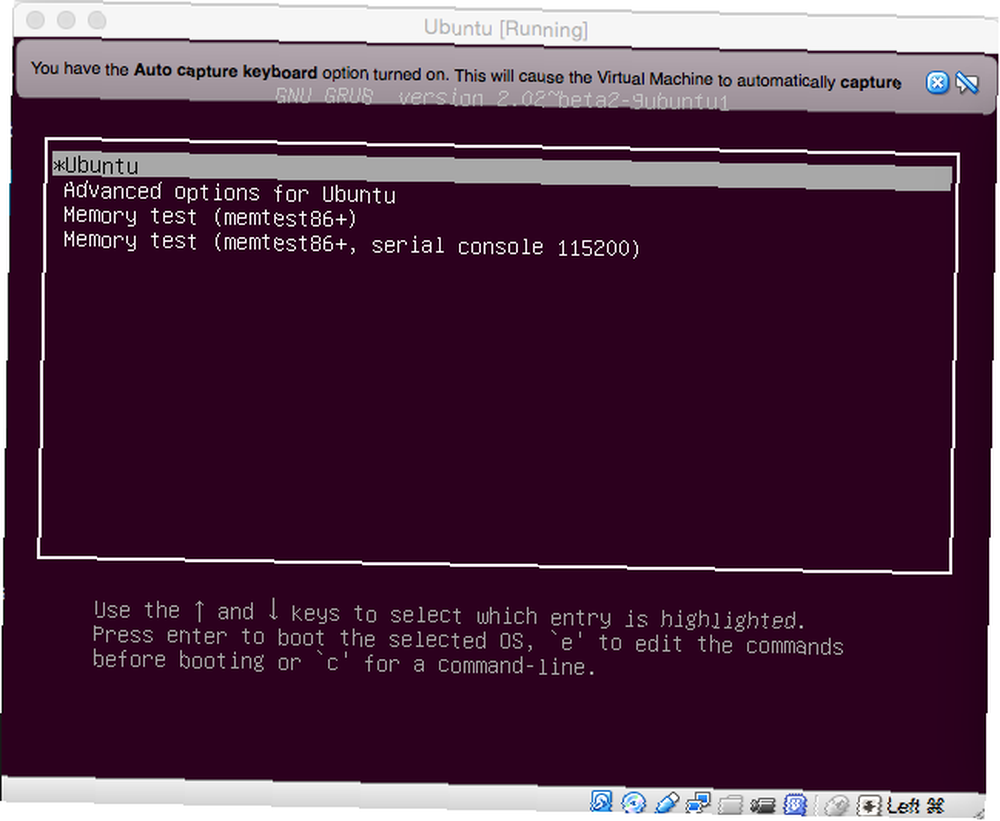

Simplemente seleccione la plataforma que desea probar y el software de virtualización que está utilizando, y descargará un archivo ZIP (considerable) que contiene una máquina virtual. Ábralo con la plataforma de virtualización elegida y estará listo..

Aprende algo nuevo

Una de las ventajas clave de tener una caja segura y sin consecuencias para jugar es que te permite correr riesgos que de otra manera no tomarías. Para muchos, esto presenta una oportunidad para aprender habilidades que se prestan favorablemente a una carrera en el campo en auge de la piratería ética ¿Se puede vivir de la piratería ética? ¿Se puede vivir del pirateo ético? Ser etiquetado como “hacker” generalmente viene con muchas connotaciones negativas. Si te llamas pirata informático, las personas a menudo te percibirán como alguien que causa travesuras solo por risas. Pero hay una diferencia… .

Podría, por ejemplo, probar una variedad de herramientas de seguridad de red Cómo probar la seguridad de su red doméstica con herramientas de piratería gratuitas Cómo probar la seguridad de su red doméstica con herramientas de piratería gratuitas Ningún sistema puede ser completamente "a prueba de piratería", pero las pruebas de seguridad del navegador y Las protecciones de red pueden hacer que su configuración sea más robusta. Utilice estas herramientas gratuitas para identificar "puntos débiles" en su red doméstica. , sin infringir ninguna ley de delitos informáticos La Ley de uso indebido de computadoras: la ley que penaliza la piratería informática en el Reino Unido La Ley de uso indebido de computadoras: la ley que criminaliza la piratería informática en el Reino Unido Esta controvertida legislación se actualizó recientemente para dar a la organización de inteligencia del Reino Unido GCHQ el derecho legal de piratear cualquier computadora. Incluso el tuyo. . O, para el caso, podría aprender sobre el análisis de malware, investigar y compartir sus hallazgos, y conseguir un trabajo en este campo en auge.

El blogger y analista de seguridad Javvad Malik cree que esta forma de aprender es mucho más efectiva que obtener certificaciones y calificaciones:

“La seguridad de TI es una forma de arte, ya que es una disciplina científica. Vemos que muchos grandes profesionales de la seguridad ingresan a la industria a través de rutas no convencionales. A menudo me preguntan personas que desean ingresar a la industria qué certificación necesitan o qué curso deben seguir y mi respuesta es que no hay una forma 'correcta' de entrar en seguridad. No es como la ley o la contabilidad: puede salir y practicar su oficio, compartir sus hallazgos y convertirse en un contribuyente a la comunidad de seguridad de la información. Eso probablemente abrirá muchas más puertas en cuanto a la carrera que un canal formal.”

Pero las máquinas virtuales son realmente seguras?

Las máquinas virtuales son seguras porque aíslan la computadora simulada de la física. Esto es algo que, en su mayor parte, es absolutamente cierto. Aunque ha habido algunas excepciones.

Excepciones como el error de Venom recientemente parcheado, que afectó a las plataformas de virtualización XEN, QEMU y KVM, y permitió a un atacante salir de un sistema operativo protegido y obtener el control de la plataforma subyacente..

El riesgo de este error, conocido como error de 'escalada de privilegios de hipervisor', no puede ser subestimado. Por ejemplo, si un atacante se registró para un VPS en un proveedor vulnerable y usó un exploit de Venom, les permitiría acceder a todas las otras máquinas virtuales en el sistema, lo que les permitiría robar claves de cifrado, contraseñas y billeteras bitcoin.

Symentec, una firma de seguridad muy respetada, también ha planteado preocupaciones sobre el estado de la seguridad de virtualización, señalando en su “Amenazas a entornos virtuales” documento técnico que los fabricantes de malware están tomando en cuenta la tecnología de virtualización, para evadir la detección y el análisis posterior.

“El malware más reciente utiliza con frecuencia técnicas de detección para determinar si la amenaza se ejecuta en un entorno virtualizado. Hemos descubierto que alrededor del 18 por ciento de todas las muestras de malware detectan VMware y dejan de ejecutarse en él.”

Aquellos que usan máquinas virtuales para cosas prácticas del mundo real también deben tener en cuenta que sus sistemas no son invulnerables a la gran cantidad de riesgos de seguridad que enfrentan las computadoras físicas.

“El argumento inverso muestra que cuatro de cada cinco muestras de malware se ejecutarán en máquinas virtuales, lo que significa que estos sistemas también necesitan protección regular contra el malware.”

Sin embargo, los riesgos de seguridad para las máquinas virtuales se mitigan fácilmente. Se alienta a los usuarios de sistemas operativos virtualizados a fortalecer su sistema operativo, instalar software avanzado de detección de malware y software de detección de intrusiones, y asegurarse de que su sistema esté bloqueado y reciba actualizaciones periódicas.

Poner en contexto

Vale la pena agregar que es excepcionalmente raro que una pieza de malware escape de una VM. Cuando se encuentra un exploit para una pieza de software de virtualización, se soluciona rápidamente. En resumen, es mucho más seguro probar software y archivos sospechosos en una máquina virtual que en cualquier otro lugar.

¿Tiene alguna estrategia para tratar con archivos sospechosos? ¿Ha encontrado un uso novedoso relacionado con la seguridad para máquinas virtuales? Quiero escuchar sobre ellos Déjame un comentario a continuación y chatearemos.