Brian Curtis

0

5179

168

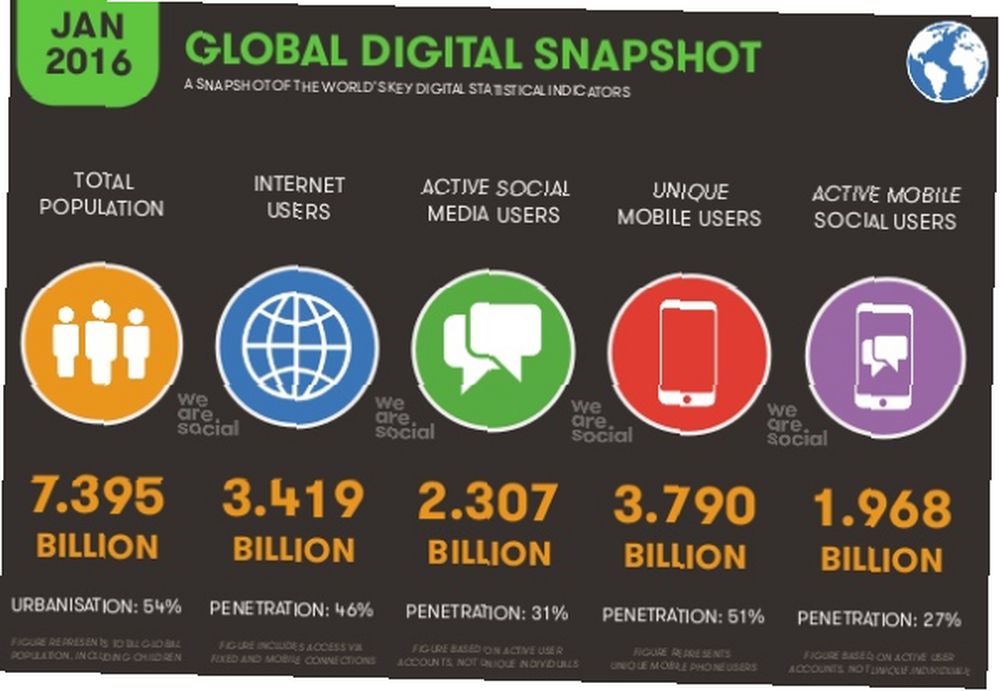

Cuando se trata de la difusión de información instantánea, las redes sociales lideran el camino. En enero de 2016, se estimaba que había 2.300 millones de usuarios de redes sociales. La población mundial es de alrededor de 7,4 mil millones, por lo que comprende el enorme poder en los números detrás de las redes sociales. paisaje de redes sociales que muestra dónde estamos hoy y dónde podríamos terminar durante 2016. .

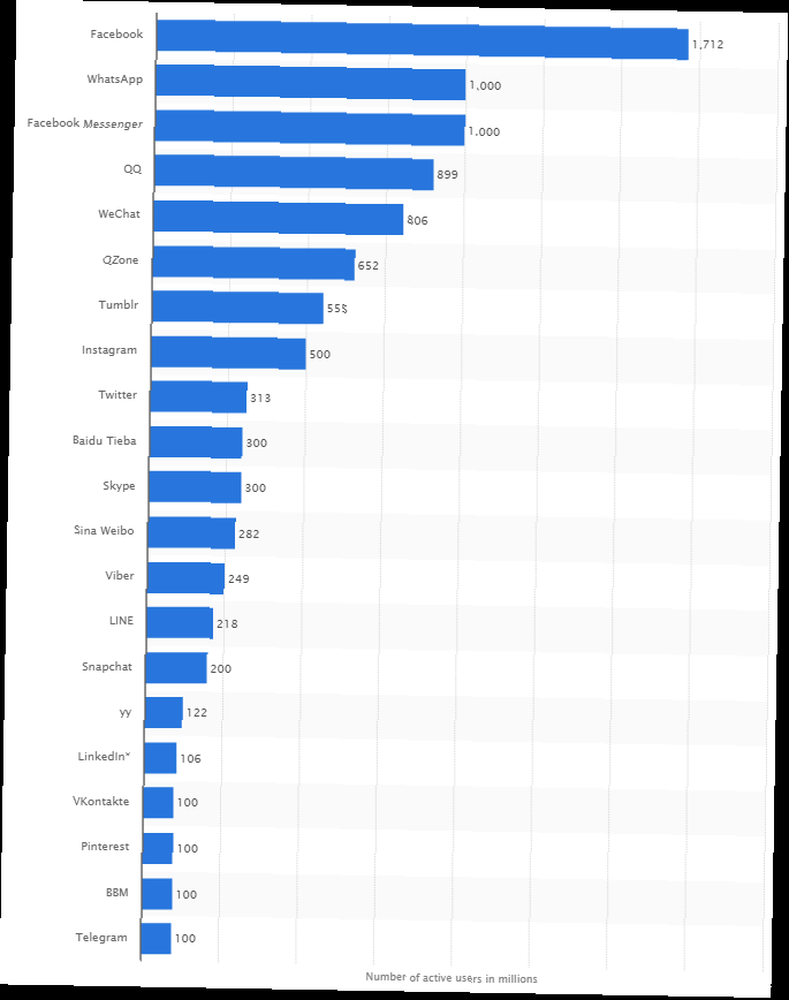

De esa cifra, Facebook representa más de 1.700 millones de usuarios. Los usuarios de las redes sociales no suelen estar limitados a una sola red. Aquí están las redes sociales de más rápido crecimiento a las que debe unirse Aquí están las redes sociales de más rápido crecimiento a las que debe unirse Mientras Facebook tiene la mayor parte del mercado social, los nuevos servicios como Kik, Snapchat y WhatsApp amenazan con romper el dominio de Facebook en Internet social. . Twitter, Instagram, Tumblr, Reddit y otros tienen sus propios seguidores enormes ¿Cómo se usan las redes sociales? Una teoría de los 20 años sobre los nichos de redes sociales ¿Cómo se usan las redes sociales? Una teoría de los 20 años de los nichos de las redes sociales Con el uso generalizado de las plataformas de redes sociales, puede ser difícil entender por qué se crean nuevas. ¿Podría ser esto porque cada red social en realidad solo llena uno o dos nichos específicos para los usuarios? . Además de esto, las aplicaciones de mensajería social como WhatsApp, Kik, Viber y Telegram han alentado a millones de usuarios a evitar la comunicación tradicional de dispositivos móviles en favor de sus plataformas integradas..

Crédito de imagen: @wearesocialsg

Crédito de imagen: @wearesocialsg

El resultado es una mezcla interconectada de usuarios individuales capaces de comunicarse sin problemas en todo el mundo. Sin embargo, las redes sociales no son solo memes de gatos y videos de bromas. Los usuarios de las redes sociales del siglo XXI pueden encontrar fácilmente material mucho más oscuro distribuido por grupos terroristas tecnológicamente expertos, por ejemplo.

Las redes sociales no son solo diversión y juegos.

Tiene un lado oscuro

ISIS continúa siendo noticia en todo el mundo. Afortunadamente, esto se debe a que el grupo terrorista insurgente está perdiendo franjas de territorio. Sin embargo, ISIS hizo un uso nefasto de las redes sociales La guerra contra ISIS en línea: ¿está en riesgo su seguridad? La guerra contra ISIS en línea: ¿está en riesgo su seguridad? Afirmación anónima de apuntar a sitios web de ISIS, alertando a muchos sobre el hecho de que los terroristas tienen presencia en línea. ¿Pero cómo se están luchando? ¿Y qué debe hacer si descubre ISIS en línea? durante su rápida expansión en todo el Medio Oriente, transmitiendo atrocidades completamente bárbaras BlockTogether: por qué ISIS BlockTogether utiliza ahora una herramienta creada para detener el hostigamiento.Por qué ISIS Block Together utiliza ahora una herramienta construida para detener el hostigamiento Las intenciones de ISIS Block Together son buenas, pero el potencial para que salga terriblemente mal son extremadamente altos. Twitter debería intervenir y ofrecer su propia alternativa. directamente a nuestros hogares, a través de nuestras redes sociales.

Las operaciones de redes sociales de ISIS están disminuyendo, los investigadores militares de EE. UU. Dicen https://t.co/xIUiFX0zaz pic.twitter.com/05UTrp8q0d

- Defense One (@DefenseOne) 24 de octubre de 2016

Otras organizaciones terroristas hacen uso de las redes mundiales de distribución de noticias para difundir el miedo. ISIS lo hizo personal, insidioso e ineludible aprovechando nuestras noticias personales, donde interactuamos con amigos y familiares..

Haber de imagen: Statista

Haber de imagen: Statista

Mas cerca de casa

ISIS son un ejemplo extremo. Pero son algo indicativos de cómo las redes sociales pueden ser fácilmente dobladas a la voluntad de un autor..

Las redes sociales se usan con frecuencia y cada vez más en crímenes más cercanos a casa. La dificultad para las agencias de aplicación de la ley es clasificar el rango masivo de crímenes De la Web a la cárcel: 6 tipos de delitos informáticos por los que puede ser arrestado De la Web a la cárcel: 6 tipos de delitos informáticos que puede ser arrestado por gobiernos de todo el mundo trató de domesticar Internet como una tormenta de nuevas tecnologías que amenaza todo, desde la estricta censura y control gubernamental sobre los medios de comunicación hasta los conglomerados de medios arraigados y los viejos conceptos de ... que involucran directamente a las redes sociales. Algunos “solamente” utilizar las redes sociales como una herramienta de planificación, mientras que otras se desarrollan completamente dentro de una sola red.

Además, juzgar la gravedad del delito perpetrado es igualmente desafiante. Los delitos pueden incluir abuso racista, incidentes de homofobia, incidentes de acicalamiento y acoso. Estos tienen lugar junto con el ruido de fondo general de “comportamiento generalmente abusivo,” click-jacking, doxxing, pharming y otros dispositivos diseñados para robar información personal.

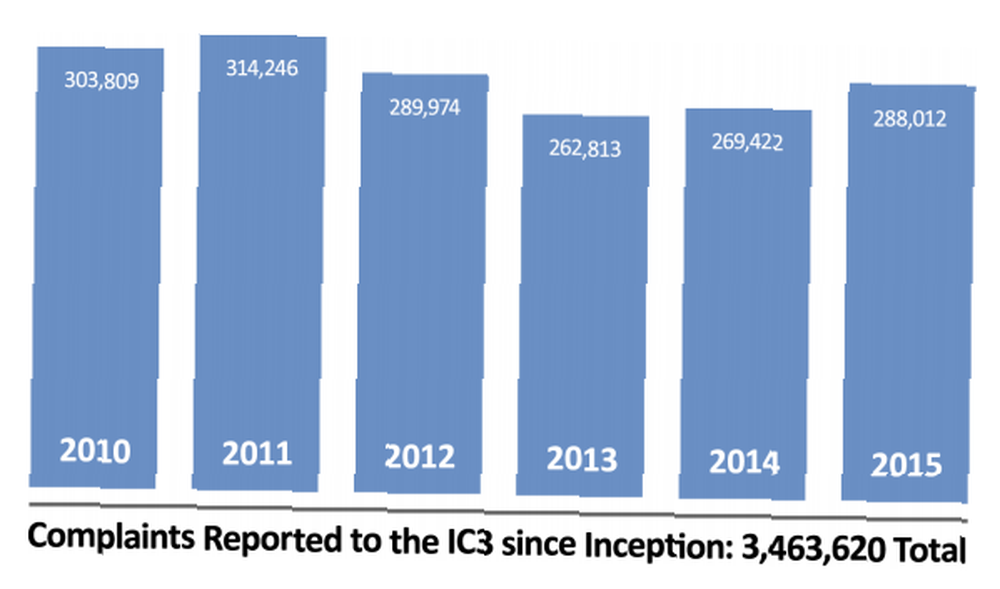

En 2014, el Centro de Quejas de Delitos por Internet (IC3) del FBI informó (PDF) que el 12% de todas las quejas registradas involucraron a las redes sociales. Ese 12% equivale a 32,330 quejas recibidas durante un período de 12 meses. Desafortunadamente, el informe IC3 2015 (PDF) no incluyó una figura precisa en las redes sociales. Sin embargo, como las quejas totales en 2015 aumentaron de 269,422 a 288,012, junto con un mayor escrutinio de las redes sociales, sugeriría un aumento adicional en los incidentes de las redes sociales..

Crédito de imagen: Informe IC3 2015 (PDF)

Crédito de imagen: Informe IC3 2015 (PDF)

Finalmente, millones de ciudadanos estadounidenses son víctimas del delito cibernético cada año. Independientemente de las redes sociales, IC3 estima solo “El 15% de las víctimas de fraude de la nación denuncian sus delitos a las fuerzas del orden.” Millones de crímenes en las redes sociales evidentemente no se denuncian.

Un cambio en el crimen?

Las cifras exactas para las redes sociales individuales son increíblemente difíciles de encontrar. Los números informados varían en función de una serie de identificadores, sobre todo si la aplicación de la ley hace un seguimiento de una queja en las redes sociales. En este punto, la queja puede registrarse directamente como actividad criminal. Además, una operación que involucre el monitoreo y registro de un posible sospechoso no se registrará en absoluto, pero sus actividades en las redes sociales pueden conducir a un arresto.

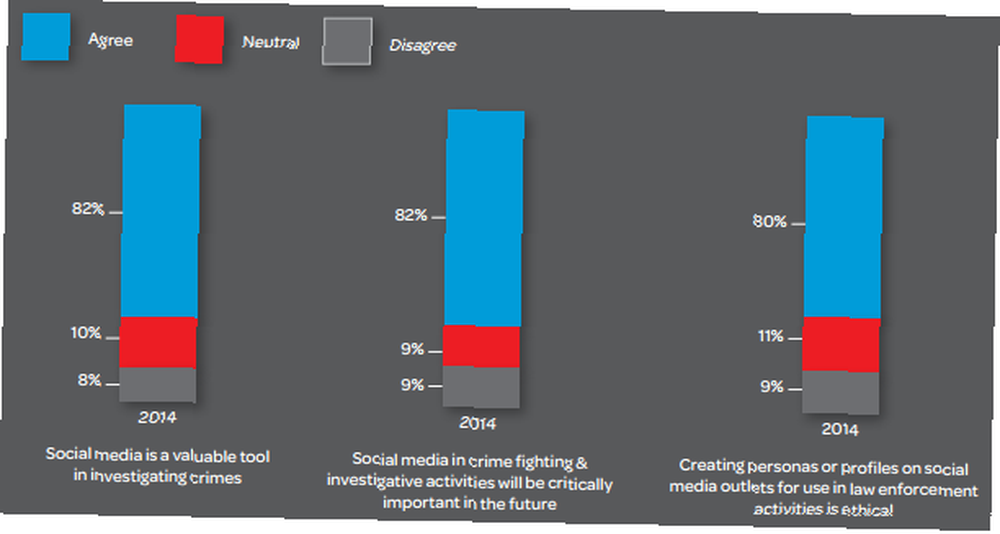

Crédito de imagen: Lexis Nexis

Crédito de imagen: Lexis Nexis

En este caso, en lugar de tratar de detallar un número exacto, es más útil comprender cómo Las redes sociales están cambiando el crimen. Por ejemplo, una simple búsqueda en línea de “arrestado por amenaza en línea” devuelve más de 11 millones de resultados. La mayoría de estas amenazas provienen de las redes sociales. Si bien varían enormemente en severidad, la aplicación de la ley y las redes sociales tienen el deber de evaluar cada amenaza publicada.

En consecuencia, un grupo de adolescentes que publican una amenaza de payasos asesinos hacia una escuela se toma extremadamente en serio De la Web a la cárcel: 6 tipos de delitos informáticos por los que puede ser arrestado De la Web a la cárcel: 6 tipos de delitos informáticos por los que puede ser arrestado Los gobiernos de todo el mundo han intentado domar Internet, ya que una tormenta de nuevas tecnologías amenaza todo, desde la estricta censura y control gubernamental sobre los medios de comunicación hasta los conglomerados de medios arraigados y los viejos conceptos de ..., engaño o no.

Payaso espeluznante que mata a 18 personas en una casa embrujada es un engaño https://t.co/ijEHrG9JV7

- Business 2 Community (@ B2Community) 27 de octubre de 2016

Disociación

Esta es otra faceta desafortunada de la cultura de Internet, sin duda ejemplificada en las redes sociales. Hay una desconexión entre las acciones y las consecuencias, y una disociación con las víctimas potenciales. 5 formas que pueden arruinar la vida en línea. 5 formas en las que puede ser victima. En línea. Internet no es tan anónimo como podría pensar que es. Si alguien quiere saber quién eres y dónde vives, la más mínima información puede llevarte a ti ... En consecuencia, los perpetradores jóvenes y viejos cometen delitos sin dudarlo, mientras que fuera de Internet, IRL (en la vida real), tenemos que asumir que el poder de la consecuencia tiene un peso mayor..

¡Cuántos delincuentes han usado las redes sociales para planear crímenes violentos, el primer paso visualizado, hecho eso! qué miedo https://t.co/2vdYp5awDm

- Mensajes de Belinda de tu ángel (@BOTRAINER) 18 de octubre de 2016

El London School of Economics U.S.Center llama a estos “Delitos de rendimiento,” donde las personas que desean y a sabiendas crean “cuentas de su violación de la ley a través de textos, imágenes y videos, que luego se distribuyen digitalmente al público a gran escala.” Ray Surette, profesor del Departamento de Justicia Criminal de la Universidad de Florida Central, señala en un artículo para el Centro de EE. UU. LSE que:

El crecimiento del crimen de rendimiento también está vinculado a la cultura de las celebridades que surgió en el siglo XX cuando las celebridades se convirtieron en un foco de interés público y se convirtieron en celebridades en un objetivo profesional..

Al alimentarse de esta cultura de las celebridades, las redes sociales han resultado en que los delincuentes publiquen confesiones previas al crimen, videos de ellos mismos cometiendo delitos y filmaciones posteriores al crimen con evidencia y alarde de sus actos criminales. En el proceso, estos delincuentes entusiastas a menudo generan evidencia utilizada para su condena..

Delito de rendimiento

Los delitos se cometen a través de las redes sociales, pero las redes sociales también se consideran una red de distribución principal. Anteriormente discutimos el uso de ISIS de las redes sociales para difundir su mensaje insidioso. Surette también explica un aspecto de esto:

La publicación regular en línea de videos sobre terrorismo y los numerosos sitios de Internet de grupos terroristas ejemplifican aún más cómo se utilizan las redes sociales para producir terrorismo en línea específicamente diseñado para múltiples audiencias..

El intercambio excesivo que se encuentra en el núcleo de las actuaciones autoinculpatorias es una extensión de la importancia que las redes sociales han llegado a jugar culturalmente. Es mejor dar a conocer su actuación y ser conocido que ser desconocido en una cultura de celebridades, incluso si se requiere la criminalidad..

Crimen sin conexión

Las redes sociales no siempre son la escena del crimen. Los ladrones modernos explotan fácilmente nuestra aparente dedicación a transmitir cada detalle sobre nuestra rutina diaria. Una encuesta de 2011 realizada por la firma de seguridad del hogar del Reino Unido Friedland afirma:

Un abrumador 78% de los ex ladrones entrevistados dijeron que creían firmemente que las plataformas de redes sociales como Facebook, Twitter y Four Square están siendo utilizadas por los ladrones actuales cuando atacan propiedades, con casi tres cuartos (74%) afirmando que, en su opinión experta, Google Street View estaba jugando un papel en los robos de casas de hoy.

Además, el 54% de los entrevistados identificaron el estado de las redes sociales y las actualizaciones de ubicación como uno de los errores más comunes que puede cometer un propietario. Eche un vistazo al gráfico de robo de redes sociales de la compañía de seguros del Reino Unido Admiral para obtener más información.

Quizás las redes sociales no siempre son la escena del crimen, pero sin duda es un accesorio de planificación extremadamente útil.

Vacaciones, sería tan agradable

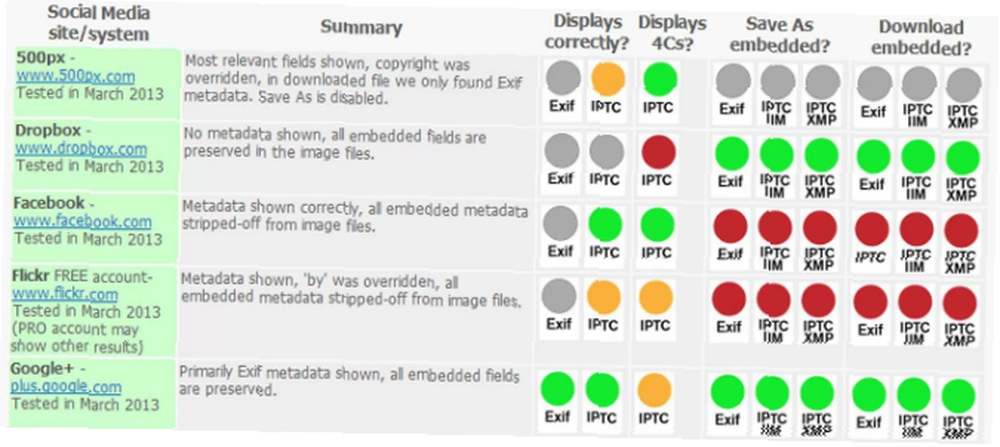

El robo promedio toma entre 8-12 minutos. Los ladrones expertos en tecnología pueden usar sus fotos para medir rápidamente su ubicación real. Casi todas las fotos digitales contienen datos EXIF Qué son los datos de las fotos EXIF, cómo encontrarlos y cómo entenderlos Qué son los datos de las fotos EXIF, cómo encontrarlos y cómo entenderlos Casi todas las cámaras digitales disponibles hoy registran datos EXIF dentro de cada imagen que tomas Los datos son útiles para mejorar su fotografía y también pueden ser bastante interesantes, especialmente si es un geek. . Los datos EXIF comúnmente detallan la configuración de la cámara utilizada para capturar la imagen. Además de esto, los dispositivos modernos con GPS pueden geoetiquetar la imagen con sus coordenadas exactas ¿Qué son los datos EXIF? 3 formas de eliminar metadatos de las fotos ¿Qué son los datos EXIF? 3 formas de eliminar metadatos de las fotos La mayoría de las cámaras incorporan información oculta ("metadatos") en las fotografías tomadas. Por el bien de la privacidad, aquí se explica cómo eliminar esos metadatos. .

Algunos sitios de redes sociales, como Facebook, eliminan fácilmente sus datos EXIF cuando carga una imagen. Sin embargo, otros no.

Crédito de imagen: Tech Fleece

Crédito de imagen: Tech Fleece

Otros consejos rápidos incluyen no registrarse en restaurantes, cafeterías, centros de ocio y otros servicios locales. Además de esto, considere mantener los registros de viaje y las actualizaciones de ubicación al mínimo.

Claro, quieres que tus amigos sepan que te estás divirtiendo. ¿Pero no preferirías volver a casa con las mismas posesiones??

Todo está mal

Sip. Eso lo resume todo.

De acuerdo, tal vez no todo sea del todo malo. He leído varias historias conmovedoras que detallan las posesiones robadas devueltas a sus legítimos dueños después de ser vistos en las redes sociales..

Una búsqueda rápida en Pinterest muestra alrededor de 85 juntas de los departamentos de policía de todo el país, incluida la policía de Kansas City, Missouri, que han utilizado Pinterest para ayudar a resolver casos de robo y robo, localizar personas desaparecidas y educar a los padres sobre las drogas callejeras que pueden ser sus hijos. utilizando.

El Centro Nacional para Niños Desaparecidos y Explotados utiliza las redes sociales para distribuir rápidamente las Alertas Amber. Un proyecto de $ 800,000 financiado por el Departamento de Justicia está en marcha en la Universidad de Cardiff. El proyecto desarrollará un algoritmo para escanear las redes sociales y detectar automáticamente brotes de odio cibernético, lo que lleva a crímenes de odio. Además, Geofeedia, con sede en Chicago, cerró su escáner de redes sociales después de recibir críticas muy amplias de activistas de derechos civiles..

Pero no todo es pesimismo

A pesar del pesimismo que he compartido contigo, no quiero que te preocupes. El equipo de MakeUseOf ya ha detallado exactamente cómo mantenerse mucho más seguro al usar las redes sociales. Nuestro vistazo a 9 cosas que nunca deberías compartir en las redes sociales 9 cosas que nunca deberías compartir en las redes sociales 9 cosas que nunca deberías compartir en las redes sociales Ten cuidado con lo que compartes en las redes sociales porque nunca sabes cuándo algo podría volver y arruinar tu vida. Incluso las publicaciones más inocentes podrían usarse en tu contra. debería ser tu primera parada, seguida de ¿Compartes demasiada información? Privacidad en línea: ¿comparte demasiada información? Privacidad en línea: ¿comparte demasiada información? Compartir siempre ha sido una parte destacada de lo que es Internet y cómo funciona. Y con las redes sociales explotando en popularidad en los últimos años, compartir es probablemente el único aspecto que nosotros ... Después, considere si debe protegerse con la herramienta de control de privacidad de Facebook Protéjase con la herramienta de control de privacidad de Facebook Protéjase con la privacidad de Facebook Herramienta de verificación Facebook tiene un problema de privacidad. No es un secreto Escuchas historias sobre eso cada dos días. Entonces, para ayudar a los usuarios a comprender mejor su configuración, Facebook ha lanzado una nueva herramienta llamada Privacy Check-up. . Además, verifique:

- ¿Han renunciado los estadounidenses a la privacidad? ¿Por qué los estadounidenses han renunciado a la privacidad? ¿Por qué los estadounidenses han renunciado a la privacidad? Un estudio reciente de la Escuela de Comunicación Annenberg de la Universidad de Pensilvania concluyó que los estadounidenses están resignados a renunciar a los datos. ¿Por qué es esto y afecta más que solo a los estadounidenses??

- ¿Su navegador está filtrando sus secretos en línea? ¿Su navegador está filtrando sus secretos en línea? ¿Su navegador está filtrando sus secretos en línea? ¿Su navegador está filtrando sus secretos en línea? ¿Podría ser dejar que tu tren vea la obsesión fuera de la bolsa, sin siquiera un atisbo de remordimiento? Y si es así, ¿cómo podría saberlo??

- Comience bien el año con una auditoría de seguridad personal Comience bien el año con una auditoría de seguridad personal Comience bien el año con una auditoría de seguridad personal Es hora de hacer planes para el nuevo año, como garantizar que su seguridad personal esté a la altura . Aquí hay 10 pasos que debe seguir para actualizar todo usando su PC, teléfono o tableta.

Lee estos artículos. Comprenda cuánta información está disponible a través de sus cuentas de redes sociales. Considere cómo podría usarse eso en su contra. No solo en el caso de una actividad delictiva, sino quizás en una entrevista de trabajo, un reclamo de seguro o simplemente más adelante en la vida.

¿Has visto un crimen en las redes sociales? ¿Lo reportaste? ¿O fue simplemente parte integrante del uso de las redes sociales? Finalmente, ¿podrían las redes sociales hacer más para prevenir el crimen? Déjanos saber tus pensamientos abajo!

Créditos de imagen: Stepan Kapl / Shutterstock