William Charles

0

3021

343

Todo el mundo odia el spam Lo que todo el mundo debe saber sobre cómo lidiar con el correo electrónico no deseado Lo que todo el mundo debe saber sobre cómo lidiar con el correo electrónico no deseado Puede ser casi imposible detener el spam por completo, pero ciertamente es posible reducir su flujo a un goteo. Describimos algunas de las diferentes medidas que puede tomar. . En el mejor de los casos, es irritante y desperdicia unos segundos de tu tiempo; casos más severos pueden acercarse al phishing ¿Qué es exactamente el phishing y qué técnicas utilizan los estafadores? ¿Qué es exactamente el phishing y qué técnicas utilizan los estafadores? Nunca he sido fanático de la pesca, yo mismo. Esto se debe principalmente a una expedición temprana en la que mi primo logró atrapar dos peces mientras yo pescaba zip. Similar a la pesca en la vida real, las estafas de phishing no son ... y representan un peligro para cualquiera que interactúe con los mensajes ilegítimos. Probablemente todos hemos recibido un correo electrónico anunciando solteros calientes en nuestra área o cómo hacer un montón de dinero en efectivo durante la noche, pero cuando su cuenta es la que envía el spam, es una situación diferente.

Es importante estar al tanto de las señales de que alguien ha estado manipulando su cuenta de correo electrónico, y qué acciones tomar si encuentra un problema. Asegurémonos de que sabes cómo hacer ambas cosas y luego terminamos con cómo evitar que esta basura ocurra en primer lugar.

Evidencia de que su cuenta está comprometida

Desafortunadamente, cuando su cuenta de correo electrónico ha sido atacada, los signos no siempre se manifestarán de la misma manera. Sin embargo, esto no significa que no tenga idea de lo que está sucediendo. Si observa alguno de estos síntomas, debe tomar medidas..

Algo pasa con tu carpeta enviada

La mayoría de nosotros no revisamos la carpeta Enviados de correo electrónico tanto como nos obsesionamos con Inbox Zero. 5 Pasos de acción para curar su Inbox Zero Email Frenzy. . Para resolver realmente sus problemas de correo electrónico, necesita ir más allá de Inbox Zero y abordar los problemas subyacentes. , pero también es una buena idea estar atento a lo que está dejando su correo electrónico. Escanee los titulares y, si algo parece sombrío, eche un vistazo más de cerca. Por supuesto, solo porque su correo enviado sea claro no significa falta de juego sucio. Un spammer podría haberlos eliminado fácilmente para cubrir sus huellas.

Tonterías encontradas en actividad reciente

La mayoría de los proveedores de correo electrónico tienen una página que le permite ver dónde se ha tocado su cuenta últimamente. Eche un vistazo a esta página una vez al mes más o menos y si ve el acceso desde dispositivos que no le pertenecen o desde países en los que ni siquiera está cerca, es una buena señal de que alguien más ha recibido su correo electrónico.

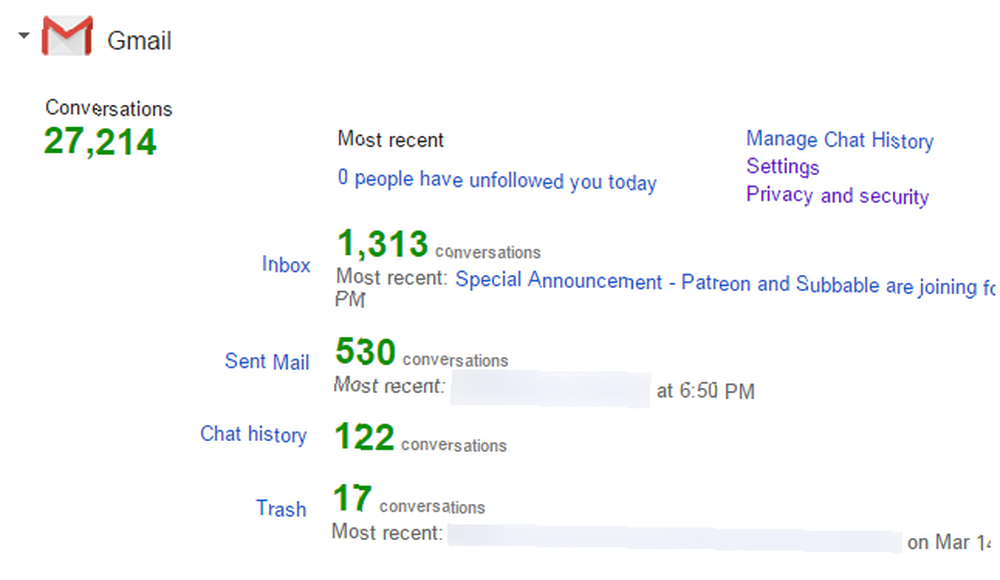

Para los usuarios de Gmail, el Panel de control de Google incluye toda su información para varios servicios de Google 3 Servicios de Google más impresionantes que probablemente nunca conoció Existieron 3 Servicios de Google más impresionantes que probablemente nunca conocieron Aunque es de donde vino su fama y fortuna, Google tiene avanzó mucho más allá de ser simplemente el motor de búsqueda más popular del mundo. Usted y yo sabemos que Google es el anfitrión de muchos sorprendentes ... En la parte superior, debajo Cuenta, puede ver desde qué dispositivos y ubicaciones se accedió a su cuenta en el último mes. Desplácese hacia abajo para Gmail y puede ver cuántos mensajes se han enviado, así como el más reciente. Si este número está por las nubes, es probable que sea un spam de bot.

Los usuarios de Yahoo pueden hacer lo mismo con el historial de inicio de sesión de Yahoo; Los usuarios de Hotmail deben dirigirse a la Actividad reciente de la cuenta de Microsoft. Otros sitios de correo electrónico deberían proporcionar una opción similar.

No estás recibiendo correo electrónico

No es tan común, pero si su cuenta está bajo un control hostil, es posible que no reciba los correos electrónicos que está esperando (¡sin incluir otro de esos boletines sin fin! 4 Sugerencias para desglosar los boletines si no quiere tirarlos a la basura 4 Sugerencias para desglosar boletines informativos si no desea enviarlos a la basura ¿Cuántas suscripciones de correo electrónico tiene? Si es como yo, no tiene absolutamente ninguna idea, pero sabe que es mucho. Es hora de actuar. ) Si sospecha esto, una buena prueba es que un amigo le envíe un correo electrónico para asegurarse de que se cumple. En buena medida, responda a ellos para asegurarse de que su correo electrónico no se esté modificando o que se le agregue una firma no deseada..

Amigos se quejan

Este es un punto obvio, pero realmente depende de quién esté en su libreta de contactos, ya que probablemente serán los que están al final del correo no deseado ... Con suerte, si envía regularmente fotos divertidas Mire esa fotografía: 7 sitios web llenos de Fotos graciosas Mira esa fotografía: 7 sitios web llenos de fotos graciosas Aquí en MakeUseOf hay muchos de nosotros que estamos muy interesados en la fotografía. Me considero una de esas personas, aunque lo hago por pura diversión. Ni siquiera soy eso ... e historias o tener conversaciones profundas con tus amigos por correo electrónico, sabrán que no fue tu mano la que envió eso “oye haz clic aquí para bajar de peso” basura - pueden avisarte para que el problema no continúe durante semanas.

Tener menos usuarios expertos en tecnología en su libreta de direcciones puede ser un problema, ya que son más susceptibles a enamorarse de ladrones que piden dinero. Cómo casi me engañaron a través de una estafa de transferencia de Western Union Aquí hay una pequeña historia sobre la última "estafa nigeriana", que es demasiado obvia en retrospectiva y, sin embargo, tan creíble cuando estás enganchado. haciéndose pasar por usted. Podría valer la pena tener una conversación con ellos si aún no lo ha hecho..

Cerrar el problema

Primero, revisemos las causas comunes de un correo electrónico comprometido que propaga spam. Una contraseña débil es un culpable común; si está utilizando una contraseña fácil de adivinar Disección de las 25 peores contraseñas del mundo [Web extraña y maravillosa] Disección de las 25 peores contraseñas del mundo [Web extraña y maravillosa] Hay muchas formas simples de crear fáciles de recordar , pero difícil de romper las contraseñas. Pero no todos lo entienden. Como lo demuestra esta lista de las contraseñas más débiles, es una tribu grande. , debe reemplazarlo de inmediato con uno sólido como una roca que pueda recordar 6 consejos para crear una contraseña irrompible que pueda recordar 6 consejos para crear una contraseña irrompible que pueda recordar Si sus contraseñas no son únicas e irrompibles, puede Bien, abra la puerta principal e invite a los ladrones a almorzar. . Si usa computadoras públicas con frecuencia, sepa cómo mantenerse seguro en las máquinas públicas 5 maneras de asegurarse de que las computadoras públicas que usa sean seguras 5 maneras de asegurarse de que las computadoras públicas que usa sean seguras El WiFi público es peligroso sin importar en qué computadora esté, pero las máquinas extranjeras exigen aún más precaución. Si está utilizando una computadora pública, siga estas pautas para garantizar su privacidad y seguridad. para que no compartas accidentalmente tus datos de inicio de sesión. Cuando eres el que recibe el spam, nunca hagas clic en un hipervínculo extraño y Nunca ingrese su contraseña de correo electrónico sin estar seguro de que es el sitio real.

Ahora, echemos un vistazo a cómo puede evitar que su correo electrónico se use como una fábrica de producción de spam.

Cambia tu contraseña

Lo primero que debe hacer cada vez que sospeche una violación de su cuenta es cambiar su contraseña. Un intruso podría estar sentado inactivo, por lo que el tiempo es esencial una vez que descubres lo que pasa. Leer nuestra guía de administración de contraseñas Guía de administración de contraseñas Guía de administración de contraseñas No se sienta abrumado por las contraseñas, o simplemente use la misma en cada sitio para que las recuerde: diseñe su propia estrategia de administración de contraseñas. puede ayudar a resolver cualquier pregunta que pueda tener. Cambiar su contraseña garantiza que se bloqueen en el futuro, pero aún necesita hacer un poco más.

Escanear en busca de malware

En este momento, no es seguro si el spam se originó en su computadora o en otra persona, por lo que es aconsejable ejecutar un análisis para asegurarse de que no tiene una infección en su sistema. Consulte nuestros recursos para eliminar malware La Guía completa de eliminación de malware La Guía completa de eliminación de malware El malware está en todas partes en estos días, y la erradicación de malware de su sistema es un proceso largo que requiere orientación. Si cree que su computadora está infectada, esta es la guía que necesita. - el uso de Malwarebytes Premium o SUPERAntiSpyware (que hemos cubierto en profundidad SUPERAntiSpyware es una herramienta vital en la lucha contra el malware SUPERAntiSpyware es una herramienta vital en la lucha contra el malware) debe hacer el trabajo. Si descubre algo particularmente desagradable, siga los pasos a seguir cuando encuentre malware 10 pasos a seguir cuando descubra malware en su computadora 10 pasos a seguir cuando descubra malware en su computadora Nos gustaría pensar que Internet es un sitio seguro lugar para pasar nuestro tiempo (tos), pero todos sabemos que hay riesgos en cada esquina. Correo electrónico, redes sociales, sitios web maliciosos que han funcionado ... antes de continuar con su problema de correo electrónico.

También es aconsejable verificar si hay infecciones del navegador en este punto: hemos visto cómo limpiar Chrome 3 pasos esenciales para deshacerse de los secuestradores de Chrome en minutos 3 pasos esenciales para deshacerse de los secuestradores de Chrome en minutos ¿Alguna vez ha abierto su navegador? de elección y recibido con una página de inicio de aspecto extraño o una barra de herramientas antiestética pegada en la parte superior de la página? Restaura tu navegador a la mejor forma. , y no importa qué navegador esté utilizando, puede derrotar a los anuncios emergentes ¡Pongamos fin a los anuncios emergentes del navegador de una vez por todas! ¡Pongamos fin a los anuncios emergentes del navegador de una vez por todas! Las ventanas emergentes pueden pillarte desprevenido y, si no tienes cuidado, pueden crear problemas. Aprenda cómo evitarlos y cómo manejarlos si aparecen. y limpia tus extensiones en el proceso. Cambie su contraseña nuevamente si encuentra evidencia de keyloggers 5 maneras de protegerse contra los keyloggers 5 formas de protegerse contra los keyloggers Los keyloggers son una de las amenazas más temidas para la seguridad informática. Preste atención a estos consejos para que no sea víctima de hackers. en su sistema; no querrás entregar tu nueva contraseña al malware!

Verifique la dirección IP del spam

Ahora es el momento de descubrir cómo surgió el correo electrónico no deseado. Hay dos opciones probables: o alguien ingresó a su cuenta al robar su contraseña, suplantación de identidad (phishing) o algún otro medio, o el correo electrónico nunca tocó su cuenta y simplemente fue falsificado para que pareciera que proviene de usted. En el segundo caso, puede rastrear correos electrónicos a su origen. Cómo rastrear correos electrónicos a su dirección IP de origen. Cómo rastrear correos electrónicos a su dirección IP de origen. Aquí le mostramos cómo rastrear ese correo electrónico de donde vino --- y por qué querrías hacerlo. y ver a través del engaño. Ilustraremos cómo hacer esto en Gmail, pero el proceso será similar para otros clientes de correo..

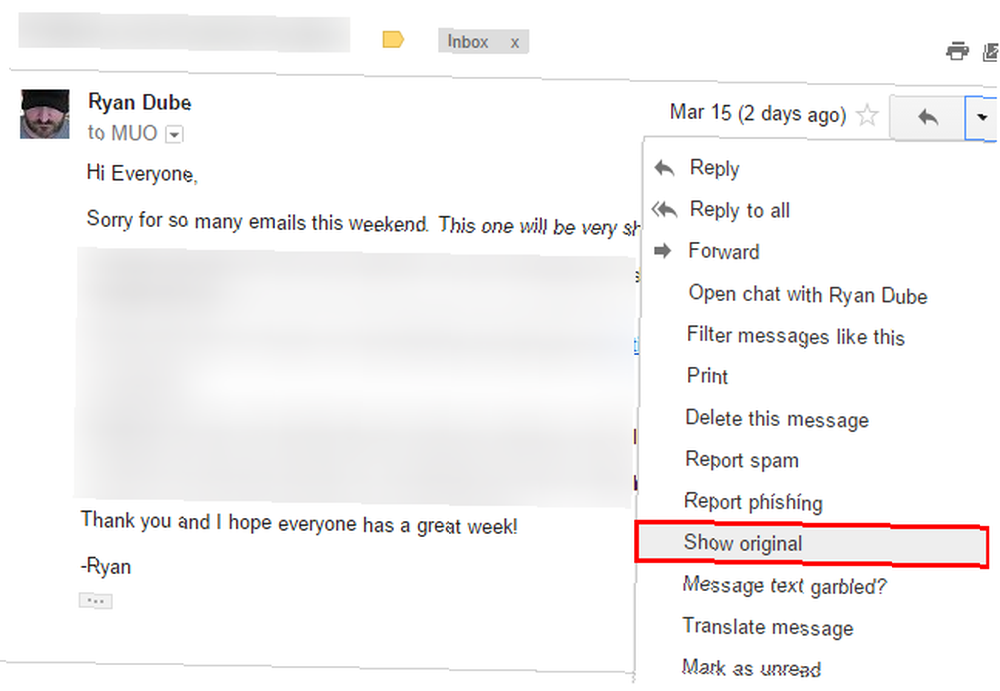

En cualquier correo electrónico (haga que alguien que recibió el correo no deseado lo reenvíe si no tiene una copia), simplemente haga clic en la pequeña flecha a la derecha del Respuesta botón para mostrar todas las opciones y elegir Ver original. Aquí puede ver todos los detalles técnicos del correo electrónico (es lamentable, pero la vista a la que estamos acostumbrados se puede falsificar fácilmente).

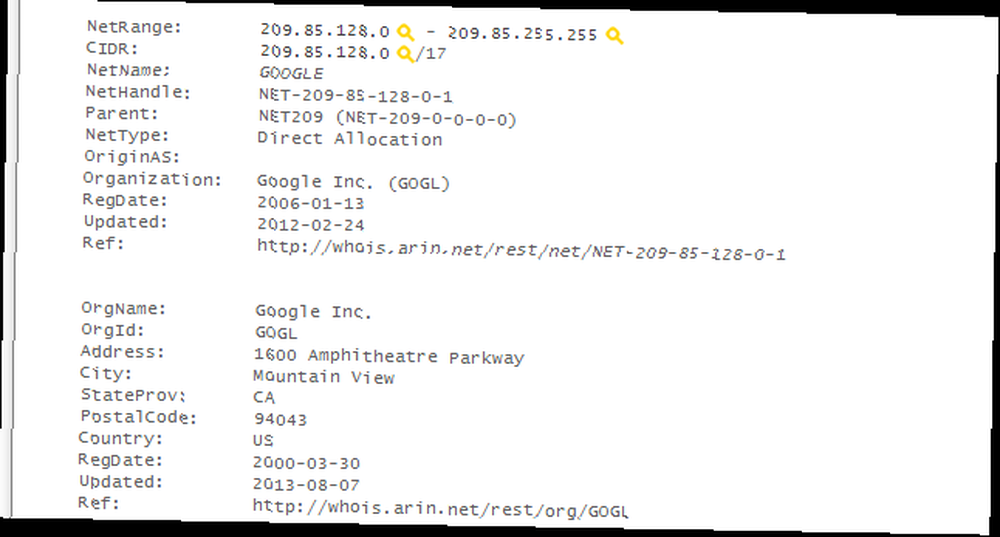

Buscar Recibido de cerca de la parte superior de todo este texto; esa es la dirección IP desde la que se originó el mensaje. Puede rastrear su viaje por la lista hasta que llegue a su dirección. Coloque la IP en un sitio de información como IP-Lookup para ver de dónde es y quién es el propietario de la dirección. Si la dirección parece totalmente aleatoria, es probable que se haya utilizado como falsificación con el propósito explícito de enviar spam.

En este caso, vemos que el correo electrónico de Ryan se originó en el servidor de correo de Google, que se desprotege porque estaba usando Gmail. Si se tratara de correo no deseado, ya hemos analizado los pasos para averiguar qué sucedió: una dirección IP extraña en el historial de su cuenta significa que alguien realmente inició sesión en su cuenta desde su dirección IP. Encontrar que su correo electrónico se reenvía a una dirección extraña o recordar que hizo clic en un enlace sombreado probablemente significa que su correo electrónico está siendo falsificado.

Verifique que todo lo demás esté en orden

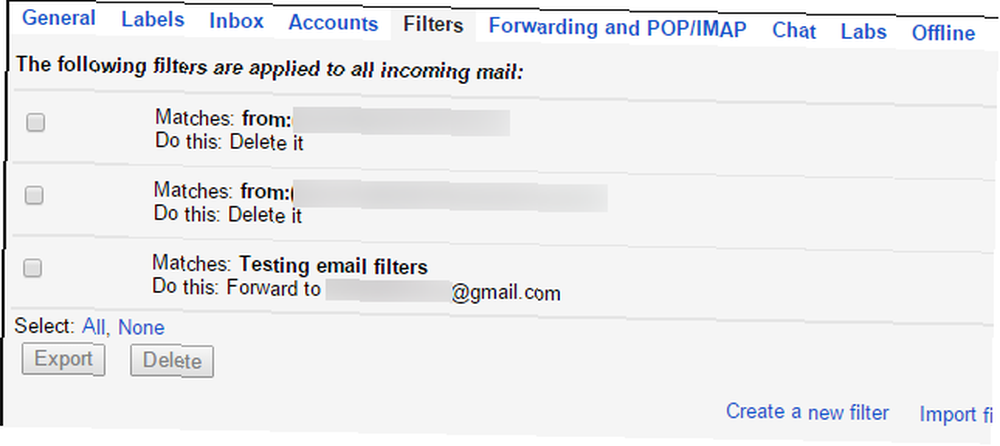

Ahora que ha identificado y cerrado el problema, asegúrese de que no queden rastros. Deberá verificar áreas como su firma. Usted también puede beneficiarse del poder de las firmas de correo electrónico. Usted también puede beneficiarse del poder de las firmas de correo electrónico. Una firma le dice algo sobre una personalidad. Así como dos personas apenas escriben igual, también firman de manera diferente. Así surgió la "ciencia" de la grafología. Pero la era digital y el correo electrónico ... y las reglas de reenvío Cómo configurar filtros de correo electrónico en Gmail, Yahoo Mail y Outlook Cómo configurar filtros de correo electrónico en Gmail, Yahoo Mail y Outlook El filtro de correo electrónico es su mejor herramienta para mantener su bandeja de entrada ordenada y organizado Aquí le mostramos cómo configurar y usar filtros de correo electrónico en Gmail, Yahoo Mail y Outlook. para asegurarse de que nadie configure un filtro para enviar todo su correo electrónico a su propia dirección, por ejemplo. Para verificar dos veces, envíe un correo electrónico a uno de sus contactos y pídales que se lo devuelvan, o envíelo a otra dirección para asegurarse de que todo esté limpio.

Además, aproveche esta oportunidad para asegurarse de que la información de su cuenta esté actualizada. ¿Tiene un número de teléfono antiguo o una dirección de correo electrónico muerta registrada como contacto de emergencia? Asegúrese de tener formas de ingresar a su cuenta si fuera atacado nuevamente. Revise las aplicaciones que pueden acceder a su cuenta (en cualquier lugar donde haya iniciado sesión con su cuenta de Google Inicio de sesión de Google+: ¿es malo o bueno para usted? Inicio de sesión de Google+: ¿es malo o bueno para usted? Los usuarios están comenzando aceptar el hecho de que Google no puede revertir el inicio de sesión de Google+, independientemente de cuánto lo odie la gente. Pero, ¿es realmente tan malo como crees ?, por ejemplo) y estar seguro de que ninguno de ellos está abusando de los privilegios.

Notificar a sus contactos

Finalmente, querrá enviar un correo electrónico de cortesía a sus contactos para informarles que su cuenta se vio comprometida y que tiene todo bajo control nuevamente. Tal vez incluso podría pedirles que se lo hagan saber en el futuro (lo mejor sería por otros medios, como un mensaje o una llamada de Facebook) si el problema vuelve a surgir. Esperemos que sus amigos sepan cómo detectar correos electrónicos fraudulentos 5 ejemplos para ayudarlo a detectar un correo electrónico fraudulento o falso 5 ejemplos para ayudarlo a detectar un correo electrónico fraudulento o falso El cambio de spam a ataques de phishing es notable, y está en aumento. Si hay un solo mantra a tener en cuenta, es este: la defensa número uno contra el phishing es la conciencia. y no caigas en el spam que se te presente, pero es mejor advertirles en caso de que.

Nunca hagamos esto otra vez

Afortunadamente, una vez que haya limpiado este desastre, no tiene que volver a suceder en el futuro. Muchas de las cosas que ha hecho anteriormente ayudarán a proteger su cuenta en el futuro, como usar una contraseña mejor. Hacer un esfuerzo adicional es inteligente en este caso; intente usar la autenticación de dos factores ¿Qué es la autenticación de dos factores y por qué debe usarla? ¿Qué es la autenticación de dos factores y por qué debe usarla? La autenticación de dos factores (2FA) es un método de seguridad que requiere dos formas diferentes de probar tu identidad. Se usa comúnmente en la vida cotidiana. Por ejemplo, pagar con una tarjeta de crédito no solo requiere la tarjeta,… en los principales sitios web que la admiten Bloquee estos servicios ahora con autenticación de dos factores Bloquee estos servicios ahora con autenticación de dos factores La autenticación de dos factores es la forma inteligente de proteger sus cuentas en línea Echemos un vistazo a algunos de los servicios que puede bloquear con mayor seguridad. . Otro buen plan es configurar una dirección de correo electrónico alternativa y permanente y agregarla a la lista de contactos de su correo electrónico principal. De esa manera, si alguna vez comienza a generar spam nuevamente, su correo electrónico secundario recibirá una copia y lo sabrá de inmediato.

Sobre todo, mantente alerta. Usted tiene la responsabilidad de mantener sus cuentas libres de infecciones. Por qué tiene la responsabilidad de mantener su hardware seguro y libre de malware Por qué tiene la responsabilidad de mantener su hardware seguro y libre de malware Mantener su computadora limpia no es solo inteligente: es su responsabilidad cívica deber. Una computadora repleta de malware no solo te ralentiza, sino que infecta las computadoras de tus amigos y familiares, poniéndolos en riesgo. , en este caso debido a la amenaza muy real de enviar enlaces maliciosos a tus amigos. Incluso si no ha experimentado este problema, tómese el tiempo de seguir los pasos aquí para realizar una pequeña auditoría de seguridad de correo electrónico (Google tiene aún más consejos) y asegúrese de hacer su parte para protegerse contra el correo no deseado. Demasiadas personas no lo son y es por eso que estos problemas persisten.

¿En el lado receptor del spam? Saber cómo detectar un archivo adjunto de correo electrónico peligroso Cómo detectar un archivo adjunto de correo electrónico peligroso Cómo detectar un archivo adjunto de correo electrónico peligroso Los correos electrónicos pueden ser peligrosos. La lectura del contenido de un correo electrónico debe ser segura si tiene los últimos parches de seguridad, pero los archivos adjuntos de correo electrónico pueden ser perjudiciales. Busque las señales de advertencia comunes. y cómo los spammers reciben su correo electrónico en primer lugar ¿Cómo encuentran los spammers su dirección de correo electrónico? ¿Cómo encuentran los spammers su dirección de correo electrónico? El spam es lo más cercano que encontraremos a una plaga de Internet. No importa quién es usted, el spam algún día lo encontrará y no tendrá más remedio que aguantar su peste ... será interesante y útil..

¿Alguna vez su cuenta de correo electrónico arrojó spam?? ¿Alguna vez te has enamorado de la cuenta de un amigo que te envía un enlace malicioso? Comparte tus historias y consejos en los comentarios!

Créditos de imagen: hombre durmiendo a través de Shutterstock, Spam a través de Shutterstock, llamante frustrado a través de Shutterstock