Gabriel Brooks

0

1999

372

En estos días, la seguridad en línea se siente como un esfuerzo abrumador y complicado. Ya sea que esté respondiendo correos electrónicos, navegando en Internet, descargando música o comprando cosas en línea, parece que hay peligros en todas partes.

En estos días, la seguridad en línea se siente como un esfuerzo abrumador y complicado. Ya sea que esté respondiendo correos electrónicos, navegando en Internet, descargando música o comprando cosas en línea, parece que hay peligros en todas partes.

Hay piratas informáticos que intentan instalar keyloggers en su computadora, personajes sospechosos que intentan interceptar su tráfico de Internet para quitar la información de la tarjeta de crédito y delincuentes que intentan piratear su cuenta bancaria o de Paypal. Con todas estas amenazas, ¿qué demonios debe hacer un usuario habitual? A veces, casi parece que la amenaza es tan grande que Internet se ha vuelto inútil: un campo minado virtual de posible robo de identidad o infección de computadora.

Aquí en MakeUseOf, nos hemos centrado mucho en la seguridad porque, como escritores en línea que interactúan con los lectores a diario, sabemos que cosas como el correo electrónico, el navegador y la seguridad de las redes sociales realmente son importantes para las personas, y que los ataques de piratería informática ocurren con frecuencia. Para ayudar a los lectores a mantenerse atentos, hemos ofrecido artículos como los consejos importantes de Tina sobre cómo proteger su cuenta de Facebook. 5 cosas que puede hacer AHORA para asegurar su cuenta de Facebook y hacerla recuperable 5 cosas que puede hacer AHORA para asegurar su cuenta de Facebook y hacer Es recuperable Para la mayoría de nosotros, esta es la mayor pesadilla. Desea iniciar sesión en su cuenta de Facebook y su contraseña ya no funciona. En el peor de los casos, alguien logró hackear su cuenta y ..., la lista de Joel de 7 consejos de seguridad de correo electrónico 7 Consejos importantes de seguridad de correo electrónico que debe conocer sobre 7 Consejos importantes de seguridad de correo electrónico que debe conocer sobre la seguridad de Internet es un tema que todos sabemos ser importante, pero a menudo se encuentra en los recovecos de nuestras mentes, engañándonos para creer que "no me va a pasar a mí". Ya sea ..., y el artículo de James sobre cómo proteger su sitio web. Dé a su sitio web un control exhaustivo de seguridad con HackerTarget. Dé a su sitio web un control exhaustivo de seguridad con HackerTarget. ser hackeado menos! De hecho, lo contrario es cierto, ya que el problema número uno no radica en ... .

Estas son excelentes publicaciones que se centran en áreas individuales donde reforzar la seguridad es una actividad muy enfocada. Estás cerrando la puerta en Facebook, o estás cerrando la puerta trasera a tus correos electrónicos privados. Pero, en general, ¿qué puede hacer ahora para tratar de construir una fortaleza virtual de seguridad en todos los frentes? ¿Cómo puede estar seguro de que su navegación por Internet, intercambios de correo electrónico y sus archivos personales son seguros y privados detrás de una puerta de seguridad con doble bloqueo?

Crear una fortaleza virtual a tu alrededor

La mayor parte de la piratería es un esfuerzo oportunista. Estos son cualquier cosa, desde adolescentes con piel granulada, que son altamente hábiles en programación de computadoras hasta codificadores bien pagados que trabajan para un equipo de crimen organizado. En la mayoría de los casos, todos buscan una puerta desbloqueada.

El problema es que la mayoría de las personas no saben que han dejado una puerta abierta. Diablos, ni siquiera saben que hay una cerradura en primer lugar. El objetivo de este artículo es darle un recorrido por su casa virtual, esa computadora conectada a Internet que usa todo el tiempo, y mostrarle las ventanas abiertas y las puertas desbloqueadas que los piratas informáticos pueden descubrir y aprovechar.

Cifrar el tráfico del navegador

Lo primero que debe considerar es el área donde probablemente pasa la mayor parte de su tiempo: navegar. Qué tan seguro es su tráfico de Internet cuando está usando un navegador y qué tan fácil sería para alguien que pueda interceptar ese tráfico para quitarle información privada sobre usted?

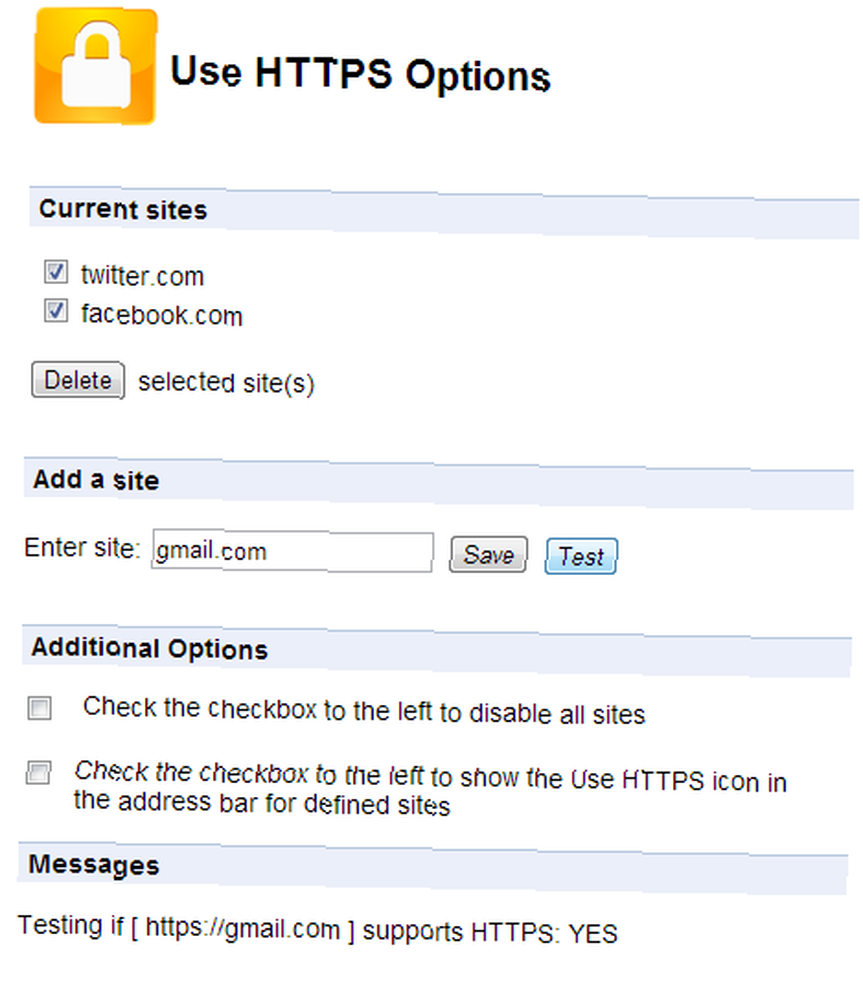

Como mínimo, debe asegurarse de que cada vez que realice una compra en línea, transmita información de inicio de sesión o complete formularios que contengan números de teléfono, correos electrónicos o números de seguridad social, el tráfico siempre debe estar encriptado. Con Chrome, puedes hacer esto con el Use HTTPS extensión, que realmente me gusta.

Con Use HTTPS, puede forzar a su navegador a utilizar transmisión encriptada si el sitio tiene esa opción. Le da un campo para probar si el sitio lo ofrece, y si lo hace, puede agregarlo a la lista. Se sorprendería de cuántos sitios le dan esa capacidad de forzar HTTPS. Twitter, Facebook, correo electrónico y más.

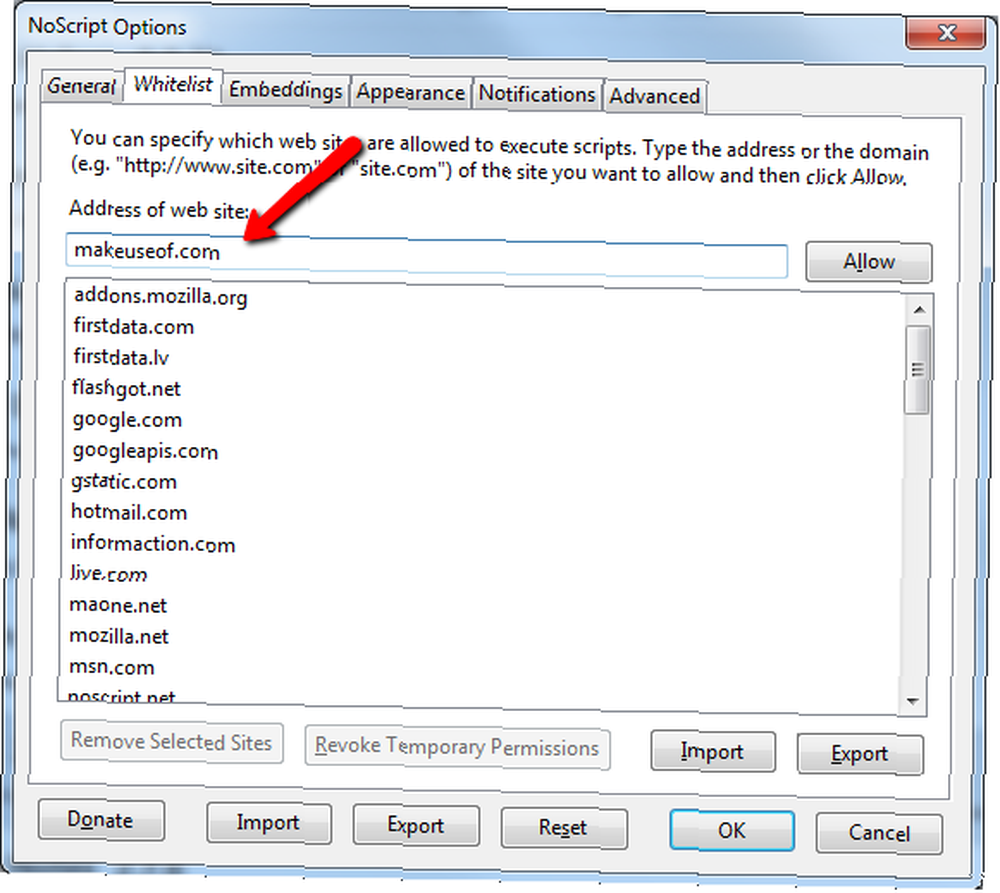

Firefox también ofrece un complemento llamado NoScript eso hace lo mismo. Desafortunadamente, NoScript romperá la mayoría de los scripts en los sitios que amas a menos que específicamente le digas que está bien ejecutar scripts en ese sitio. Recuerde, los sitios que le encanta leer de forma gratuita existen debido a los anuncios que se muestran, que requieren la ejecución de scripts. Entonces, si habilita NoScripts, tómese el tiempo para ir a las Opciones, haga clic en “Lista blanca” y agregue makeuseof.com y todos sus otros sitios favoritos a la lista blanca.

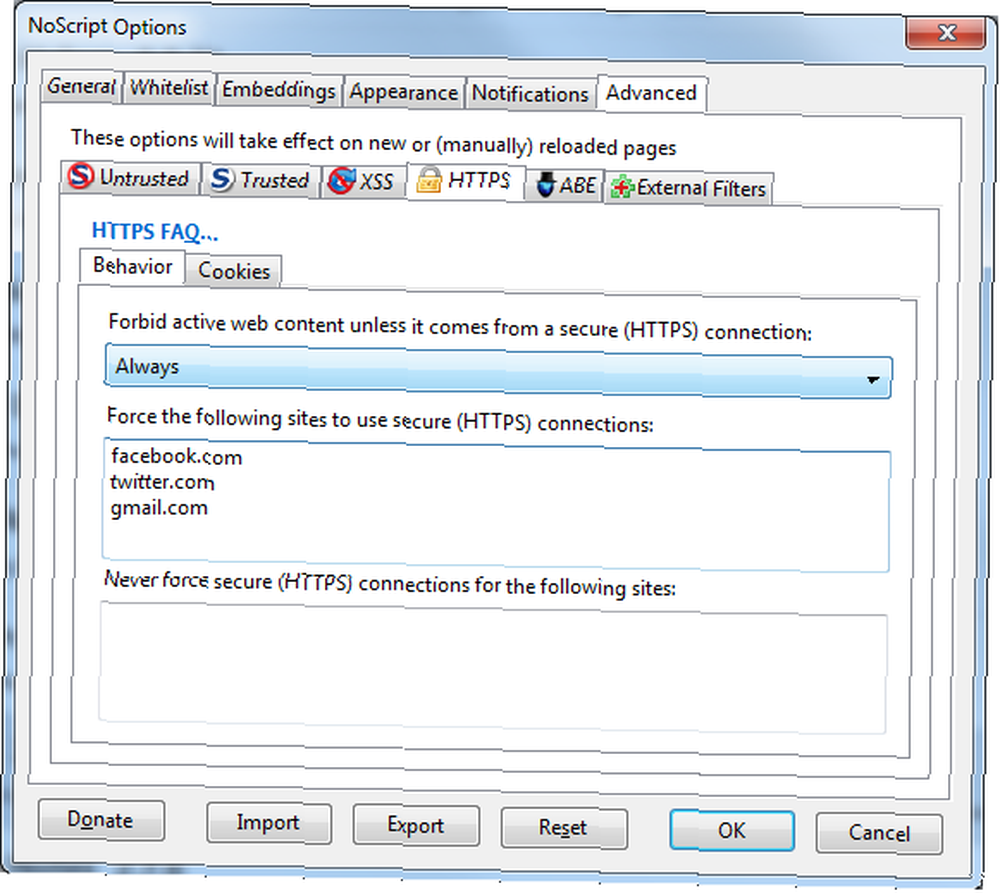

Luego, haga clic en el “Avanzado” pestaña, seleccione el “HTTPS” pestaña dentro de eso, y agregue todos los sitios que desea forzar las comunicaciones HTTPS cifradas en todo momento.

Sí, hacer esto tiene el potencial de ralentizar un poco la página, ya que el tráfico debe ser encriptado / descifrado, pero también significa que si alguien intenta interceptar su actividad de Facebook o sus intercambios de correo electrónico, tendrán que intentar atravesar el muro de encriptación para ver esa información. El cifrado eleva la habilidad requerida del hacker en un factor muy grande. Para la mayoría de los delincuentes de poca monta, la recompensa no vale la pena, sino que intentan buscar peces más tontos..

Conecte su teléfono celular a Facebook, Gmail y Twitter

Algunas alertas son realmente molestas, como cuando su amigo Sam rompe 12,000 puntos en Angry Birds (¿a quién le importa?), Pero hay otras alertas en las que realmente desea recibir un correo electrónico. Por ejemplo, si alguien ha iniciado sesión en sus cuentas de Facebook o Gmail desde un dispositivo no reconocido.

Por defecto, estas notificaciones están desactivadas. Puede activar un largo camino para mantenerse al tanto de la seguridad de su cuenta si habilita esas notificaciones. Esto le daría tiempo para iniciar sesión inmediatamente y cambiar su contraseña antes de que alguien pueda obtener información sobre usted, o peor aún, bloquear su cuenta..

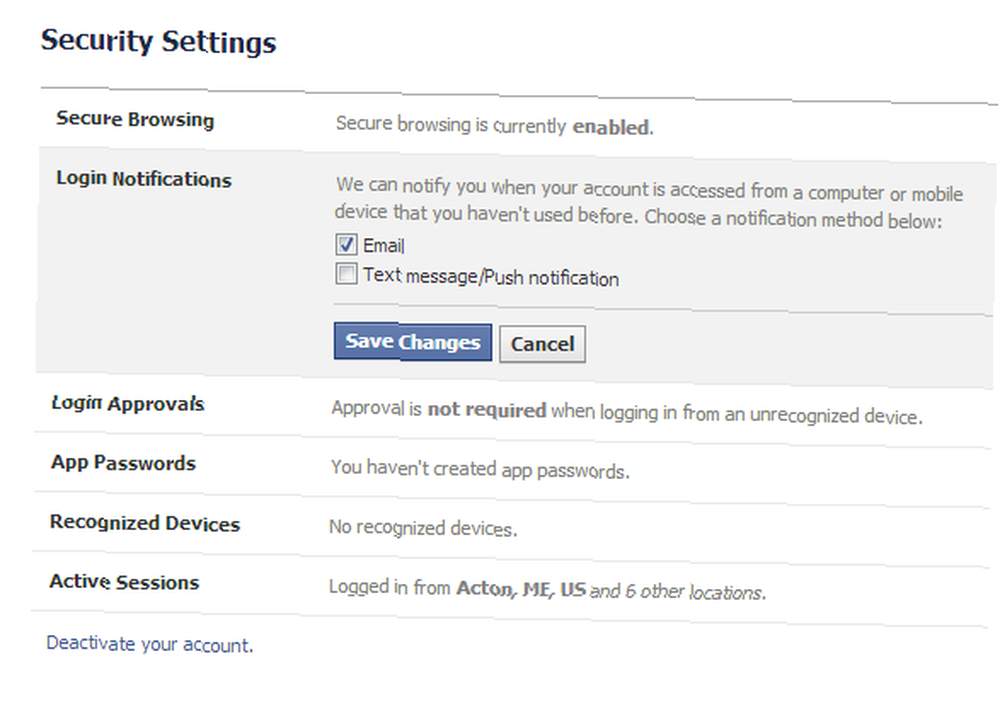

Puede hacerlo fácilmente en Facebook yendo a Configuración de la cuenta, haciendo clic en “Seguridad” en la barra de navegación izquierda y configurando “Notificaciones de acceso” ya sea por correo electrónico o mensajes de texto (sin embargo, le gustaría ser notificado).

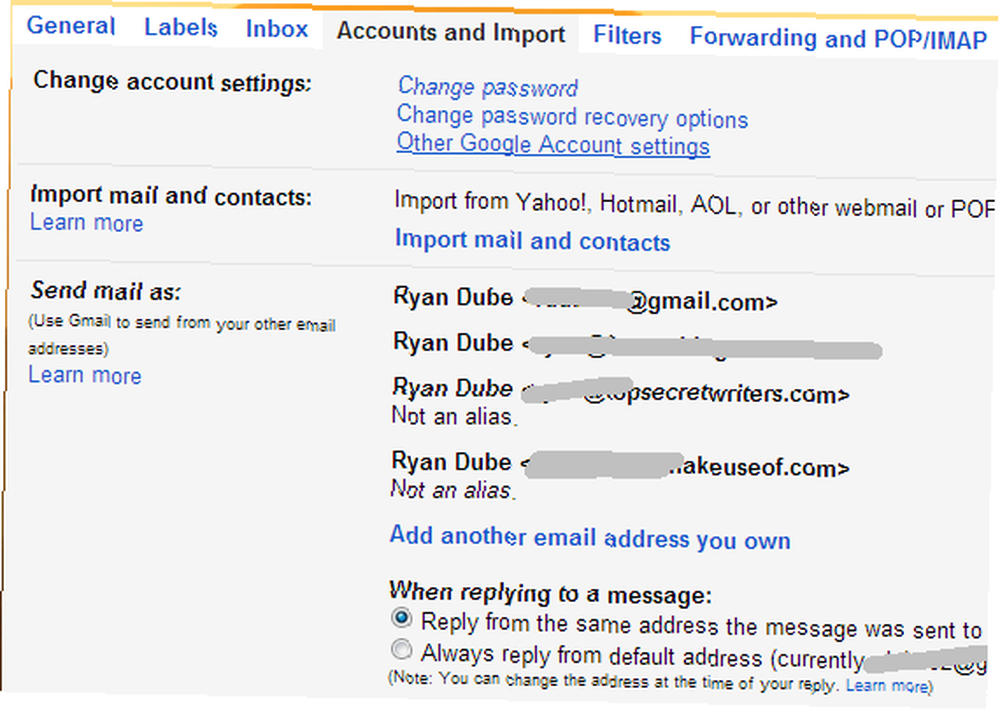

Google ofrece un procedimiento de verificación de seguridad de 2 pasos que le permite conectar su cuenta de Google a un número de teléfono celular. Esta es una excelente seguridad porque nadie puede hacer un cambio en la contraseña de su cuenta sin tener también su teléfono celular en la mano para verificar ese cambio. Para ello, vaya a Gmail, luego vaya a Configuración y a “Cuentas e Importación” lengüeta. Luego haga clic en “Otras configuraciones de la cuenta de Google”.

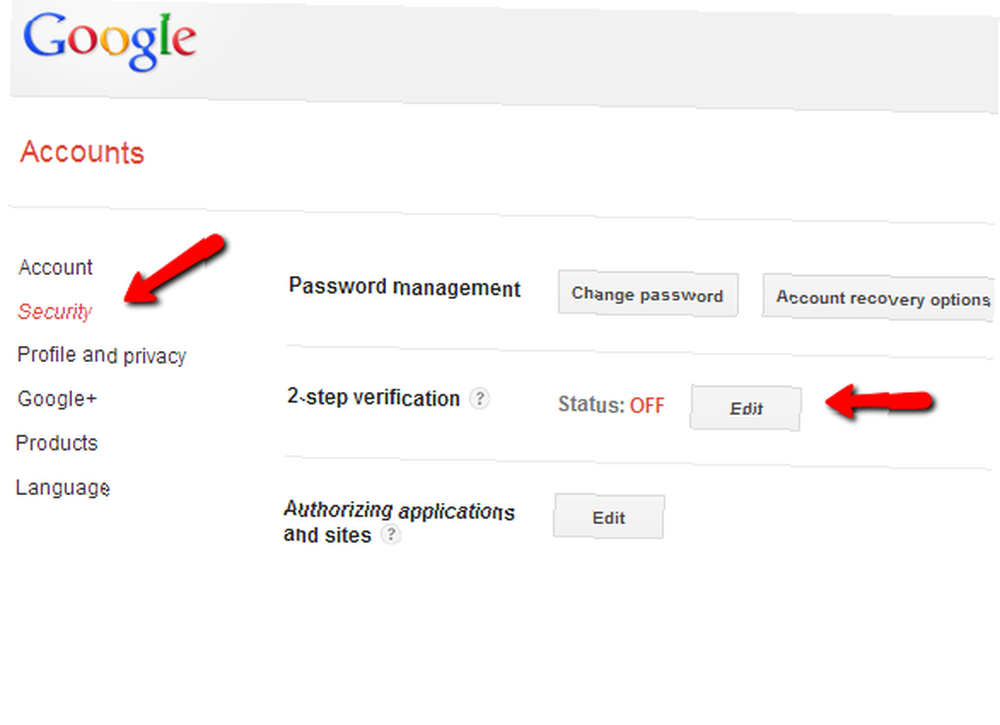

Esto te lleva a la página de configuración de Cuentas de Google. Allí, haga clic en Seguridad. Si nunca has estado aquí antes, notarás que probablemente esté APAGADO. Solo haz clic en Editar y habilitar la verificación en dos pasos.

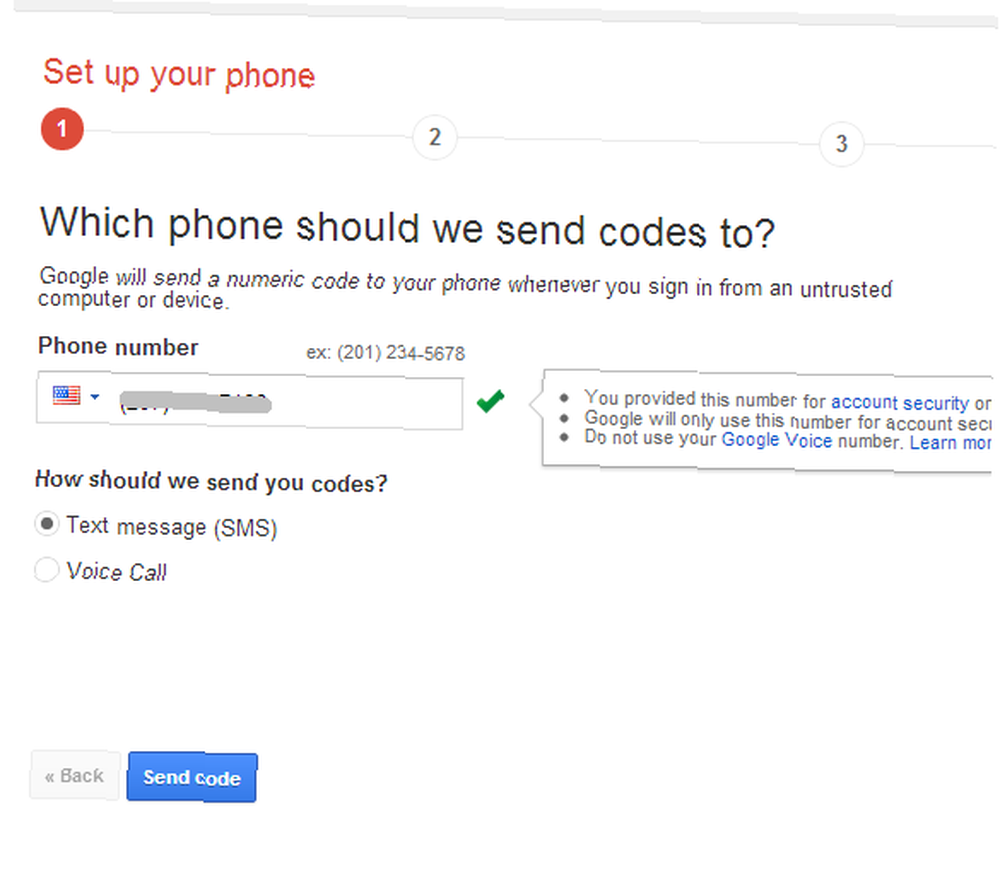

El proceso es realmente rápido e indoloro. Simplemente escriba el número de teléfono de su teléfono de casa o número de teléfono celular (preferiblemente teléfono celular, para que pueda verificar los cambios desde cualquier lugar). Elija si desea realizar verificaciones de cambio de cuenta por mensaje de texto o llamada de voz, y ya está!

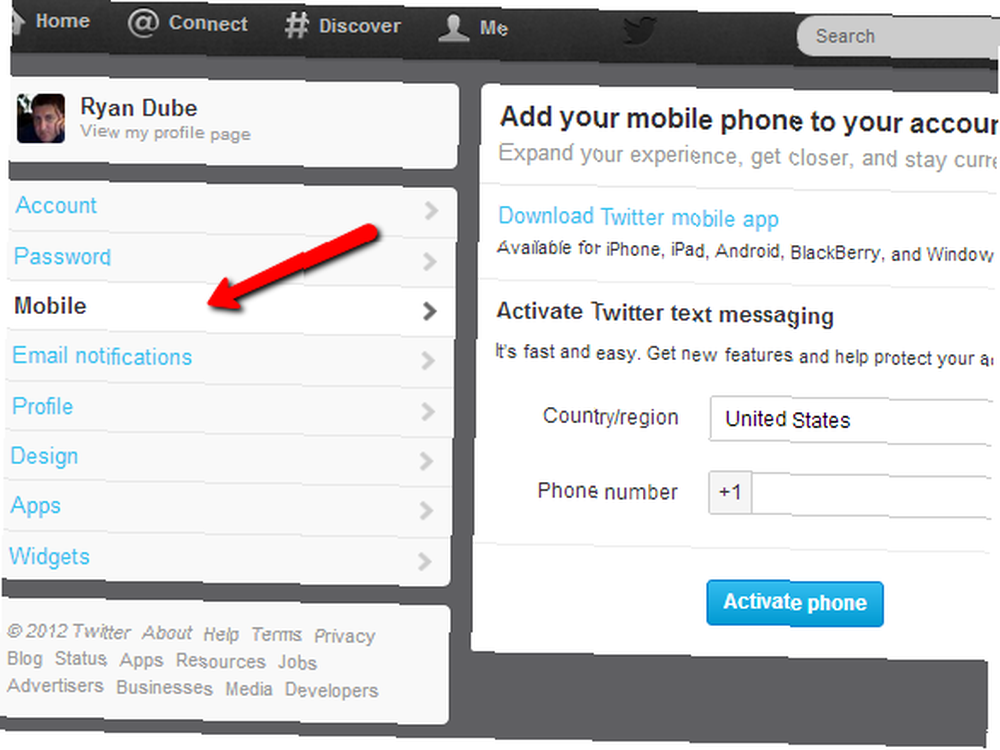

Puede conectar su teléfono celular a su cuenta de Twitter para recibir notificaciones de texto para cambios en la cuenta asegurándose de agregar su número de teléfono a su cuenta. Haga esto en el sitio web de Twitter yendo a “Configuraciones”, y luego haciendo clic en “Móvil” y completando su número de teléfono. Hacer clic “Activar teléfono” y ahora estás protegido.

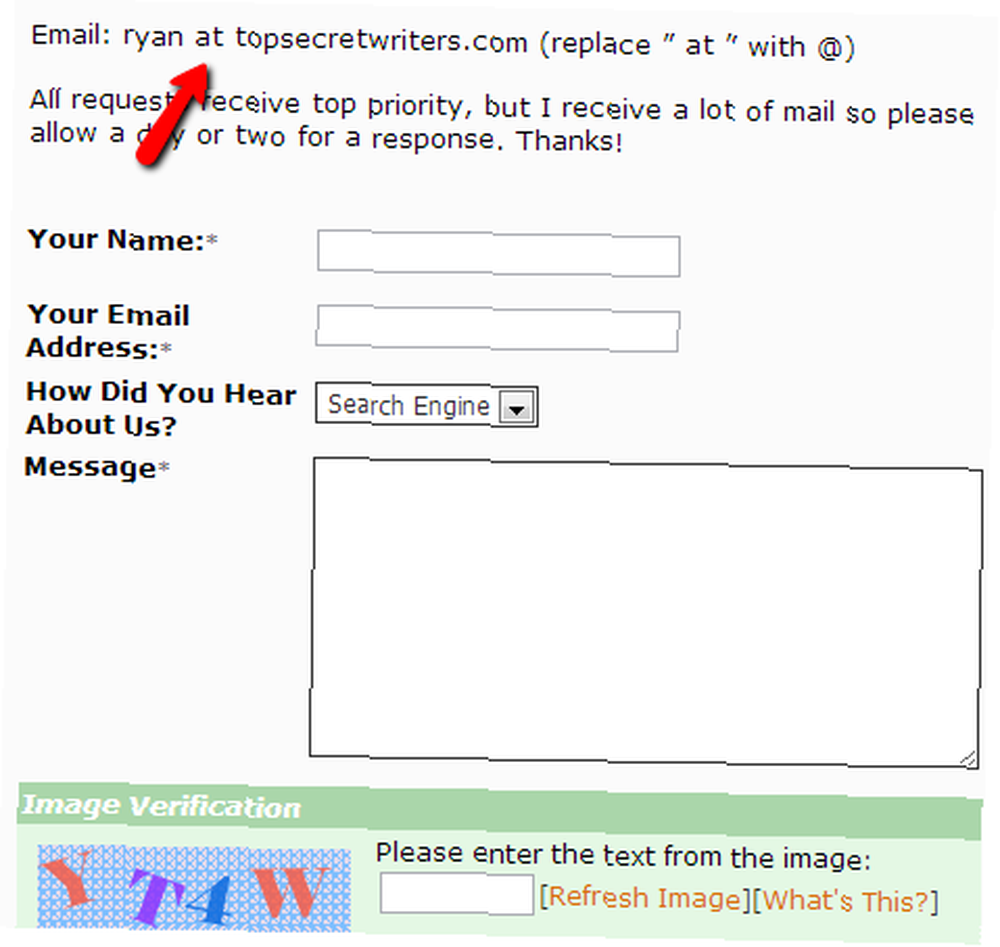

Mantenga su dirección de correo electrónico y número de teléfono fuera de Internet

Otro enorme El error que también es muy común es cuando las personas publican un correo electrónico en Internet que es un correo electrónico normal de casa o trabajo. Esta es la vía rápida hacia un flujo constante de no solo anuncios de correo electrónico no deseado, sino lo peor de todos los ataques de correo electrónico de phishing.

Los hackers recorren la red en busca de direcciones de correo electrónico para agregarlas a su “objetivo” listas de correo electrónico Puede evitar esto ya sea utilizando una cuenta de usar y tirar que utiliza para nada más que recibir correos electrónicos de una determinada página de contacto web o formulario de registro. Si tiene que usar su correo electrónico real, al menos no lo haga parecer una dirección de correo electrónico real; publíquelo como algo así como yourname-at-yourwebsite.com en su página de contacto.

Lo mismo ocurre con su número de teléfono real. Su dirección de correo electrónico, número de teléfono y dirección postal no deben estar cerca de Internet. Esos detalles son una vía rápida para rastrear su ubicación física, sus antecedentes, su educación, su empleo, y así sucesivamente..

Si necesita recibir llamadas telefónicas de los visitantes de su sitio web, regístrese para obtener una cuenta de Google Voice. 5 Cosas interesantes que puede hacer con Google Voice 5 Cosas interesantes que puede hacer con Google Voice, y luego úsela como punto de contacto para los visitantes en línea..

Google Voice es bueno porque puedes escuchar el mensaje directamente desde tu navegador y luego eliminarlo si no estás interesado. O bien, devuélvales la llamada, pero la persona que llama no puede realizar una búsqueda inversa en un número de teléfono de Google Voice para obtener más información sobre usted..

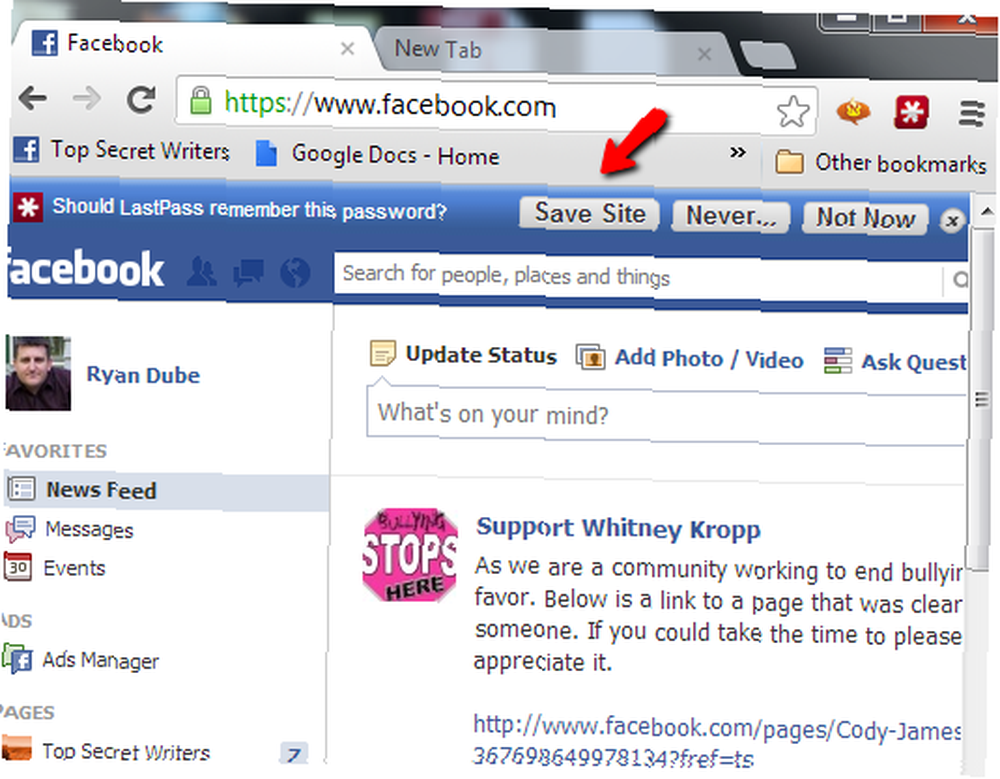

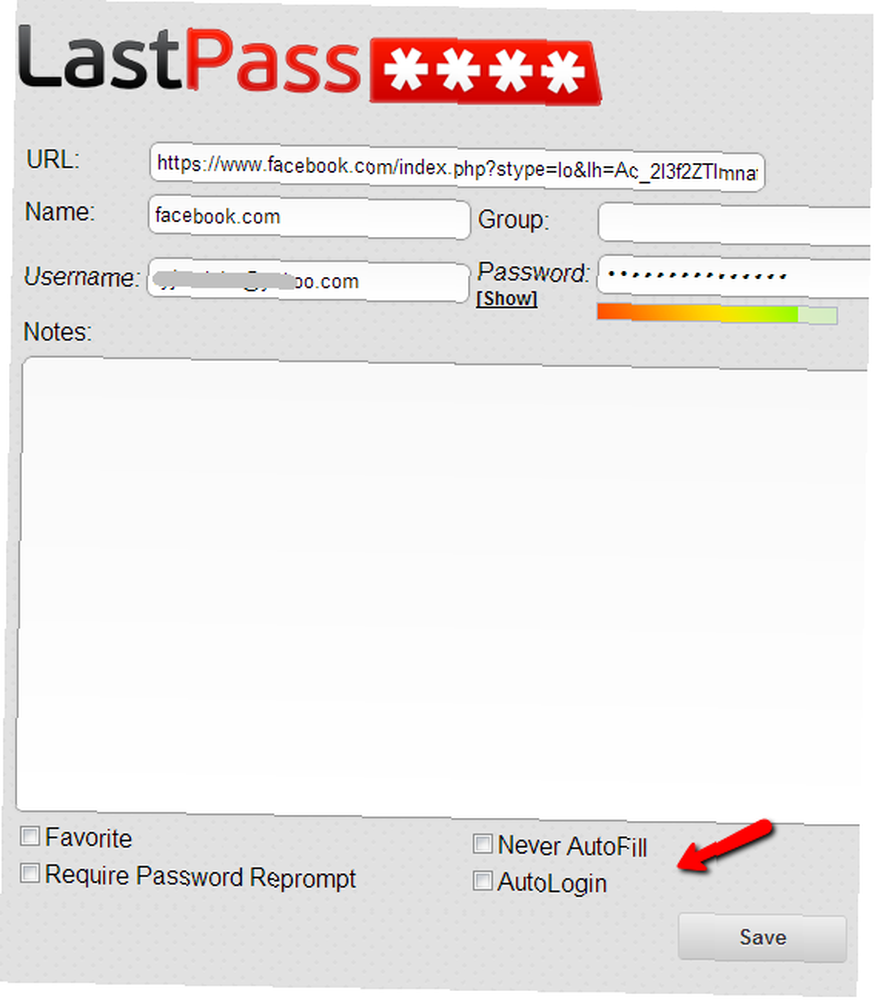

Utilice un administrador de contraseña bien cifrado

Si usted es el tipo de persona que tiene más de una docena de cuentas con diferentes contraseñas y utiliza un cuaderno de papel o un archivo de texto para almacenar todas las contraseñas de su cuenta, hágase un favor e instale un administrador de contraseñas cifradas ahora mismo. Siga los consejos de los escritores y lectores de MUO y busque LastPass Password Manager Battle Royale: ¿Quién terminará en la cima? Password Manager Battle Royale: ¿Quién terminará en la cima? , ya que a menudo ocupa el primer lugar de cada lista de administrador de contraseñas. Es muy fácil de usar. Visite un sitio donde necesite iniciar sesión, LastPass le preguntará si desea guardar ese inicio de sesión.

Puede organizar las contraseñas por grupo, agregar notas, completar automáticamente o iniciar sesión por usted, pero lo mejor de todo es que las contraseñas se almacenan detrás de un algoritmo de cifrado y una contraseña difícil única..

Eso significa que recuerda una sola contraseña, y eso es todo. Tire esos pedacitos de papel. Mejor aún: destrúyalos.

Bloquee datos digitales sensibles en su USB

Antes de llegar a las contraseñas (que deben ser cubiertas eventualmente), es importante decidir dónde colocar esos documentos y archivos que contienen sus datos personales. Declaraciones de impuestos digitales, documentos de seguros, registros escolares: todos deben guardarse, pero todos contienen su número de seguro social, información de contacto y, a veces, incluso sus números de tarjeta de crédito.

Idealmente, debería almacenar esos archivos en un dispositivo o computadora que ni siquiera está en Internet. Pero como eso no siempre es posible, al menos podría crear una unidad bloqueada y encriptada en su unidad USB utilizando un software como Rohos Mini Drive. Rohos es altamente recomendado por Mark. Cifre fácilmente su unidad USB con Rohos Mini Drive 1.7. Cifre fácilmente su unidad USB con Rohos Mini Drive 1.7, y Tina y otros lo recomendaron en las respuestas de MUO. Puede usarlo incluso si no tiene derechos de administrador en la computadora en la que está conectando la unidad.

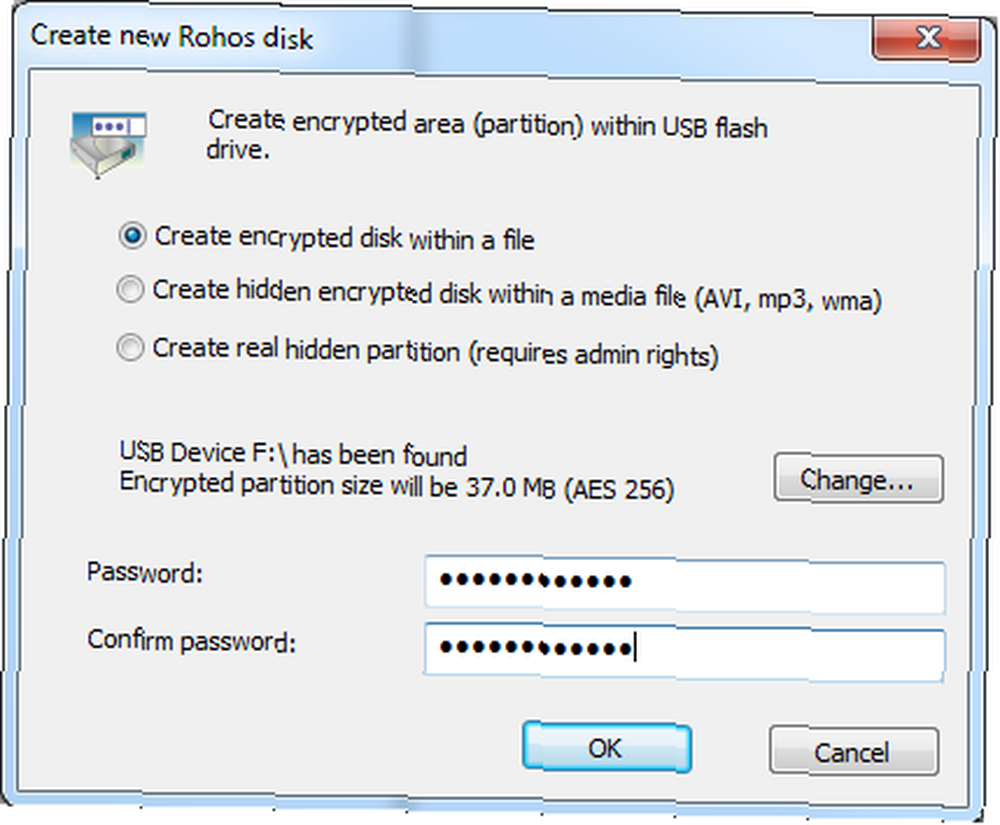

Para configurar la partición digital segura y encriptada, simplemente descargue e instale Rohos Mini Drive portable y coloque el archivo .exe en su unidad USB. Ejecútelo para crear un disco cifrado protegido con contraseña en su unidad USB.

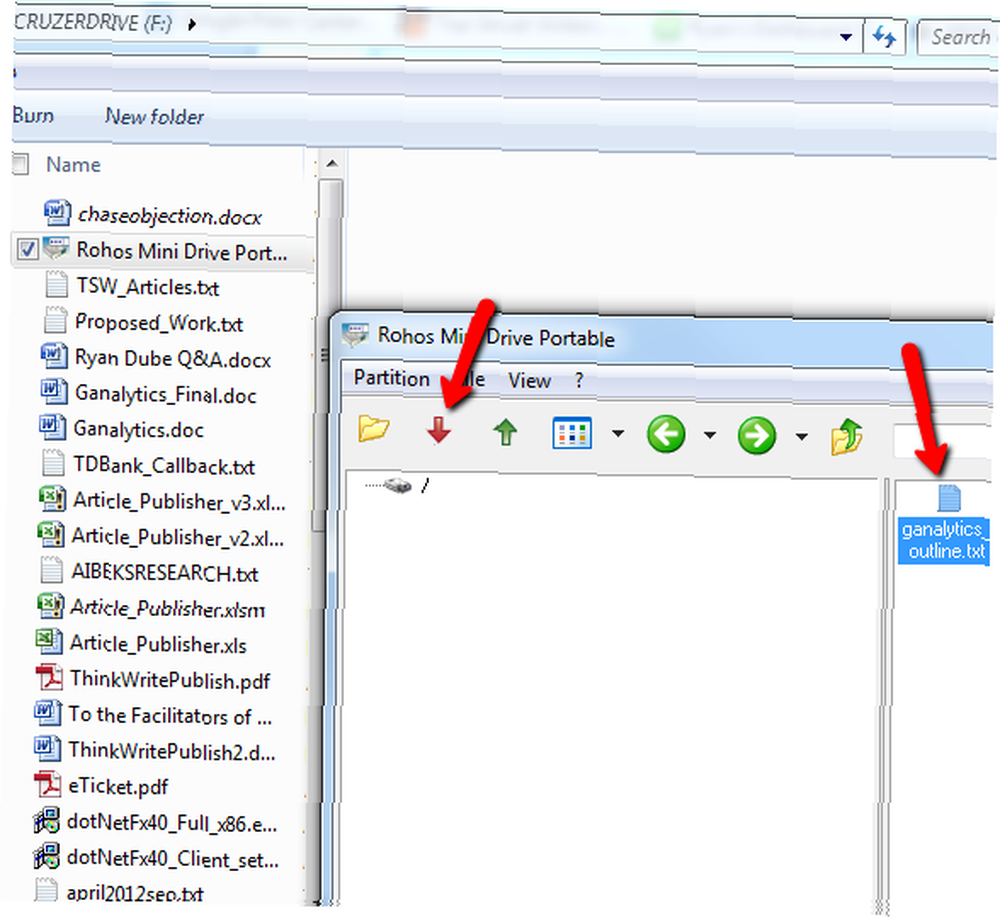

Ahora, cuando ejecutas el .exe portátil en tu memoria USB, se abrirá la unidad. Todo lo que tienes que hacer es hacer clic en el rojo “importar archivo” icono para llevar archivos a su unidad protegida, o el verde “exportar archivo” para sacarlo Nunca debería tener que usar la exportación, porque puede abrir los archivos desde el interior de la unidad si tiene la contraseña.

Lo bueno de esto es que sus archivos de datos estarán en una unidad USB que puede almacenar apagado de Internet la mayor parte del tiempo. La única vez que se conecta a su computadora es cuando necesita esos archivos confidenciales. Esto reducirá drásticamente las posibilidades de que alguien ingrese a su computadora y descubra esa información. Si no está allí, no puede ser robado. De todos modos, tiene un buen antivirus instalado. Comparación de antivirus gratuita: 5 opciones populares Ir de la punta a la punta Comparación de antivirus gratuita: 5 opciones populares Ir de la punta a la punta ¿Cuál es el mejor antivirus gratuito? Esta es una de las preguntas más comunes que recibimos en MakeUseOf. Las personas quieren estar protegidas, pero no quieren tener que pagar una tarifa anual o usar ..., correcto?

¿Cómo está esa contraseña??

Por lo tanto, una contraseña segura también está en el centro de esto. Su herramienta de administrador de contraseñas necesita una buena contraseña, para empezar. Su unidad USB encriptada también necesita una. Mi regla general es pensar en una canción de cuna con al menos 15 palabras. Use la primera letra de cada palabra, ponga en mayúscula la primera o la última, reemplace cierta letra O o I con cero o unos, y agregue un carácter especial al final, como un signo de exclamación.

Es muy, muy fácil de recordar, y tendrá una contraseña de 15 dígitos que será casi imposible de descifrar, incluso si conocen la canción de cuna que eligió..

Entonces, ¿alguna vez has probado alguno de estos consejos de seguridad? ¿Tiene otras formas de fortalecer su presencia en línea? Comparta sus comentarios y sus propios consejos en la sección de comentarios a continuación.!

Haber de imagen: Cañón en castillo vía Shutterstock