Peter Holmes

0

3652

314

Quizás haya oído hablar de las vulnerabilidades de día cero, los agujeros de seguridad que los hackers encuentran en las aplicaciones y sistemas operativos que permanecen ocultos hasta que los profesionales los descubren. Estas hazañas son responsables de algunos de los ataques cibernéticos y hacks más devastadores, y representan una verdadera amenaza para sus datos y privacidad.

Puede parecer un escenario desesperado, pero hay varias opciones disponibles para nosotros si deseamos proteger nuestras PC y otro hardware de ataques de día cero. Aquí echamos un vistazo a lo que puede hacer para mantener a raya a los piratas informáticos.

¿Qué es un exploit de día cero??

Es un término extraño; ¿Cómo puede ser un exploit? “Día cero”? Bueno, todo tiene que ver con el significado de “Día cero”; en lugar de referirse a “sin dias” en realidad significa el período entre el exploit descubierto por los piratas informáticos y la misma vulnerabilidad descubierta por el vendedor y reparada. Idealmente, esto sería solo cuestión de días como máximo, pero en realidad, tales agujeros de seguridad pueden explotarse durante meses sin que los desarrolladores tomen medidas..

Nuestra guía de vulnerabilidades de día cero ¿Qué es una vulnerabilidad de día cero? [MakeUseOf explica] ¿Qué es una vulnerabilidad de día cero? [MakeUseOf Explains] le dice casi todo lo que necesita saber sobre los riesgos.

Es suficiente decir que si está utilizando un software que está siendo dirigido debido a tal vulnerabilidad, tiene un par de problemas. Primero, no hay forma de saber si se está empleando un exploit de día cero. Estas vulnerabilidades se mantienen en secreto, por lo que cualquiera que use estas vulnerabilidades podrá hacerlo, en la mayoría de los casos, sin ser detectado.

En segundo lugar, y quizás lo más preocupante, es que una vez que el exploit ha sido empleado y utilizado en tu contra, * aún * no tendrás forma de saberlo hasta que ocurra algo. Esto podría ser algo obvio, como la falta de datos personales en su PC, o algo mucho peor: su saldo bancario se vació, su tarjeta de crédito maximizó nuestra ... su identidad fue robada.

No querrás ser víctima de una de estas hazañas, pero como son indetectables, ¿qué puedes hacer??

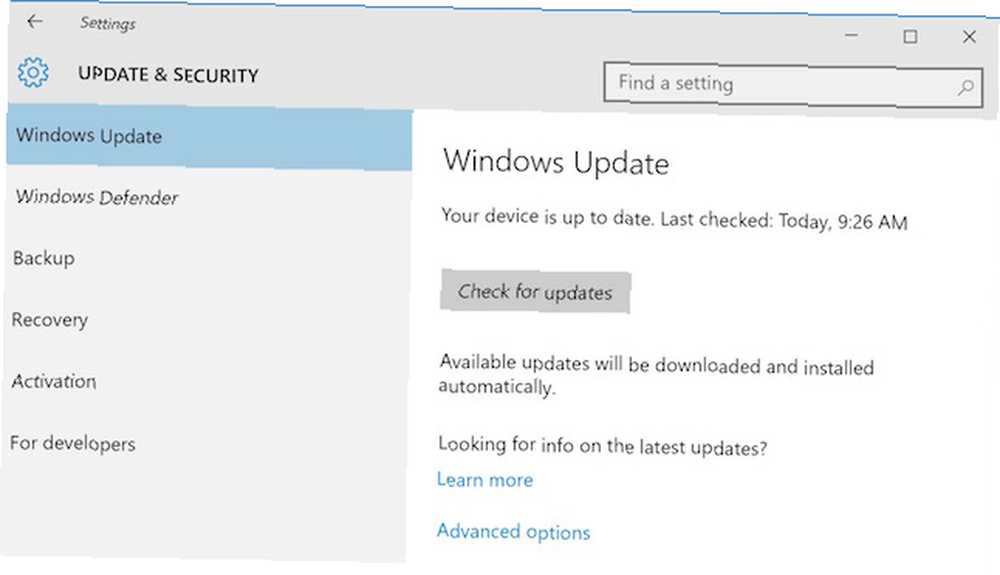

1. Asegúrese de que su sistema operativo esté actualizado

Sí, es esa vieja castaña de nuevo: si su sistema operativo (SO) está actualizado, ya tiene una ventaja. Independientemente del sistema operativo que esté ejecutando, simplemente utilice el método habitual para buscar actualizaciones y, si están disponibles, descárguelos e instálelos..

¿Usando un sistema operativo más antiguo? Bueno, estas en problemas. MakeUseOf ha estado exaltando las virtudes de la actualización de Windows XP desde hace bastante tiempo, por lo que nos sorprende saber que a partir de enero de 2016, Windows XP todavía tiene una parte considerable del mercado, más del 11% (11.42% para ser precisos). ; Windows 10 tiene 11.85% y Windows 7 un enorme 52.47%).

Windows XP es prácticamente indefendible como sistema operativo. Puede instalar todo el software de seguridad que desee, pero si está buscando protegerse contra exploits de día cero, los agujeros en el sistema operativo están allí, esperando ser abiertos. Sin más parches procedentes de Microsoft ¿Qué sigue? El soporte finaliza para Microsoft Security Essentials en Windows XP ¿Qué sigue? El soporte finaliza para Microsoft Security Essentials en Windows XP Cuando Microsoft dejó de admitir XP en 2014, también anunciaron que Microsoft Security Essentials ya no estaría disponible, con actualizaciones para usuarios existentes disponibles por tiempo limitado. Ese tiempo limitado tiene ahora ..., es el equivalente a conducir en un viejo auto oxidado y pretender que el fondo no se está pudriendo.

¿Usando Windows XP? Actualice a Windows 7 Sus mejores opciones para Windows XP Actualice a Windows 7 Sus mejores opciones para Windows XP Actualice a Windows 7 Es hora de abandonar Windows XP y actualizarse a un sistema operativo seguro. Esta puede ser su última oportunidad para actualizar a un Windows 7. relativamente familiar. Le mostramos cómo. (y luego en Windows 10 7 Señales de que es hora de actualizar a Windows 10 7 Señales de que es hora de actualizar a Windows 10 Le hemos dado muchas razones para actualizar a Windows 10. Si aún no está seguro, debe esperar ¿Por cuánto tiempo, pregunta? Hasta que vea las señales que hemos compilado para usted aquí) tan pronto como pueda: el sistema operativo más nuevo es mucho más seguro 7 maneras en que Windows 10 es más seguro que Windows XP 7 formas en que Windows 10 es Más seguro que Windows XP Incluso si no le gusta Windows 10, ya debería haberse migrado de Windows XP. Le mostramos cómo el sistema operativo de 13 años está plagado de problemas de seguridad.. .

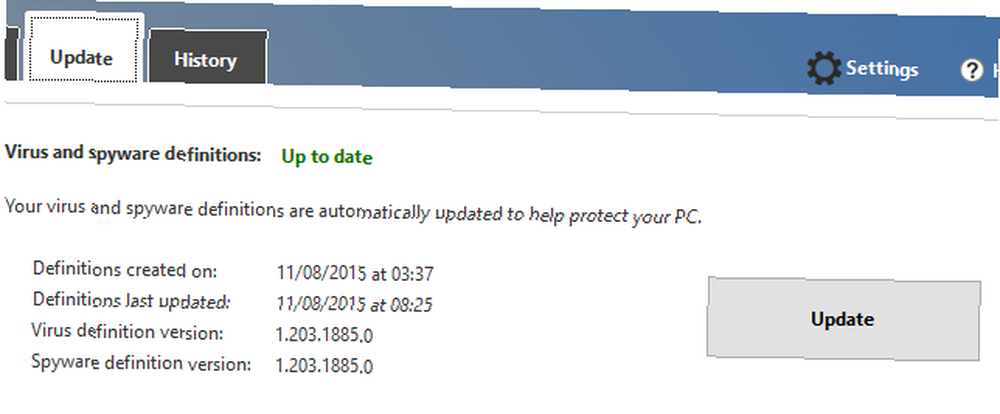

2. Instale un fuerte software antivirus

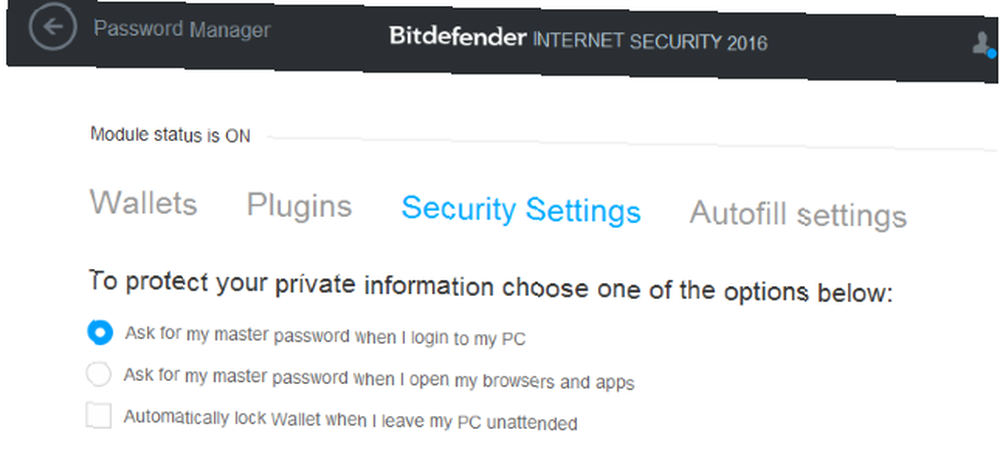

Incluso si está utilizando un sistema operativo actualizado regularmente, la importancia de mantenerlo seguro nunca debe pasarse por alto. Hemos defendido las virtudes de las herramientas antivirus (AV) gratuitas. 5 Mejores suites de seguridad de Internet gratis para Windows 5 Mejores suites de seguridad de Internet gratis para Windows ¿En qué suite de seguridad confías más? Analizamos cinco de las mejores suites de seguridad gratuitas para Windows, todas las cuales ofrecen funciones de protección antivirus, antimalware y en tiempo real. e incluso examinó las herramientas que se pueden ejecutar desde su navegador. 7 Herramientas antivirus gratuitas para su navegador: Escanee enlaces antes de hacer clic 7 Herramientas antivirus gratuitas para su navegador: Escanee enlaces antes de hacer clic Virus, malware, sitios web phishing. Las trampas para ratones en línea están al acecho para que un tonto pobre haga clic, por lo que su computadora se puede agregar a la colección de computadoras zombies que arrojan spam. , pero para obtener los resultados óptimos, realmente necesita usar un conjunto completo de AV, completo con firewall, escaneo en tiempo real, detección de phishing. Los estafadores se hacen pasar por PayPal o Amazon, tratando de robar su contraseña y la información de su tarjeta de crédito, su engaño es casi perfecto. Te mostramos cómo detectar el fraude. y un administrador de contraseñas (ver más abajo).

Existen varias suites de este tipo, y una vez que haya tomado su decisión 4 cosas a tener en cuenta al comprar una suite de seguridad 4 cosas a tener en cuenta al comprar una suite de seguridad McAfee, Kaspersky, Avast, Norton, Panda, todos grandes nombres en seguridad en línea. Pero, ¿cómo decides cuál elegir? Aquí hay algunas preguntas que debe hacerse al comprar un software antivirus. Según el presupuesto y las características, estas herramientas actualizadas regularmente proporcionarán una capa adicional de protección, detectando cualquier aplicación de comportamiento extraño en su sistema.

Tan pronto como se descubran los exploits, y ya no tengan el estado de día cero, es decir, los fabricantes de antivirus pueden contrarrestarlos, se actualizará su paquete de seguridad y se cerrará la brecha. Uno de nuestros favoritos es Bitdefender 2016 Bitdefender Total Security 2016 Giveaway; ¡Parrot Bebop Quadcopter con Skycontroller Bundle! Sorteo de Bitdefender Total Security 2016; ¡Parrot Bebop Quadcopter con Skycontroller Bundle! Con Bitdefender Total Security 2016 ahora disponible, echamos un vistazo a cómo mejora en la versión anterior, si merece su posición en la cima de la pila de suites de seguridad en línea para ... .

3. Mantenga sus aplicaciones actualizadas

Siempre debe actualizar su software. Esto puede ser molesto y frustrante, especialmente si tiene la forma de una ventana emergente de Adobe u Oracle con respecto a su programa PDF o entorno virtual Java (que Google ha dejado de admitir. La Web se volvió más segura: Google Drops admite a Java. La Web acaba de convertirse Más seguro: Google deja de ofrecer soporte para Java Cuando Java se lanzó por primera vez en 1995, fue revolucionario, pero ahora, es seguro decir que Java ha perdido su brillo y Google está a punto de dejar de ofrecer soporte en Chrome. le recomendamos que no use ¿Es Java inseguro y debe deshabilitarlo? ¿Java no es seguro y debe deshabilitarlo? El complemento Java de Oracle se ha vuelto cada vez menos común en la Web, pero se ha vuelto cada vez más común en el Si Java está permitiendo que más de 600,000 Macs se infecten o Oracle lo está ...), pero mientras esas aplicaciones estén instaladas en su computadora personal y los mensajes sean genuinos, entonces las actualizaciones deben ejecutarse.

No son solo esas herramientas, tampoco. Microsoft Office tiene una biblioteca completa de vulnerabilidades descubiertas previamente que han sido explotadas. Tómese el tiempo para asegurarse de que la suite de productividad de oficina de Microsoft se actualice regularmente, o bien cambie por una alternativa menos específica a Microsoft Office 9 de las mejores alternativas gratuitas y de bajo costo a Microsoft Office 9 de las mejores alternativas gratuitas y de bajo costo a Microsoft Office Microsoft Office ha dominado el mercado de documentos de texto, hojas de cálculo y presentaciones de diapositivas durante años, y por una buena razón: es uno de los mejores. Sin embargo, hay un inconveniente y ese es el precio ... .

Los videojuegos también deberían actualizarse. Los MMORPG (juegos de rol en línea) en particular son susceptibles de ataque, por lo que siempre que mantengas todo actualizado, así como los servicios de distribución digital 4 clientes de juegos de distribución digital que te pueden gustar más que Steam [MUO Gaming] 4 clientes de juegos de distribución digital Puede que le guste más que Steam [MUO Gaming] Aunque nos han enseñado a adorar cualquier cosa que Gabe Newell de Steam nos presente, es muy importante recordar que tiene otras opciones para explorar. No argumentaré que nada supera la venta anual de Steam ... a la que te suscribes, deberías poder estar al tanto de cualquier riesgo.

Probablemente esté leyendo lo anterior desde el punto de vista de una computadora de escritorio, pero en realidad, también se aplica a su teléfono inteligente y tableta.

4. Use los navegadores más recientes y seguros

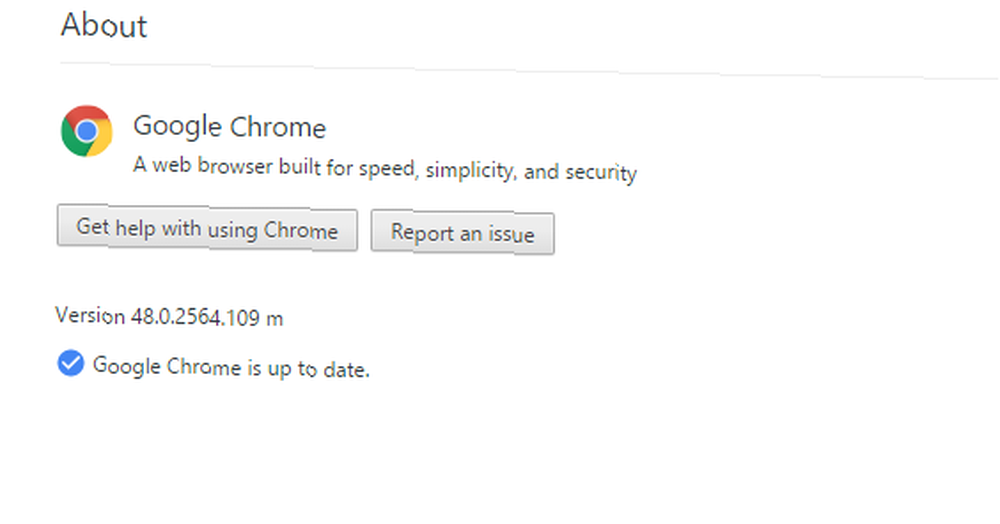

Al igual que con la actualización de aplicaciones, es importante mantener actualizados sus navegadores. También debe esforzarse por utilizar las opciones más seguras (generalmente Google Chrome y Mozilla Firefox, aunque Microsoft Edge está avanzando) Una revisión de Microsoft Edge de un usuario de Chrome muy duro Una revisión de Microsoft Edge de un usuario de Chrome muy duro No se equivoque, Soy un usuario incondicional de Chrome, pero mi curiosidad se apoderó de mí, así que me lancé y probé Microsoft Edge en esta área).

Con demasiada frecuencia en el pasado, las vulnerabilidades han surgido en los navegadores. Chrome y Firefox no están exentos de exploits, pero quizás el navegador con los mayores problemas fue Internet Explorer. Si todavía usa IE, ahora es el momento de detenerse. Tiene a su disposición una gran selección de navegadores competentes y seguros.!

Independientemente del navegador que elija, asegúrese de que se actualice regularmente. Esto es tan importante en dispositivos móviles como en el escritorio.

5. Use un administrador de contraseñas

Por alguna razón, los administradores de contraseñas aún no han despegado. Hemos visto una y otra vez que las personas simplemente no saben cómo crear una contraseña que no se pueda adivinar. Quizás son demasiado vagos u ocupados para cambiar de “QWERTY” a algo mucho más seguro pero memorable 7 maneras de inventar contraseñas que sean seguras y memorables 7 maneras de inventar contraseñas que sean seguras y memorables Tener una contraseña diferente para cada servicio es imprescindible en el mundo en línea de hoy, pero hay una terrible debilidad de las contraseñas generadas al azar: es imposible recordarlas todas. Pero, ¿cómo puedes recordar ...? Alternativamente, tal vez creen que al elegir una contraseña simple, están engañando a los delincuentes.

Si eres una de esas personas, tengo noticias para ti: los delincuentes son los expertos en farolear, no tú.

Como resultado solo de esto, debería usar un administrador de contraseñas. Pero para convencerlo aún más, los efectos de una explotación exitosa de día cero pueden mitigarse si ha empleado un administrador de contraseñas.

Con dicho sistema, mantiene sus contraseñas atadas y encriptadas, desbloqueadas solo con el uso de una contraseña maestra. Si se está utilizando un sistema operativo, una aplicación de escritorio o un exploit de juego o navegador para tomar el control de su computadora, al menos puede estar seguro de que no se puede acceder a sus contraseñas.

Protégete donde sea posible

Los exploits de día cero se pueden usar en tu contra; Quizás ya lo hayan hecho. Tal vez su banco, compañía de tarjeta de crédito o una tienda en línea que usa regularmente ha sido atacada y sus datos pirateados (puede verificar si este es el caso ¿Son las herramientas de verificación de cuentas de correo electrónico pirateadas genuinas o una estafa? ¿Son las herramientas de verificación de cuentas de correo electrónico pirateadas genuinas? ¿O una estafa? Algunas de las herramientas de verificación de correo electrónico después de la supuesta violación de los servidores de Google no eran tan legítimas como los sitios web que los vinculaban podrían haber esperado)..

Sin embargo, siempre que tome medidas para mantener todo seguro en casa y para asegurarse de que su computadora de escritorio (y su dispositivo móvil) estén completamente actualizados, debe permanecer fuera del alcance de los hackers..

¿Te ha atrapado un exploit de día cero? ¿Identidad robada o pérdida de datos? Cuéntanos sobre eso en los comentarios.