Joseph Goodman

0

2985

67

Nunca puede ser demasiado consciente sobre la seguridad del correo electrónico. Después de todo, las estafas siguen siendo comunes 5 peores estafas por correo electrónico de 2014 que debe tener en cuenta 5 peores estafas por correo electrónico de 2014 que debe conocer y hay muchas maneras en que las cuentas de correo electrónico pueden ser explotadas 5 maneras en que su dirección de correo electrónico puede ser explotada por Estafadores 5 maneras en que su dirección de correo electrónico puede ser explotada por los estafadores. Las vulnerabilidades están en todas partes.

Y aunque puede sentirse seguro en este momento, solo sepa esto: todos están siempre a un error de ser pirateados. La seguridad es un juego de probabilidades y el objetivo final es reducir la cantidad de posibles errores que puede cometer.

Entonces, si usa Gmail, aquí hay algunos consejos importantes que debe poner en práctica lo antes posible. Inevitablemente te ahorrarán muchos dolores de cabeza y dolor en el futuro.

1. Cifre sus correos electrónicos

Siempre que desee mejorar la seguridad, el cifrado es siempre lo primero que debe considerar. El cifrado hace que incluso si su conexión se escuche a escondidas, el espía no podrá entender los datos..

En la web, las conexiones regulares se realizan a través de HTTP, mientras que las conexiones cifradas se realizan a través de HTTPS. No todos los sitios web ofrecen conexiones HTTPS, pero afortunadamente Gmail sí, y Google considera que el cifrado es tan importante que HTTPS se ve obligado a.

Además, Google anunció recientemente que implementarán una advertencia de Gmail que alerta a los usuarios cada vez que llega un correo electrónico a través de una conexión no cifrada. Dichos correos electrónicos podrían ser fácilmente secuestrados y / o alterados..

Consejo profesional: obtenga más información sobre las conexiones cifradas con nuestra explicación de HTTPS y por qué es tan importante ¿Qué es HTTPS y cómo habilitar conexiones seguras por defecto? ¿Qué es HTTPS y cómo habilitar conexiones seguras por defecto? Las preocupaciones de seguridad se están extendiendo por todas partes y han llegado la vanguardia de la mayoría de la mente de todos. Términos como antivirus o cortafuegos ya no son vocabulario extraño y no solo se entienden, sino que también son utilizados por ... .

Sin embargo, HTTPS es más una línea de base para la seguridad adecuada del correo electrónico. por lo tanto, debe tomar medidas adicionales para proteger realmente su información. Por ejemplo, en lugar de solo cifrar la conexión, es posible que también desee cifrar los mensajes de correo electrónico reales Cómo cifrar su Gmail, Outlook y otro correo web Cómo cifrar sus cuentas de correo electrónico de Gmail, Outlook y otros correos web. información. Aquí le mostramos cómo cifrar sus cuentas de Gmail, Outlook.com y otras cuentas de correo. .

Mailvelope es una herramienta popular que puede hacer esto por usted. Esta extensión de Chrome se integra directamente en Gmail (así como en GMX, Outlook, Yahoo y otros) y simplifica el proceso de cifrado y descifrado de correos electrónicos.

2. Habilite la verificación en dos pasos

Otra gran característica no negociable es la verificación en dos pasos, que también se conoce por su nombre más técnico, autenticación de dos factores Qué es la autenticación de dos factores y por qué debe usarla Qué es la autenticación de dos factores y por qué debería Úselo La autenticación de dos factores (2FA) es un método de seguridad que requiere dos formas diferentes de demostrar su identidad. Se usa comúnmente en la vida cotidiana. Por ejemplo, pagar con tarjeta de crédito no solo requiere la tarjeta, ... Esta característica simple, que requiere muy poco esfuerzo de su parte, puede duplicar o triplicar instantáneamente la seguridad de su cuenta de correo electrónico.

La verificación en dos pasos solo significa que necesita tener dos formas de verificación para iniciar sesión en su cuenta: el primero es la contraseña de su cuenta habitual y el segundo es un código de verificación que se envía a su teléfono móvil.

En otras palabras, para que alguien pueda hackear su cuenta, necesitará tener su contraseña y su teléfono móvil, un escenario increíblemente improbable. Y aunque la autenticación de dos factores no es perfecta Autenticación de dos factores pirateada: por qué no debe entrar en pánico Autenticación de dos factores pirateada: por qué no debe entrar en pánico, sigue siendo lo suficientemente fuerte como para no pasarla por alto.

Para habilitar la verificación en dos pasos:

- Abre el ícono de tu perfil en la esquina superior derecha de Gmail y haz clic Mi cuenta.

- Debajo Inicio de sesión y seguridad, seleccionar Iniciando sesión en Google.

- Debajo Contraseña y método de inicio de sesión, seleccionar Verificación en 2 pasos.

- Ingrese su número de teléfono y seleccione un método de verificación.

3. Inicie sesión con el modo de incógnito

Hoy en día es más común consultar el correo electrónico en movimiento con un dispositivo móvil en lugar de una computadora compartida, pero las computadoras compartidas todavía se usan con regularidad (por ejemplo, bibliotecas, cibercafés o incluso simplemente saltar a la computadora portátil de su amigo).

Pero si no es diligente, puede permanecer accidentalmente conectado a su cuenta de Gmail en dicha computadora compartida, y ahora se ha vuelto vulnerable a personas potencialmente maliciosas. Es posible que tus amigos te dejen un poco, pero los extraños en la biblioteca realmente podrían causar estragos.

Es por eso que cada vez que inicia sesión en Gmail en una computadora compartida, siempre debe usar el modo de incógnito. En los navegadores que no son de Chrome, esto también se conoce como modo de navegación privada.

Hay varias razones para usar el modo privado No solo para la pornografía: Otros usos para la navegación privada No solo para la pornografía: Otros usos para la navegación privada El modo de navegación privada tiene muchos otros nombres, incluidos "modo incógnito" en Chrome y "Navegación InPrivate" en Explorador de Internet. Algunas personas se refieren al modo de navegación privada como "modo porno", pero no es solo para adictos al porno. Puede ..., pero lo más importante es que automáticamente cierra la sesión de todo cuando se cierra la ventana privada. Solo tenga en cuenta que su cuenta podría verse comprometida por los keyloggers. No caiga víctima de los keyloggers: use estas importantes herramientas anti-keylogger No caiga víctima de los keyloggers: use estas importantes herramientas anti-keylogger. En caso de robo de identidad en línea, keyloggers desempeñar uno de los roles más importantes en el acto real de robar. Si alguna vez le han robado una cuenta en línea, ya sea para ... si no tiene cuidado.

4. Mantenga buenos hábitos de contraseña

¿Conoces los métodos más comunes para romper contraseñas? Las 7 tácticas más comunes utilizadas para hackear contraseñas Las 7 tácticas más comunes utilizadas para hackear contraseñas Cuando escuchas "violación de seguridad", ¿qué te viene a la mente? ¿Un hacker malévolo? ¿Algún chico que vive en el sótano? La realidad es que todo lo que se necesita es una contraseña, y los hackers tienen 7 formas de obtener la suya. utilizado por los hackers hoy? La verdad es que la mayoría de las contraseñas utilizadas por personas normales son sorprendentemente fáciles de descifrar, y existe una buena posibilidad de que su propia contraseña sea mucho más débil de lo que cree que es..

Una contraseña irrompible 6 consejos para crear una contraseña irrompible que puedas recordar 6 consejos para crear una contraseña irrompible que puedas recordar Si tus contraseñas no son únicas e irrompibles, también puedes abrir la puerta principal e invitar a los ladrones a almorzar. tiene muchos elementos, pero estos son los puntos clave que debe seguir:

- Ya es mejor. A 1.200 intentos de contraseña por segundo, una contraseña de ocho caracteres tarda unos 5.5 años en romperse, mientras que una contraseña de nueve caracteres tarda unos 363.500 años en romperse. Cada personaje adicional ofrece protección exponencial.

- Usa caracteres especiales. Las letras son los caracteres más utilizados. Los números también son populares, pero no tan populares. Los hackers lo saben, y las contraseñas alfanuméricas son más fáciles de descifrar por eso. Todos los demás factores son iguales, una contraseña con caracteres especiales es más segura.

- Sé único y cambia con frecuencia. Si usa la misma contraseña en todas sus cuentas, una cuenta comprometida puede destruir todas sus cuentas. Utilice siempre una contraseña única para cuentas importantes y cambie la contraseña al menos una vez cada seis meses..

Administrar contraseñas tan complejas puede ser un dolor de cabeza, especialmente cuando tiene que hacer malabarismos con docenas de cuentas diferentes, por lo que recomendamos encarecidamente usar una herramienta de administración de contraseñas. 5 Herramientas de administración de contraseñas comparadas: encuentre la que sea perfecta para usted. Encuentre el que sea perfecto para usted Elegir un tipo de estrategia de administración de contraseñas para manejar la gran cantidad de contraseñas que necesitamos es crucial. Si eres como la mayoría de las personas, probablemente guardes tus contraseñas en tu cerebro. Para recordarlos ... Lo mantendrá a salvo y aliviará gran parte de su estrés..

Puede ser tentador encogerse de hombros y omitir todo esto, pero los buenos hábitos de seguridad Cambie sus malos hábitos y sus datos estarán más seguros Cambie sus malos hábitos y sus datos estarán más seguros son la diferencia entre quienes son pirateados y quienes no 't.

5. Verificar el historial de actividad de la cuenta

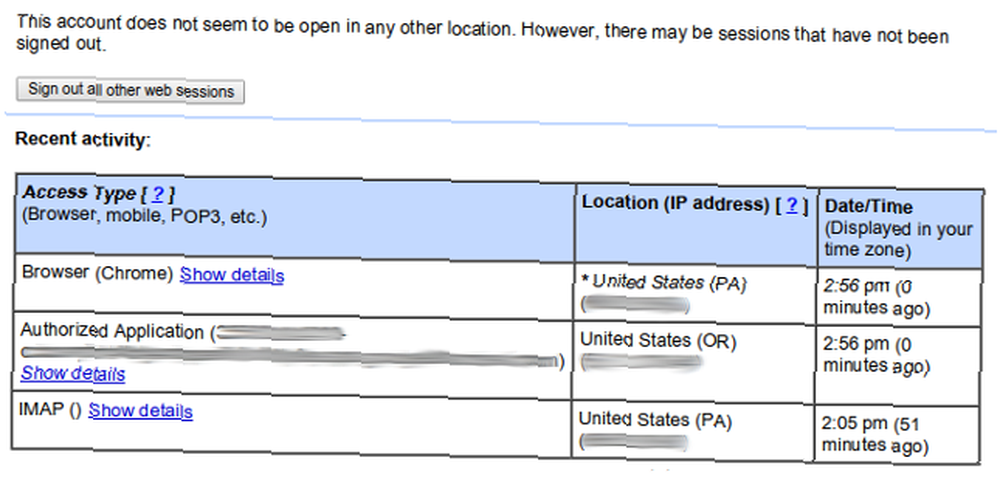

En la parte inferior de la interfaz web de Gmail, hay un pequeño texto discreto que dice “Última actividad de la cuenta”, que le indica la última vez que hubo actividad en su cuenta. Interesante pero no muy útil, ¿es?

Siga adelante y haga clic en el “Detalles” aparece un enlace y aparece una nueva ventana emergente, completa con una lista de las últimas 10 direcciones IP que accedieron a su cuenta.

Si revisa el historial de esta sesión una vez por semana más o menos, puede estar atento a actividades potencialmente sospechosas. La mayoría de los registros serán de su propia dirección IP, y de vez en cuando verá la dirección IP de una aplicación de terceros autorizada, pero si ve algo completamente diferente, es posible que haya sido violado.

En la parte inferior, puede habilitar una preferencia de alerta que mostrará alertas cada vez que Google determine que una actividad en particular es inusual. Además, en la parte superior, puede forzar el cierre de sesión de todas las sesiones de su cuenta de Gmail haciendo clic en “Cerrar sesión en todas las demás sesiones web”.

Tengo otros consejos de Gmail para compartir?

Otros consejos de seguridad de correo electrónico 7 Consejos importantes de seguridad de correo electrónico que debe conocer 7 Consejos importantes de seguridad de correo electrónico que debe conocer La seguridad de Internet es un tema que todos sabemos que es importante, pero a menudo se encuentra en los recovecos de nuestra mente, engañándonos para creer que "no me va a pasar". Si ... debe tenerse en cuenta si desea la máxima seguridad, pero los consejos descritos anteriormente deberían ser más que suficientes para los usuarios ocasionales de Gmail. Como mínimo, habilite la verificación en dos pasos y use una contraseña única, y tenga cuidado con los archivos adjuntos de correo electrónico Cómo detectar un archivo adjunto de correo electrónico peligroso Cómo detectar un archivo adjunto de correo electrónico peligroso Los correos electrónicos pueden ser peligrosos. La lectura del contenido de un correo electrónico debe ser segura si tiene los últimos parches de seguridad, pero los archivos adjuntos de correo electrónico pueden ser perjudiciales. Busque las señales de advertencia comunes.. .

Sin embargo, si realmente necesita un correo electrónico súper seguro, Gmail podría no ser la mejor opción. Por el contrario, debe buscar proveedores de correo electrónico verdaderamente seguros y cifrados. Los 3 proveedores de correo electrónico más seguros y cifrados en línea. Los 3 proveedores de correo electrónico más seguros y cifrados en línea. Proteja sus mensajes con una solución de correo electrónico encriptada. en lugar.

¿Qué pasos has tomado para garantizar la seguridad de Gmail? ¿Hay alguno que nos perdimos? Compártelos con nosotros en los comentarios a continuación!

Créditos de imagen: correo electrónico cifrado por xtock a través de Shutterstock