Michael Fisher

0

3812

294

El ransomware es el mayor riesgo para su seguridad digital. Capaz de encriptar sus datos y dejarlo incapaz de acceder a archivos y carpetas personales vitales, el ransomware puede ser muy costoso si opta por pagar el rescate o no..

Pero, ¿estás realmente al día con lo peligroso que realmente es? Aquí hay cinco cosas que realmente debes saber sobre el ransomware.

1. El ransomware es una amenaza de seguridad masiva en dispositivos móviles

Probablemente esté más centrado en el ransomware que golpea su computadora de escritorio o portátil que otros dispositivos, pero estaría equivocado. Si bien el ransomware es un gran riesgo para las PC, también es un gran riesgo para los teléfonos inteligentes y las tabletas.

Un ejemplo es Fusob (Trojan-Ransom.AndroidOS.Fusob), que estuvo particularmente activo en Alemania en 2015. Disfrazado como un reproductor de video para adultos, Fusob se dirigió a los fanáticos del material para adultos que ya estaban ansiosos por deshacerse de su dinero en efectivo por servicios en línea pagados..

No solo los dispositivos móviles están en riesgo, sino los sistemas operativos que los ejecutan. En los últimos años, Android ha sido adoptado como el sistema operativo elegido por varios fabricantes de televisores inteligentes (y los televisores inteligentes son riesgos considerables para la seguridad Los televisores inteligentes son un riesgo de seguridad creciente: ¿Cómo lidiar con esto? Los televisores inteligentes son un riesgo de seguridad creciente: cómo ¿Se ocupa de esto? Imagine que es hackeado a través de su televisor inteligente. Suena tonto y mundano, pero puede ser bastante serio. Esto es lo que necesita saber. Incluso sin ransomware.

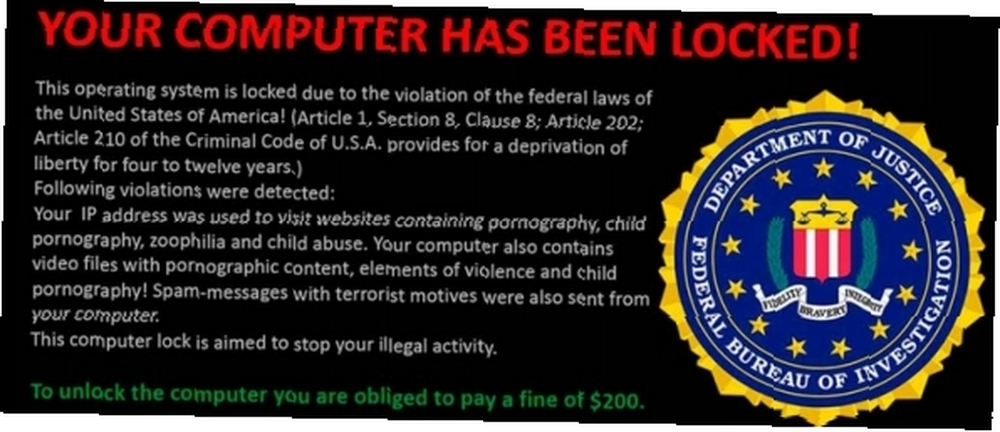

Frantic Locker (también conocido como FLocker) comenzó a apuntar a teléfonos y tabletas Android antes de ser revisado y relanzado como un ransomware para televisores inteligentes. Bloqueando la pantalla de tu TV (imagina que sucede durante un final de Juego de Tronos) y muestra un mensaje alegando que has cometido un delito, junto con la iconografía policial, FLocker exige el pago de $ 200 en créditos de tarjetas de regalo de iTunes.

2. Las copias de seguridad, las unidades y las bases de datos no son inmunes

Uno de los primeros métodos para evitar posibles ataques de ransomware fue a sus datos en una ubicación separada. Esto podría haber sido una copia de seguridad diaria almacenada en un dispositivo diferente, por ejemplo. Desafortunadamente, los codificadores de ransomware se han vuelto sabios para esta defensa, y las copias de seguridad ahora se pueden cifrar y bloquear hasta que se pague el rescate.

¿Pero sabía que el ransomware moderno también puede cifrar bases de datos y unidades de disco sin asignar? Si bien el primer riesgo (generalmente ejecutado por el ransomware Cerber) Sí, el ransomware puede cifrar su almacenamiento en la nube Sí, el ransomware puede cifrar su almacenamiento en la nube Varias variantes de ransomware no solo atacan su disco duro principal, sino también otras unidades del sistema, ¡incluido el almacenamiento en la nube! ha llegado a considerar cómo hacer una copia de seguridad de sus archivos y dónde guardarlos.) es principalmente problemático para las empresas que operan bases de datos SQL (prácticamente todas las aplicaciones de escritorio y web basadas en bases de datos), esta última es particularmente desconcertante. En esta situación, los procesos de la base de datos finalizan antes de que se cifren los datos..

CryptoFortress fue el primer ransomware en bloquear archivos independientemente de si estaban asociados con una letra de unidad en particular (o no). Locky es otro ransomware que puede cifrar datos en unidades de red. Estos riesgos también afectan el almacenamiento en la nube, aunque algunos servicios (como Dropbox) restaurarán sus datos a su estado antes del ataque del ransomware.

3. El ransomware afecta a Windows, Mac y Linux

Quizás lo más sorprendente del ransomware es su alcance. Ya hemos considerado su capacidad para bloquear dispositivos móviles, encriptando los contenidos hasta que pague. Pero también puede devastar los datos de su escritorio, independientemente del sistema operativo que esté ejecutando.

Existe el viejo mantra, no existe, de que las Mac no pueden contraer virus. Hemos visto cada vez más en los últimos años que esto no es cierto, con el aumento del malware dirigido a Mac Aumenta el malware dirigido a Apple: esto es lo que debe tener en cuenta en 2016 Aumenta el malware dirigido a Apple: esto es lo que debe tener en cuenta en 2016 Apple El hardware ya no es un refugio seguro contra piratas informáticos, malware, ransomware y otras amenazas cibernéticas. La primera mitad de 2016 demuestra que sin las precauciones adecuadas, sus dispositivos pueden convertirse en riesgos ... En pocas palabras: si suficientes personas están utilizando una plataforma, los hackers trabajarán para subvertirla. Lo mismo es cierto para Linux. ¿Es Linux realmente tan seguro como crees que es? ¿Es Linux realmente tan seguro como crees que es? A menudo se promociona a Linux como el sistema operativo más seguro al que puede acceder, pero ¿es realmente así? Echemos un vistazo a los diferentes aspectos de la seguridad informática de Linux. ; Si bien las distribuciones de escritorio tienen una pequeña participación general en el mercado, los sistemas operativos de servidor Linux ejecutan la mayoría de los sitios web actualmente en línea. 9 formas en que Linux se está apoderando del mundo Aquí hay algunas formas inusuales de que Linux se está utilizando en todo el mundo.. .

Entonces, no estás seguro solo porque estás usando Mac o Linux, no más de lo que estarías si estuvieras usando Windows. El ransomware puede detectar cualquier sistema operativo que esté utilizando.

4. El ransomware siempre se presenta como un software legítimo

Cuando el ransomware se materializó por primera vez, generalmente se introdujo en las computadoras a través de archivos adjuntos de correo electrónico. Con los años, este enfoque se ha simplificado y mejorado; Si bien aún puede terminar con ransomware en su computadora gracias a un correo electrónico, ahora hay otros métodos.

Es importante darse cuenta de que si eres víctima de un ataque de ransomware, no es algo de lo que avergonzarse. Los desarrolladores de estas insidiosas piezas de software hacen todo lo posible para producir malware que se ve absolutamente convincente y totalmente confiable. El ransomware generalmente está oculto en aplicaciones y juegos; tienen que verse como el verdadero negocio para que puedas instalarlos y usarlos!

Juegos móviles, actualizaciones falsas de Windows, “útil” aplicaciones y utilidades ... todos estos métodos (y otros) se utilizan para entregar ransomware a su PC o dispositivo móvil. Debe asegurarse de que el software que instale sea legítimo.

¿Cómo haces eso? Bueno, si no está instalando desde medios publicados (como un CD o DVD), lo mejor que puede hacer es asegurarse de descargar aplicaciones y juegos directamente de los editores, o un sistema de entrega digital aprobado.

5. Cuidado con el cifrado total de disco de Petya

Una de las cepas de ransomware más notorias, Petya, se descubrió por primera vez en 2016 y logró infectar máquinas Windows a través de archivos adjuntos de correo electrónico infectados. En lugar de centrarse en archivos personales específicos (como los que se encuentran en Mis documentos, por ejemplo), ataca el Registro de arranque maestro (MBR), encriptando la tabla del sistema de archivos del disco duro de una computadora.

Si no puede acceder a los datos de su PC, su computadora simplemente se iniciará en una pantalla que le indicará cómo realizar un pago de Bitcoin para recuperar el control de su PC.

Al igual que con cualquier ataque de ransomware, Petya dejará sus datos bloqueados. A veces puede ser tentador simplemente eliminar los datos bloqueados y continuar con una copia de seguridad; pero si Petya ha visitado y la copia de seguridad está almacenada en el mismo HDD, está atascado. Afortunadamente, Petya ha sido descifrado, por lo que es posible rescatar sus datos cifrados. ¿Podrá The Petya Ransomware Crack recuperar sus archivos? ¿Podrá The Petya Ransomware Crack recuperar sus archivos? Una nueva variante de ransomware, Petya, ha sido descifrada por una víctima iracunda. Esta es una oportunidad para superar a los ciberdelincuentes, ya que le mostramos cómo desbloquear sus datos rescatados. sin pagar el rescate.

Cómo prevenir y luchar contra el ransomware

Proteger sus datos del ransomware es vital. No importa si está utilizando Windows, Mac, Linux o un dispositivo móvil. Todos están en riesgo por el ransomware. Entonces que puedes hacer?

Hay cinco pasos clave que debe seguir:

- Hacer copias de seguridad regulares.

- Mantenga su sistema operativo actualizado.

- Esté atento a archivos sospechosos.

- Usar filtrado de correo.

- Suscríbase a un paquete completo de seguridad de internet.

¿Querer aprender más? Nuestra guía para defenderse contra el ransomware Proteja sus datos del ransomware con estos 5 pasos Proteja sus datos del ransomware con estos 5 pasos El ransomware da miedo y, si le sucede, puede hacer que se sienta impotente y derrotado. Es por eso que debes tomar estos pasos preventivos para que no te pille desprevenido. Proporciona más detalles. Se han lanzado varias herramientas útiles para descifrar sus datos. 12 Herramientas que puede usar para ayudar a Beat Ransomware. 12 Herramientas que puede usar para ayudar a Beat Ransomware. Uno de los mayores problemas que enfrentan los usuarios de computadoras es el ransomware. Y aunque una infección de ransomware es notoriamente difícil de combatir, no es imposible. Vea cómo pueden ayudar estas herramientas. , y la lista siempre está creciendo. Mientras tanto, consulte nuestra lista de las mejores herramientas de seguridad y antivirus Las mejores herramientas de seguridad informática y antivirus Las mejores herramientas de seguridad informática y antivirus ¿Preocupado por malware, ransomware y virus? Estas son las mejores aplicaciones de seguridad y antivirus que necesita para mantenerse protegido. para encontrar una solución que pueda proteger sus datos del ransomware.