Joseph Goodman

0

1889

41

Probablemente sepa que su seguridad en línea es importante. ¿Pero estás usando las herramientas adecuadas? Varios ataques en línea apuntan a las computadoras cada minuto del día, y aunque las herramientas antivirus estándar son buenas, no están diseñadas para cubrir todas las bases.

Las siguientes herramientas de seguridad gratuitas lo ayudarán a mejorar la seguridad de su sistema y red. Probablemente nunca haya oído hablar de ellos, pero son vitales para su seguridad en línea en curso..

¿Por qué no he oído hablar de estas herramientas??

Probablemente estés pensando, “Ya tengo un paquete de seguridad en línea instalado, ¿por qué necesito estas herramientas??”

La respuesta es simple: las suites de seguridad en línea no pueden cuidar cada elemento de la seguridad de su computadora. Claro, pueden lidiar con virus, malware, firewalls, a veces incluso ransomware, pero en general, estas herramientas son tomas de todos los oficios y maestros de ninguno.

Ya sea que use un paquete de seguridad en línea que lo abarque todo o nada, vale la pena instalar estas herramientas y ver cómo pueden ayudarlo:

- InSpectre: Comprueba su PC para el error Spectre.

- Escáner de IP enojado: Comprueba su red en busca de acceso no autorizado y de ancho de banda.

- Cybereason RansomFree: Escanea tu PC en busca de actividad de ransomware.

- Desconectar: Monitorea las conexiones entrantes a su navegador.

- Malwarebytes Anti-Rootkit: Elimina rootkits peligrosos y repara el daño que causan..

Esto es lo que necesita saber sobre cada una de estas herramientas importantes y por qué debería usarlas además de las herramientas de seguridad que ya esté usando.

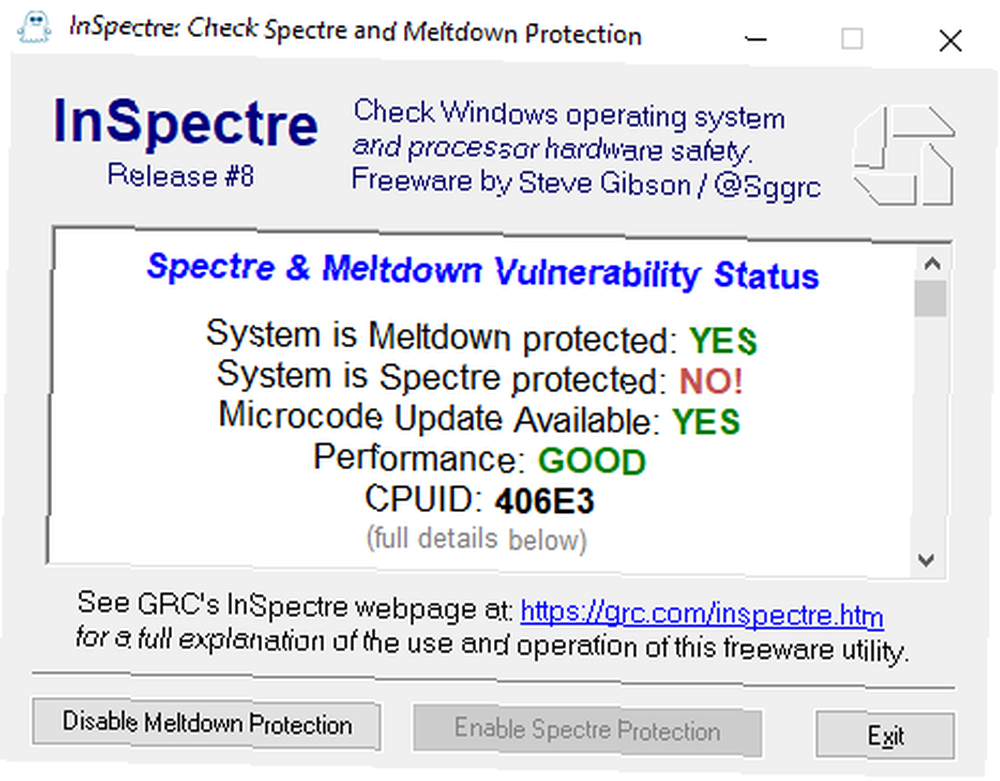

1. InSpectre

Es posible que ya hayas oído hablar de los errores de Spectre y Meltdown. Meltdown y Spectre dejan cada CPU vulnerable al ataque. Meltdown y Spectre dejan cada CPU vulnerable al ataque. Se ha descubierto una gran falla de seguridad con las CPU Intel. Meltdown y Spectre son dos nuevas vulnerabilidades que afectan a la CPU. Usted está afectado ¿Qué puedes hacer al respecto? , que son vulnerabilidades a nivel de CPU con vulnerabilidades que actualmente siguen siendo teóricas. No muchas computadoras son inmunes a estos errores ¿Hay computadoras que no se vean afectadas por los errores Meltdown y Spectre? ¿Hay computadoras que no se vean afectadas por los errores de fusión y espectro? Las vulnerabilidades Meltdown y Spectre han afectado el hardware en todo el mundo. Parece que todo es inseguro. Pero ese no es el caso. Consulte esta lista de hardware seguro y nuestros consejos para el futuro. , y los parches y actualizaciones para su sistema operativo solo pueden hacer que las cosas se ralenticen.

En resumen, es un desastre. Si bien Microsoft ha lanzado su propia herramienta para verificar las vulnerabilidades de Spectre / Meltdown, es un poco difícil de usar. Ahí es donde entra InSpectre, que era “diseñado para aclarar la situación actual de cada sistema para que se puedan tomar las medidas adecuadas para actualizar el hardware y el software del sistema para obtener la máxima seguridad y rendimiento.”

InSpectre es fácil de usar y le informará de inmediato si su CPU es vulnerable a cualquiera de los errores de la CPU. Además, InSpectre le informa si el problema ha sido parcheado o si hay una actualización disponible. Incluso puede deshabilitar la protección, aunque eso podría parecer imprudente a menos que su sistema sufra problemas de rendimiento particulares. Si la desactivación ayuda, probablemente sea hora de actualizar su hardware.

Descargar: InSpectre

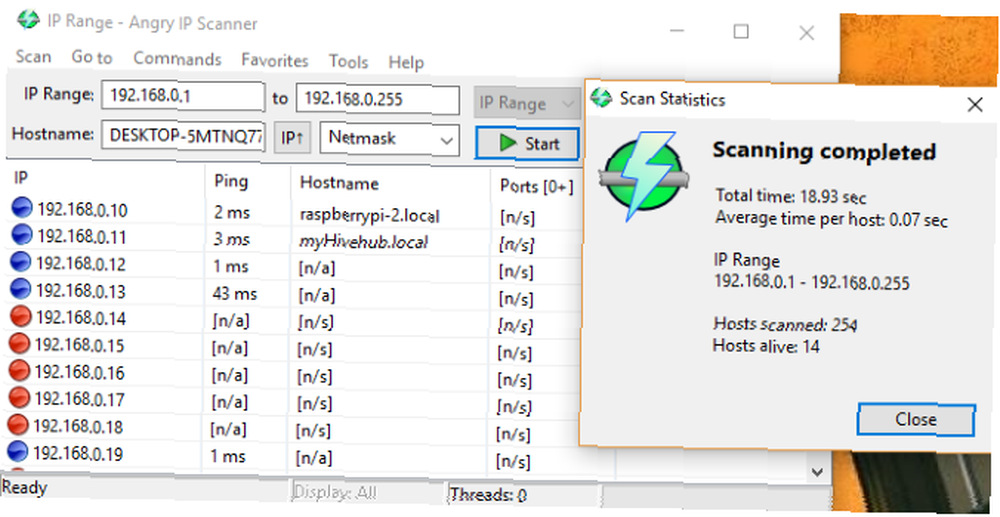

2. Angry IP Scanner

Con más de 23 millones de descargas y disponible para Windows, Mac y Linux, Angry IP Scanner es una herramienta imprescindible si tiene un enrutador en su hogar.

Gratis y de código abierto, Angry IP Scanner escaneará redes locales, utilizando un rango de IP que especifique. Las direcciones IP se pinchan y se recopilan datos sobre cada dispositivo que responde. Los resultados de un escaneo pueden enviarse a un archivo de texto (así como a XML y CSV), lo que puede resultar útil más adelante.

Por ejemplo, le dirá qué dispositivos hay en su red. Si sospechas de un vecino de “Wardriving ¿De qué se trata esa cosa de Wardriving? ¿De qué se trata esa cosa de Wardriving?? “, Tendrás la evidencia. Después de todo, no es demasiado difícil para un vecino aparecer y echar un vistazo a su clave de red ...

Tenga en cuenta que Angry IP Scanner se ejecuta en Java, así que asegúrese de que su instalación de Java esté actualizada si va a ejecutar esta herramienta regularmente. Java tiene sus propios problemas de seguridad, que solo las actualizaciones regulares pueden resolver.

Descargar: Angry IP Scanner

3. Cybereason RansomFree

Has oído hablar de ransomware, ¿verdad? Es un tipo de malware desagradable que bloquea su sistema, encripta sus datos y lo obliga a pagar dinero si desea acceder nuevamente. Esto pone todo en su computadora (y quizás también sus datos de almacenamiento en la nube) Sí, el ransomware puede cifrar su almacenamiento en la nube Sí, el ransomware puede cifrar su almacenamiento en la nube Varias variantes de ransomware no solo atacan su disco duro principal, sino también otras unidades del sistema, incluido el almacenamiento en la nube Ha llegado el momento de considerar cómo hacer una copia de seguridad de sus archivos y dónde guardarlos.) Fuera de su alcance. Puede ser potencialmente desastroso, especialmente para cualquier persona que tenga documentos o fotos importantes en su computadora.

En muchos casos, pagar el rescate en realidad desbloqueará sus datos según lo prometido, pero los estafadores no siempre juegan de manera justa 7 Tipos de ransomware que lo sorprenderán 7 Tipos de ransomware que lo sorprenderán Ransomware siempre lo toma por sorpresa, pero estos nuevos tipos de ransomware lo están llevando a un nivel más alto (y más molesto). . Si bien algunas cepas de ransomware han sido vencidas con las herramientas de eliminación de ransomware 12 Herramientas que puede usar para ayudar a Beat Ransomware 12 Herramientas que puede usar para ayudar a Beat Ransomware Uno de los mayores problemas que enfrentan los usuarios de computadoras es el ransomware. Y aunque una infección de ransomware es notoriamente difícil de combatir, no es imposible. Vea cómo pueden ayudar estas herramientas. , no todos tienen, así que es vital mantenerse a la vanguardia del juego.

Rescate libre de Cybereason “protege contra el 99 por ciento de las cepas de ransomware,” Según el sitio web. Estos incluyen Bad Rabbit, NotPetya y WannaCry. Disponible para Windows 7 y versiones posteriores, RansomFree crea “canario” archivos que detectan el comportamiento del ransomware. Estos se colocan en áreas donde el ransomware generalmente comienza y bloquea el ransomware para que no cifre sus datos. Felizmente, está diseñado para funcionar junto con otro software de seguridad.

Descargar: Rescate Gratis

4. Desconectar

Cuando navega por la web, no solo los sitios que visita intentan comunicarse con su navegador. Anuncios, análisis, redes sociales y más también lo están rastreando. Con el complemento Disconnect browser, puede averiguar qué lo está rastreando y actuar al respecto.

Al visualizar y bloquear sitios que lo rastrean, Disconnect puede hacer que su navegador sea un 44 por ciento más rápido. Más importante aún, puede ayudarlo a ser más seguro en línea. Si bien no le recomendamos que bloquee ningún anuncio, Disconnect puede bloquear rastreadores invisibles que no están afiliados a redes publicitarias o redes sociales. Estos son los que necesita tener cuidado.

Desconectar presenta una opción de lista blanca gráfica para garantizar que el contenido que desea ver todavía se pueda descargar. La misma pantalla le permite bloquear redes sociales y rastreadores anónimos..

Descargar: Desconectar para Chrome | Firefox | Opera | Safari (gratis)

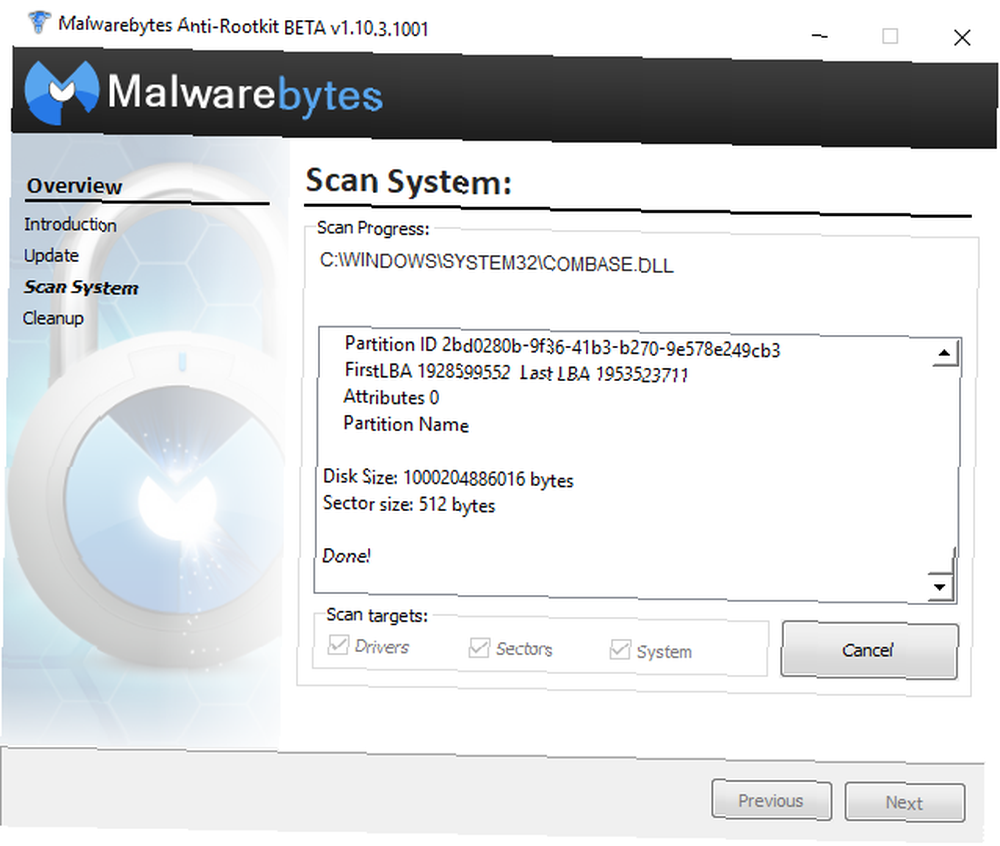

5. Malwarebytes Anti-Rootkit

Los rootkits pueden ser extremadamente peligrosos Lo que no sabe sobre los rootkits lo asustará Lo que no sabe sobre los rootkits lo asustará Si no sabe nada sobre los rootkits, es hora de cambiar eso. Lo que no sabe lo asustará muchísimo y lo obligará a reconsiderar la seguridad de sus datos. : potente malware que puede cerrar el software antivirus, otorgar privilegios de administrador a un atacante y un control completo de su sistema, los rootkits funcionan a nivel de hardware.

Esto significa que pueden tomar el control del BIOS de su sistema, así como del sistema operativo. Pocas soluciones están disponibles para tratar con rootkits, pero de las que pueden ayudar, siempre debe comenzar con Malwarebytes Anti-Rootkit (MBAR). Después de la instalación, MBAR escaneará su computadora y encontrará amenazas. El botón de limpieza le indicará a la herramienta que se ocupe de cualquier amenaza, que tendrá lugar mientras la computadora se reinicia..

Actualmente catalogado como software beta, Malwarebytes Anti-Rootkit aún no es totalmente compatible con los desarrolladores. Sin embargo, si le preocupan los rootkits, este es el lugar para comenzar.

Descargar: Malwarebytes Anti-Rootkit

Ahora que conoce estas herramientas, úselas!

¿Eres realmente tan seguro como crees que eres? Su red doméstica tiene vulnerabilidades que no conoce. El error Spectre podría afectar sus dispositivos inesperadamente. Y la actividad en línea siempre conlleva el riesgo de contraer malware. Es abrumador!

Estas herramientas son gratuitas, fáciles de usar y pueden ahorrarle muchos problemas. Instálelos junto con una VPN efectiva (como ExpressVPN o CyberGhost) y una suite de seguridad de alta calidad (como Bitdefender Internet Security) para maximizar realmente su seguridad en línea.

Haber de imagen: olly18 / Depositphotos